【実例解析】Apple「支払い方法の確認に失敗」詐欺メールの正体

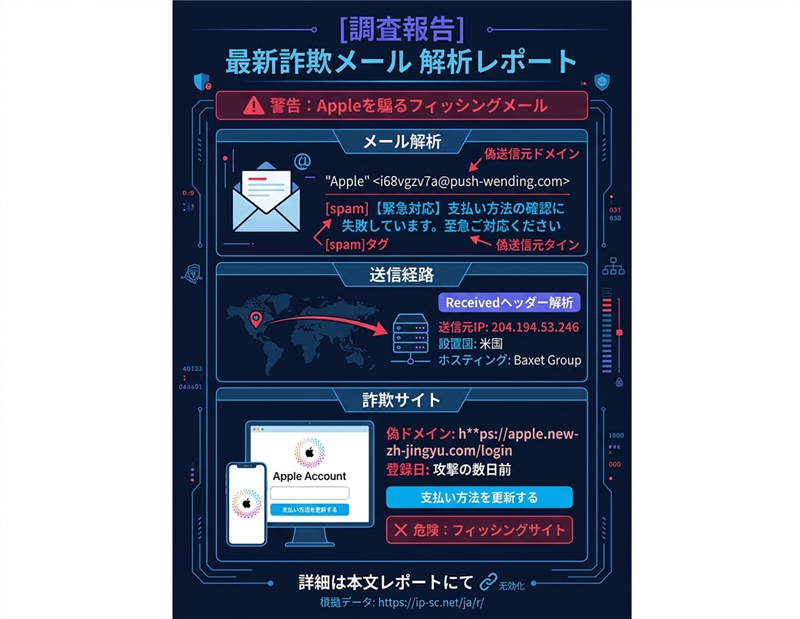

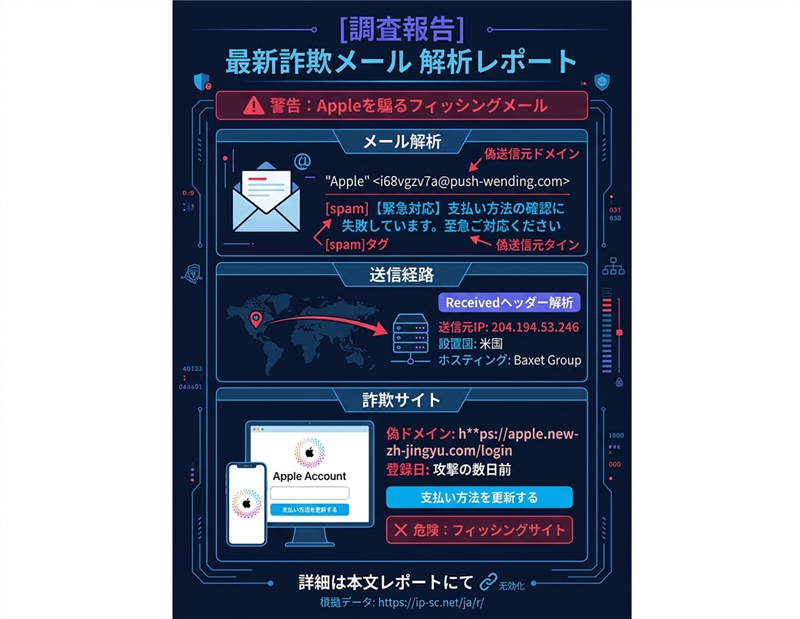

【調査報告】最新の詐欺メール解析レポート 今回の調査対象は「Apple」を騙るフィッシングメールです。その前に最近のスパム動向を解説します。2026年4月現在、年度初めの契約更新時期を狙い、決済情報の不備を装ってログイン情報を盗み出す「アカウント確認系」の詐欺が非常に活発化しています。 | | 件名 | [spam] 【緊急対応】支払い方法の確認に失敗しています。至急ご対応ください | | 件名の見出し | [spam]の表記は、メールサーバーが送信元の信頼性(SPF/DKIM認証等)を低配点と判断し、自動的に付与した警告ラベルです。 | | 送信者 | “Apple” <i68vgzv7a@push-wending.com> | | 受信日時 | 2026-04-08 11:24 | ■ 送信者に関する情報 送信元アドレスのドメイン「push-wending.com」はApple公式とは無関係なレンタルサーバーから発信されています。表示名はAppleですが、実態は全く別の第三者によるものです。 ※以下、メール本文を忠実に再現(実際の詐欺メールとデザインが異なる場合があります) ◆ 支払い情報認証失敗によるサービス停止のご案内 ◆ |

Appleサービスをご愛顧いただき誠にありがとうございます。お客様のお支払い方法の認証に失敗したため、アカウントが近日中に一時停止される恐れがあります。

このまま更新されない場合、ご利用中のサービスに影響が発生する可能性があります。 サービスを継続するには、下記リンクよりお支払い情報をご確認ください。

未対応の場合、以下の影響が発生する可能性があります:

・App Storeの利用停止

・iCloudのバックアップおよび同期停止

・Apple Musicなど定期サービスの停止

【お支払い方法の更新手順】

1. 上記リンクをクリックしApple IDにログイン

2. お支払い情報を確認・更新

3. 設定を保存 【サポート】

ご不明点がございましたらサポートをご利用ください:

サポートページ (C) 2026 iTunes K.K.

東京都港区六本木6丁目10番1号 六本木ヒルズ | | ■ メールの目的と専門的解説 【目的】:Apple IDのパスワードおよびクレジットカード情報の窃取です。

【異常点】:本文に宛名(氏名)がなく、署名欄に公式の連絡先電話番号が記載されていません。住所のみを記載して公式感を装う手法は、近年のフィッシングメールに共通する特徴です。 ■ 送信元(Received)の技術解析 | 項目 | 解析データ(送信に利用された信頼できる情報) | | ドメイン | infoo3.push-wending.com | | IPアドレス | 204.194.53.246 | | ホスティング社 | Baxet Group Inc. | | 設置国 | United States (米国) | | ドメイン登録日 | 2026-03-20(攻撃の数日前に用意された使い捨てドメイン) | 解析の根拠データ:https://ip-sc.net/ja/r/204.194.53.246 ■ 誘導先詐欺サイトの解析 | リンク箇所 | 支払い方法を更新する | | リンク先URL | h**ps://apple.new-zh-jingyu.com/login (※一部伏せ字を含む) | | 解析IPアドレス | 104.21.31.182 | | ホスティング社 | Cloudflare, Inc. | | 設置国 | United States (米国) | | ドメイン登録日 | 2026-04-05(作成後わずか3日で稼働。詐欺専用の確証) | このサイトは現在「稼働中」であり、Google等により危険サイトとしてブロックされています。

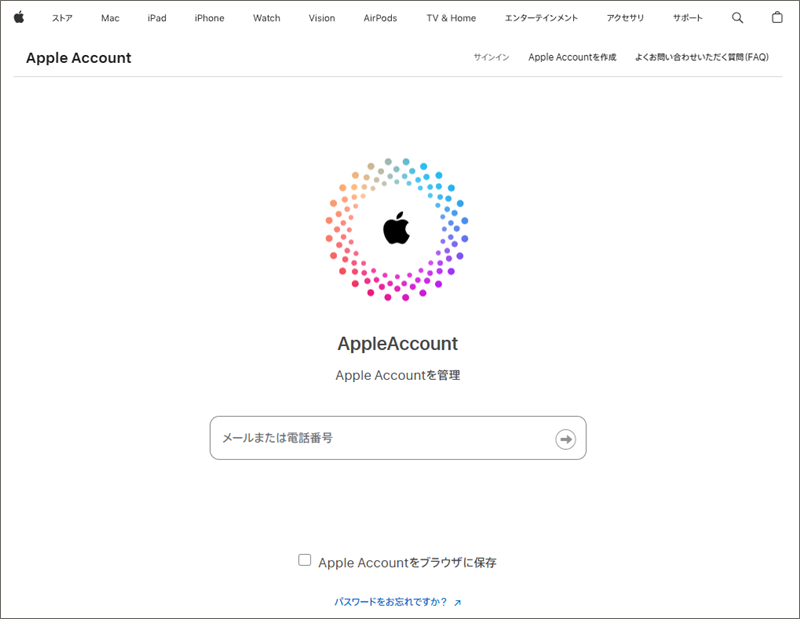

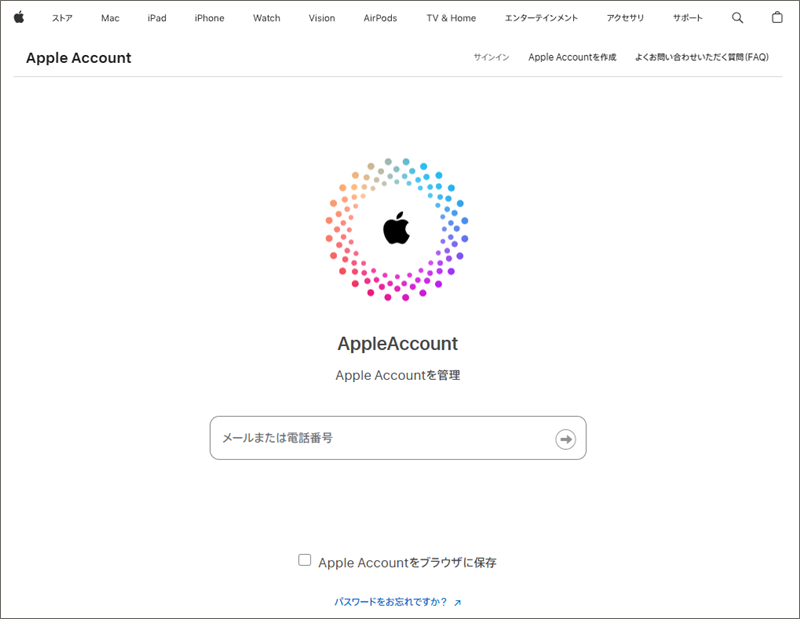

詳細解析:https://ip-sc.net/ja/r/apple.new-zh-jingyu.com ■ 詐欺サイト(偽のログイン画面)の画像

公式サイトを完全に模倣したデザインですが、URLが「apple.com」ではないことが最大の判別ポイントです。過去の事例と比較しても、ロゴの配置やフォントの使い方は極めて巧妙になっています。

■ まとめ・公式サイトの注意喚起 不審なメールを受け取った際は、絶対にリンクを開かず、以下の公式ガイドを確認してください。 【公式】フィッシングメール、偽のサポート電話、その他の詐欺を避ける方法 |