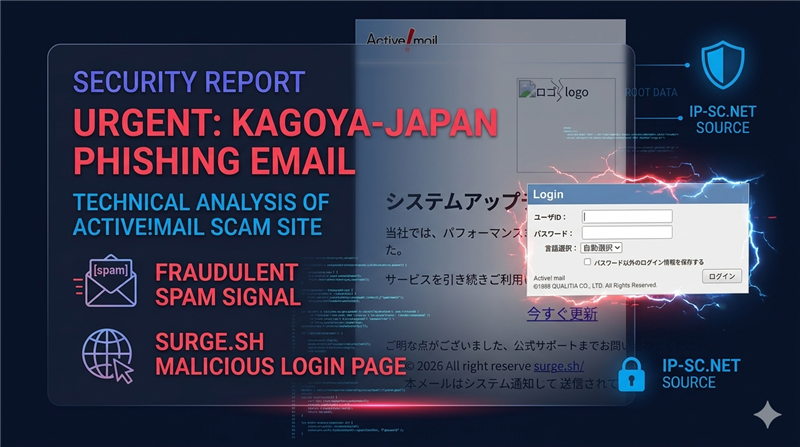

Important Email Update 件名の正体|カゴヤ・ジャパンを装う巧妙な罠

【調査報告】最新の詐欺メール解析レポート 本レポートの目的: カゴヤ・ジャパンを装い、Active!mailの偽ログイン画面へ誘導するフィッシング詐欺の技術的構造を解明します。 | ■ 最近のスパム動向 今回ご紹介するのは「カゴヤ・ジャパン」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年に入り、サーバー管理者や企業のアカウントを標的とした「システムアップデート」を装う攻撃が激化しています。従来の不特定多数へのバラマキ型から、特定のWebメールプラットフォーム(Active!mail等)を狙い撃ちにする手法へとシフトしており、視覚的な再現度が極めて高い偽ログインページが多用されています。 | ■ メール基本データ | 件名 | [spam] Important Email Update For admin@XXXX.jp | | 件名の見出し | 件名冒頭に「[spam]」が付与されています。これは受信側サーバーのセキュリティフィルタが、送信ドメイン認証の失敗や過去の通報データに基づき、このメールを「迷惑メール」と確定判定したことを示す強力な警告サインです。 | | 送信者 | “Kagoya” <aakanksha.mathur@in.patrika.com> | | 受信日時 | 2026-04-07 11:13 | | 送信者の実態 | 表示名は「Kagoya」ですが、メールアドレスはインドのドメイン(.in)を含む無関係なものです。正規の通知が海外のニュース系メディアと思われるドメインから送られることは絶対にありません。受信者のメールアドレスを盗用した形跡はなく、第三者の脆弱なアカウントが悪用されています。 | | ■ メール本文(忠実再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

[ロゴ画像:表示不可] システムアップデートのお知らせ 当社では、パフォーマンスおよびセキュリティ向上のため、システムの改善を実施いたしました。 サービスを引き続きご利用いただくために、アカウント設定のご確認をお願いいたします。 今すぐ更新(リンク先:h**ps://bright-religion.surge.sh/) ご不明な点がございましたら、公式サポートまでお問い合わせください。 © 2026 All right reserve

本メールはシステム通知として送信されています。

| | ■ 専門的な解析レポート 犯人の目的:

カゴヤ・ジャパンのユーザーが利用するWebメール(Active!mail)の認証情報を盗み出すことです。ログイン情報を奪取することで、メール内容の閲覧、組織内へのなりすましメール送信、他サービスへの不正ログインを狙っています。 このメール特有の怪しい点:

・ロゴの添付ファイル化: 画像が正常に読み込まれない理由は、犯人がロゴをサーバーから直接呼び出さず、不適切な方法で埋め込んでいるためです。これはセキュリティフィルタの検知を逃れるための古典的な細工です。

・署名の欠如: 公式な企業メールに不可欠な住所、電話番号、部署名の記載が一切ありません。署名がない時点で、正規の事務連絡ではないと断定できます。

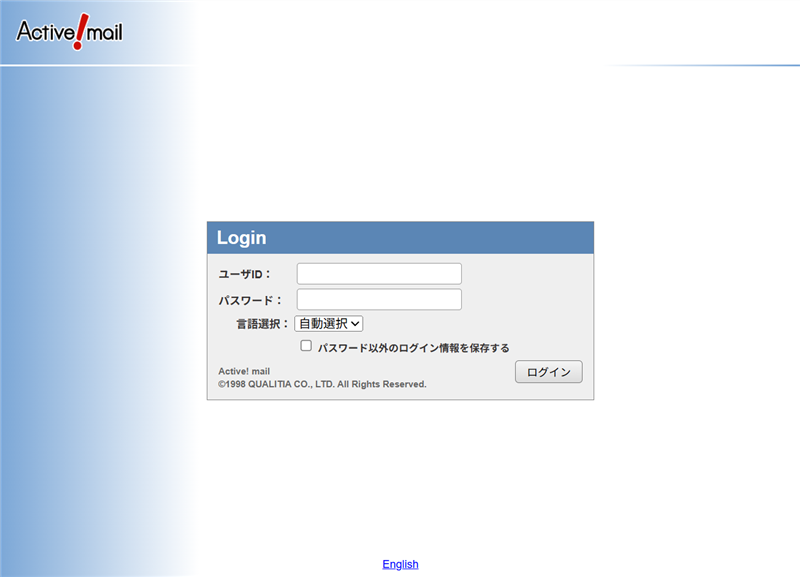

・権利表記の誤字: 「All right reserve」と、末尾の「d」が抜けた不自然な英語表記になっており、組織としての信頼性を欠いています。 | ■ Received(送信元情報)解析 これは送信に利用した情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | Received | from EC2AMAZ-5AMRRUT (ec2-34-224-31-91.compute-1.amazonaws.com [34.224.31.91]) | | 送信ドメイン | compute-1.amazonaws.com(正規ドメインと不一致:偽装) | | 送信IPアドレス | 34.224.31.91 | | ホスティング社 | Amazon.com, Inc. (AWS EC2) | | 設置国 | United States (アメリカ合衆国) | | ドメイン情報 | AmazonのAWS環境を利用して動的に構築されたサーバーから送信されています。正規のカゴヤ社が米国のAWSから通知を送ることは技術的・運用的にあり得ません。 | [本レポートの根拠データ:送信元IP詳細解析] | ■ リンク先(詐欺サイト)詳細解析 | リンク箇所 | 「今すぐ更新」に設定されたハイパーリンク | | 誘導先URL | h**ps://bright-religion.surge.sh/(伏せ字を含む。直リンク無効化済み) | | ブロック状況 | Google Safe Browsingやウイルスバスター等の主要エンジンによるブロック:現時点で未検知(稼働中) | | サイト実態 | 「Active!mail」のログイン画面を完全に模倣したフィッシングページ。ユーザーIDとパスワードの入力を促します。 | ■ リンク先ドメイン・回線情報 | 解析ドメイン | bright-religion.surge.sh | | IPアドレス | (ホスティングサービス「Surge.sh」の共有IPを利用) | | ホスティング社 | Surge.sh (CDN加速プラットフォーム) | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 直近数日以内。Surge.shのサブドメインを利用しており、追跡を困難にするために「使い捨て」の環境が構築されています。短期間で閉鎖・移転を繰り返すフィッシングサイトの典型です。 | [本レポートの根拠データ:リンク先詳細解析ページ] | ■ 詐欺サイトの視覚的特徴 以下は実際に誘導される偽のログインページ画像です。本物と見紛う精巧な作りになっていますが、URLが「surge.sh」である点で見抜くことが可能です。

| ■ 注意点と対処方法(まとめ)

・URLの徹底確認: ログインを求められたら必ずブラウザのURLバーを確認してください。カゴヤの正規サービスは「kagoya.jp」ドメイン内で行われます。

・二要素認証の導入: 万が一パスワードを盗まれても、二要素認証が設定されていれば不正ログインを阻止できる確率が格段に上がります。 ・公式サイトの確認: カゴヤ・ジャパン公式からも、管理画面を装ったフィッシングメールについて注意喚起が出ています。

【重要】カゴヤ・ジャパン公式:フィッシングメールに関する注意喚起 | |