【解析】[spam] 松井証券 ログイン追加認証(多要素認証)設定のお願い

【調査報告】最新の詐欺メール解析レポート

メールの解析結果 本レポートでは、実在する企業を装い、利用者の資産を狙う悪質なフィッシングメールの構造を技術的な視点から解剖します。 | ■ 最近のスパム動向 今回ご紹介するのは「松井証券」を騙るメールですが、その前に最近のスパムの動向を整理します。

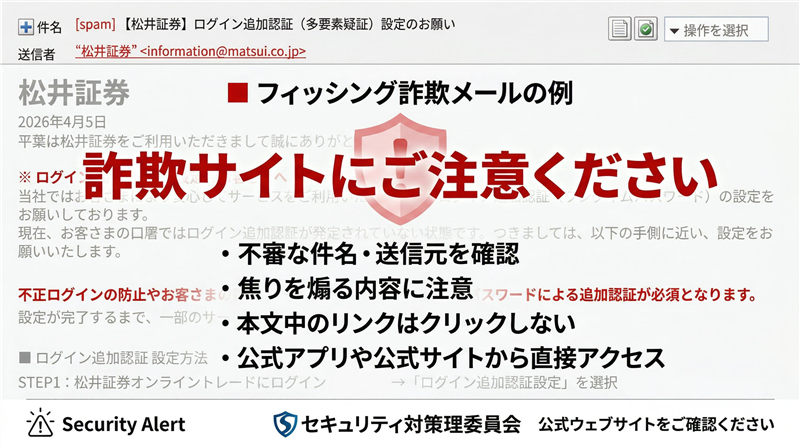

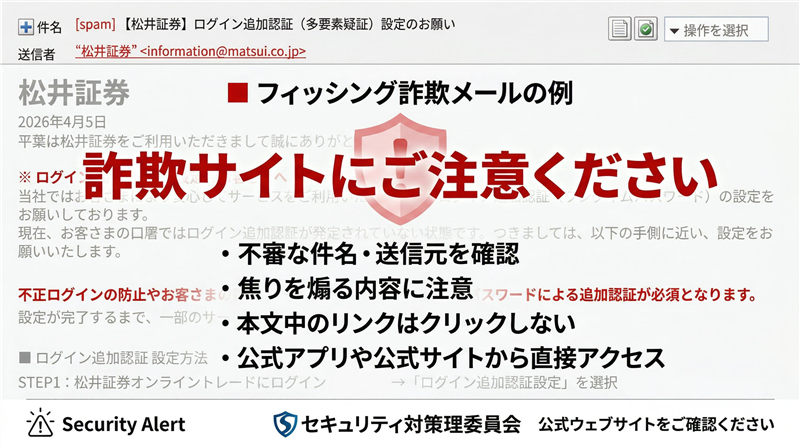

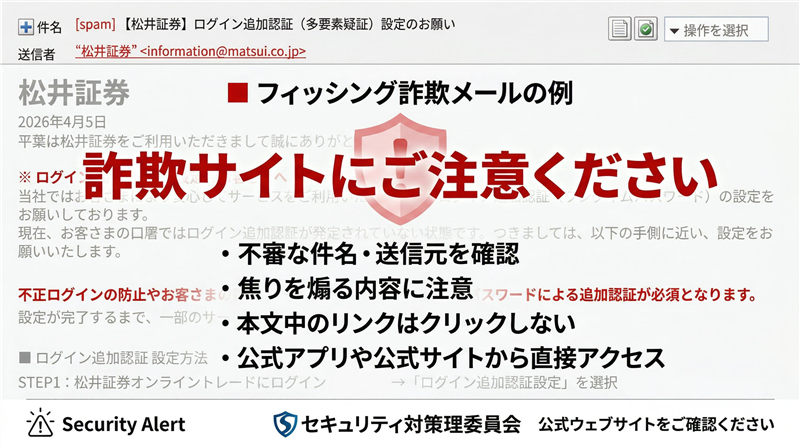

2026年4月現在、新年度の開始に伴い、金融機関の「規約改定」や「セキュリティ設定の更新」を口実にした詐欺が急増しています。特に、今回のケースのように「多要素認証(二段階認証)の設定」という、一見すると親切なセキュリティ対策を促す内容は、利用者の心理的ハードルを下げさせる極めて狡猾な手口です。 | ■ メールの基本情報 | 件名 | [spam] 【松井証券】ログイン追加認証(多要素認証)設定のお願い | | 件名の見出し | 冒頭に[spam]が付与されています。これは受信サーバーのフィルタリング機能が、送信元偽装や不審な配信経路を検知し、自動的に迷惑メールのラベルを貼ったことを示しています。 | | 送信者 | “松井証券” <information@matsui.co.jp> | | 受信日 | 2026-04-07 12:12 | | 送信者情報 | 表示名は公式サイトのアドレスを装っていますが、実際の送信経路は全く別のサーバーを経由しています。これは「エンベロープFrom」と呼ばれる技術的な送信元を偽装した典型的ななりすましです。 | ■ メールの本文内容 | 松井証券

2026年4月3日 平素は松井証券をご利用いただきまして誠にありがとうございます。 ※ ログイン追加認証が未設定のお客さまへ

当社ではお客さまにより安心してサービスをご利用いただくため、ログイン追加認証(ワンタイムパスワード)の設定をお願いしております。

現在、お客さまの口座ではログイン追加認証が設定されていない状態です。つきましては、以下の手順に従い、設定をお願いいたします。 不正ログインの防止やお客さまの資産保護を強化するため、ワンタイムパスワードによる追加認証が必須となります。

設定が完了するまで、一部のサービスや取引機能が制限される場合がございます。 ■ ログイン追加認証 設定方法

STEP1:松井証券オンライントレードにログイン

STEP2:メニューより「各種設定」→「セキュリティ設定」→「ログイン追加認証設定」を選択

STEP3:取引パスワードを入力後、認証方法(認証アプリ/SMS)を選択し、登録を完了 ※ セキュリティ強化のため、認証アプリのご利用を強く推奨します。SMS認証は一部取引に制限が適用されます。 ※ ご注意事項

・ログイン追加認証が未設定の場合、出金・振替・住所変更・重要情報照会などのサービスが制限される可能性があります。

・すでにログイン追加認証をご設定いただいているお客さまは、本通知への対応は不要です。

・当社では「ログイン追加認証」の設定を促すメールを送信する場合がございますが、本文中のURLが不審であったり、送信元ドメインが異なる場合は絶対にクリックしないでください。 ログイン追加認証を設定する(https://www.eoceneamber.cfd/******** ※伏字含む) ■ 本件に関するお問い合わせ

松井証券 カスタマーサポートセンター

フリーダイヤル:0120-953-006(総合受付)

受付時間:平日 8:00~17:00(土日祝・年末年始を除く) ■ 登録メールアドレスの変更、配信停止をご希望のお客さま

ログイン後、「口座管理」>「メール設定」よりお手続きください。 |

◆ 発行:松井証券株式会社

◆ 金融商品取引業者 関東財務局長(金商)第165号

◆ 加入協会:日本証券業協会、一般社団法人金融先物取引業協会、一般社団法人第二種金融商品取引業協会 ※ 当社では、2026年1月より正規メールにブランドロゴを表示する「BIMI」を導入しております。ロゴが表示されない場合は、なりすましメールの可能性がありますのでご注意ください。

© 2026 松井証券株式会社 All Rights Reserved.

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ■ メールの目的及び感想

【犯人の目的】

証券口座のログインID、パスワード、取引暗証番号の窃取です。また、ログイン後に「追加認証」を突破するための情報を入力させることで、リアルタイムで資産を奪う準備を整えることが目的です。

【専門的な解説】

本文の背景が白で末尾数行が水色の背景は、現在の詐欺メールで極めて多く使われている「フィッシング・テンプレート」です。署名にある電話番号「0120-953-006」自体は本物の松井証券のものですが、これは信頼させるための「撒き餌」であり、肝心のURLが偽物である点に注意が必要です。また、添付ファイルにロゴがある場合、受信側のメールソフトで自動的に「正規ロゴ」として表示させ、セキュリティフィルタを回避しようとする意図があります。

| ■ 送信元回線関連情報(Received解析) | 送信に利用された信頼できる送信者情報 | | Received ドメイン | mail7.live-857live.com (bc.googleusercontent.com) | | 送信元 IPアドレス | 34.129.41.146 | | ホスティング社名 | Google Cloud Platform (GCP) | | 国名 | アメリカ合衆国 (USA) | | ドメイン登録日 | 2026年3月頃(whois.domaintools.com調べ)

攻撃用に取得されたばかりの使い捨てドメインと推測されます。 | | [ ip-sc.net で回線詳細を表示 ] | ■ リンク先ドメイン情報(詐欺サイト) | リンク先URL | https://www.eoceneamber.cfd/******** (※伏字含む) | | 解析IPアドレス | 104.21.31.206 (Cloudflare) | | 国名 | アメリカ合衆国 (USA) | | ドメイン登録日 | 2026-03-24 (取得からわずか2週間未満)

フィッシングサイトは足がつくのを防ぐため、直前に取得した新興ドメインを多用します。 | | 稼働状況 | 現在稼働中(危険) | | [ ip-sc.net でリンク先のIP解析を表示 ] | ■ リンク先詐欺サイトの視覚的特徴 | 2枚目の画像にある通り、リンク先は本物そっくりのログイン画面です。しかし、以下の点が決定的に異なります。 【偽者を見抜くポイント】

1. URLドメインが「matsui.co.jp」ではなく「.cfd」という不審なものである。

2. ブラウザの安全警告(ウイルスバスター等)が表示される。

3. どのようなID・パスワードを入力しても、次に「暗証番号」を執拗に求めてくる構造になっている。

| ■ まとめ・対処方法 |