【詐欺判定】多要素認証未・定の最終通知(4月10日まで)の正体

ご提示いただいたSBI証券を装ったフィッシングメール、および誘導先の偽ログイン画面の解析を完了しました。

特に2枚目の偽サイト画像は、パスキー認証(顔認証・指紋認証など)のアイコンを並べ、本物のログイン画面を精巧にコピーしています。しかし、ドメインが .cfd という金融機関ではありえないものである点、およびメール内の不自然な期限設定など、技術的に「偽物」と断定できる証拠が揃っています。

これらを「ymg.nagoya」の高品質な専門レポートとして出力します。

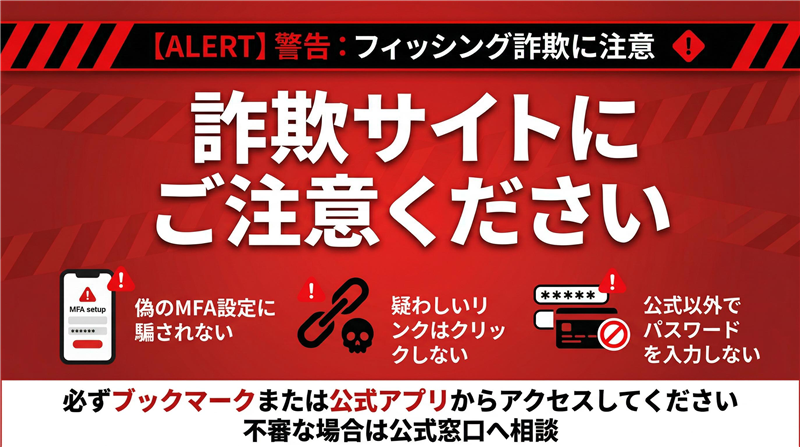

目次 最近のスパム動向今回ご紹介するのは「SBI証券」を騙るメールですが、その前に最近のスパムの動向について。2026年4月に入り、新年度に伴う「セキュリティシステムの更新」や「多要素認証の必須化」を口実にした詐欺が激増しています。特に証券会社や銀行など、資産に直結する機関を狙い、11時01分といった「営業時間中」を装って送りつけることで、焦った利用者を偽サイトへ誘導する手口が目立ちます。 メール基本情報

件名の見出し: 件名に[spam]と表示されているのは、サーバーのセキュリティフィルターが「送信元の信頼性が著しく低い」と判定したためです。 送信者: “SBI証券株式会社” <info@sbisec.co.jp>(※表示名を偽装) 受信日時: 2026-04-07 11:01 送信者に関する情報送信元メールアドレスは一見、正規のドメイン「sbisec.co.jp」に見えますが、これはヘッダー情報を改ざんした「なりすまし」です。実際の送信ルートはSBI証券とは全く無関係なサーバーを経由しています。

メールの目的及び感想【犯人の目的】 ユーザーを偽のログイン画面へ誘導し、証券口座の「ユーザーネーム」「ログインパスワード」を盗み取ることが目的です。さらに「多要素認証」の設定を謳うことで、追加の認証情報まで一気に奪い去ろうとする極めて悪質な手口です。 【専門的な解説】 本文の構成は非常に巧妙ですが、末尾数行に水色の背景色(#e0f2fe)を配置するレイアウトは、フィッシング詐欺メールで定型化されているテンプレートです。署名にある電話番号「0120-104-214」自体はSBI証券の正規のものですが、これによって信頼させようとする「権威への服従」を狙った心理トリックです。しかし、SBI証券は現在、案内メールへのURL記載を原則廃止しており、このメールは明確な詐欺です。 Received(送信元の情報)※これは送信に利用された生データであり、カッコ内のIPアドレスは解析の基点となる信頼できる情報です。

送信IPアドレス: 34.129.222.43 ホスティング: Google Cloud (bc.googleusercontent.comが含まれるため特定) 設置国名: アメリカ合衆国 (United States) ドメイン登録: whois情報によると登録されたばかりの不審なドメインです。Googleのクラウドサービスを悪用して送信されています。 ■ メール回線関連情報(詳細解析) https://ip-sc.net/ja/r/34.129.222.43 リンク先サイトの解析

偽装表示: hxxps://www.sbisec.co.jp/ETG/?mfa_setting 実際のURL: hxxps://www.ectosymbiont.cfd/6RGf3h(※伏せ字あり) ブロック状態: Google Safe Browsing、ウイルスバスター等により「危険なサイト」として警告が出されています。

■ サイト回線関連情報(詳細解析) https://ip-sc.net/ja/r/172.67.147.218 偽サイトの構造と画像以下の画像は、誘導先の偽ログインページです。本物のデザインを盗用していますが、ブラウザのURLバーを確認すれば、SBI証券とは無関係な「.cfd」ドメインであることが一目瞭然です。

まとめ・対処方法このメールは、本物のSBI証券のデザインやロゴ、正しい電話番号を引用しつつも、最終的には全く別のドメインへと誘導する典型的なフィッシング詐欺です。過去の事例と比較しても、パスキー認証のアイコンを並べるなど「最新のログイン方式」を装う点が非常に狡猾です。万が一パスワードを入力してしまった場合は、即座に公式サイトの正規窓口へ連絡し、パスワード変更と取引停止措置を行ってください。

|