楽天銀行「ワンタイム認証が未設定です」は詐欺!送信元IPと偽サイトを解析

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:楽天銀行を装うフィッシング詐欺 | ■ 最近のスパム動向

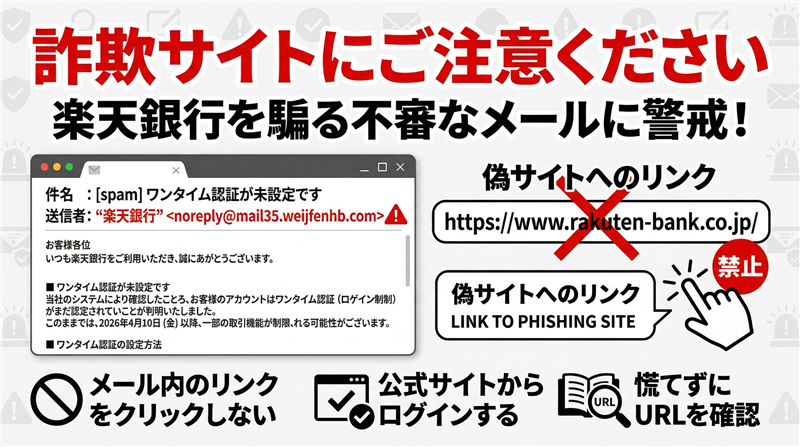

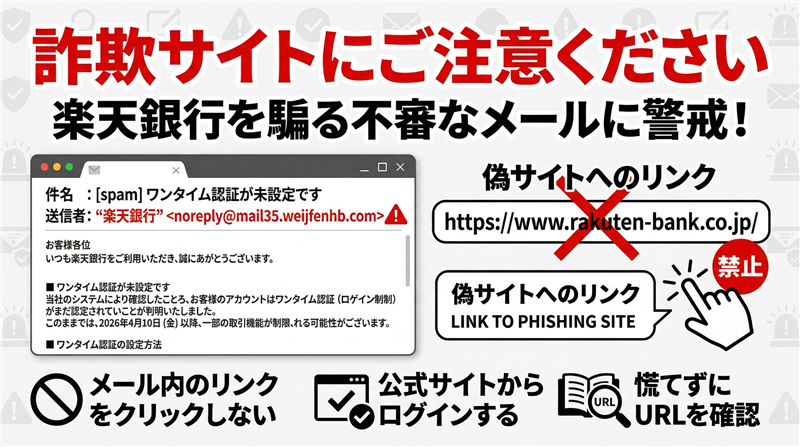

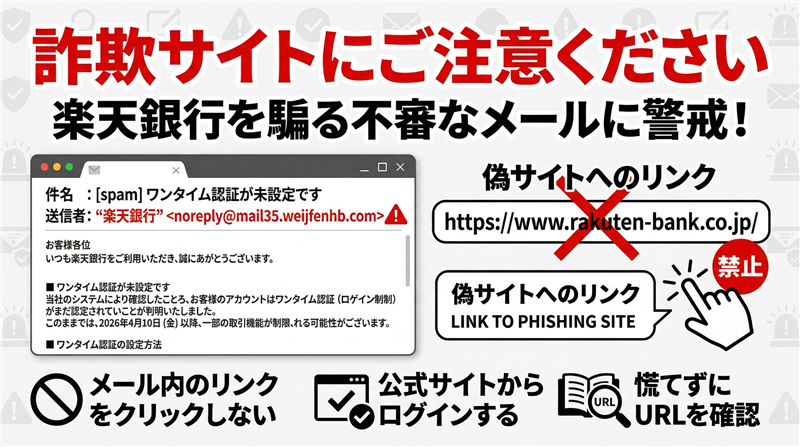

今回ご紹介するのは「楽天銀行」を騙るメールですが、その前に最近のスパムの動向を解説します。過去の事例では「楽天」を名乗りながら本文が「ANA」になっているような杜撰なミスも見られましたが、現在は本件のように内容の整合性を高めた「質の高い偽装」へとシフトしています。特に年度替わりの4月は、銀行のセキュリティ設定見直しを口実にした攻撃が多発するため、厳重な警戒が必要です。

| ■ メール基本情報

件名:[spam] ワンタイム認証が未設定です

件名の見出し:件名に「[spam]」が付与されている場合、サーバー側で既に危険なメールとして判定されています。これは送信ドメイン認証の失敗や、過去に攻撃に使用された配信元であることを示しています。

送信者:“楽天銀行” <noreply@mail35.weijifenhb.com>

受信日時:2026-04-05 12:09

【送信者情報】表示名は「楽天銀行」ですが、アドレスのドメイン「weijifenhb.com」は楽天銀行とは一切無関係な偽造ドメインです。

| ■ メール本文の忠実再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様各位

いつも楽天銀行をご利用いただき、誠にありがとうございます。

━━━━━━━━━━━━━━━━━━━━━━━━

■ ワンタイム認証が未設定です

━━━━━━━━━━━━━━━━━━━━━━━━

当社のシステムにより確認したところ、お客様のアカウントではワンタイム認証(ログイン制限)がまだ設定されていないことが判明いたしました。 このままですと、2026年4月10日(金)以降、一部の取引機能が制限される可能性がございます。

━━━━━━━━━━━━━━━━━━━━━━━━

■ 制限される機能について

━━━━━━━━━━━━━━━━━━━━━━━━

以下の取引がご利用いただけなくなる場合がございます。 他行への振込

口座間送金

登録情報の変更

その他の重要操作

━━━━━━━━━━━━━━━━━━━━━━━━

■ ワンタイム認証の設定方法

━━━━━━━━━━━━━━━━━━━━━━━━

お手続きは約3分で完了します。 楽天銀行にログイン

「セキュリティ」メニューを選択

画面の案内に従い、認証完了 ▼ 楽天銀行にログインする

https://www.rakuten-ba**.co.jp/

※設定完了後、取引制限は自動的に解除されます

━━━━━━━━━━━━━━━━━━━━━━━━

■ ご注意ください

━━━━━━━━━━━━━━━━━━━━━━━━

ワンタイム認証は、お客様の口座を不正アクセスから守る重要な機能です

設定後は、パソコンからのログイン時にワンタイムキーが必要となります

本メールは送信専用のため、ご返信いただいてもお答えできません

━━━━━━━━━━━━━━━━━━━━━━━━

ご不明な点は、楽天銀行カスタマーセンターまでお問い合わせください。 楽天銀行 セキュリティセンター

https://www.rakuten-ba**.co.jp/ oZJKE63S

| ■ 専門的解析と犯人の目的

【犯人の目的】楽天銀行のログインIDとパスワードを盗み出し、不正送金を行うことが目的です。銀行のセキュリティ設定を口実に「機能を制限する」と脅し、焦ったユーザーを偽サイトへ誘導する心理的なトラップです。

【特有の怪しい点】本文末尾にある「oZJKE63S」という無意味な英数字。これはスパムフィルターの検知を回避するために挿入される「シグネチャ」であり、詐欺メール特有のテンプレートです。また、正規の楽天銀行は必ずお客様のフルネームを記載しますが、本メールは「お客様各位」という不特定多数向けの宛名になっています。

【署名の検証】画像内の署名には電話番号の記載がありません。楽天銀行を装いつつ、連絡先を曖昧にすることで公式窓口へ確認されるのを防いでいる可能性があります。

| ■ メール送信元(Received)解析

Received: from mail35.weijifenhb.com (mail35.weijifenhb.com [34.104.188.140])

これは送信に直接利用されたサーバーの情報であり、カッコ内のIPアドレスは「信頼できる送信元情報」です。

| 送信ドメイン | mail35.weijifenhb.com | | 送信IPアドレス | 34.104.188.140 | | ホスティング | Google Cloud (bc.googleusercontent.com) | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-03-15 |

【メール回線関連情報】

https://ip-sc.net/ja/r/34.104.188.140

| ■ 誘導先(フィッシングサイト)解析

【誘導先URL】https://nativecrossings.com/jt****fg(伏せ字を含む)

【ブロック状況】ウイルスバスターおよびGoogleセーフブラウジングにより、アクセス時に強力なブロックがかかっています。

| リンクドメイン | nativecrossings.com | | IPアドレス | 104.21.51.196 | | ホスティング | Cloudflare, Inc. | | 設置国 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-03-20 |

【取得日に関する考察】ドメイン登録日が2026年3月20日と解析時点からわずか2週間前です。これは既存の攻撃用ドメインが停止されることを見越し、次々と新しいドメインを取得して攻撃を繰り返す「使い捨て攻撃」の典型的な証拠です。

【サイト回線関連情報】

https://ip-sc.net/ja/r/104.21.51.196

| ■ 詐欺サイトの状態

アクセス拒否:リクエストがブロックされました。

リンク先をクリックすると、画像のような「アクセス拒否」の画面が表示されます。これはサイト側のファイアウォールによるもの、あるいはセキュリティソフトによって危険な接続が遮断されている状態です。

| ■ まとめと推奨される対応

過去の事例のように「楽天を名乗りつつ本文がANA」といった稚拙なミスがなくなり、本件のように内容を一致させてくる傾向が強まっています。しかし、送信元ドメインがデタラメである点や、取得して間もないドメインを誘導先に使う点など、技術ドメインの「不自然さ」を追えば偽物であることが容易に判別可能です。 楽天銀行の公式サイトでも、本件のようなフィッシングについて注意喚起がなされています。

【楽天銀行】フィッシング被害へのご注意について

| |