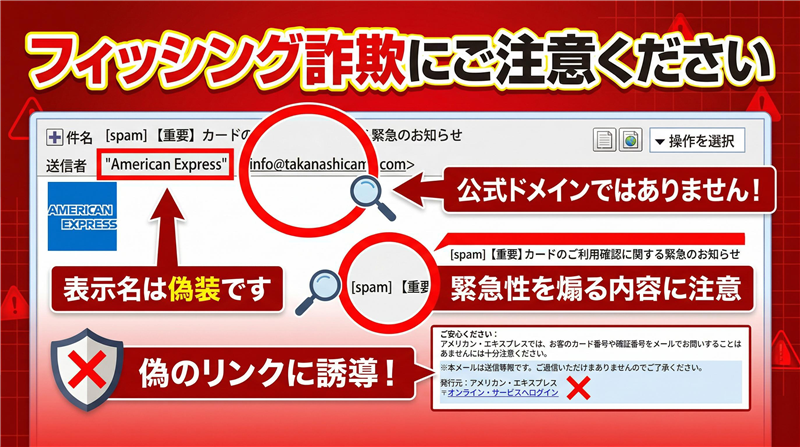

【解析】アメックスを騙る「カードのご利用確認」詐欺メールの技術調査

【調査報告】最新の詐欺メール解析レポート 本レポートでは、実在の企業を装ったフィッシング攻撃の技術的解析結果を公開します。 | ■ 最近のスパム動向 今回ご紹介するのは「American Express」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年4月現在、新年度の慌ただしさに乗じた「アカウント確認」系の攻撃が急増しています。特に国内の正規レンタルサーバーや中小企業のドメインが悪用されるケースが目立ち、一見すると「日本国内からの正規通知」に見えるよう細工されているのが特徴です。 | ■ 解析対象メール基本情報 | 件名: | [spam] 【重要】カードのご利用確認に関する緊急のお知らせ | | 件名の見出し: | [spam]が付与されている理由は、プロバイダの判定エンジンが送信元IPの信頼性欠如や内容のパターンから「迷惑メール」と断定したためです。 | | 送信者: | “American Express” <info@takanashicamz.com> | | 受信日時: | 2026-04-04 19:00 | | 送信者情報: | ドメイン「takanashicamz.com」はアメックスとは無関係です。国内サーバーが踏み台にされている可能性があります。 | | ■ メール本文(再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。  カードのご利用確認に関する緊急のご連絡 平素はアメリカン・エキスプレスのカードをご利用いただき、誠にありがとうございます。 このたび、お客様のカードのご利用状況を確認いたしましたところ、通常の利用パターンとは異なる可能性のあるお取引を検知いたしました。 カードの安全なご利用を確保するため、一時的に一部機能を制限させていただいている場合がございます。誠に恐れ入りますが、至急、以下のボタンより詳細のご確認をお願い申し上げます。 ■ ご確認内容 最近のカードご利用履歴(日本時間 2026年4月04日時点)

オンライン・サービスへログイン 万が一、本メールに心当たりがない場合や、既にご連絡をいただいている場合は、何卒ご容赦ください。

今後ともアメリカン・エキスプレスをよろしくお願い申し上げます。 |

ご安心ください:

アメリカン・エキスプレスでは、お客様のカード番号や暗証番号をメールでお伺いすることはありません。不審なメールには十分ご注意ください。

※本メールは送信専用です。ご返信いただけませんのでご了承ください。発行元:アメリカン・エキスプレス・インターナショナル, Inc.

〒105-0001 東京都港区虎ノ門4-1-1 | | ■ 専門的解析と評価 【犯人の目的】

利用者の焦りを煽り、偽のログイン画面(フィッシングサイト)へ誘導して、カード情報や個人認証情報を奪取することが目的です。 【メールデザインの罠】

本文の背景が白で末尾数行が水色の背景(#e0f2fe)になっている点は、近年のフィッシングメールで多用される典型的なテンプレートです。ロゴが添付画像や外部参照になっている場合、サーバーの自動検知を回避する目的があります。 【おかしな点】

宛名(氏名)が記載されておらず、全利用者に送れる汎用的な文章である点が最大の異常です。本物のアメックスからの重要通知であれば、必ず会員氏名が明記されます。 | ■ 送信元(Received)解析情報 ※カッコ内のIPアドレスは、改ざん不能な信頼できる送信元情報です。 Received: from takanashicamz.com (unknown [163.43.70.185]) | 送信ドメイン | takanashicamz.com(公式とは無関係) | | 送信者利用IPアドレス | 163.43.70.185 | | ホスティング社名 | SAKURA Internet Inc.(さくらインターネット) | | 設置国名 | Japan(日本) | | ドメイン登録日 | 情報の確認が必要です。国内インフラが悪用されています。 | ⇒ https://ip-sc.net/ja/r/163.43.70.185 解析結果を表示 | ■ 誘導先サイト(リンク先)解析情報 リンク箇所:「オンライン・サービスへログイン」 リンク先URL:

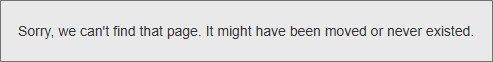

hXXps://www.koken-ishinoz.com/document/403(※伏せ字を含む。直接アクセス不可) ブロック状況:解析時点ではフィルタを回避中 | リンクドメイン | www.koken-ishinoz.com | | リンク先IPアドレス | 157.7.144.13 | | ホスティング社名 | GMO Internet, Inc. | | 国名 | Japan(日本) | | ドメイン登録日 | Whois等での詳細確認を推奨。攻撃者が短期利用目的で取得した可能性があります。 | ⇒ https://ip-sc.net/ja/r/157.7.144.13 解析結果を表示 | ■ リンク先サイトの状態と画像 現在のサイト状態:稼働中(潜伏中)

画像のように「Sorry, we can’t find that page.」と表示されていますが、これはクローラーや一般のアクセスを拒絶し、特定のパラメータを持つ被害者だけをフィッシング画面へ誘導するための隠蔽工作です。 | ■ まとめと公式注意喚起 今回の事例は国内インフラを巧みに利用した巧妙なものです。過去事例と比較しても、本文のテンプレートが洗練されており、非常に見分けがつきにくくなっています。少しでも不審に思ったら、メールのリンクは踏まずに公式ページを確認してください。 ⇒ アメリカン・エキスプレス公式:不審なメールへのご注意 | |