【解析】PayPayを騙る「不正利用検知」詐欺メールの技術調査レポート

【調査報告】最新の詐欺メール解析レポート

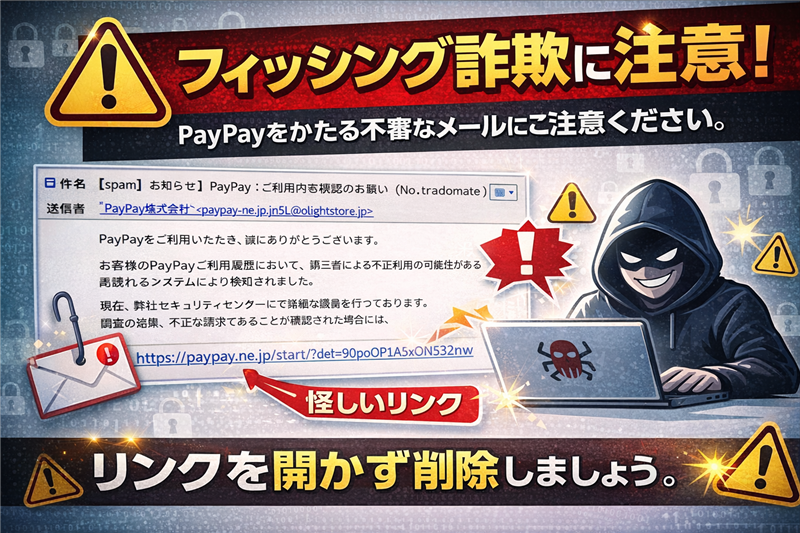

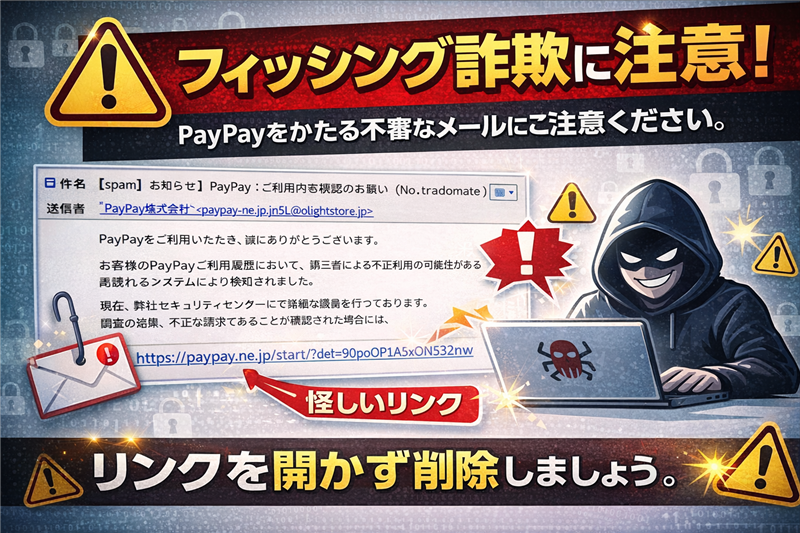

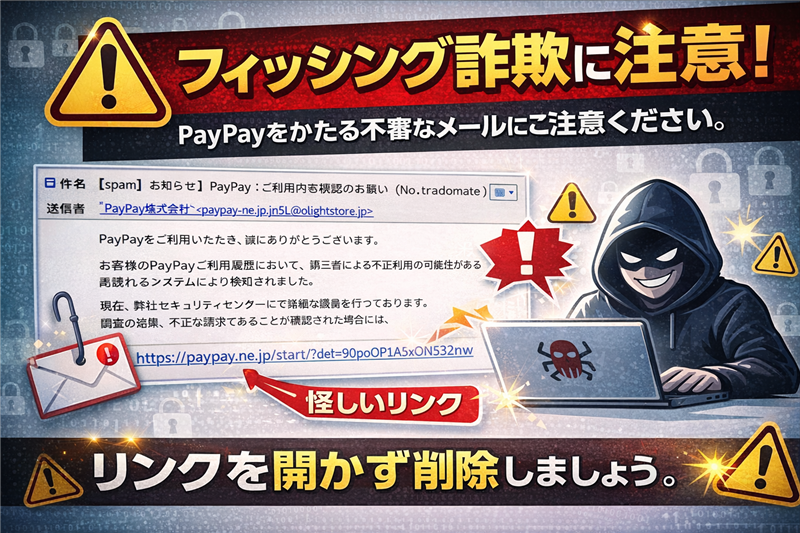

メールの解析結果と技術調査エビデンス | 最近のスパム動向 今回ご紹介するのは「PayPay」を騙るメールですが、その前に最近のスパムの動向について触れておきます。2026年現在、キャッシュレス決済の普及に乗じ、「不正利用の検知」や「アカウント制限」を装って偽のログイン画面へ誘導する手口が常態化しています。特にPayPayのような国内最大手サービスは常に標的となっており、週末や夜間など、公式サポートへの確認が遅れるタイミングを狙った送信が目立っています。 | メール基本情報

件名: [spam] 【お知らせ】PayPay:ご利用内容照合のお願い(No.[-randomdate-])

件名の見出し: サーバー側のフィルタリングにより「[spam]」が自動付与されています。これは送信ドメインの信頼性欠如や、過去のブラックリストとの合致が理由です。

送信者: “PayPay株式会社” <paypay-ne.jp-jn5L@olightstore.jp>

受信日時: 2026-04-04 13:13

| 送信者に関する情報 送信者名には「PayPay株式会社」を騙っていますが、アドレスのドメインは「olightstore.jp」であり、公式のドメイン(paypay.ne.jp)を一切使用していません。これは典型的ななりすましであり、既存の正規ドメインが乗っ取られて送信台として悪用されている可能性があります。 | メール本文の再現 | PayPayをご利用いただき、誠にありがとうございます。 お客様のPayPayご利用履歴において、第三者による不正利用の可能性がある「認識できない決済」がシステムにより検知されました。 現在、弊社セキュリティセンターにて詳細な調査を行っております。

調査の結果、不正な請求であることが確認された場合には、当該決済の取り消し(返金処理)をさせていただきます。 つきましては、以下の専用ページよりご利用内容の照合をお願いいたします。 ■ 認識できない請求内容の確認・調査依頼はこちら

https://m●ke●ndy.sh●p/p●yp●y.ne.jp/st●rt/(※リンク無効化済み) ————————————————————

[ 調査ステータス:確認待ち ] ※セキュリティの観点から、お手続きにはPayPayログインが必要です。

※不審な決済を放置されますと、被害が拡大する恐れがございます。 今後ともPayPayをよろしくお願い申し上げます。 配信元:PayPay株式会社

(C) PayPay Co.,Ltd.

SECURITY-REF: XTS9E43P | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | メールの目的及び解析 犯人の目的: ユーザーを偽のログイン画面に誘導し、PayPayのアカウント情報(ID・パスワード)および連携されているクレジットカード情報を盗み出すことです。

専門的解説: 「不正利用検知」という緊急性を装うことで、ユーザーの冷静な判断を奪う手法です。本文末尾に「SECURITY-REF」といったそれらしい管理番号を記載し、技術ドキュメントのような装いを持たせて信憑性を高めようとしています。

メールのデザイン: ロゴが添付ファイル形式になっている場合、HTMLメール内の画像リンクによるセキュリティソフトの検知を回避し、かつ受信者の環境で確実に「本物らしく」見せるための工作です。また、今回は電話番号の記載がない署名構成ですが、記載があっても公式とは異なる番号や、実在しない番号が使われることが大半です。 | 危険なポイントと注意点 怪しい点: 送信者アドレス(@olightstore.jp)とリンク先ドメイン(mikeandy.shop)の双方が、PayPay公式と何ら関連性がありません。公式サイトでも「不審なメールに対する注意喚起」が常設されています。

公式注意喚起: PayPayを騙る偽メール・偽サイトにご注意ください(公式サイト) | Received(送信者情報) これは送信に利用された通信経路の情報であり、以下のIPアドレスは信頼できる送信元データです。 Received: from k91271-nagoya872.nagoya.plala.or.jp (unknown [45.142.155.233])

送信元IPアドレス: 45.142.155.233

ホスティング社名: CloudInnovation (M247グループ)

国名: Netherlands(オランダ)

ドメイン情報: olightstore.jp (Whois調査により、正規所有者の意図に反して悪用されている可能性大)

メール回線関連情報: 本レポートの解析根拠として、ip-sc.netのデータを参照しています。

ip-sc.net による 45.142.155.233 の詳細解析データ | リンク関連およびサイト情報 リンク箇所: 本文中の「■ 認識できない請求内容の確認・調査依頼はこちら」の箇所。

リンク先URL: https://m●ke●ndy.sh●p/p●yp●y.ne.jp/st●rt/(※伏せ字を含む)

ブロック状況: ウイルスバスターやGoogle Safe Browsingにより「危険なサイト」として既にマークされています。 | リンク先ドメイン解析 リンク先サイトの状態: アクセス時、画像2枚目の通り「We apologize, but your request has timed out.」というエラーページが表示されました。これはサーバーが過負荷か、あるいは通報によりコンテンツが停止された状態を指します。 ドメイン名: mikeandy.shop

IPアドレス: 104.21.24.195

ホスティング社名: Cloudflare, Inc.

国名: United States(アメリカ)

ドメイン登録日: 2026-03-20(Whois取得情報より)

解析コメント: 登録日が極めて最近であることから、この詐欺攻撃のために急遽取得された使い捨てドメインと判断できます。

サイト回線関連情報: ip-sc.net による 104.21.24.195 の詳細解析データ | URLが危険と判断できるポイント 1. ドメインが「.shop」というECサイト向けのものが使われており、金融サービスとして不自然。

2. URL構造の中に強引に「paypay.ne.jp」という文字列をサブディレクトリとして含め、視覚的に誤認させようとしている点。

3. サイトが既にタイムアウトエラーで正常に稼働していない点は、典型的な「逃げ足の速い」詐欺サイトの特徴です。 | 詐欺サイトの画像 ※解析時、サイトは既にタイムアウト表示となっており、実質的な攻撃は停止、あるいは移動している可能性があります。 | まとめと過去事例の比較 今回の事例は、過去のPayPay詐欺と比較して、本文の日本語がより洗練されており、一見して違和感を抱きにくい構造になっています。しかし、ネットワーク解析を行えば送信元が海外ホスティングであることや、ドメイン登録日が直近であることなど、証拠は明確です。不審なメールは即座に削除し、公式情報を確認する習慣をつけましょう。 再度確認: PayPay公式サイトの注意喚起ページ | |