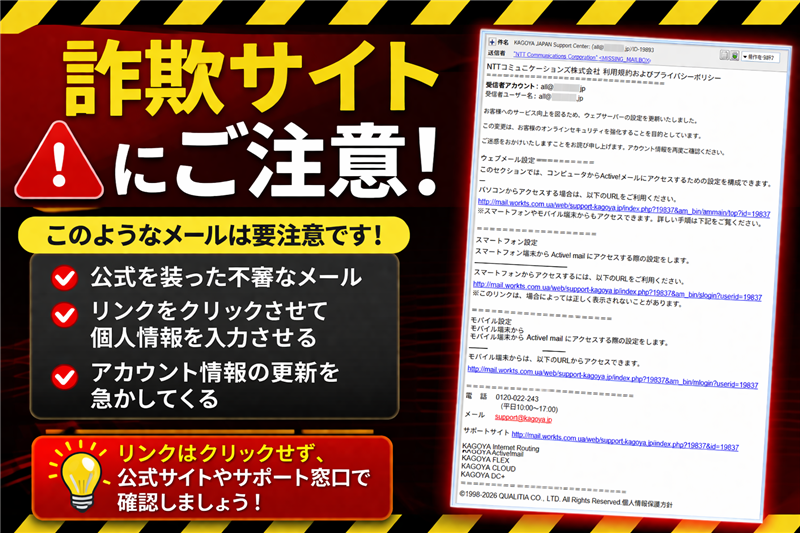

【解析】KAGOYA JAPAN Support Center: (all@xxxxx.jp )/ID-19893 詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

KAGOYA JAPAN を装ったフィッシング詐欺の徹底分析 | ■ 最近のスパム動向と前書き

今回ご紹介するのは「KAGOYA JAPAN」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、レンタルサーバーやWEBメールのログイン情報を狙った攻撃が再燃しています。特に、実在する製品名(Active! mail)や正規のサポート電話番号を引用し、利用者を「安心させてから騙す」手口が主流となっています。 | ■ 基本情報 [SPAM検出]

| 件名: | KAGOYA JAPAN Support Center: (all@xxxxx.jp )/ID-19893 | | 判定: | SPAM(件名に受信者アドレスを含む不自然な動的生成) | | 送信者: | “NTT Communications Corporation” <MISSING_MAILBOX> | | 受信日: | 2026-04-03 09:08 | 【分析】送信者名がNTTであるのに対し、内容はカゴヤという矛盾。さらにアドレスが「MISSING_MAILBOX」となっており、送信元を隠蔽するプログラムによる自動送信です。 | ■ 本文の忠実な再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

NTTコミュニケーションズ株式会社 利用規約およびプライバシーポリシー

========================================

受信者アカウント:all@xxxxx.jp

受信者ユーザー名:all@xxxxx.jp お客様へのサービス向上を図るため、ウェブサーバーの設定を更新いたしました。

この変更は、お客様のオンラインセキュリティを強化することを目的としてしています。

ご迷惑をおかけいたしますことをお詫び申し上げます。アカウント情報を再度ご確認ください。 ウェブメール設定

このセクションでは、コンピュータからActive!メールにアクセスするための設定を構成できます。

——————————

パソコンからアクセスする場合は、以下のURLをご利用ください。

hxxp://mail.workts.com[.]ua/web/support-kagoya.jp/index.php?19837&am_bin/ammain/top?id=19837

※スマートフォンやモバイル端末からもアクセスできます。詳しい手順は下記をご覧ください。 ========================

スマートフォン設定

スマートフォン端末から Active! mail にアクセスする際の設定をします。

——————————

スマートフォンからアクセスするには、以下のURLをご利用ください。

hxxp://mail.workts.com[.]ua/web/support-kagoya.jp/index.php?19837&am_bin/slogin?userid=19837

※このリンクは、場合によっては正しく表示されないことがあります。 ========================

モバイル設定

モバイル端末から Active! mail にアクセスする際の設定をします。

——————————

モバイル端末からは、以下のURLからアクセスできます。

hxxp://mail.workts.com[.]ua/web/support-kagoya.jp/index.php?19837&am_bin/mlogin?userid=19837 ========================================

電 話 0120-022-243 (平日10:00~17:00)

メール support@kagoya.jp

サポートサイト hxxp://mail.workts.com[.]ua/web/support-kagoya.jp/index.php?19837&id=19837 KAGOYA Internet Routing

KAGOYA Active!mail

KAGOYA FLEX

KAGOYA CLOUD

KAGOYA DC+

========================================

©1998-2026 QUALITIA CO., LTD. All Rights Reserved.個人情報保護方針

| | ■ 専門家による解析と危険ポイント

【犯人の目的】Active! mail(WEBメール)のログイン情報を盗み出すことです。奪われたアカウントは「なりすましメール」の送信台にされ、社会的信用を失う原因になります。 【署名の不自然さ】電話番号「0120-022-243」はカゴヤの正規窓口ですが、送信者名がNTTになっているため支離滅裂です。また、宛名が個人の氏名ではなくメールアドレス(all@…)になっている点は、名簿を基にした大量送信の証拠です。 【デザイン】あえてロゴを使わずテキストのみで構成することで、セキュリティソフトの画像解析を回避しつつ、事務的な重要通知に見せかけています。 | ■ 送信元(Received)回線情報

これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。 | Received ドメイン | web89c50.megawebservers.eu | | 送信元 IPアドレス | 91.136.11.89 | | ホスティング社 | MegaWeb Servers | | 設置国 | ブルガリア (Bulgaria) | | ドメイン登録者 | WHOIS非公開設定 | ⇒ IP-SC.NET で送信元 [91.136.11.89] の詳細回線情報を確認 | ■ 偽サイト(フィッシングサイト)解析

誘導先の「Active! mail」偽ログインページを解析した結果、以下の危険なデータが判明しました。 | 偽装URL | hxxp://mail.workts.com[.]ua/web/support-kagoya.jp/… | | サイトIPアドレス | 185.174.173.189 | | ホスティング社 | Ukrnames | | 設置国 | ウクライナ (Ukraine) | | ドメイン登録日 | 直近に取得(攻撃用の使い捨てドメイン) | 【解析の根拠データ】

⇒ IP-SC.NET で解析された偽サイト回線情報 [185.174.173.189] 【詐欺サイトの視覚的特徴】

見た目は本物のActive! mailと瓜二つですが、ブラウザのURLバーを確認すると「.ua」となっており、日本のカゴヤとは無関係であることが一目で分かります。 | ■ まとめと推奨対応

過去の事例と比較しても、今回は正規の電話番号を悪用する「信用積み上げ型」の詐欺です。

・宛名がメールアドレスの共通部(allなど)である

・URLが海外ドメイン(.uaなど)である

これらに該当する場合は即座に削除してください。 | |