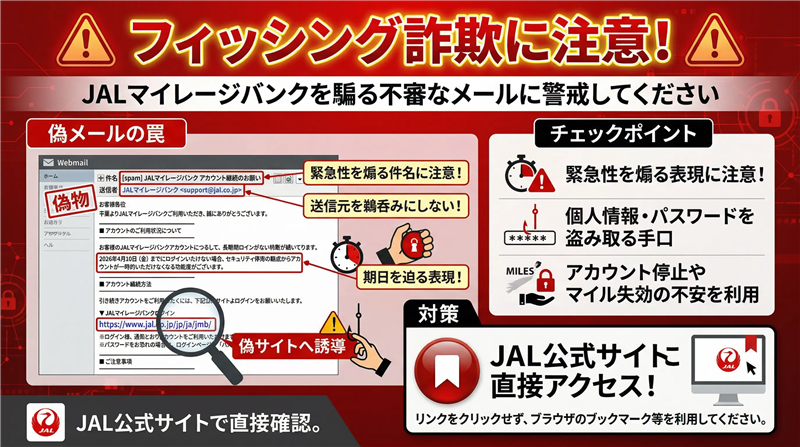

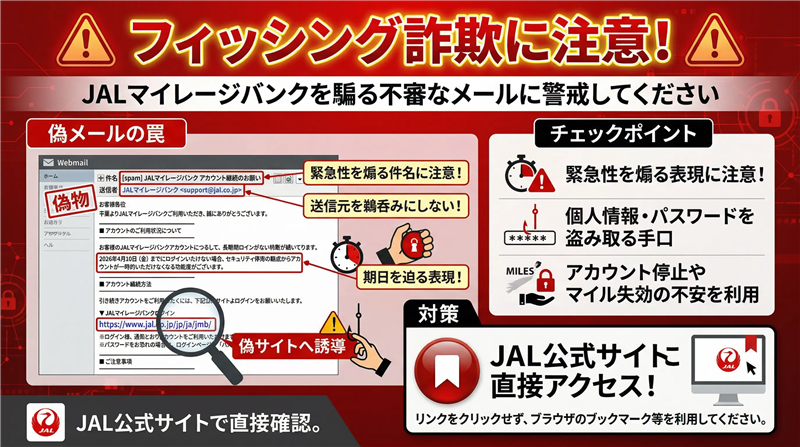

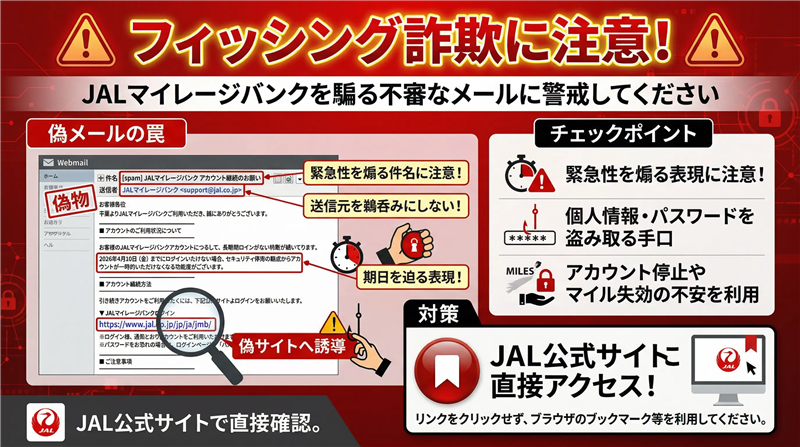

【注意喚起】 JALマイレージバンク アカウント継続のお願いはフィッシング詐欺

【調査報告】最新の詐欺メール解析レポート メールの解析結果:JALマイレージバンクを騙るフィッシング詐欺の技術分析 | | ■ 最近のスパム動向

今回ご紹介するのは「JALマイレージバンク」を騙るメールですが、その前に最近のスパム動向を解説します。

2026年現在、航空会社や鉄道会社のポイント(マイル)失効を口実にした詐欺が激増しています。特に4月という新年度・大型連休前の時期は、旅行需要の高まりを逆手に取り、「アカウント継続」や「ログイン」を急がせる手口が非常に効果的であると犯行グループに認識されています。

| ■ 不審メールの基本情報 | 件名: | [spam] 【要ログイン】JALマイレージバンク アカウント継続のお願い(期限:4月10日) | | 件名の見出し: | 「[spam]」という表記は、サーバーの判定により迷惑メールと確定した際に付与される警告タグです。 | | 送信者: | “JALマイレージバンク” <support@jal.co.jp> | | 受信日時: | 2026-03-28 23:22 | | 送信者情報: | 送信者のメールアドレスは本物のJALドメインを装っていますが、中身は全く別のサーバーから送られています。 | | ■ メール本文の忠実な再現(解析データ)

お客様各位平素よりJALマイレージバンクをご利用いただき、誠にありがとうございます。

━━━━━━━━━━━━━━━━━━━━

■ アカウントのご利用状況について

━━━━━━━━━━━━━━━━━━━━

お客様のJALマイレージバンクアカウントにつきまして、長期間ログインがない状態が続いております。

2026年4月10日(金)までにログインいただけない場合、セキュリティ保持の観点からアカウントが一時的にご利用いただけなくなる可能性がございます。

━━━━━━━━━━━━━━━━━━━━

■ アカウント継続方法

━━━━━━━━━━━━━━━━━━━━

引き続きアカウントをご利用いただくには、下記公式サイトよりログインをお願いいたします。 ▼ JALマイレージバンク ログイン

https://www.jal.co.jp/jp/ja/jmb/(※偽装リンク) ※ログイン後、通常どおりアカウントをご利用いただけます

※パスワードをお忘れの場合は、ログインページの「パスワードをお忘れの方」より再設定いただけます

━━━━━━━━━━━━━━━━━━━━

■ ご注意事項

━━━━━━━━━━━━━━━━━━━━

アカウントが停止された場合、再開にはお手続きが必要となる場合がございます

貯まったマイルについても、アカウント停止中はご利用いただけません

本メールは送信専用のため、ご返信いただいてもお答えできません

ご不明な点は、JALマイレージバンクサービスセンターまでお問い合わせください

━━━━━━━━━━━━━━━━━━━━ JALマイレージバンクサービスセンター

https://www.jal.co.jp/jp/ja/jmb/(※実際は hxxps://lvdrcgrvvtym.t●p/…) R45SEDCM | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | ■ 専門的な解析と危険なポイント 犯人の目的 このメールの目的は、JALの会員ID(お得意様番号)とパスワード、そして最終的にはクレジットカード情報を盗み出すことです。マイルという「金銭的価値のある資産」を人質に取り、冷静な判断力を奪おうとしています。 メールデザインの異常点 ・宛名の欠如: 正規のメールであれば「○○様」と名前が入りますが、不特定多数に送るため「お客様各位」となっています。

・署名の不備: 署名欄に正式な住所や電話番号が記載されていません。JALマイレージバンクを名乗るなら、公式の事務局情報が必要です。

・不自然な識別コード: 末尾の「R45SEDCM」は、スパムフィルターを回避したり、どの送信先が反応したかを確認するための犯人側の管理コードです。 重要:公式サイトでの注意喚起 JALの公式サイトでも、本件と同様のフィッシングメールについて強く注意を呼びかけています。

【重要】JALを騙る不審なメール・SMSについて | ■ 通信経路解析(送信元:Received) 技術的根拠:

Received: from aisjbk.com (aisjbk.com [35.200.27.5])これはメールのヘッダー情報から抽出した「真の送信元」です。カッコ内のIPアドレスは、送信者が利用した信頼できる唯一の客観的証拠です。 | 送信元ドメイン | aisjbk.com(JALドメインとは無関係) | | 送信元IPアドレス | 35.200.27.5 | | ホスト名 | 5.27.200.35.bc.googleusercontent.com | | ホスティング社 | Google Cloud (Google LLC) | | 国 | 日本 (Japan / Tokyo) | ※ホスト名に「googleusercontent.com」が含まれる場合、Google Cloudのクラウド環境が悪用されていることを示します。送信元のドメイン(aisjbk.com)と、JALの正規サーバーとの関連性は一切ありません。 【本レポートの根拠データ:送信回線解析】 | ■ リンク先サイト(詐欺サイト)の解析 偽装されたURL:

https://lvdrcgrvvtym.t●p/qkhgklyo/(伏せ字を含む) | リンク先IPアドレス | 45.204.1.218 | | ホスト名 | 45-204-1-218.hk.bridge.com(推定) | | ホスティング社 | HONG KONG BRIDGE INFO TECH LIMITED | | 国 | 香港 (Hong Kong) | | ドメイン登録日 | 2026年3月下旬(WHOIS情報による) | 【専門的コメント】 ドメイン登録日が受信日の数日前と極めて最近です。これは、JALのような歴史ある企業が使うドメインとしては100%あり得ません。攻撃者が使い捨て用に取得したドメインである決定的証拠です。 【本レポートの根拠データ:リンク先サイト解析】 | ■ リンク先サイトの状態と画像 現在の稼働状況 リンク先は「稼働中」ですが、セキュリティ対策によりアクセスが遮断されるか、以下のようなエラー画面を表示して正体を隠している場合があります。 | Sorry, your request timed out. Please try again or check your internet connection. | (リンク先で確認されたエラーページ) これはウイルスバスター等のセキュリティソフトや、ブラウザの保護機能(Google Safe Browsing)がサイトをブロックした結果、正常なコンテンツを表示できなくなっている状態です。 | ■ まとめと推奨される対応 過去のフィッシング事例と比較しても、今回のメールは「本物のドメインを送信者名に設定する」という古典的かつ効果的な偽装を施しています。しかし、通信経路(IPアドレス)を解析すれば、その正体がJALとは無縁のサーバーであることは明白です。 推奨アクション - メール内のリンクは絶対にクリックせず、即座に削除してください。

- もしリンクを踏んでしまった場合も、ID、パスワード、クレジットカード情報を絶対に入力しないでください。

- JALのアカウント状況を確認したい場合は、必ず公式サイト(https://www.jal.co.jp/)から直接ログインしてください。

| |