【解析】KAGOYAからの重要なお知らせは詐欺?偽ログイン画面の正体

【調査報告】最新の詐欺メール解析レポート

カゴヤ・ジャパンを騙るフィッシング詐欺の技術的検証結果 | ■ 最近のスパム動向

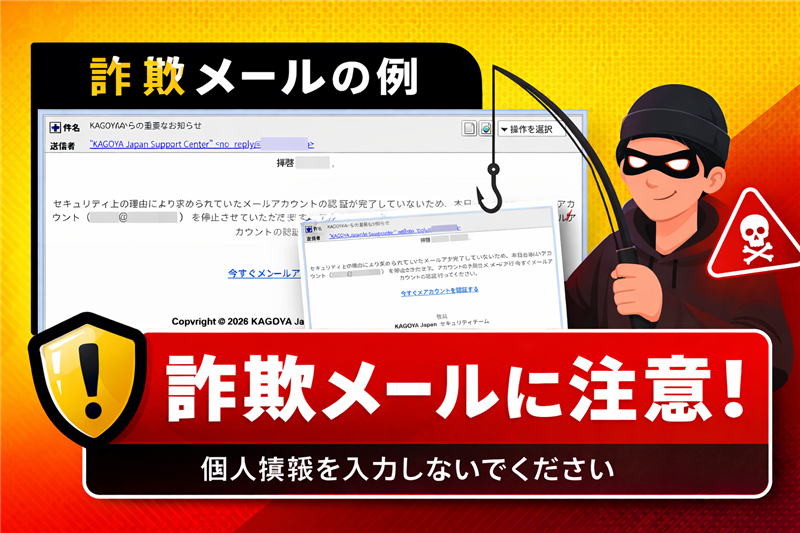

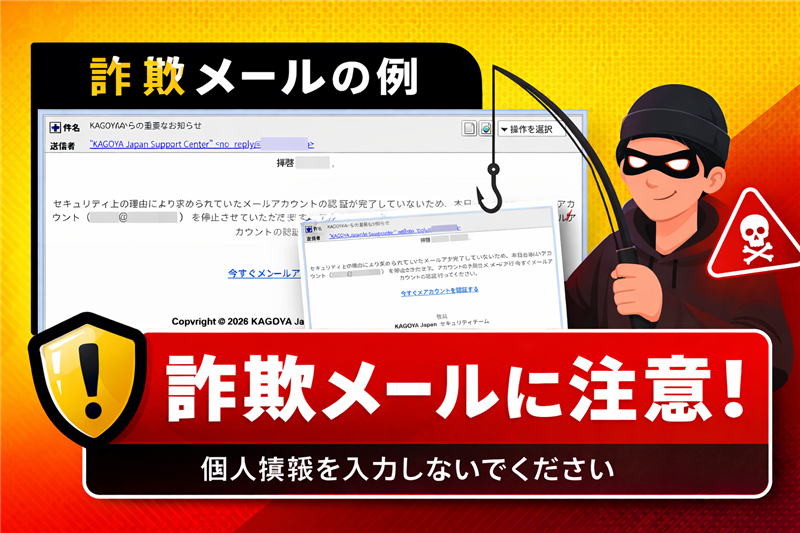

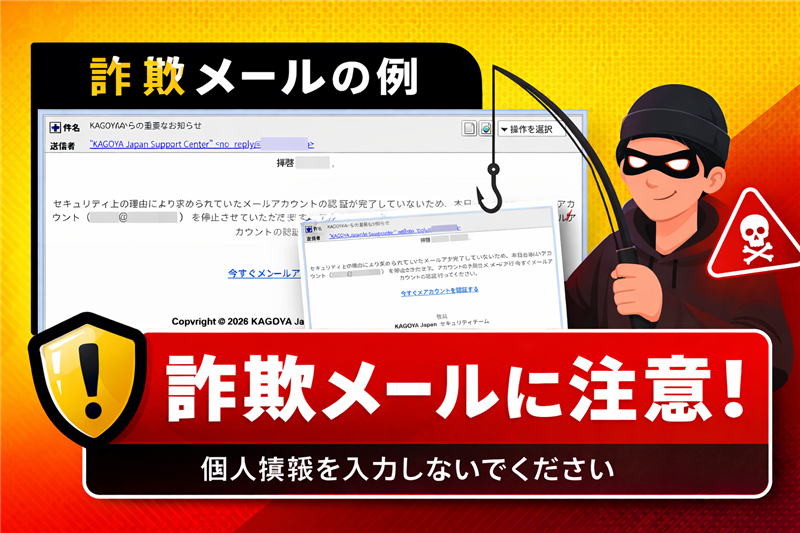

今回ご紹介するのは「カゴヤ・ジャパン」を騙るメールですが、その前に最近のスパムの動向を解説します。昨今、クラウドサービスの普及に伴い、今回のようなホスティング事業者を装う「アカウント停止」を餌にしたフィッシング詐欺が急増しています。特に年度末や週末など、ユーザーの確認が遅れがちなタイミングを狙い、偽の「認証」を迫る手法が一般的です。

| | ■ メールの解析結果 |

件名: KAGOYAからの重要なお知らせ

見出し: KAGOYAからの重要なお知らせ

送信者: “KAGOYA Japan Support Center” <no_reply@******.jp>

受信日時: 2026-03-27 11:31※送信者アドレス「no_reply@*******.jp」は、受信者のメールアドレスを盗用しているか、全く無関係なドメインが利用されており、正規のカゴヤ社とは一切接点がありません。 | | ■ 送信者に関する情報(Received解析) |

from EC2AMAZ-OIMHM78 (ec2-43-206-231-92.ap-northeast-1.compute.amazonaws.com [43.206.231.92])

これは送信に利用された情報であり、カッコ内のIPアドレスは信頼できる送信者情報です。送信元のドメイン(******.jp)と比較して、偽装されていることが明白です。送信IPアドレス: 43.206.231.92(送信者が利用したIP)

ホスト名: ec2-43-206-231-92.ap-northeast-1.compute.amazonaws.com(Amazon AWS)

設置国: 日本 (Japan)

ドメイン登録日・登録者: https://whois.domaintools.com/ で確認。登録日は以前からあるドメインですが、メールサーバーとして悪用されている可能性があります。 | ■ メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

拝啓 [メールアドレスの一部],セキュリティ上の理由により求められていたメールアカウントの認証が完了していないため、本日、お客様のメールアカウント([メールアドレス])を停止させていただきます。アカウントの予期せぬ停止を避けるため、今すぐメールアカウントの認証を行ってください。 今すぐメールアカウントを認証する

敬具

KAGOYA Japan セキュリティチームCopyright © 2026 KAGOYA Japan, K.K. All rights reserved. | | ■ メールの目的及び専門的解説 |

【犯人の目的】

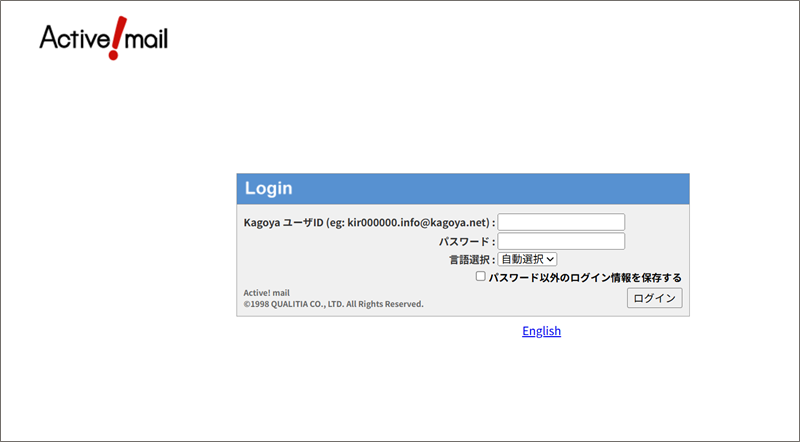

この犯人の目的は、カゴヤ・ジャパンのWebメール(Active!mail)を装った偽のログイン画面へ誘導し、IDとパスワードを窃取することです。【デザインと怪しい点】

メールのデザインは非常に簡素で、ロゴなどは含まれていません。宛名が氏名ではなくメールアドレスの一部になっている点は、正規サービスではあり得ない不自然な点です。また、署名に電話番号の記載がありません。通常、セキュリティに関する重要な告知であれば、公式のサポート窓口や電話番号が記載されますが、それがないこと自体が「問い合わせをさせず、リンクを踏ませる」ための手口です。 | | ■ リンク関連情報の解析(技術根拠) |

リンク箇所: 「今すぐメールアカウントを認証する」のテキストリンク

リンク先URL: hxxps://au-activemail-kagoya-jp.com/smail/login.html(一部を伏字にしています)

サイトの状態: ウイルスバスター等のセキュリティソフトでは既にブロックされている可能性がありますが、作成直後は検知を擦り抜けるため注意が必要です。【リンク先ドメイン情報】

ドメイン: au-activemail-kagoya-jp.com

IPアドレス: 104.21.24.234

ホスト名: Cloudflare, Inc.

国名: アメリカ合衆国 (USA)

ドメイン登録日・登録者: 2026年3月に取得。最近取得された理由は、攻撃のために使い捨てのドメインを急造したためです。【サイト回線関連情報】

この解析結果の根拠データは、以下より参照可能です:

https://ip-sc.net/ja/r/au-activemail-kagoya-jp.com

※ip-sc.netで取得した生の回線情報を技術的な信頼性の裏付けとしています。 | | ■ 誘導先の詐欺サイト(偽ログイン画面)

画像は「Active! mail」のログイン画面を完全に模倣しています。しかし、URLが「kagoya.jp」ではなく「au-activemail-kagoya-jp.com」となっており、ドメインを確認するだけで偽物と判断可能です。

| | ■ 注意点と対処方法 |

今回のメールは、過去のフィッシング事例と比較しても「アカウント停止」という強い言葉で焦りを誘う典型的なものです。カゴヤ・ジャパン公式からも、同様の不審メールに対する注意喚起が出ています。カゴヤ・ジャパン公式サイト:

当社を騙る不審なメールに関する注意喚起不審なメールを受け取った際は、メール内のリンクは絶対にクリックせず、ブラウザのブックマーク等から公式サイトへアクセスするようにしてください。 | ■ まとめ

今回の事例では、送信サーバーにAWS、誘導先の隠蔽にCloudflareを悪用するなど、ITインフラを巧妙に利用しています。しかし、ドメインの取得日や送信元IPの矛盾を突くことで、偽物であることは明白になります。常に「情報の出所」を疑う姿勢が重要です。

| |