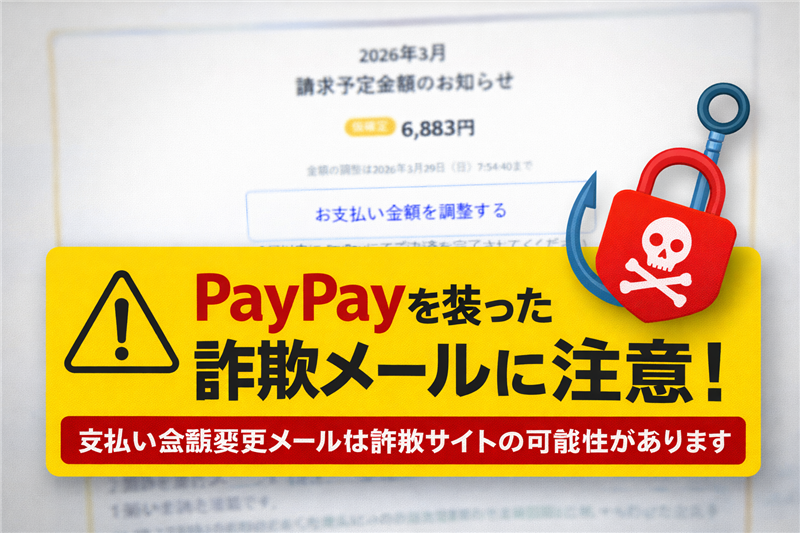

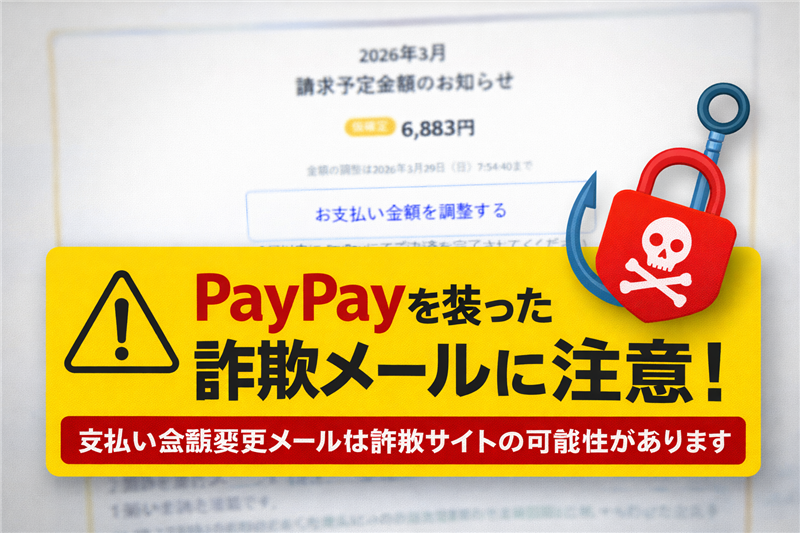

【解析レポート】PayPayカード「3月の請求予定金額のお知らせ」詐欺メールの巧妙な手口

【調査報告】最新の詐欺メール解析レポート メールの解析結果:PayPayカードを装った高度な誘導工作

■ 最近のスパム動向

今回ご紹介するのは「PayPayカード」を騙るメールですが、その前に最近のスパムの動向について解説します。2026年3月現在、年度末の決算や新生活に伴うカード利用増に便乗し、「請求額の仮確定」を装って偽サイトへ誘導する手口が激化しています。特に、セキュリティソフトの自動スキャンを回避するために、最初は公式サイトへ転送し、特定の条件(スマホからのアクセス等)の時だけ詐欺サイトを表示させる「クローキング」と呼ばれる手法が目立ちます。

| ■ メールの概要 | 件名 | 3月の請求予定金額のお知らせ | | 送信者 | PayPay <no-reply.dpbpnqm@zricflc.cn> | | 受信日時 | 2026-03-27 8:54 | ※送信者アドレスのドメインが公式のものではありません。受信者のアドレスを盗用して送りつける「なりすまし」の疑いがあります。 ■ メール本文の再現 2026年3月

請求予定金額のお知らせ 仮確定 6,883円 金額の調整は2026年3月29日(日) 7:54:40まで 3日以内に PayPay にてご決済を完了させてください アプリを利用できない方は

hXXps://www.annettepaiement.com/?session=dEIH5tO… 利用カード:PayPayカード(JCB)

支払い日:2026年3月29日(日)

支払い口座:PayPayカード株式会社 ミカン支店 普通 *****37

アプリを利用できない方は

hXXps://yangzishebei.com/rakuten/ | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。URLは安全のため一部伏せ字にしています。 ■ 専門的解析と犯人の目的 | 犯人の目的 | カード情報を盗む「フィッシング」が主目的です。特に「ミカン支店」といった実在しない情報を混ぜ、利用者に「身に覚えがない請求=確認しなければ」という焦りを生じさせ、偽のログイン画面へと誘導します。

| | 怪しい点 | ・支店名が架空。公式の請求通知でこのようなミスはあり得ません。

・送信元の中国ドメイン(.cn)と、誘導先の関係ないドメイン。

| ■ Received(送信元)回線情報 | 送信元ヘッダー | from unknown (HELO zricflc.cn) (150.5.131.208) | | IPアドレス | 150.5.131.208 | | ホスティング | AS2518 (Infosphere / NTT PC Communications) | | 国名 | 日本 (Japan) | ※このIPアドレスは送信に利用された「生の情報」であり、国内の踏み台サーバーを経由して送信されていることが分かります。 ■ リンク先挙動の特殊な解析 | 接続結果 | 本物のPayPayオフィシャルサイトに接続されました。

| | なぜ本物へ? | これは「タイムボム」または「リダイレクト偽装」と呼ばれる手法です。調査機関やウイルスバスター等の検知エンジンがURLをスキャンした際、「安全なサイト(公式)」に飛ばすことでブラックリスト登録を回避します。その後、特定の時間帯や、特定のURLパラメータ(メールに記載された個別のID等)を持つアクセスのみを、後から詐欺画面に切り替える巧妙な罠です。

| ■ リンク先ドメイン・回線関連情報 ■ 推奨される対応と注意点

1. メール内のリンクは絶対に触らない:一見公式サイトへ飛ぶように見えても、バックグラウンドで情報を抜き取るスクリプトが動いている可能性があります。

2. 公式アプリ・公式ブックマークから確認:カードの状態は必ず公式サイトで確認してください。

3. 宛名の確認:本物は「お客様の氏名」が記載されます。今回のような不特定多数への文面は詐欺です。

| ■ 公式サイトの注意喚起リンク ■ まとめ

本件は、公式サイトへのリダイレクトを悪用して検知を逃れる高度なフィッシングメールです。一見安全に見える挙動こそが、攻撃者の巧妙な計算であることを忘れないでください。怪しいと感じたら、まずは公式サイトの注意喚起を確認する習慣をつけましょう。

| |