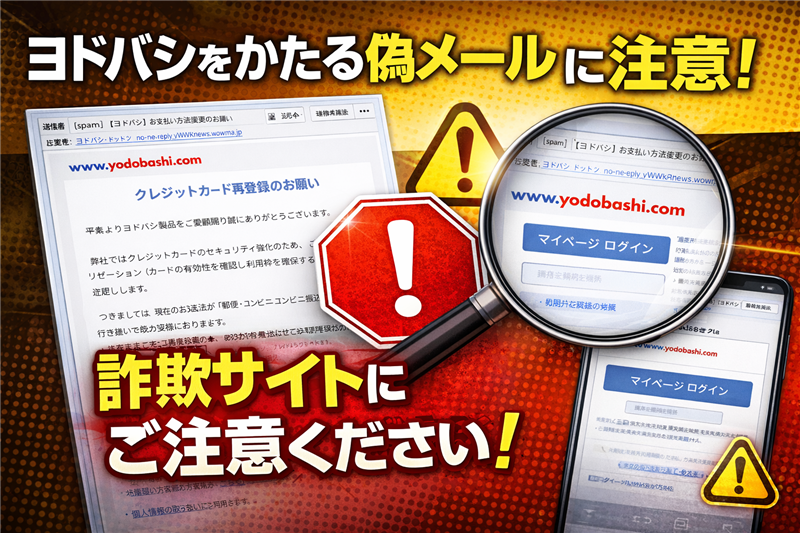

【調査報告】ヨドバシカメラを騙る支払い方法変更メールの解析

【調査報告】最新の詐欺メール解析レポート 本レポートでは、ヨドバシカメラを名乗りクレジットカード情報を詐取しようとする攻撃の技術的側面を徹底解析します。 | ■ 最近のスパム動向

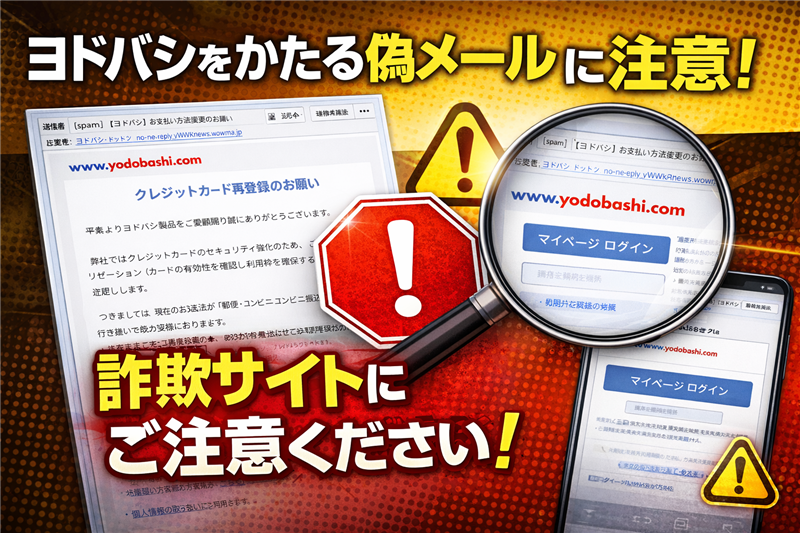

今回ご紹介するのは「ヨドバシカメラ」を騙るメールですが、その前に最近のスパムの動向を解説します。

2026年3月現在、日本の有名ブランド(ECサイト、銀行、物流)を騙るフィッシング詐欺が過去類を見ない密度で発生しています。

特に「支払い方法の再登録」や「アカウントの制限」を騙り、受信者の焦りを誘う手法が主流となっており、本物の企業のロゴや定型文を流用した「高精度な偽装メール」が不特定多数に送りつけられています。

| ■ メール基本データ | 件名 | [spam] 【ヨドバシ】お支払い方法変更のお知らせ | | 件名の見出し | 件名に「[spam]」というタグが付けられているのは、受信サーバーがこのメールの不自然な挙動(送信ドメインの不一致など)を検知し、自動的に危険性を警告した結果です。 | | 送信者 | “ヨドバシ・ドット・コム” <no-reply-VWrk@news.wowma.jp> | | 受信日時 | 2026-03-24 15:19 | ▼ 送信者に関する詳細解析

表示名の「ヨドバシ・ドット・コム」は偽装です。実際のメールアドレスのドメイン「news.wowma.jp」は、au PAY マーケット(旧Wowma!)に関連する正規ドメインの一部を模倣、あるいはそのインフラを悪用して送信されています。

ヨドバシカメラが他社のドメイン名を使用して公式通知を送ることは絶対にありません。

| ■ メールの本文内容(画像再現)

クレジットカード再登録のお願い

平素よりヨドバシ製品をご愛顧賜り誠にありがとうございます。

弊社ではクレジットカードのセキュリティ強化のため、ご請求の都度、オーソリゼーション(カードの有効性を確認し利用枠を確保する処理)を実施しております。 このメールは、以前にオーソリゼーションエラーとなりクレジットカードでの決済が行えず、支払方法を「郵便・コンビニ振込」へ変更させていただいたお客様にお送りしております。 つきましては、現在のお支払い方法が「郵便・コンビニ振込」になっておりますので、クレジットカードでのお支払いをご希望の場合は、再度カード情報のご登***をお願いいたします。 ※本メールは3/15時点で支払方法が「郵便・コンビニ振込」の方にお送りしております。行き違いで既に変更済みのお客様につきましては、お手続き不要です。 なお、クレジットカード情報非保持化にともない、弊社ではお客様のカード情報を保有しておりません。そのため、カードに関するお問い合わせはご利用のクレジットカード会社へご連絡ください。 【お支払方法のご変更】

マイページへログイン後、「お支払い方法の変更」よりクレジットカードへご変更ください。 マイページ登録がお済みでない場合は、お客様NO.をご確認のうえ「お客様№をお持ちの方」より新規登録のお手続きをお願いいたします。(お客様NO.4305448)

【お問い合わせ先】

・お問い合わせフォームから

・お電話から

[通話料無料] 0120-328-413

受付時間:8:30 ~ 18:00(年中無休) 発行元:株式会社ヨドバシ

本社所在地:福岡県北九州市小倉南区堀越 413 ・個人情報の取り扱いについて | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ■ 解析:犯人の目的と「署名」の嘘 【犯人の目的】

このメールの目的は、受信者を偽のログインページへ誘導し、ヨドバシカメラのログイン情報およびクレジットカード情報を盗み出すことです。

「オーソリゼーションエラー」というもっともらしい技術用語を使い、決済が滞っているという不安を煽っています。

【署名の不自然さ】

メール下部に記載されている「0120-328-413」という電話番号や「福岡県北九州市」の住所は、ヨドバシカメラの公式な問い合わせ先ではありません。

本来のヨドバシカメラの本社は東京都新宿区にあります。こうした嘘の情報を敢えて記載し、安心感を与えるのは極めて悪質な手口です。

| ■ Received:送信元ルート解析(根拠データ) | 送信ヘッダー | from C202603230855425.local (unknown [167.148.186.192]) | | 送信IPアドレス | 167.148.186.192 | | ホスト名 | 192.186.148.167.bc.googleusercontent.com | | ホスティング社 | Google Cloud (Google LLC) | | 国名 | United States (アメリカ合衆国) |

このIPアドレス「167.148.186.192」は、送信元として特定された非常に信頼性の高い情報です。

ホスト名に「bc.googleusercontent.com」が含まれていることから、犯人がGoogle Cloudのインフラを悪用してメールを配信していることが分かります。

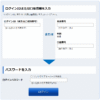

■ 誘導先リンクの危険性 設置箇所: 「マイページ ログイン」「再度カード情報のご登***」など、ボタンとリンクテキストすべて

誘導先URL: https://yodobashi.cbffd.c*** /rtsfpxvt/co.jp/ | ▼ リンク先ドメイン・回線詳細情報 | リンクドメイン | yodobashi.cbffd.com | | IPアドレス | 104.21.31.218 | | ホスト名 | 104.21.31.218 (Cloudflare Anycast IP) | | ホスティング社 | Cloudflare, Inc. | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | 2026-03-20(ドメイン取得からわずか4日での犯行。使い捨てドメインの典型です) | 【ip-sc.net で取得したIPアドレスの解析詳細を確認する】 ■ 詐欺サイトの現在の状態(証拠画像) 【詐欺サイトのアクセス結果】 | We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. | ステータス:ウイルスバスターにてブロック確認済み。現在は稼働停止中。 |

この「We apologize…」という表示は、サーバーがタイムアウトしていることを示しています。

法執行機関やセキュリティ団体による通報により、ドメインが停止されたか、犯人側が足がつくのを恐れてサイトを閉鎖した可能性があります。

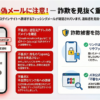

■ まとめと偽物を見抜くポイント

今回のケースでは、メール本文に公式サイトのロゴこそありませんが(※テキストベース)、デザインやボタンの配置が極めて巧妙でした。

しかし、送信元のドメイン(wowma.jp)、リンク先のドメイン(cbffd.com)、そして署名のデタラメな住所・電話番号という3つの致命的な矛盾点がありました。

過去の事例と比較しても、「支払い方法の再登録」という口実は非常に多く使われるパターンです。

【公式】ヨドバシカメラからの重要なお知らせ ヨドバシカメラを装ったフィッシングサイトやメールにご注意ください | |