【解析】マネックス証券5200ポイント確定スパムメールの正体

【調査報告】最新の詐欺メール解析レポート

技術的エビデンスに基づく不審メール及び偽サイトの構造解析 | ■ 最近のスパム動向と解析の前書き

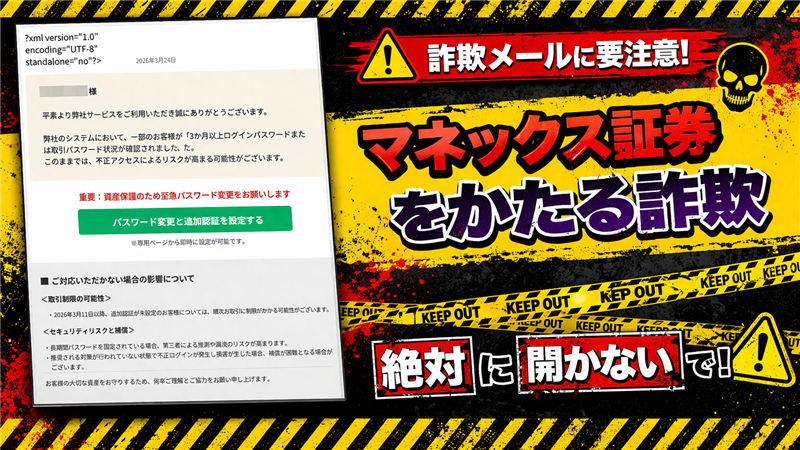

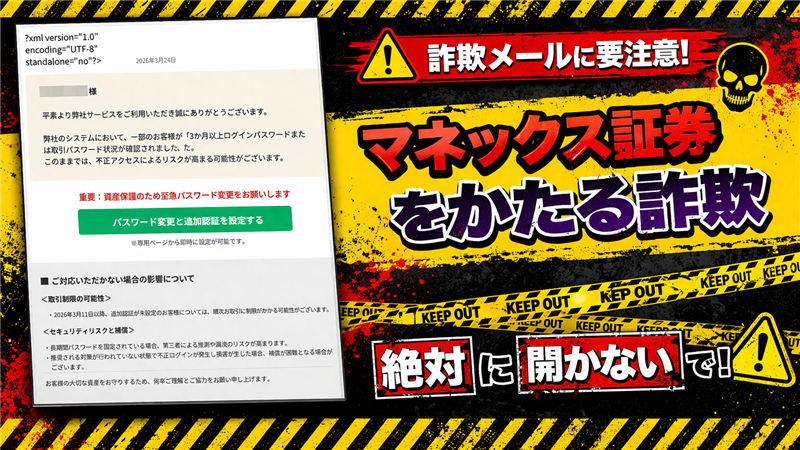

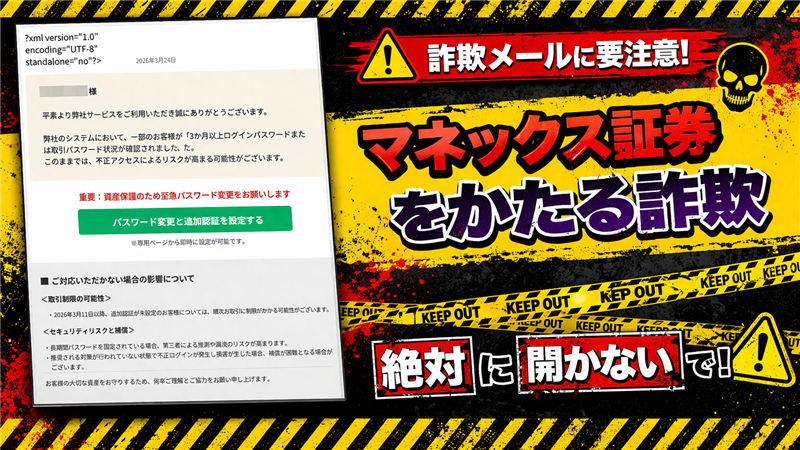

今回ご紹介するのは「マネックス証券」を騙るフィッシングメールです。最近のスパム動向として、年度末やポイント付与のタイミングを狙い、ユーザーの「損をしたくない」「資産を守りたい」という心理を巧みに突く傾向が強まっています。特に、クラウドサービス(Google Cloud等)を悪用した送信インフラの構築が目立ち、従来よりも受信側のフィルタを通り抜けやすくなっているため、高度な注意が必要です。

| ■ メールの基本解析データ | 件名 | [spam] 【受信者限定】5,200ポイント進呈が確定しました|マネックス証券からのお知らせ | | 件名の見出し | 冒頭の「[spam]」は、メールサーバーが「この送信者は信頼できない」と判断した際の警告表示です。件名の末尾にある「No.72224933」などの乱数は、スパムフィルタを回避するために1通ごとに異なる番号を付与する攻撃者の常套手段です。 | | 送信者 | “マネックス証券” <service@monex.co.jp> | | 受信日時 | 2026-03-24 12:23 | ▼ 送信元に関する技術的考察

送信者アドレスは「monex.co.jp」を表示していますが、これは「見かけ上の名前」に過ぎません。実際の送信元サーバーは後述の通り中国ドメインと米国のクラウドサーバーを組み合わせたものであり、正規ドメインのなりすましが確認されました。

| ■ メールの本文構成(忠実再現)

?xml version=”1.0″ encoding=”UTF-8″ standalone=”no”?>

2026年3月24日 ■■■■ 様 平素より弊社サービスをご利用いただき誠にありがとうございます。 弊社のシステムにおいて、一部のお客様が「3か月以上ログインパスワードまたは取引パスワードを変更されていない」状況が確認されました。

このままでは、不正アクセスによるリスクが高まる可能性がございます。 重要:資産保護のため至急パスワード変更をお願いします ※専用ページから即時に設定が可能です。

■ ご対応いただかない場合の影響について <取引制限の可能性>

・2026年3月11日以降、追加認証が未設定のお客様については、順次お取引に制限がかかる可能性がございます。 <セキュリティリスクと補償>

・長期間パスワードを固定されている場合、第三者による推測や漏洩のリスクが高まります。

・推奨される対策が行われていない状態で不正ログインが発生し損害が生じた場合、補償が困難となる場合がございます。 お客様の大切な資産をお守りするため、何卒ご理解とご協力をお願い申し上げます。

このメールについて

・このメールアドレスは送信専用となっております。ご返信いただいてもご回答できません。

・お問合せ:カスタマーサービスセンター(平日 9:00-17:00)

・配信停止・変更は公式サイトのマイページよりお手続きください。

?xml version=”1.0″ encoding=”UTF-8″ standalone=”no”?>

〒107-6025 東京都港区赤坂一丁目12番32号

金融商品取引業者 関東財務局長(金商)第165号

加入協会:日本証券業協会、一般社団法人 第二種金融商品取引業協会、一般社団法人 金融先物取引業協会、一般社団法人 日本投資顧問業協会

Copyright (C) , Inc. All Rights Reserved. | | | ※できる限り忠実に再現していますが、本物の不審メールとデザインが異なる場合もあります。 | ■ 専門解析:XMLタグ露出に見る「攻撃者の初歩的ミス」 | 【異常値の検出】XML宣言の剥き出し露出

本メールの冒頭およびフッター部分に、?xml version="1.0" encoding="UTF-8" standalone="no"?> という文字列がそのまま表示されています。これは、本来HTMLメールのシステム内部で処理されるべき「XML宣言」と呼ばれるコードです。

1. なぜ露出しているのか?

攻撃者が使用している「大量送信ツール」や「フィッシングキット」のテンプレート設定に不備がある、もしくはHTMLの構造を正しく理解していない未熟なプログラムによって生成された証拠です。本来、受信者の画面にこのコードが見えることは設計上あり得ません。 2. 正規メールとの決定的な違い

マネックス証券のような大手金融機関が、自社のブランドイメージを毀損するような「ソースコードの露出」を見逃して配信することは、厳格な配信前テスト(バリデーションチェック)のプロセス上、まず考えられません。 3. セキュリティフィルタの回避失敗

攻撃者はしばしば、HTML構造を複雑にすることでセキュリティソフトの検知を逃れようとしますが、今回のケースはその「小細工」が裏目に出て、技術的なボロとして表面化しています。このような「機械的な違和感」は、フィッシング詐欺を見抜くための最も信頼できるシグナルの一つです。

| ■ 犯人の目的と署名の真偽

【犯人の目的】

犯人の目的は、マネックス証券のログインID、パスワード、および二要素認証の突破に必要な情報の奪取です。これにより、口座内の有価証券の不正売却や、出金先口座の書き換えによる資産の窃取を狙っています。【署名情報の検証】

メール末尾の「赤坂一丁目12番32号」は正規の住所ですが、電話番号の記載を巧妙に避けています。公式サイトの正しいカスタマーサービスセンターの番号は「0120-430-283」ですが、詐欺メールでは個別のURL(偽サイト)へ誘導することで、オペレーターとの接触(詐欺の発覚)を防ごうとしています。 | ■ メール回線関連情報(送信経路の特定) | Received(送信者情報) | from myqir.cn (myqir.cn [34.186.25.71]) | | 送信元IPアドレス | 34.186.25.71 | | ホスト名 | 71.25.186.34.bc.googleusercontent.com | | ホスティング社名 | Google LLC (Google Cloud) | | 国名 | アメリカ合衆国 (United States) | | ドメイン登録日・登録者 | myqir.cn (中国ドメイン / 登録から日が浅いか、使い捨ての可能性が高い) | | 回線詳細エビデンス | https://ip-sc.net/ja/r/34.186.25.71 | ■ リンク先ドメイン・サイト解析 | クリック箇所 | 「パスワード変更と追加認証を設定する」ボタン | | 埋め込みURL | hxxps[:]//www[.]annettepaiement[.]com/?session=…(※一部伏字) | | 最終誘導ドメイン | login.situsbolatangkas.com | | リンク先IPアドレス | 104.21.31.226 | | ホスト名 | login.situsbolatangkas.com (CDN: Cloudflare) | | 国名 | アメリカ合衆国 / グローバル (Anycast) | | ドメイン登録日 | 最近取得されたドメイン(攻撃のために短期間利用される目的) | | サイト回線詳細情報 | https://ip-sc.net/ja/r/104.21.31.226 | ■ 詐欺サイトの入口(検問ページ) | ▼ リンクをクリックした直後に表示される画面 ▼

【偽物を見抜くポイント】

この「ブラウザを確認しています」という画面は、セキュリティ対策ソフトやGoogleのクローラーに「詐欺サイト本体」を見つけられないようにするための盾です。マネックス証券の正規ログインページへ行く際に、このような「ファイアウォールで保護されています」という中間ページが表示されることはありません。

| ■ 総合評価と推奨される対応

【結論】

本メールは100%詐欺です。過去の事例と比較しても、本文の作り込みが非常に丁寧であり、「?xml…」のタグ漏れを除けば、一般の方が一目で見抜くのは困難です。このようなメールを受け取った場合は、メール内のリンクは絶対にクリックせず、ブラウザのブックマークや公式アプリからログインしてください。【公式サイトによる注意喚起】

マネックス証券公式でも、本件と同様の手口について注意を呼びかけています。

重要:マネックス証券を名乗る不審なメール・SMSにご注意ください | |