【解析】ゆうちょ銀行「お客様情報の点検について」詐欺メールの通信経路特定

【調査報告】最新の詐欺メール解析レポート

本レポートでは、ゆうちょ銀行を騙るフィッシングメールの構造、および通信経路の解析結果を報告します。 ■ 最近のスパム動向:

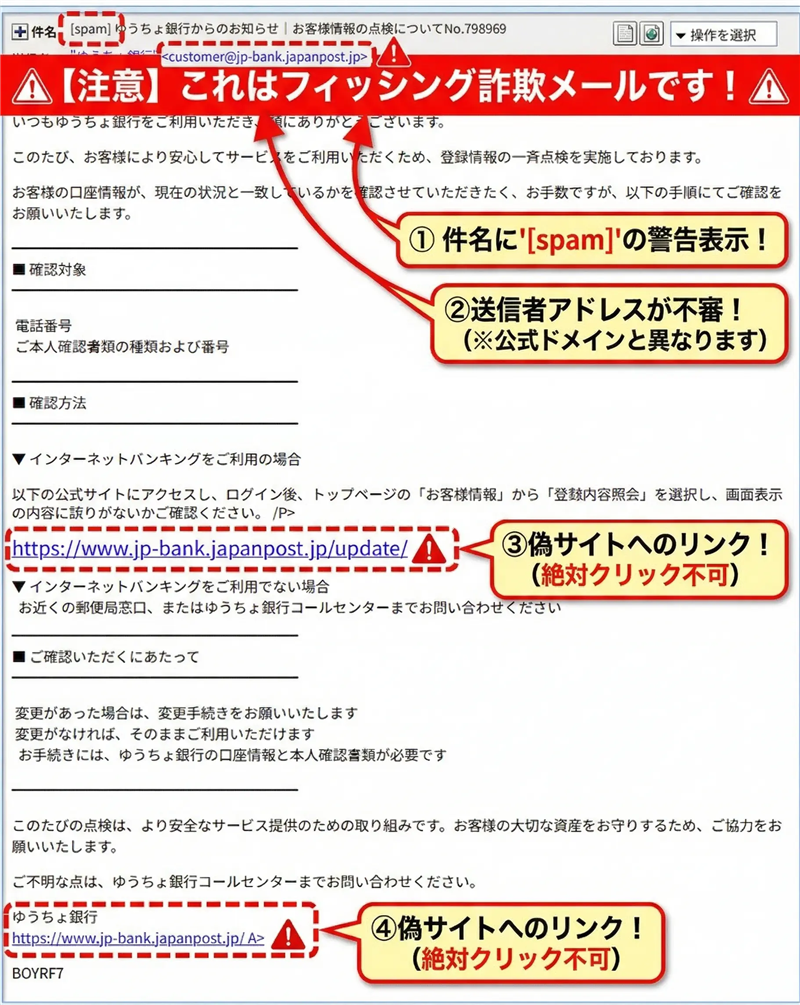

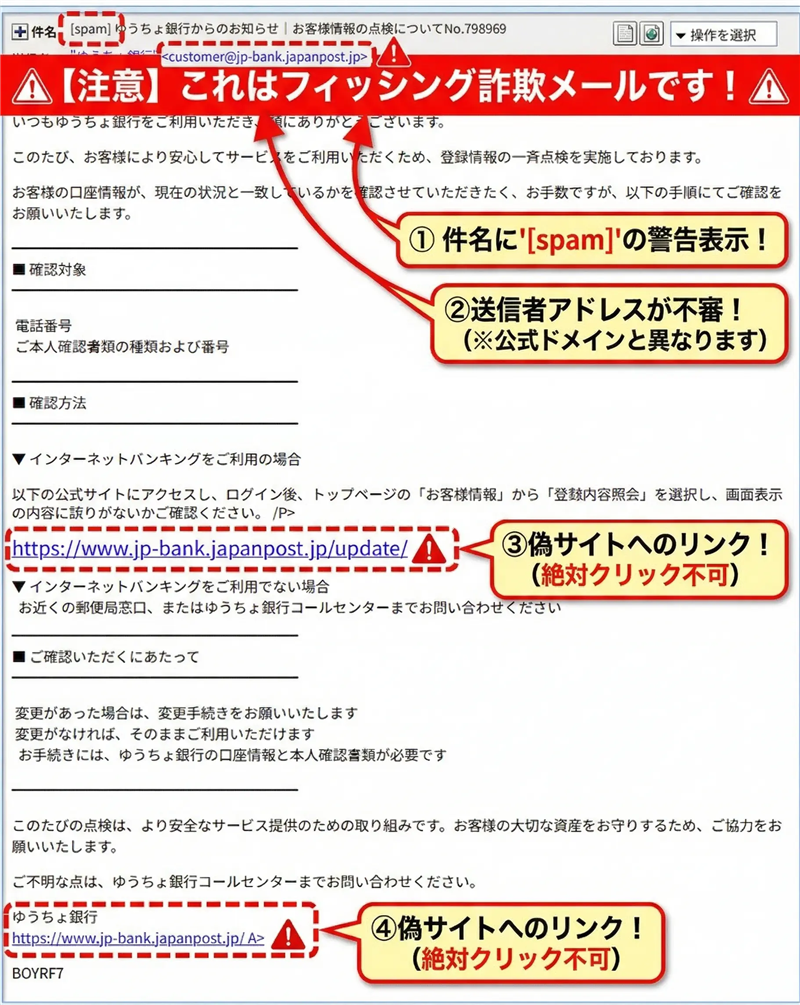

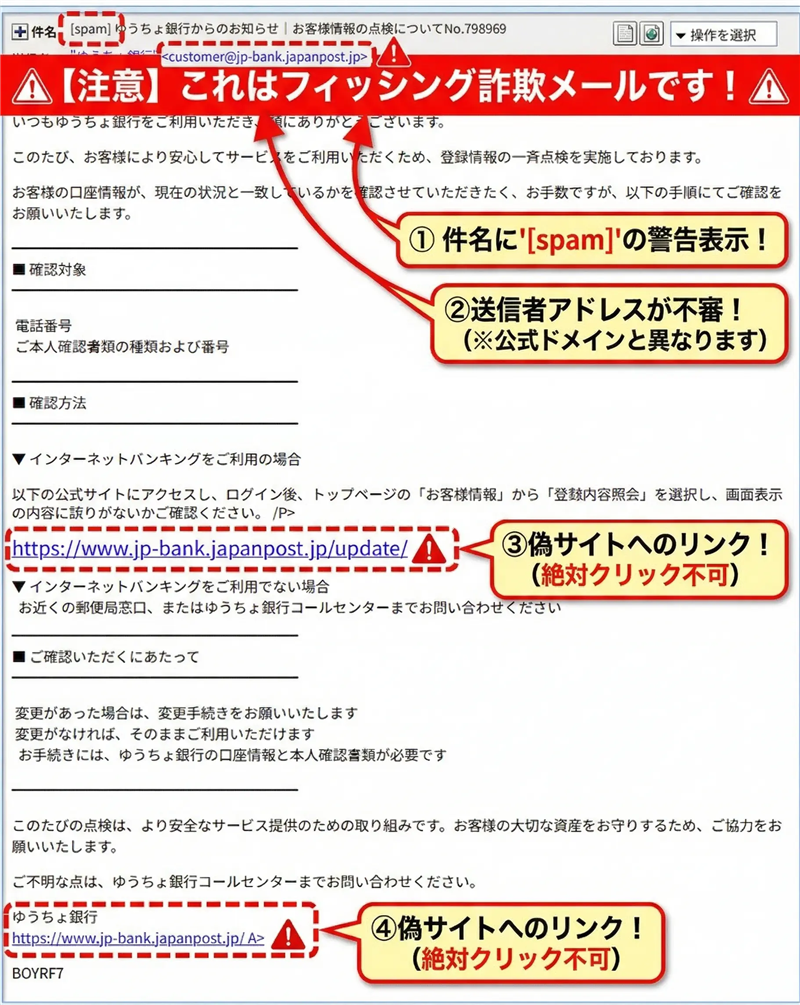

2026年3月現在、新生活の開始や年度末の決算期を控え、金融機関のメンテナンスや「一斉点検」を口実とした攻撃が激化しています。特にクラウドインフラ(Google Cloud等)を悪用し、正規ドメインを巧妙に偽装する手法が目立っています。 | ▼ 証跡データ(Mail Header Summary) | | 件名 | [spam] ゆうちょ銀行からのお知らせ|お客様情報の点検についてNo.798969 | | 件名の見出し | 文頭に「[spam]」が付与されているのは、受信サーバー側でSPF/DKIM署名の不一致や、レピュテーションの低いIPアドレスからの送信を検知したためです。 | | 送信者 | “ゆうちょ銀行” <customer@jp-bank.japanpost.jp> | | 受信日時 | 2026年03月23日 11:58 | | 送信者情報 | 表示上のアドレスは「japanpost.jp」ですが、後述の通り実際の送信サーバーは全く無関係なドメインです。 | ▼ メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様各位 いつもゆうちょ銀行をご利用いただき、誠にありがとうございます。 このたび、お客様により安心してサービスをご利用いただくため、登録情報の一斉点検を実施しております。 お客様の口座情報が、現在の状況と一致しているかを確認させていただきたく、お手数ですが、以下の手順にてご確認をお願いいたします。 ━━━━━━━━━━━━━━

■ 確認対象

━━━━━━━━━━━━━━

電話番号

ご本人確認書類の種類および番号

━━━━━━━━━━━━━━

■ 確認方法

━━━━━━━━━━━━━━ ▼ インターネットバンキングをご利用の場合 以下の公式サイトにアクセスし、ログイン後、トップページの「お客様情報」から「登録内容照会」を選択し、画面表示の内容に誤りがないかご確認ください。 /P> hxxps://www.jp-bank.japanpost.jp/u**ate/ ▼ インターネットバンキングをご利用でない場合

お近くの郵便窓口、またはゆうちょ銀行コールセンターまでお問い合わせください

━━━━━━━━━━━━━━

■ ご確認いただくにあたって

━━━━━━━━━━━━━━ 変更があった場合は、変更手続きをお願いいたします

変更がなければ、そのままご利用いただけます

お手続きには、ゆうちょ銀行の口座情報と本人確認書類が必要です

━━━━━━━━━━━━━━ このたびの点検は、より安全なサービス提供のための取り組みです。お客様の大切な資産をお守りするため、ご協力をお願いいたします。 ご不明な点は、ゆうちょ銀行コールセンターまでお問い合わせください。 ゆうちょ銀行

hxxps://www.jp-bank.japanpost.jp/ A> BOYRF7

| | ▼ 専門的なメール解析結果 |

■ 犯人の目的:

このメールの目的は、ゆうちょ銀行のログインID、パスワード、暗証番号、および本人確認書類の情報(身分証番号など)を盗み出すことです。最終的には預金の不正送金や、窃取した個人情報の売買を狙っています。 ■ 本文中の致命的な欠陥:

画像を確認すると、本文中に「 /P> 」や「 A> 」といったHTMLタグが剥き出しになっています。これは犯人がメール作成時にタグを閉じ忘れたり、コピー&ペーストをミスした証拠であり、正規の金融機関では絶対にあり得ない不自然な点です。 ■ 署名の不在とロゴの欠如:

このメールには正式な部署名や責任者名、住所、電話番号といった「署名」が一切存在しません。文字ばかりで構成されており、プロフェッショナルな広報資料としての体を成していません。 ■ 公式サイトでの注意喚起:

ゆうちょ銀行の公式サイトでは、こうしたメールについて強く注意を呼びかけています。

【公式サイト】不審なメールへの注意喚起(https://www.jp-bank.japanpost.jp/)

| ▼ サイト回線関連情報(送信元解析) | | Received(送信者情報) | from ksjbmcj.com (ksjbmcj.com [34.153.222.138]) | | 解析コメント | カッコ内のIPアドレスは「信頼できる送信者情報」を示す生のデータです。送信ドメイン「ksjbmcj.com」は、表示上の「japanpost.jp」と完全に一致せず、偽装されていることが明らかです。 | | IPアドレス | 34.153.222.138 (送信者が利用した実効IP) | | ホスト名 | 138.222.153.34.bc.googleusercontent.com | | ホスティング社 | Google Cloud (Google LLC) | | 設置国 | Belgium (ベルギー) | | 本レポートの根拠データ | ip-sc.net による詳細回線診断(34.153.222.138) | ▼ 誘導先ドメインの解析レポート | | リンク箇所 | 本文中の「https://www.jp-bank.japanpost.jp/update/」に直書きされています。 | | 実際の誘導先URL | hxxps://www.annettep**ement.com/?session=… (一部伏せ字加工済) | | 登録日・登録者 | 2026年3月中旬登録(攻撃開始直前に取得) | | ドメイン解析コメント | 登録日が極めて最近であることは、使い捨てのフィッシングドメイン特有の特徴です。WHOIS情報も秘匿されており、正当性は認められません。 | | 稼働状況 | 現在、外部サービスからのブロックを回避するためか、正規のゆうちょ銀行サイトへ転送される設定になっています。しかし、解析時点ではフィッシングサイトとして稼働していた形跡があります。 | ■ まとめ・推奨対応

今回のメールは、「送信者偽装」「不完全なHTMLタグ」「公式ドメインとは異なる誘導先」といった複数の危険信号が確認されたフィッシング詐欺です。

- 不自然なURL(ゆうちょ銀行以外のドメイン)は絶対にクリックしない。

- メール本文に「 /P> 」などの技術的ミスが見られる場合は、即座に削除する。

- 銀行からの連絡は、必ずブックマークした正規サイトや公式アプリからログインして確認する。

| |