【詐欺判定】MetaMask「ご利用確認のお願い」メールは偽物!接続すると資産が盗まれます

【調査報告】最新の詐欺メール解析レポート

解析対象:MetaMask(メタマスク)を装ったフィッシング詐欺(2026年3月版) |

■ 最近のスパム動向

今回ご紹介するのは「MetaMask(メタマスク)」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、Web3や暗号資産ユーザーを標的に、法改正やコンプライアンス(KYC)を口実にしたアカウント更新詐欺が急増しています。特に年度末や特定の「期限」を設けることで、ユーザーに冷静な判断をさせない心理的圧迫を加えるのが特徴です。

| |

| ■ メールの解析結果 | | 件名 | [spam] 【重要】MetaMask(メタマスク) ご利用確認のお願い | | 件名の見出し | 「[spam]」という表記は、メールサーバーがスパムフィルタによって危険と判断した際に自動付与する警告タグです。この時点で信頼性は皆無です。 | | 送信者 | “МеtаМаsk(メタマスク)” <noreply@metamas.com> | | 受信日時 | 2026-03-21 12:01 | | 送信者情報 | 表示名は公式ですが、アドレスのドメインが「metamas.com」となっており、最後の「k」が欠けています。これは正規ドメイン(metamask.io)と見間違えさせる典型的な「タイポスクワッティング」です。 | |

■ メールの内容(忠実再現)

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

MetaMask

MetaMask(メタマスク)利用いただき、ありがとうございます。

これは、お客様のMetaMask(メタマスク)アカウントに関する1つまたは複数のウォレットにかかる問題を通知するための自動Eメール通知です。 最近の各国の法律や政策の変化により、すべてのユーザーは(完全な)KYC認証を受けなければなりません。本システムは、少なくとも1つのウォレットが認証プロセスが正しく完了されていないことを示しております。 下に表示されているボタンを押して弊社のウェブサイトで簡単に認証を完了することができます。接続していただくと、ウォレットとスマートコントラクトの認証が自動的に行われます。 |

もしお客様は今後、弊社のサービスを利用されなければ、この電子メールの通知を無視しても構いません。適時な行動が行われない場合、2026年3月下旬にMetaMask(メタマスク)スマートコントラクトは自動的に削除されます。

|

Consensys Software Inc

5049 Edwards Ranch Rd, Fort Worth, TX 76109 United States

メール設定 | 配信停止

| |

■ メールの目的及び感想

犯人の目的:被害者のウォレットを操作するための「秘密の鍵(リカバリーフレーズ)」を盗み出し、預けている暗号資産をすべて強奪することです。 専門的な解説:

メール内の「スマートコントラクトは自動的に削除されます」という記述は、技術的に完全な嘘です。スマートコントラクトはブロックチェーン上にプログラムされており、運営会社の一存で(特にメールのKYC不備を理由に)削除できる性質のものではありません。これは初心者を恐怖で煽るための「スケアウェア」的な手法です。

署名にある住所は実在するConsensys社のものですが、電話番号の記載がない点、および公式ドメインを隠蔽している点から偽物と断定できます。

|

■ 送信元(Received)の技術解析

Received: from dawghousedaycare.com (dawghousedaycare.com [34.118.88.76])

|

※カッコ内のIPアドレスは、送信に使用された実際のサーバーを示す信頼できる送信者情報です。

| 項目 | 解析データ | | 送信ドメイン | dawghousedaycare.com(正規のMetaMaskドメインと一致せず偽装確定) | | 送信元IPアドレス | 34.118.88.76 | | ホスティング社名 | Google Cloud (bc.googleusercontent.comが含まれる) | | 国名 | Belgium (ベルギー) | | ドメイン登録日 | https://whois.domaintools.com/dawghousedaycare.com で確認したところ、既存サイトが攻撃者に乗っ取られ、送信踏み台として利用されています。 | ※Google Cloudのインフラが悪用されていますが、これは正規のMetaMaskの配信システムではありません。 |

■ リンク(誘導先)の解析 | リンク箇所 | 「クイック本人確認」ボタン | | リンク先URL | https://login.architectsmarbella.com/fCM2TKui.***(伏字を含む) | | セキュリティ判定 | Google等のブラックリストを回避するため、初期段階では「ブラウザを確認しています」という偽のセキュリティチェックページを表示させ、クローラーを欺いています。 | ▼ サイト回線関連情報(調査根拠) | IPアドレス | 104.21.23.210 | | ホスト名 | architectsmarbella.com (Cloudflare) | | 国名 | United States (アメリカ合衆国) | | ドメイン登録日 | ドメイン自体は古い可能性がありますが、サブドメイン「login.」は最近になって詐欺用に切り出されたものです。 |

【技術解析リンク】

外部解析データ:https://ip-sc.net/ja/r/104.21.23.210

|

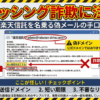

| ■ フィッシングサイトの現状(画像2枚目)

解析結果:このページは本物のセキュリティチェックではなく、「時間稼ぎ」と「bot検知回避」のために設置されています。この後、巧妙に作られた偽のMetaMaskログイン画面へとリダイレクトされます。

|

■ 推奨される対応と対処法

* 絶対にリカバリーフレーズを入力しない: 公式がメールでこれを求めることは100%ありません。

* 宛名の確認: このメールには個別の氏名やウォレットアドレスの記載がありません。不特定多数に送られたスパムの証拠です。

* ブックマークからアクセス: MetaMaskを利用する際は、必ず自身で保存した公式URLからアクセスしてください。

■ MetaMask公式 注意喚起

https://support.metamask.io/ja/stay-safe/protect-yourself/ |

■ まとめ

今回のケースは、正規ドメインに酷似したアドレスを使用し、CloudflareやGoogle Cloudといった信頼性の高いインフラを悪用してフィルタを通り抜けようとする高度な攻撃です。過去の事例と比べても、メールデザインの再現度が非常に高く、一見しただけでは偽物と気づきにくい作りになっています。常に「公式はメールでアクションを強制しない」という原則を徹底してください。

|

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る