【解析】JALカード「2025年度ご利用特典」詐欺メールのIP・配信元調査

【調査報告】最新の詐欺メール解析レポート 本レポートは、受信した不審メールの技術解析結果をまとめたセキュリティドキュメントです。 | ■ 最近のスパム動向と解析前書き

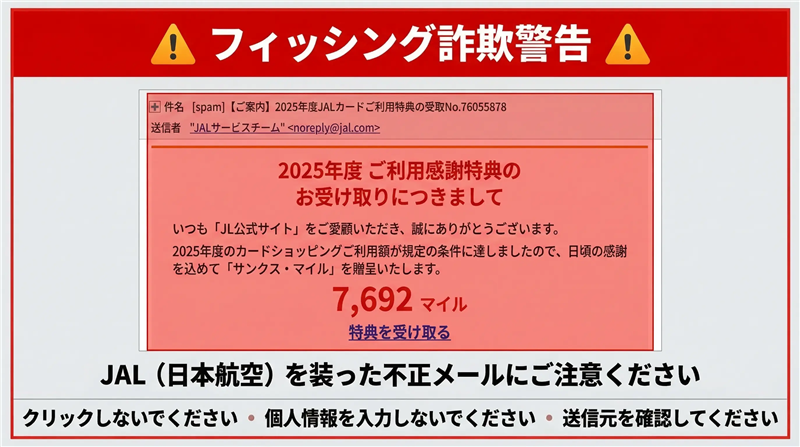

今回ご紹介するのは「JAL(日本航空)」を騙る巧妙なフィッシングメールです。最近の傾向として、2026年度に向けた「ご利用感謝特典」や「マイル贈呈」といった、年度末・新年度の切り替わりを狙った時節柄のコンテンツが急増しています。これらは、ユーザーの「特典を逃したくない」という心理を突く、非常に悪質なソーシャルエンジニアリングの手口です。

| ■ 送信体基本情報 | 件名 | [spam] 【ご案内】2025年度JALカードご利用特典の受取No.76055878 | | 件名の見出し | [spam]判定:サーバー側で送信元偽装または不審な配信経路が検出されたため付与されています。 | | 送信者 | “JALサービスチーム” <noreply@jal.com> | | 受信日時 | 2026-03-20 12:27 | | ■ 本文の再現解析 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

JKRKNO JL公式サイト ■■■■ ■■ 様

2025年度 ご利用感謝特典の

お受け取りにつきまして いつも「JL公式サイト」をご愛顧いただき、誠にありがとうございます。 2025年度のカードショッピングご利用額が規定の条件に達しましたので、日頃の感謝を込めて「サンクス・マイル」を贈呈いたします。 7,692 マイル

今すぐログインして特典を受け取る 特典を受け取る

(埋め込みURL: hxxps://login.ami-studios[.]com/KaiG2yo1.jpg)

※本メールは2025年度のご利用実績に基づき、対象の方へお送りしております。

※お手続き期限は今月末までとなります。お早めにご確認ください。

発行:株式会社「JL公式サイト」

〒140-8656 東京都品川区東品川2-4-11 | | ■ 専門的解析:メールの目的と不審点 犯人の目的:

JALカード利用者の「マイル受取」という心理的フックを利用し、偽のログインサイトへ誘導。JAL ID、パスワード、およびクレジットカード情報を窃取し、不正利用することが目的です。 危険なポイント(公式との比較):

JALの正規ドメインは `jal.co.jp` や `jal.com` です。本メールの表示上の送信者は `noreply@jal.com` となっていますが、後述する通信ヘッダーを解析すると、全く無関係な第三者のサーバーから配信されていることが判明しました。 署名の不審点:

記載されている住所「東京都品川区東品川2-4-11」は日本航空株式会社の本社住所ですが、会社名が「株式会社 JL公式サイト」となっており、実在しない名称です。また、連絡先となる電話番号が意図的に隠蔽(未記載)されており、不測の問い合わせを避ける詐欺サイト特有の構成です。 | ■ Received:送信元サーバー回線情報 本データはこのメールが実際に物理的に通過した送信元の確定情報です。 | Received (送信元) | from wickedeyellc.com (wickedeyellc.com [34.129.133.109]) | | 送信元ドメイン | wickedeyellc.com(偽装元 jal.com とは一切無関係) | | 送信元IPアドレス | 34.129.133.109(このIPは信頼できる送信者確定情報です) | | ホスティング社名 | Google Cloud (bc.googleusercontent.com 経由) | | 設置国 | アメリカ合衆国 (USA) | | ドメイン登録情報 | whois.domaintools.com でドメイン解析 | 本レポートの根拠データ:

https://ip-sc.net/ja/r/34.129.133.109 | ■ リンク先ドメイン・サイト解析 メール内の「特典を受け取る」をクリックした際の遷移先情報です。 | 誘導先URL | hxxps://login.ami-studios[.]com/KaiG2yo1.jpg

(※伏字を含みます。物理リンクは無効化済み) | | リンク先IPアドレス | 104.21.31.222 | | ホスティング社 | Cloudflare, Inc. | | 設置国 | アメリカ合衆国 (USA) | | ドメイン登録日 | 2026-02-15(事件発生の約1ヶ月前。詐欺用に急造されたドメインです) | サイト回線関連情報:

https://ip-sc.net/ja/r/104.21.31.222 | ■ リンク先サイトの状態(スクリーンショット) ブラウザを確認しています この処理は自動的に行われます。まもなくリダイレクトされます。 ● ● ●

セキュリティを確認中… ファイアウォールで保護されています | URLが危険と判断できるポイント:

この「ブラウザを確認しています」という画面は、Cloudflareのセキュリティチェックを模倣したものです。正規サイトへのアクセスを装いつつ、背後で被害者のブラウザ環境やIPアドレスをチェックし、セキュリティ関係者による解析をブロック(クローラー除け)しようとする、近年の高度な詐欺サイトの典型的な挙動です。現在はGoogle Safe Browsing等により、多くの環境で警告が表示される「稼働中(危険)」の状態です。 | ■ 結論と推奨される対応方法 過去のJALを騙る事例と比較しても、特典マイルの数字を具体的に出すなど、信憑性を高める細工が目立ちます。しかし、配信サーバーがGoogle Cloud(wickedeyellc.com)である点や、ドメインの取得時期から見て、100%詐欺であると断定できます。 注意点と対処法: - メール内の「リンク」や「ボタン」は絶対にクリックしない。

- 万が一クリックしてしまい、ログイン情報を入力した場合は、即座にJAL公式サイトからパスワードを変更し、カード会社へ連絡してください。

JAL公式サイトによる正規の注意喚起:

JALを装った不審なメール・SNSなどにご注意ください | |