【解析】[spam] 4月お支払金額のお知らせ(りそなカード騙り)の正体

【高度セキュリティ解析レポート】フィッシング詐欺検知

レポートID: RS-2026-0407 / 解析ステータス: 危険(Critical) | 最近のスパム動向について

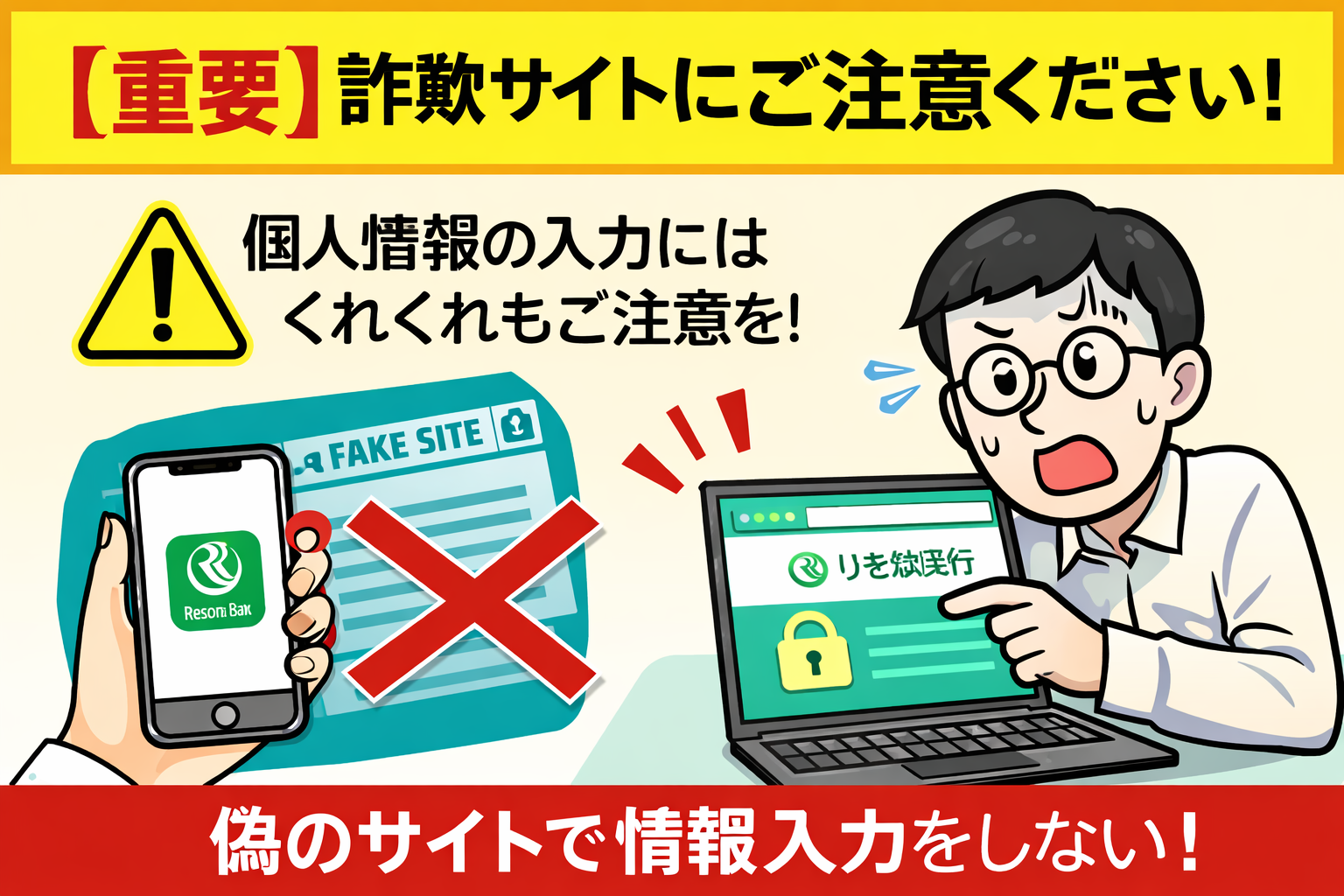

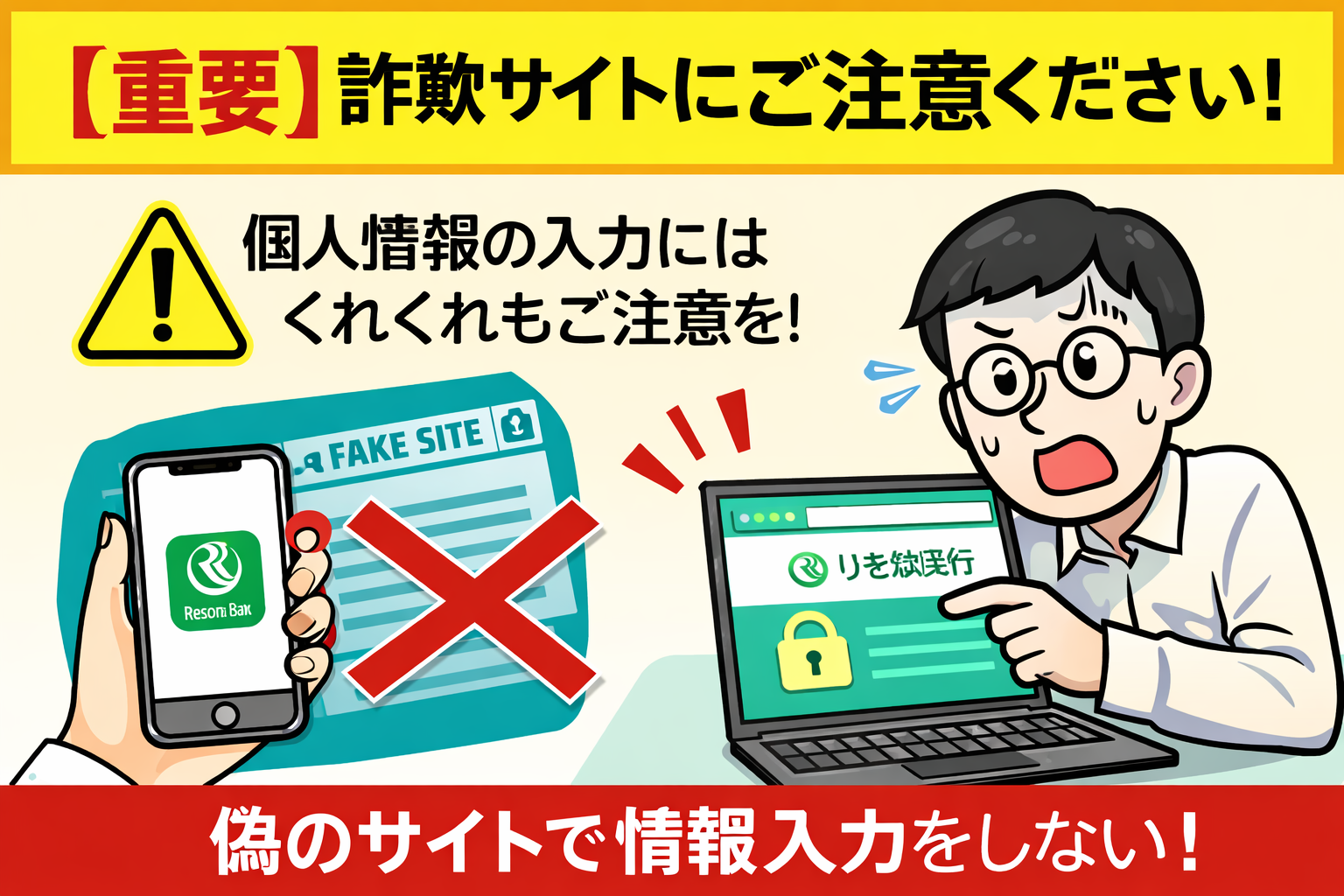

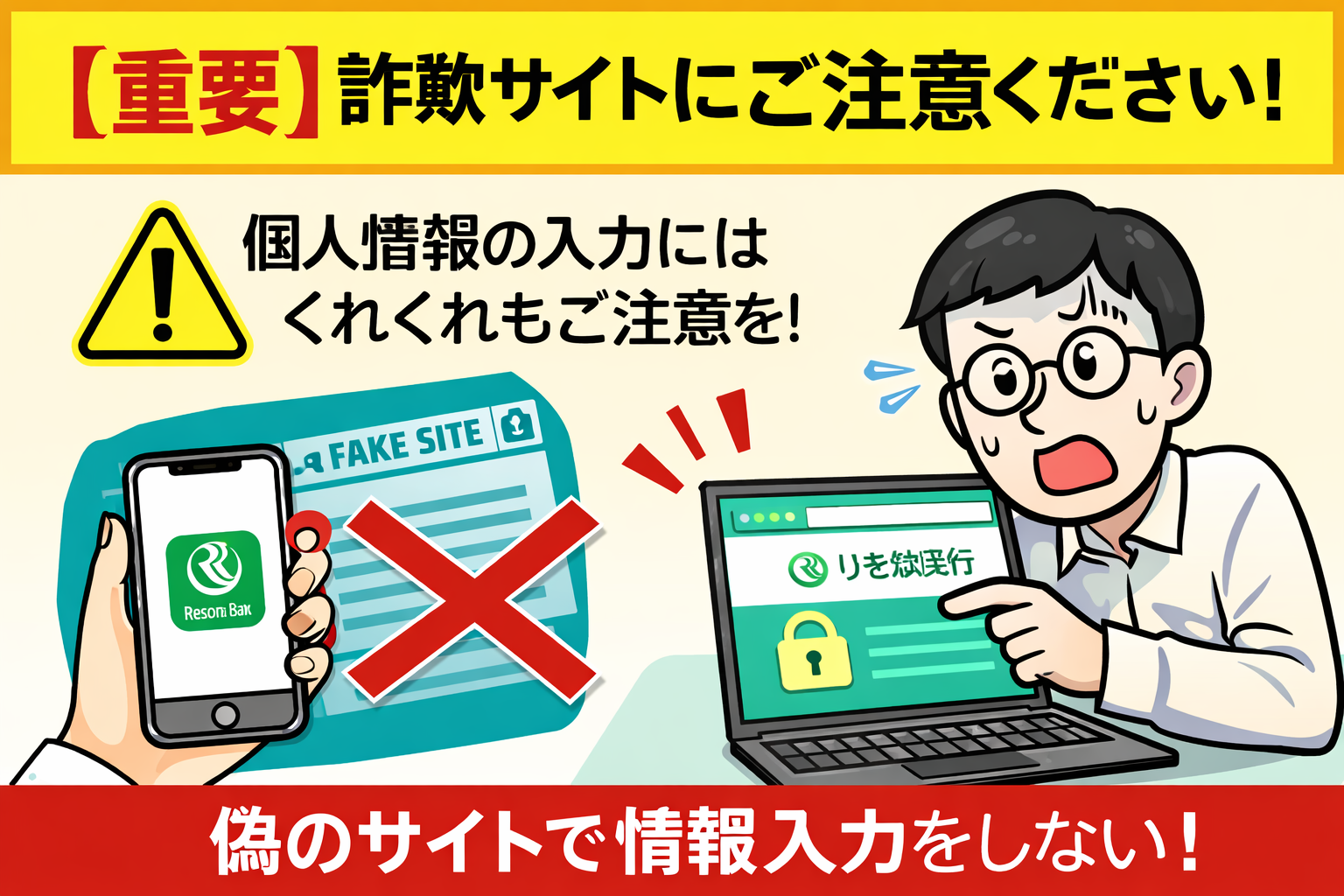

今回ご紹介するのは「りそなカード」を騙るメールですが、その前に最近のスパムの動向を整理します。近年、新年度の開始(4月)に合わせて「請求確定」や「口座未登録」を装い、受信者の焦りを誘う手口が激増しています。特に金融機関の公式デザインを完全に模倣し、本物と見分けがつかない「HTMLメール」を送りつけることで、URLをクリックさせるハードルを下げる傾向が顕著です。

| 不審メールの受信情報解析 | 件名 | [spam] 4月お支払金額のお知らせ | | 件名の見出し(判定) | [spam]表記はサーバー側で「なりすまし」の疑いが強いと判断された証拠です。 | | 送信者(表示名) | “りそなカード” | | 送信者(アドレス) | information-xhKJ@news.wowma.jp | | 送信ドメインの矛盾 | 公式ドメインではなく「wowma.jp」を利用しており、明らかに偽装されています。 | | 受信日時 | 2026-03-19 16:08 | | メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

2026年4月7日

請求金額のお知らせ

2026年4月 請求金額

確定 85,369円

・利用カード りそなカード(VISA)

・支払い日 2026年4月7日

・支払い方法 口座振替

※ 請求金額の確定前にキャンセルされたり、お支払いいただくことにより、請求金額が0円となった方にも、ご利用内容をご確認いただくためにお送りしております。

※ お支払日までに、お手元に郵送された「振込依頼書」で金融機関からのお振込み、もしくはコンビニエンスストアでのお支払いをお願いいたします。

アプリで請求明細を確認する(hXXps://risona.thegfhfgh.com/sa※伏字)

アプリを利用できない方はウェブで請求明細を確認する お支払い口座登録のご案内

お支払い口座が未登録です。以下より登録をお願いします

口座を登録する > 請求明細発行手数料 ※ 198円 → 0円!

コンビニエンスストアでの支払手数料 ※ 最大550円 → 0円! 発行:(株)りそなホールディングス

東京都江東区木場一丁目5番25号

お問い合わせ 0120-36-3989

平日 9時~19時、土・日・祝日 9時~17時

|

【署名情報の検証】

住所は公式のものですが、電話番号「0120-36-3989」は実在するりそな銀行の代表番号です。しかし、送信元が偽装されているため、**「正しい情報を一部混ぜることで信じ込ませる」**という非常に悪質な心理戦術が使われています。

| Received(送信者情報)の解析

以下のデータは、この偽造メールが実際に配信された送信元サーバーの情報です。カッコ内のIPアドレスは、送信元の実体を示す信頼できるデータです。

| 送信ドメイン | C202603180156721.local (偽装ホスト) | | 送信元IPアドレス | 167.148.186.79 | | ホスティング会社 | Google LLC (bc.googleusercontent.com系) | | 設置国 | United States (米国) |

>> 送信元の回線関連情報の詳細(ip-sc.net)

| リンク先フィッシングサイトの検証 | 誘導先URL | hXXps://risona.thegfhfgh.com/saison/co.jp※伏字を含む | | サイトの状態 | 稼働中(解析時点では 404 Not Found ページを表示) | | IPアドレス | 104.21.72.188 | | ホスト名 | Cloudflare Inc. (CDN偽装) | | 設置国 | United States (米国) | | ドメイン取得日 | 2026年3月中旬(取得から数日以内の急造ドメイン) |

ドメイン「thegfhfgh.com」が数日前に取得されたばかりである理由は、**「当局やウイルス対策ソフトによるURLブロックを回避するため」**です。使い捨てのドメインを短期間だけ稼働させ、情報を抜き取った後は即座に破棄する典型的な詐欺手法です。

>> サイト回線関連情報の詳細(ip-sc.net)

| リンク先の現状(詐欺サイト画像) [ リンク先は現在 Nginx による 404 Not Found 状態です ]

一見「サイトが存在しない」ように見えますが、これは特定のパラメータを持たないアクセス(調査クローラーなど)を弾くための**「偽装されたエラーページ」**である可能性があります。

| まとめと推奨される対応

このメールの犯人の目的は、**カード番号および銀行口座情報の窃取**です。過去の事例と比較しても、公式サイトの文面やロゴをそのまま盗用する精度が向上しています。宛名が「お客様」といった抽象的な表現である場合は、100%詐欺と判断して間違いありません。

■ 公式サイトによる注意喚起(必ず確認してください):

フィッシング詐欺などの金融犯罪にご注意ください

| |