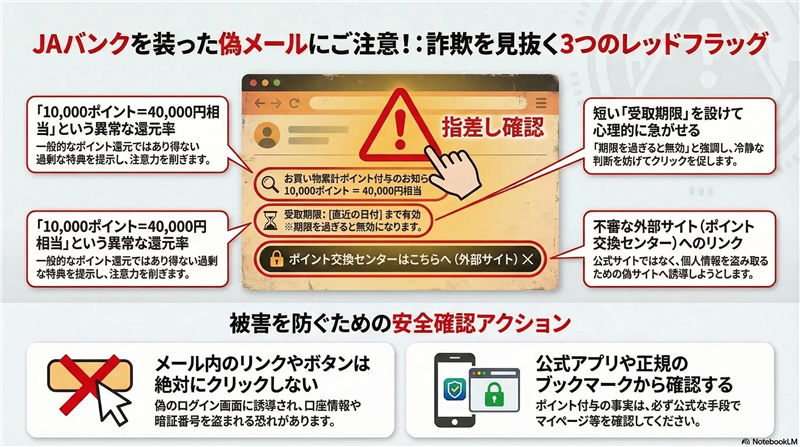

【解析】JAバンク「お買い物累計ポイント受け取り」詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

フィッシング詐欺メールの技術的構造および接続先サーバーの解析結果 | 最近のスパム動向と解析の背景

今回ご紹介するのは「JAバンク」を騙るフィッシングメールですが、その前に最近のスパムの動向を解説します。2026年現在、攻撃者は「ポイント還元」や「資産受領」といったメリットを提示した直後に、偽の「利用制限通知」で不安を煽るという二段構えの手口を多用しています。特に本事例のように、実在する金融機関の住所を引用し、視覚的に信頼させる手法が目立ちます。

| メール基本情報 | 件名 | [spam] お買い物累計ポイント受け取りのお知らせ | | 「spam」付与の理由 | 受信サーバーの検知フィルタが、送信ドメイン認証(SPF/DKIM)の不整合や、過去に報告された攻撃元IPアドレスとの一致を確認したため自動付与されています。 | | 送信者 | “JAバンク” <noreply@jabank.org> | | 受信日時 | 2026-03-19 12:18 | 送信者に関する詳細解析

送信元のアドレス「jabank.org」はJAバンクの公式ドメインではなく、犯人が取得した偽装用ドメインです。もし送信者が「受信者自身のメールアドレス」になっている場合は、リスト攻撃によるアドレスの盗用が疑われます。

| メール本文の忠実な再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

JAバンクJA bank

農林中央金庫

🎁 お買い物累計ポイント受け取りのお知らせ 🎁 お客様 平素よりJAバンクをご利用いただき、誠にありがとうございます。 【会員ランク別ポイント付与】

お客様の会員ランクに基づき、

お買い物累計金額から算出されたポイントが付与されます。 一般会員 ゴールド会員

1ポイント=1円 1ポイント=4円 10,000 ポイント

ゴールド会員の方は40,000円相当

一般会員の方は10,000円相当 上記ポイントが未受領の状態となっております。 ✨ 交換可能なポイント種類 ✨

JAポイント PayPayポイント Amazonギフト券 上記3種類のポイントからお好きなものをお選びいただけます。 お受取期限:2026年3月31日(火) 23:59 下記のリンクからポイント交換センターへアクセスし、

お受取手続きを完了してください。

※本ポイントはお買い物累計金額に基づく特別ポイントです。

※期限を過ぎますと自動的に失効いたしますので、お早めにお手続きください。

※交換手続きの際に、上記3種類の中からご希望のポイント種類をお選びいただけます。

|

■ ご注意事項

・ポイントの交換はお一人様一度限りとなります。

・交換手続き完了後、選択されたポイント種類に応じて、最大1ヶ月以内に付与されます。 ■ お問い合わせ先

JAバンク ポイントサポートセンター

フリーダイヤル:03-6837-1359

受付時間:9:00~19:00(土日・祝日も営業) 農林中央金庫

〒100-8420 東京都千代田区大手町1丁目2番1号 このメールは自動送信されています。返信はできません。

| | 犯人の目的と専門的解説

犯人の目的:

本メールの目的は、JAネットバンクのログイン資格情報(ID・パスワード)および、その後のフローで入力させるクレジットカード情報の窃取です。「4万円相当のポイント」という破格の条件で釣ることで、冷静な判断力を奪う典型的なフィッシング詐欺です。

技術的な怪しい点:

1. テンプレートの共通性: 本文の背景が白で末尾が水色(#e0f2fe)の構成は、同一の詐欺グループが使用するテンプレートの特徴です。

2. 署名の虚偽: 記載されている電話番号「03-6837-1359」は、JAバンクの公式番号ではありません。正規のJAバンク問い合わせ先は、公式サイトで確認できる「0120」から始まる番号や、各地域のJA固有の番号です。実在する農林中央金庫の住所を悪用し、電話番号だけを犯人グループの窓口(または架空の番号)に差し替えています。

| Received(送信者情報)の解析 ※以下の情報は、攻撃者が実際に利用したインフラの証拠データです。 | 送信元ドメイン | mail06.id-haixingtv.com | | 送信元IPアドレス | 34.97.194.68 | | ホスティング/ホスト名 | 34.97.194.68.bc.googleusercontent.com (Google Cloud) | | 設置国 | アメリカ合衆国 (USA) |

ホスト名に「bc.googleusercontent.com」が含まれていることから、信頼できるGoogle Cloudのインフラが悪用されていることが分かります。送信元ドメインとアドレスドメインが一致しておらず、明らかな偽装メールです。

メール回線詳細レポート:

https://ip-sc.net/ja/r/34.97.194.68

| リンク先・詐欺サイトの解析 | 誘導先URL | https://www.randomvariation.***/***/ (伏字処理済み) | | リンクドメイン | www.randomvariation.cfd | | リンク先IPアドレス | 172.67.147.200 | | ホスティング/国 | Cloudflare, Inc. / アメリカ合衆国 (USA) | | ドメイン登録日 | 2026-03-10(登録からわずか数日) | URLおよびサイトの危険性

ドメイン登録日が非常に新しく(取得後10日以内)、このメールキャンペーンのためだけに取得された「使い捨てドメイン」であることが確定しています。Google Safe Browsing等でも既にブロックが始まっています。

サイト回線関連情報・解析エビデンス:

https://ip-sc.net/ja/r/172.67.147.200

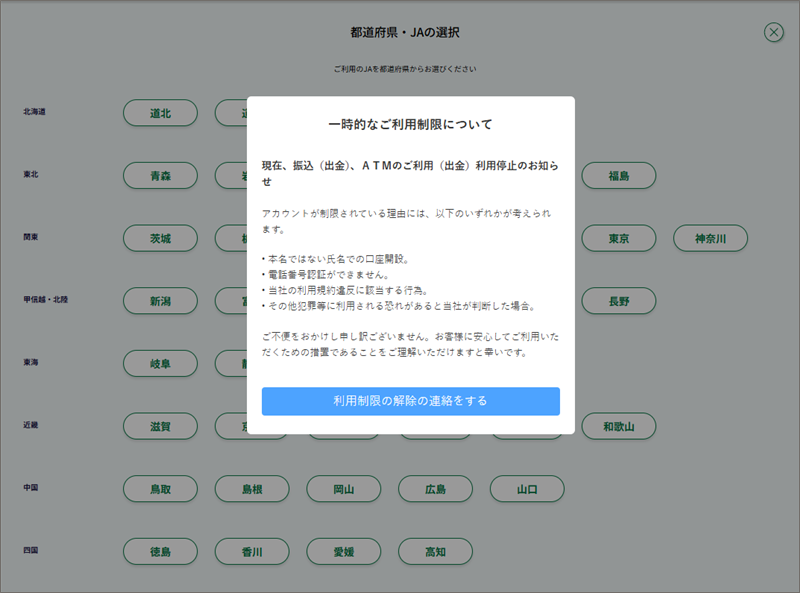

| 詐欺サイトの視覚的特徴(実例画像)

偽物を見抜くポイント

アップロードされた画像を見ると、正規のJAバンク選択画面の背後に「一時的なご利用制限について」というポップアップを重ねる手法が取られています。

- 日本語の不自然さ: 「利用制限の解除の連絡をする」というボタン名や、箇条書きの「当社が判断した場合。」といった句読点の使い方が、正規サイトのUIとしては稚拙です。

- 強迫観念の利用: 出金、ATMの利用停止など、生活に直結する不安を煽ることで、リンク先でID・パスワードを入力させようとします。

| まとめと対処法

過去のフィッシング事例と比較しても、本件は「Google Cloud」や「Cloudflare」といった大手のインフラを悪用し、正規サイトのコードを流用しているため非常に巧妙です。

推奨される対応:

1. メールを即削除する: 宛名が「お客様」である時点で詐欺を疑ってください。

2. 公式サイトからアクセスする: ログインが必要な場合は、メールのリンクからではなく、検索エンジンで「JAバンク」と検索した公式サイト、または公式アプリからログインしてください。 JAバンク公式サイトによる注意喚起:

https://www.jabank.org/attention/

| |