| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

JRE POINT 鉄道 キャンペーン 特典受取 案内 残高照会 サービス

JRE POINT

JRE POINTからのお知らせ

※本メールは、キャンペーン参加条件を満たされたお客様に個別にお送りしております。《JRE POINT 会員 各位》

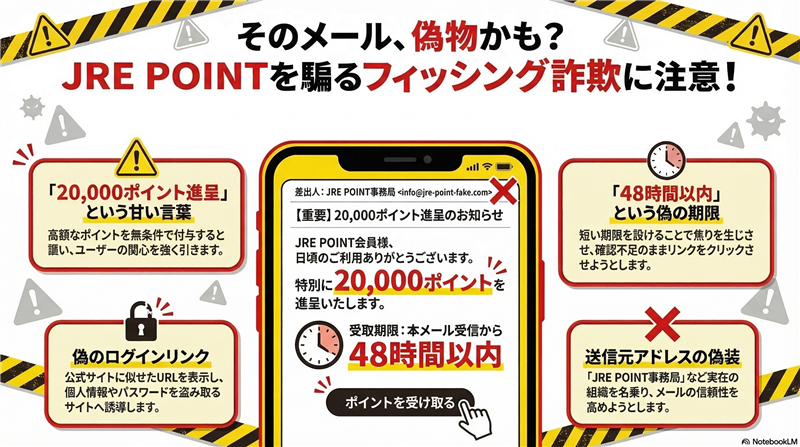

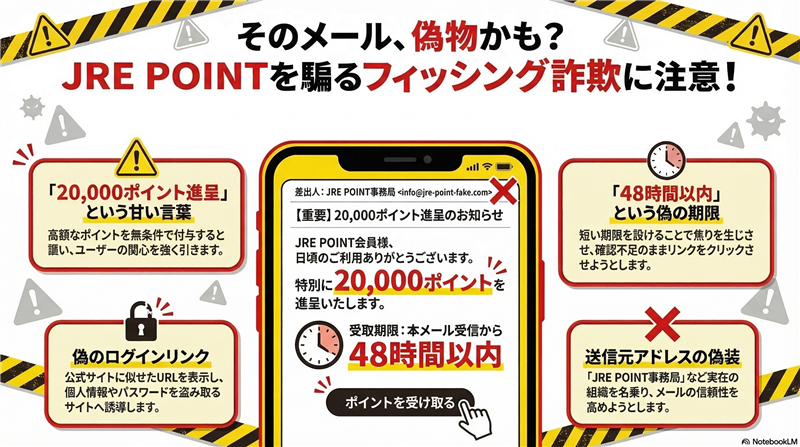

平素よりJRE POINTサービスをご利用いただき、誠にありがとうございます。 このたび、お客様のサービスご利用状況に基づき、弊社が実施しております所定のキャンペーンにおいて、JRE POINT 20,000ポイント(相当額:20,000円)を進呈させていただく対象として確定いたしました。 受け取りには、お客様専用のURLからの申請手続きが必要です。

下記のURLはお一人様につき一度限り有効であり、発行から48時間以内に限ってアクセス可能となっております。 ■進呈内容

JRE POINT 20,000ポイント ▼ポイント受取専用リンク

https://www.jrepoint.jp/l●g●n/(※攻撃URLにつき一部伏字)

※リンクの有効期限:発行後48時間以内 【ご注意事項】

・JRE POINT WEBサイトをご利用いただくには、あらかじめ利用登録(無料)が必要です。

・本件は当選者ご本人様のみが対象となります。代理による申請は無効です。

・ポイントは、申請手続き完了後、順次付与されます。

・有効期限を過ぎた場合、ポイントの受け取りはできません。 今後ともJRE POINTサービスをご愛顧賜りますようお願い申し上げます。 東日本旅客鉄道株式会社(JRE POINT 事務局)

東京都渋谷区代々木二丁目2番2号 Copyright (C) East Japan Railway Company All Rights Reserved.

|