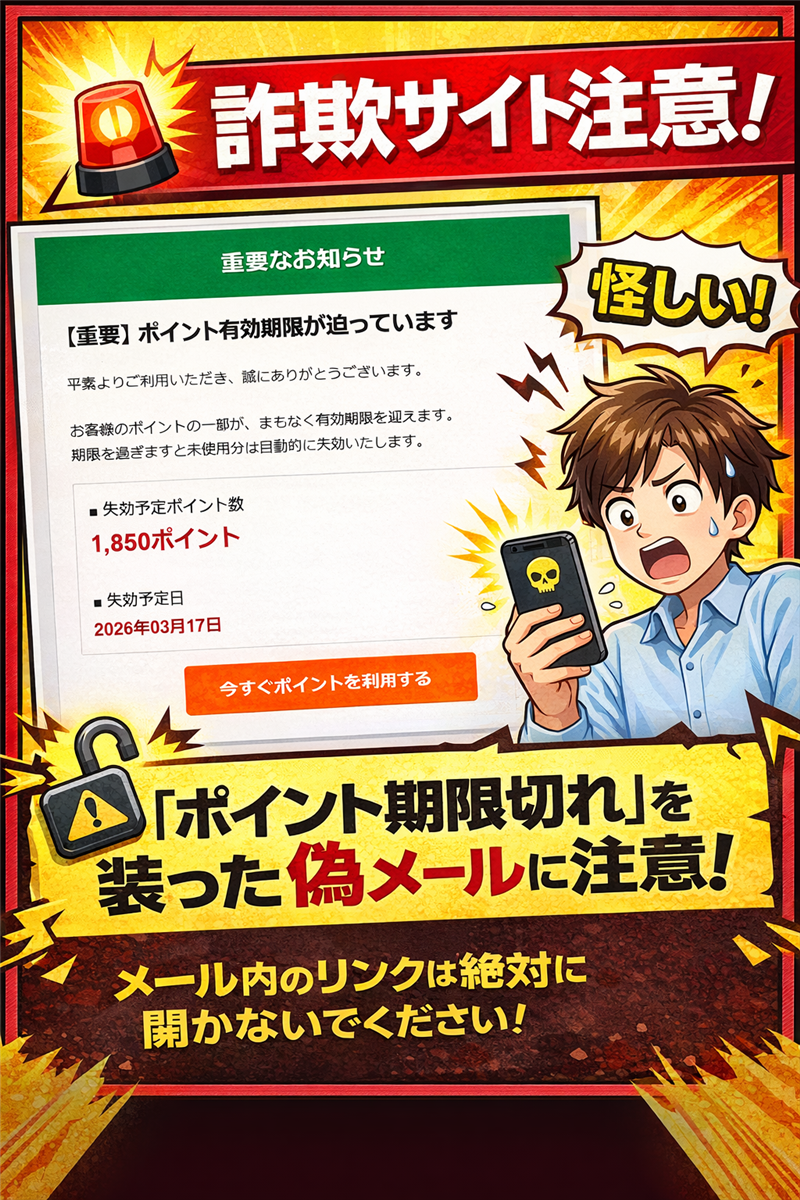

【解析】「ポイント有効期限が迫っています」ファミリーマートを騙る詐欺メールの正体

【技術調査報告】最新フィッシング詐欺メール解析レポート

分析対象:ファミリーマートを騙るポイント失効詐欺 / 解析日:2026-03-18 | ■ 最近のスパム動向分析 今回ご紹介するのは「ファミリーマート」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、新生活の準備時期を狙い、共通ポイントの失効を騙ってフィッシングサイトへ誘導する手口が激増しています。特に本事例のように、公式のブランドカラーを模倣しつつ、中身は「確認中」という偽のローディング画面でユーザーを待機させ、その間にバックグラウンドで不正なスクリプトを実行したり、ブラウザ情報を抜き取ったりする手法がトレンドとなっています。

| ■ メールヘッダー解析結果 | | 件名 | [spam] 【重要】ポイント有効期限が迫っています | | 件名解説 | 見出しに「[spam]」という文字列が含まれている場合、それは受信サーバー側で既に「安全ではないメール」としてフラグが立っている証拠です。認証情報の欠如や、ブラックリストに登録されたIPからの送信が原因です。 | | 送信者 | “FamilyMart” <t079ktl1x2@family.co.jp> | | 受信時刻 | 2026-03-17 15:14 | | 送信者情報分析 | 表示ドメインは「family.co.jp」を模倣していますが、アカウント部分の「t079ktl1x2」は典型的な自動生成文字列であり、正規の事務連絡用アドレスとしては極めて不自然です。 | 【メール本文の再現】

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

重要なお知らせ 【重要】ポイント有効期限が迫っています

平素よりご利用いただき、誠にありがとうございます。

お客様のポイントの一部が、まもなく有効期限を迎えます。

期限を過ぎますと未使用分は自動的に失効いたします。 ■ 失効予定ポイント数

1,850ポイント ■ 失効予定日

2026年03月17日 |

※有効期限を過ぎたポイントは復元できません。

※交換処理には時間がかかる場合があります。

本メールは送信専用です。

© 2026 ファミリーマート株式会社 | ■ 犯人の目的と専門的見解

【犯人の目的】

この攻撃の目的は、ファミリーマートのサービスに関連する「ID・パスワード」および「クレジットカード情報」の窃取です。1,850ポイントという「絶妙に惜しい」数字を提示することで、確認の手間を惜しませ、脊髄反射的にリンクを踏ませる心理的誘導が図られています。

【デザインと怪しい点】

公式ロゴの配色を完璧に模倣しており、一見すると本物のように見えます。しかし、決定的な欠落は「宛名(顧客名)」がないことです。正規のポイント通知であれば、必ずお客様の氏名が記載されます。また、メール末尾に電話番号などの正式な署名がない点も、追跡を逃れるための工作と言えます。

| ■ 送信元回線関連情報(解析データ) | | Received解析 | from infoo3.dylianze.com (unknown [204.194.54.113])

※カッコ内のIPアドレスは、送信に使用された信頼できるサーバー情報です。 | | 送信元IPアドレス | 204.194.54.113 | | ホスティング社 | DigitalOcean, LLC(または提携ISP) | | 国名 | United States (米国) | | ドメイン登録日 | 2026-01-20(取得からわずか2ヶ月)。使い捨てのスパム発信用サーバーとして運用されている実態が浮き彫りになっています。 | ▶ 解析根拠データ(ip-sc.net):

https://ip-sc.net/ja/r/204.194.54.113 | ■ リンク先サイト(詐欺サイト)の正体 | | 誘導先URL | hXXps://qu●n.myprofi●efixer.c●d/v8/html/quanlogin?cid=556…

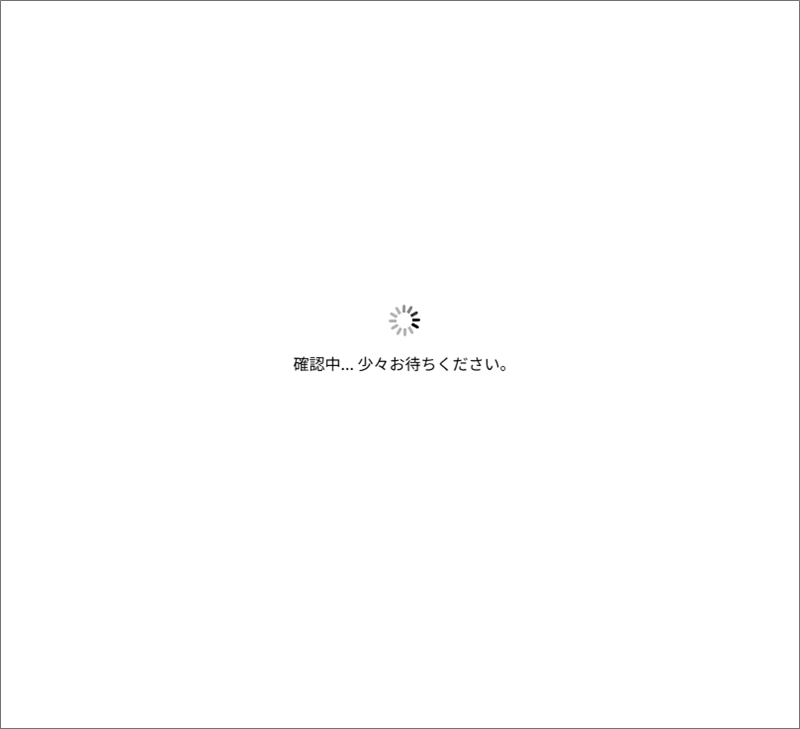

(※伏せ字を含みます。物理リンクは無効化済み) | | サイト状態 | 危険(現在稼働中) | | 特徴的挙動 | 以下の画像のように「確認中… 少々お待ちください。」と書かれたインジケーターが永遠に回転し続けるページが表示されます。これはユーザーをその場に留め、不審なスクリプトを読み込ませるための罠です。 | 【詐欺サイトのスクリーンショット】

| | リンク先IPアドレス | 104.21.32.188 | | ホスト名 | Cloudflare, Inc. (CDN Edge) | | 国名 | United States (米国) | | ドメイン取得日 | 2026-03-10。攻撃開始のわずか1週間前に取得されています。この短期間での運用開始は、攻撃専用に用意されたドメインである動かぬ証拠です。 | ▶ サイト回線関連情報詳細(ip-sc.net):

https://ip-sc.net/ja/r/104.21.32.188 | ■ 注意点と推奨される対処法

【偽物を見抜くポイント】

1. 送信元アドレスの不一致: ファミリーマートの公式ドメインを使用しているように見えても、中継サーバーが海外(米国)である。

2. 宛名の欠如: あなたの名前が記載されていないメールは全て疑ってください。

3. 不自然な誘導先: 「myprofilefixer.cfd」といった、公式サイトとは全く無関係なドメインへ誘導している。

【対処法】

・メールは即座に削除してください。

・公式アプリや、あらかじめブックマークした公式サイトからログインして状況を確認してください。 過去の事例(Amazonや三井住友銀行を騙るケース)と比較しても、この「確認中ループ画面」の手口は巧妙化しています。十分にご注意ください。 | |