【詐欺判定】[spam] 本人確認ステップ2完了の感謝を込めて…メールの正体

| 目次 【調査報告】最新の詐欺メール解析レポート対象事案:Pairs(ペアーズ)を装ったフィッシングサイトへの誘導 |

最近のスパム動向と前書き

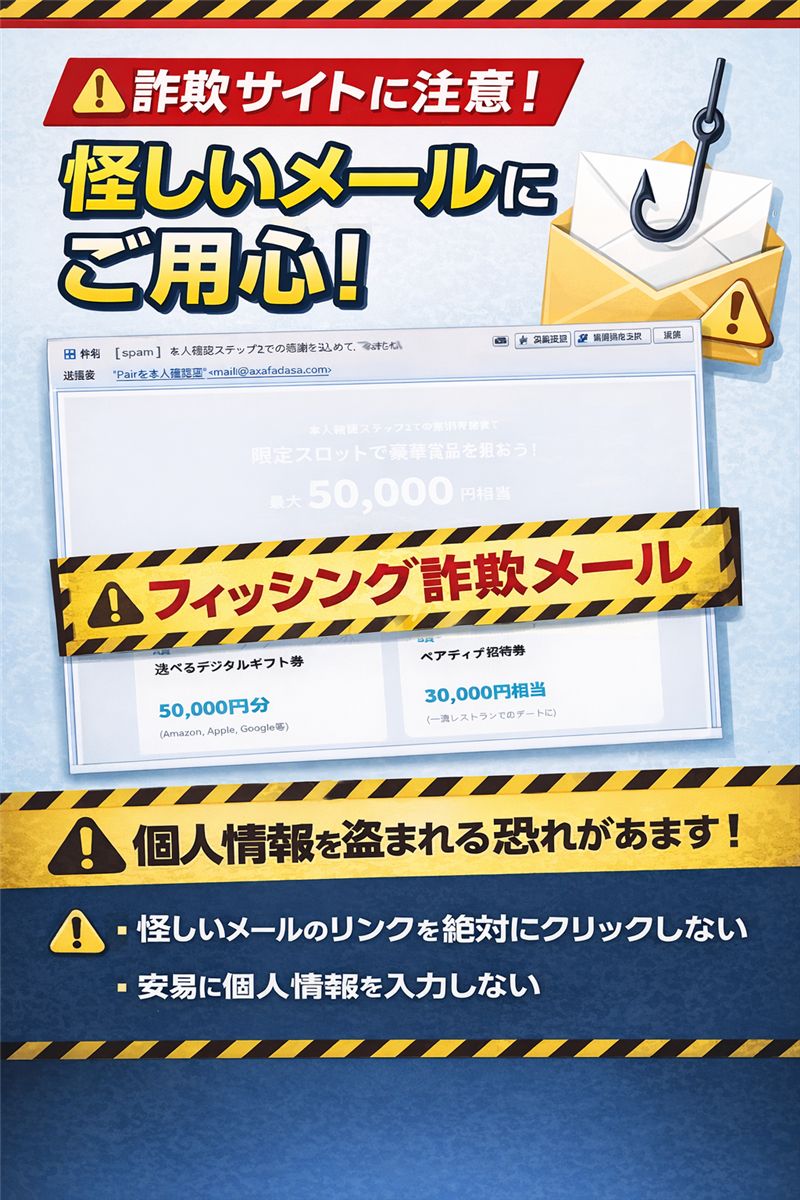

今回ご紹介するのは、マッチングアプリ「Pairs」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、攻撃者は「本人確認手続き」という、ユーザーが最も個人情報を入力する心理的ハードルが下がる瞬間を執拗に狙っています。特に「ステップ2完了」といった具体的な進捗状況を提示することで、心当たりのあるユーザーを確実に仕留める「スピアフィッシング」の手法が高度化しています。

| 件名 | [spam] 本人確認ステップ2完了の感謝を込めて、特典をお送りしました |

| 送信者名 | “Pairs本人確認窓口” <mail@axafasdsa.com> |

| 受信日時 | 2026-03-15 5:07 |

メール本文(再現)

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 本人確認ステップ2 完了特典 認証ありがとうございました! 限定スロットで豪華賞品を狙おう 最大 50,000 円相当 出会いを応援するギフトをプレゼント ステップ2までの本人確認を完了されたあなたへ、

誘導先URL: https://pairs.sumo***.com/ 株式会社エウレカ / Eureka, Inc. 〒108-0073 東京都港区三田1-4-1 住友不動産麻布十番ビル 4F |

メールの目的及び解析感想

【犯人の目的】 最終目的は「クレジットカード情報の窃取」および「本人確認書類の再取得」です。メールのデザイン自体は、公式のトーンに合わせた非常に清潔感のある配色ですが、背景に薄く配置された「本人確認ステップ2 完了特典」という文字が透かしのように機能しており、心理的に「正規の手続きの延長線」であると錯覚させる狙いがあります。

【署名と電話番号の検証】 メール署名には住所が記載されていますが、公式の問い合わせ電話番号は一切記載されていません。通常、こうした「特典」を配布する場合、トラブル対応用の窓口が明記されるべきですが、それを隠している点でおかしいと判断できます。

Received (送信元の回線情報)

| 送信ホスト名 | mail5.axafasdsa.com |

| 送信元IPアドレス | 136.110.110.77 |

| ホスティング社 | Google Cloud (bc.googleusercontent.comが悪用された形跡あり) |

| 送信拠点国 | United States (アメリカ合衆国) |

➔ 送信元 136.110.110.77 の通信経路解析を開く

詐欺サイト(フィッシングページ)の構造

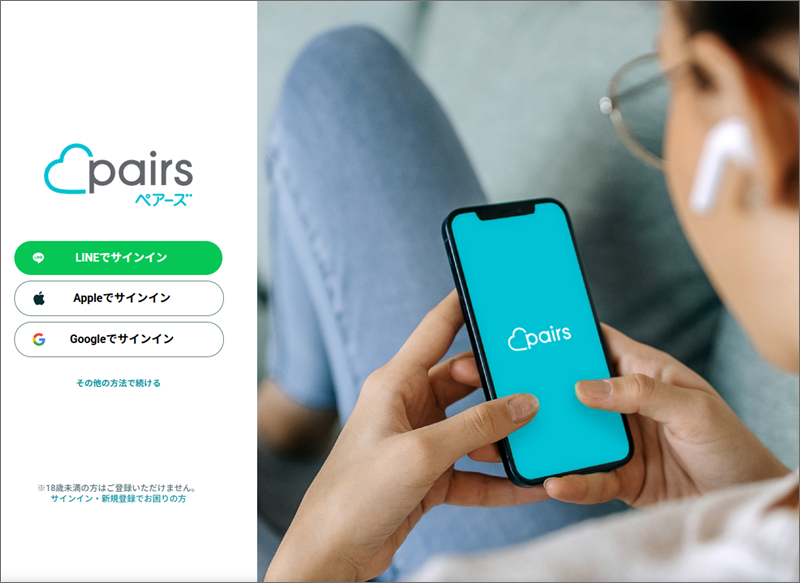

リンクをクリックすると、画像2枚目のようなログイン画面が表示されます。本物そっくりのデザインですが、「LINEでサインイン」「Appleでサインイン」などの各ボタンは正常に機能せず、最終的にメールアドレスとパスワードを入力させるフォームへ誘導されるのが特徴です。

リンク先サーバー及びドメイン解析

| 解析対象URL | https://pairs.sumo***.com/ |

| リンク先IPアドレス | 104.21.22.146 |

| ホスティング社 | Cloudflare, Inc. |

| サーバー所在地 | United States (アメリカ合衆国) |

| ドメイン登録日 | 2026-03-08 (非常に最近) |

【解析コメント】 ドメイン登録日が受信日のわずか1週間前です。これは攻撃が発覚してドメインが凍結される前に使い捨てる「短期決戦型」のインフラ構成であることを裏付けています。

➔ リンク先 104.21.22.146 のサイト回線情報を表示

まとめと推奨対応

| 過去の事例と比較しても、デザインの再現度が非常に高く危険です。しかし、送信元ドメインがデタラメである点や、公式ドメイン(pairs.lv / eureka-inc.com)を一切使用していない点で偽物と断定できます。 絶対にメールのリンクからログインせず、公式アプリを直接起動して確認してください。 |