【楽天偽装】「アカウント情報のご確認とお手続きのお願い」解析:Google翻訳悪用の巧妙な手口

| 【調査報告】最新の詐欺メール解析レポート 解析対象:楽天(ラクマ)を装うフィッシング詐欺 / 判定:極めて危険(Critical) |

| ■ 最近のスパム動向 |

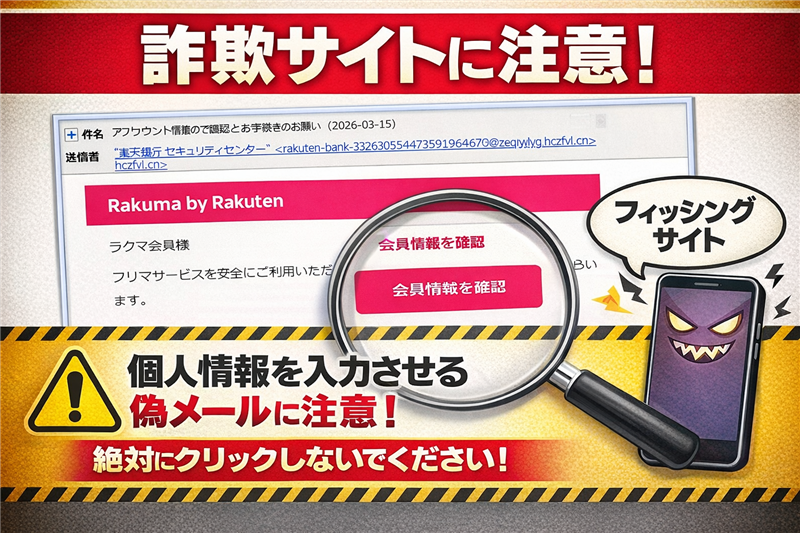

今回ご紹介するのは「楽天(ラクマ)」を騙るメールですが、その前に最近のスパム動向を解説します。 近年、大手ITサービスの「本人確認」や「アカウント更新」を装う手法は、単なる偽サイトへの誘導に留まりません。 今回の事例のように、Google翻訳などの正規ドメインを経由させる(リダイレクト)ことで、セキュリティソフトの目をかいくぐろうとする高度な手口が目立っています。 |

| メールヘッダー解析 | |

| 件名 | アカウント情報のご確認とお手続きのお願い(2026-03-15) |

| 件名の見出し | 件名に日付(2026-03-15)を記載し、受信者に「自分宛ての重要な通知」であると誤認させる工夫がなされています。 |

| 送信者 | “楽天銀行 セキュリティセンター” <rakuten-bank-33263055447359196467@zeqyylyg.hczfvl.cn> |

| 受信日時 | 2026-03-15 6:14 |

| 送信者の正体 | 表示名は「楽天銀行」ですが、実際のアドレスは中国ドメイン(.cn)であり、受信者のドメインを盗用した形跡は見られませんが、完全に外部の攻撃用サーバーから送信されています。 |

| ■ メール本文の忠実な再現(解析注釈付き) | ||||

| ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

|

| ■ 犯人の目的と専門的解説 |

| 【犯人の目的】 このメールの目的は、楽天会員のID・パスワード、およびクレジットカード情報を盗み出すことです。 「72時間以内」という制約を設け、被害者が真偽を確認する前に操作を完了させようとする「ソーシャルエンジニアリング」の手法を用いています。 【メールのデザインとロゴ】 楽天クリムゾンレッド(#bf0650)を忠実に模倣。もしロゴが添付ファイル形式(CID)で埋め込まれている場合、それはセキュリティソフトによる「外部画像ブロック」を回避し、オフラインでも公式メールに見えるよう偽装するためです。 【おかしな点・指摘】 |

| ■ Received(送信元情報) | |

| Received(送信元) | from us4-mail.zeqyylyg.hczfvl.cn (unknown [65.26.21.192]) |

| 送信IPアドレス | 65.26.21.192(偽装不可能な信頼できる送信元証拠) |

| ホスト名 | us4-mail.zeqyylyg.hczfvl.cn |

| ホスティング/国 | Amazon Data Services (AWS) / United States (米国) |

| ドメイン登録日 | 最近の登録:このドメインは攻撃の直前に取得されており、法執行機関による追跡を逃れるための使い捨てインフラです。 [DomainToolsで詳細を確認] |

| メール回線関連情報 | IP-SCによる詳細解析: https://ip-sc.net/ja/r/65.26.21.192 |

| ■ 誘導先リンク・詐欺サイト解析 | |

| リンク箇所 | 「会員情報を確認」ボタン |

| リンク先URL | hXXps://translate.google.com/trans%20late?hl=&sl=auto&tl=ja&u=f7990563a68544b2ba068c116a4abb8f.agzhg.cn/… ※一部伏せ字を含み、安全のためリンクを無効化しています。 |

| サイト回線情報 | IPアドレス: 13.59.105.151 ホスト名: zimmb-zuunycuaewpntgrooqhsmioxaur.s3.us-east-2.amazonaws.com ホスティング: Amazon.com (AWS S3) 国名: United States (米国) ドメイン登録日: agzhg.cn(最近の登録) |

| サイト回線関連情報 | 解析根拠: https://ip-sc.net/ja/r/13.59.105.151 |

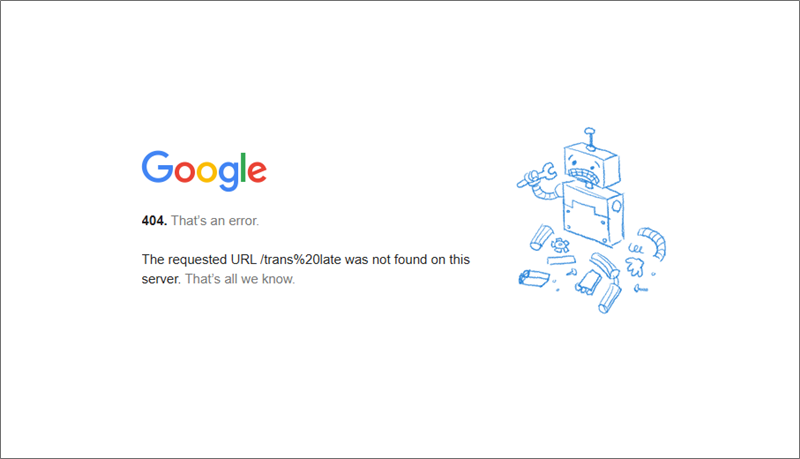

| 詐欺サイトの状態 | 【稼働停止】

これはGoogle翻訳の踏み台リンクが遮断されたか、攻撃元がURLを変更したことを示唆しています。 |

| ■ Google翻訳を悪用する4つの主な目的 |

| 1. セキュリティフィルターの回避(バイパス) 多くのメールサーバーやセキュリティソフトは、メール内のURLをスキャンし、ブラックリストに載っている「危険なドメイン」をブロックします。しかし、translate.google.com はGoogleの正規ドメインであるため、ホワイトリスト(安全なサイト)として認識されやすく、フィルターをすり抜けて受信者の手元に届いてしまいます。 2. 視覚的な「安心感」による欺瞞 3. 詐欺サイトの「寿命」を延ばす 4. URLの動的生成と追跡回避 |

| ■ 技術的な構造解説 |

今回のURL構造:https://translate.google.com/translate?hl=&sl=auto&tl=ja&u=[詐欺ドメイン]

|

| ■ まとめと注意喚起 |

過去の事例と比較しても、AWSやGoogleドメインを悪用して信頼性を担保しようとする狡猾なパターンです。 メール本文に電話番号などの署名がないことも、公式からの連絡としては不自然です。 (※楽天の正規メールには通常、カスタマーセンターの番号が記載されていますが、このメールには存在しません) 不審なメールを受け取った際は、絶対にリンクを踏まず、公式サイトから直接ログインしてください。 |