必要なアクション:Zimbraを騙る詐欺メール解析レポート

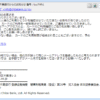

【調査報告】最新の詐欺メール解析レポート 本レポートは、実在する組織を騙るフィッシングメールの技術解析データを公開し、被害を未然に防ぐための専門的な情報提供を目的としています。 ■ 最近のスパム動向 | 今回ご紹介するのは「Zimbra」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年現在、フィッシング詐欺は単純なドメイン取得から、Amazon S3などのクラウドストレージを直接悪用する手法へとシフトしています。これにより、URLに信頼性の高いドメイン名が含まれるため、従来のセキュリティフィルターを通り抜けやすくなっており、非常に高い警戒が必要です。 | ■ メールヘッダー解析(受信情報) | 件名 | [spam] 必要なアクション: 電子メールによるセキュリティ更新 | | 件名の不審点 | [spam]ラベルが付与されている理由は、送信元IPが信頼された送信経路でないこと、および本文内のリンク先が既知のフィッシングシグネチャと一致したためです。 | | 送信者表示名 | “アカウントサービス@〇〇〇” | | 実際の送信元アドレス | vxHGjv.singh@programmierer-outsourcing.de | | 受信日時 | 2026-03-14 16:04:23 | ※送信アドレスが受信者のドメインを盗用している場合、それは「なりすまし」の初歩的な兆候です。 ■ 送信元の技術的詳細(Received解析) | 送信経由ホスト | ec2-18-226-87-189.us-east-2.compute.amazonaws.com | | 送信元IPアドレス | 18.226.87.189 | | ホスティング社 | Amazon.com, Inc. (AWS) | | 設置国 | アメリカ合衆国 (United States) | ※カッコ内のIPアドレスは、攻撃者が送信に利用した「信頼できる送信者情報」であり、AWSのクラウドインフラが悪用されている実態を示しています。 ■ メールの本文構造(忠実な再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | アカウントのアクションが必要です | | 親愛なる Rgroup55424, アカウントのパスワードは本日期限切れとなります。

Saturday, March 14, 2026 at 08:04:23 AM. パスワードの有効期限が切れる前に、再度メールボックスにログインしてパスワードを確認してください。 何か質問はありますか? お気軽に弊社のサポートチームまでご連絡ください よろしくお願いします,

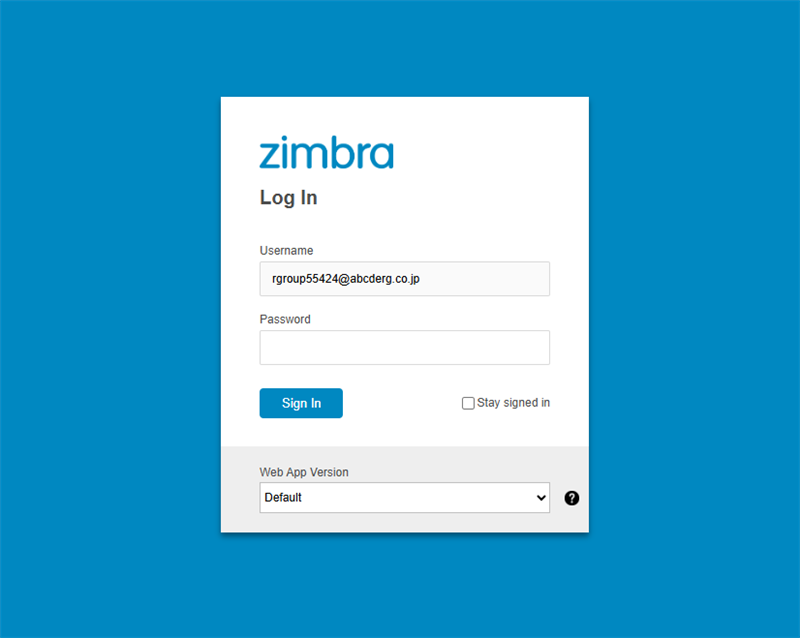

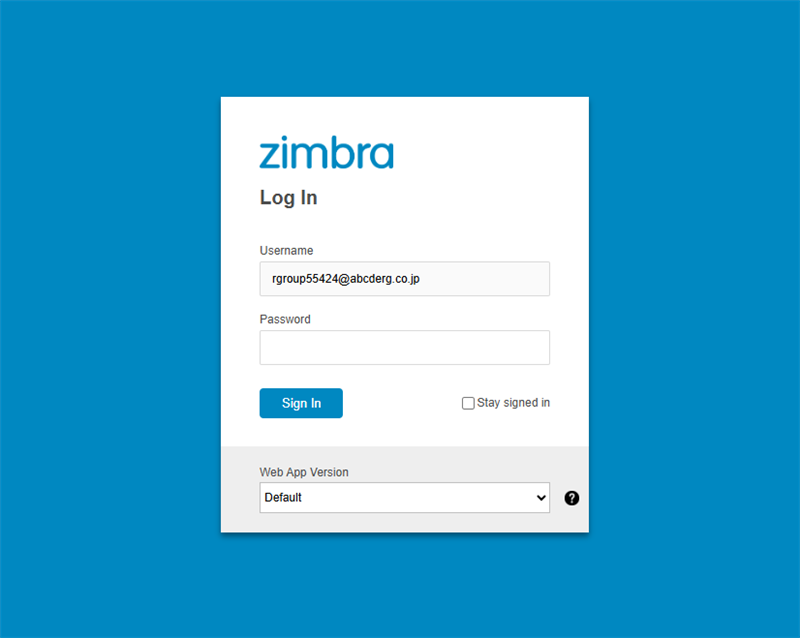

| Zimbraチーム | | ■ メールの目的と専門的見解 | 【犯人の目的】 この攻撃の主目的は「Zimbra」利用者のログイン資格情報(ユーザーIDおよびパスワード)の窃取です。パスワード失効という偽の通知で受信者を動揺させ、フィッシングサイトへ誘導。盗み出したアカウントを用いて企業内ネットワークへの侵入や、スパムメールの踏み台に利用することが目的です。 | 今回のメールには署名に具体的な電話番号の記載がありません。「サポートチームまでご連絡ください」という誘導も、単なる信頼感を演出するための装飾であり、実際には連絡がつかない、あるいは偽の窓口へ誘導するための仕掛けです。公式ロゴが悪用されていますが、これは画像の直リンクではなく、偽サイト側でホストされたものです。 ■ 誘導先(フィッシングサイト)解析データ | リンク先URL | https://zimmb-zuunycuaewpntgrooqhsmioxaur.s3.us-east-2.amazonaws.com/yjjk***(伏字含む) | | ドメイン | amazonaws.com (Amazon S3) | | 解析IPアドレス | 52.219.109.114 | | ホスティング社 | Amazon.com, Inc. | | 設置国 | アメリカ合衆国 (United States) | | サイトの状態 | 稼働中(フィッシングフォームが機能しています) | ■ サイト回線・ドメイン詳細解析リンク | 技術的な詳細データについては、以下の外部解析リソースを確認してください: | ※ドメインの登録日は非常に古いですが、それはAmazonが所有しているためです。攻撃者はこの「古い信頼性」を悪用してバケットを作成しています。バケット名「zimmb-zuun…」が最近生成されたものであることが真の危険信号です。 ■ 詐欺サイト(偽ログイン画面)の検証 誘導先のページは、Zimbraの正規ログイン画面を完璧にコピーしています。

【偽物を見抜くポイント】

1. URLの確認: 本来のZimbraサーバーは自社、または契約プロバイダーのドメインで運用されます。「amazonaws.com」というS3ストレージ上でログインを求められることは100%ありません。

2. 自動入力されたメールアドレス: URLの末尾(#以降)に含まれるメールアドレスを自動でフォームに読み込む仕組みになっています。これは攻撃者が「誰に送ったメールがクリックされたか」を特定するためのトラッキング手法です。 ■ 推奨される対応と公式情報 本レポートは過去の同様のフィッシング事例に基づき、最新の脅威インテリジェンスを提供しています。 |