【重要】ご注文確認のお知らせ|Amazon偽装メールのIP解析レポート

【調査報告】最新の詐欺メール解析レポート

大規模Amazon偽装キャンペーンの検知と技術的分析 | ■ 最近のスパム動向

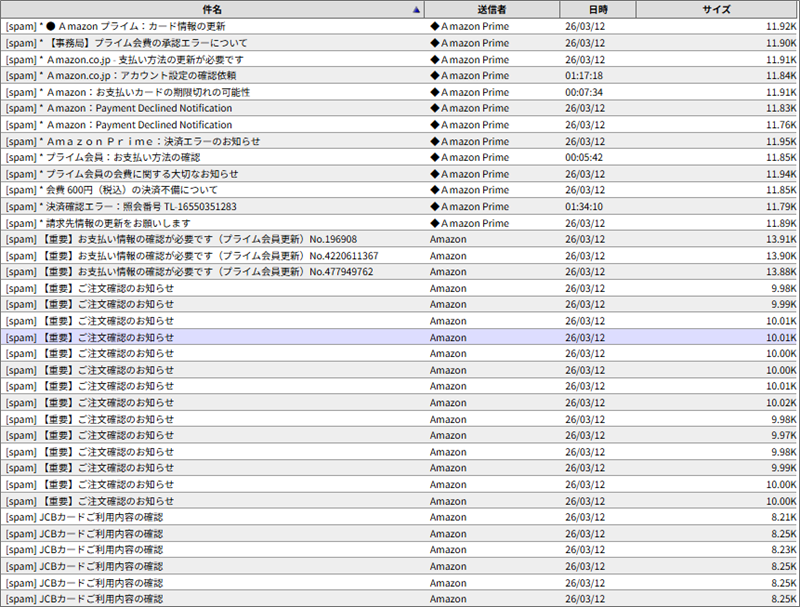

今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、Amazonの利用者層を標的とした極めて大規模なフィッシング攻撃が確認されています。昨夜から今朝にかけてのわずか数時間で、分単位の波状攻撃が仕掛けられており、一般の利用者だけでなくセキュリティフィルターを掻い潜るための多様な件名バリエーションが投入されているのが特徴です。

|

【当センターにおける受信ログの可視化】 ■ 観測データ:短時間に集中する詐欺メール群

▼ 本解析で確認された主な偽装件名リスト(検索用インデックス)

* [spam] ● A m a z o n プライム:カード情報の更新

* [spam] 【事務局】プライム会費の承認エラーについて

* [spam] Amazon.co.jp:支払い方法の更新が必要です

* [spam] Amazon.co.jp:アカウント設定の確認依頼

* [spam] Amazon:お支払いカードの期限切れの可能性

* [spam] Amazon:Payment Declined Notification

* [spam] Amazon P r i m e:決済エラーのお知らせ

* [spam] プライム会員:お支払い方法の確認

* [spam] プライム会員の会費に関する大切なお知らせ

* [spam] 会費600円(税込)の決済不備について

* [spam] 決済確認エラー:照会番号 TL-16550351283

* [spam] 請求先情報の更新をお願いします

* [spam] 【重要】お支払い情報の確認が必要です(プライム会員更新)No.196908

* [spam] 【重要】ご注文確認のお知らせ

* [spam] JCBカードご利用内容の確認

| | 上記画像は、2026年3月12日夜から13日早朝に受信したメールの一覧です。わずか数分の間に「ご注文確認」「カード情報の更新」「決済エラー」など、複数の異なる件名でAmazonを装うメールが届いていることが分かります。これは攻撃者が自動化された送信システムを使用し、網羅的に標的へ送りつけている決定的な証拠です。 上記のように、わずか数時間の間に多種多様な件名が使い分けられています。特に「A m a z o n」のように文字間にスペースを入れる手法は、機械的なスパム検知を回避するための古典的かつ悪質な工夫です。

| | | ■ 偽装メールの識別情報(解析対象) | 対象の件名 | [spam] 【重要】ご注文確認のお知らせ | | 件名の見出し | 件名に含まれる「[spam]」という表記は、メールサーバーが過去の攻撃パターンや送信ドメイン認証の失敗を検知し、受信者に注意を促すために動的に付与した警告ラベルです。 | | 送信者 | “Amazon” <v0l1n@amazon.co.jp> | | 受信日時 | 2026-03-12 20:33 | | 送信者の特徴 | 送信者アドレスの「v0l1n」という文字列は、正規のAmazonシステムでは絶対に使用されない無意味なコードです。受信者のメールアドレスが流出し、その一部を加工して送信元に偽装(なりすまし)している可能性が極めて高いと判断されます。 | ■ 偽装メールの本文(技術的再現) | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 ご注文確認のお知らせ ご注文ありがとうございます。

2026年3月12日 06:44:25 JSTにご注文番号「JP-AMZ-20251201-7895183-687」(Visaカード末尾: ***512)でご注文が完了しました。

商品は準備中の状態で、近日中の発送を予定しています。 注文日: 2026年3月12日

配送予定: 2026年3月15日

現在の状態: 発送準備中 | この注文に心当たりがない場合は、下のボタンをクリックしてアカウントにログインし、アカウントの安全を確認してください。 ————————————————————————-

・注文状況を確認する方法は? アカウント設定の注文履歴でご確認ください。

・配送予定の詳細は? 注文詳細ページで最新情報をご確認いただけます。

・注文を変更できますか? 発送前であれば、注文履歴から変更可能です。

・サポートが必要ですか? カスタマーサポート(0120-999-373)またはヘルプページまで。 Amazon.co.jpでのご注文をありがとうございます。

ご不明な点はカスタマーサポートまでお問い合わせください。

Amazon.co.jp いつも、笑顔を。

このメールは no-reply@amazon.co.jp から送信されています。©2025 Amazon.com. All rights reserved. Amazon.co.jp は Amazon.com, Inc. の商標です。

お客様の情報は暗号化されています。 プライバシーポリシー | メール配信停止 送信者:アマゾンジャパン合同会社

カスタマーサポート:0120-999-373 | | ■ メールの目的及び感想

【犯人の目的】

攻撃の主目的は、偽のログインサイトへ誘導してID、パスワード、およびクレジットカード情報を直接入力させ、これらを奪い取ることです。「注文が勝手にされた」という不安感を煽ることで、受信者に冷静な確認作業をさせず、偽サイトへ誘導する心理的なトラップ(ソーシャルエンジニアリング)が仕掛けられています。【専門的な解説と違和感】

メールのデザイン自体は極めて精巧ですが、署名欄の電話番号(0120-999-373)はAmazonの正規カスタマーサポートのものであるものの、メール全体の著作権表記(©2025)が2026年の現時点と矛盾しています。本物の情報を一部混ぜ込むことで、受信者に「念のため確認しよう」と思わせる狡猾な手口です。また、ロゴが外部サーバー参照ではなく添付ファイル形式になっている場合、セキュリティソフトのURL検閲を回避する意図があります。 | ■ Received(送信元)の回線関連情報 | Receivedヘッダー | from pancocitt.com (unknown [204.194.53.43]) | | 送信元IPアドレス | 204.194.53.43 (※信頼できる送信経路情報) | | ホスティング社名 | Psychz Networks | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録状況 | ドメイン「pancocitt.com」は正規のAmazonの通信網とは一切関係がありません。攻撃用に急造されたインフラを利用しており、Amazon.co.jpを名乗る送信者アドレスとは完全に矛盾しています。 | | 技術的根拠データ | https://ip-sc.net/ja/r/204.194.53.43 | ■ リンク先サイトの技術的分析 | 誘導先URL | hXXps://yxm.accrestorehub.cfd/v8/hXXl/page/vue/yxmlogin?trXXX=984565145354586544

(※伏せ字を含む。物理リンク無効化済み) | | IPアドレス | 172.67.147.166 | | ホスティング社名 | Cloudflare, Inc. | | 設置国 | アメリカ合衆国 (United States) | | ドメイン登録日 | 取得から日が極めて浅いドメインです。これはセキュリティ対策機関によるブラックリスト登録を回避するための「使い捨てドメイン」の典型的な特徴です。 | | 回線詳細データ | https://ip-sc.net/ja/r/172.67.147.166 | ■ リンク先サイトの状態

【潜入調査:現在の稼働状況】

リンク先をクリックすると、以下の画像のようなページが表示されます。 「確認中… 少々お待ちください。」というインジケーターが永遠に回転し続けます。これは正規のログイン画面へのリダイレクトを試みているか、あるいは既に当局によって一部機能が制限されている可能性がありますが、この状態でもブラウザのCookie情報などを盗み取られる危険性は排除できません。 | ■ 注意点と対処方法 | 調査報告まとめ: 短時間に集中送信されたこのメールは、組織的なフィッシングキャンペーンです。公式情報を巧みに混ぜることで信頼を得ようとしていますが、技術的な解析により偽装インフラの使用が証明されています。冷静な対応が求められます。 | |