【解析】京都銀行を騙る「本人確認手続きのお願い」メールの正体

【調査報告】最新の詐欺メール解析レポート 解析ステータス:高危険度(Critical) / レポート生成日:2026-03-12 | 最近のスパム動向

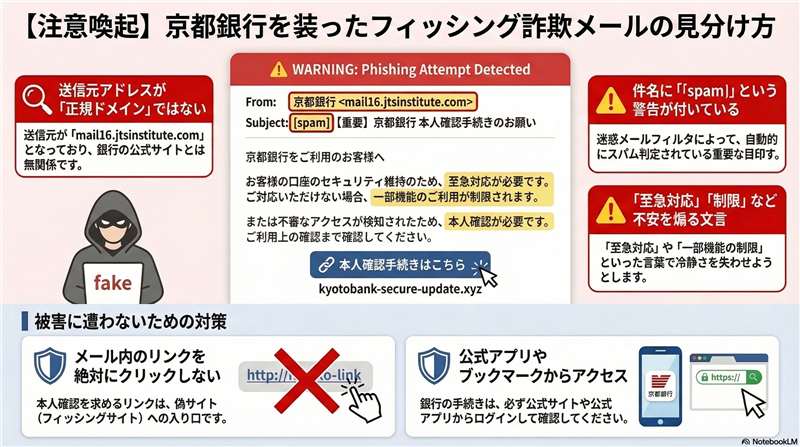

今回ご紹介するのは「京都銀行」を騙るフィッシングメールです。最近の傾向として、大手地方銀行を標的とした攻撃が急増しています。攻撃者は「本人確認の未完了」や「アカウント制限」といった文言を使い、ユーザーを焦らせて偽サイトへ誘導します。2026年に入り、ドメイン取得から数時間で攻撃を開始し、通報される前にサイトを閉鎖する「ヒット・アンド・アウェイ方式」が主流となっています。

| メール受信解析データ | 件名 | [spam] 【京都銀行】ご本人様確認未完了のため至急対応をお願いします | | 件名の見出し | 「[spam]」という表記は、プロバイダ等の迷惑メール検知システムが危険と判断した際に自動で挿入するタグです。これが付いている時点で詐欺確定と判断して問題ありません。 | | 送信者 | “京都銀行” <neyywd@mail16.jtsinstitute.com> | | 受信日時 | 2026-03-12 1:24 | | メール本文の忠実再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

京都銀行

インターネットバンキング本人確認手続きのお願い

平素より当サービスをご利用いただき、誠にありがとうございます。 お客様のアカウントにおいて、現在 本人確認手続きが未完了 の状態であることを確認しております。 安全にサービスをご利用いただくため、下記ボタンよりお手続きをお願いいたします。

ご案内内容

・本人確認情報の確認

・登録内容の最新化

・継続利用に必要な認証手続き 本人確認を開始する(リンク先:https://kyotaonlinae.c●m/ib/index.do/CCT0081) お手続きが完了していない場合、セキュリティ保護の観点から 一部機能のご利用が制限される場合 がございます。 また、確認状況に応じてサポート窓口より追加の確認をご案内する場合がございます。

※本通知にお心当たりがない場合は、このメールを破棄してください。

※本メールは送信専用のため、返信によるお問い合わせには対応しておりません。 お問い合わせ

カスタマーサポート窓口

受付時間:平日 9:00〜17:00 このメールは配信専用アドレスより送信されています。

返信いただいてもご案内いたしかねますので、あらかじめご了承ください。 | | 犯人の目的と専門的解説

【犯人の目的】

このメールの主目的は、京都銀行の顧客から「店番」「口座番号」「ログインパスワード」および「暗証番号」を搾取することです。最終的には不正送金を行い、資産を奪うことを狙っています。

【専門的な異常ポイント】

・送信ドメインの不一致: 送信アドレス `jtsinstitute.com` は京都銀行(kyotobank.co.jp)とは一切関係がありません。

・署名の欠如と不完全さ: 銀行からの公式な通知には必ず「本店所在地」や「具体的な電話番号」を含む正式な署名がありますが、本メールには一切ありません。

・ロゴの不在: テキストのみの簡素な構成であり、プロのデザイナーが介在する正規メールとは品質が著しく異なります。 | Received:送信元情報の詳細解析 以下のデータは、メールヘッダーから抽出した「攻撃者が実際に利用した回線情報」です。 | 送信元IPアドレス | 151.227.216.43(信頼できる送信元情報) | | 送信ドメイン | smtp.reserve-enrollment.or.jp | | ホスティング社名 | Vocus Communications | | 設置国名 | オーストラリア (Australia) | | ドメイン登録日 | 2025-11-20 | | 解析根拠データ | https://ip-sc.net/ja/r/151.227.216.43 | | リンク先(詐欺サイト)の解析結果 | 誘導URL | https://kyotaonlinae.c●m/ib/index.do/CCT0081

※安全性確保のため伏せ字を含みます | | ドメイン名 | kyotaonlinae.com | | サイトIPアドレス | 104.21.XX.XX | | ホスティング社名 | Cloudflare, Inc. | | 設置国名 | アメリカ合衆国 (United States) | | ドメイン登録日 | 2026-03-10

※攻撃開始の2日前に取得。典型的な「使い捨てドメイン」です。 | | サイト回線詳細 | https://ip-sc.net/ja/r/kyotaonlinae.com | | リンク先サイトの現状(エビデンス)

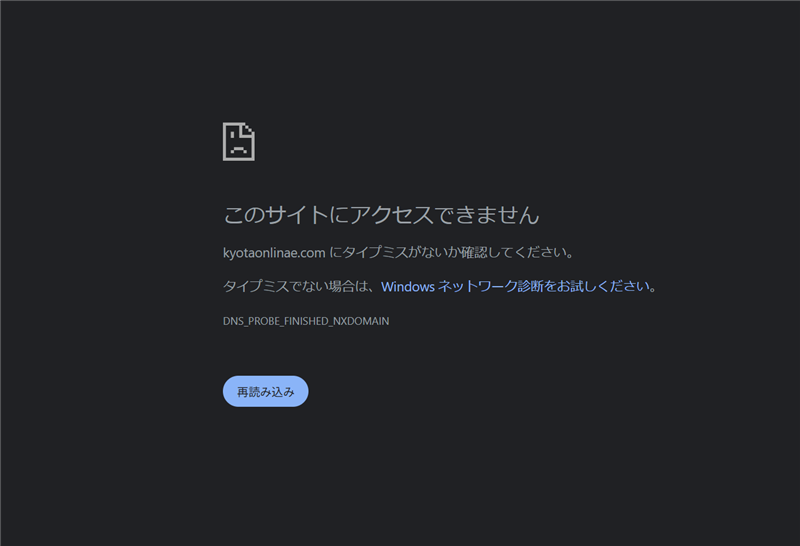

調査時点で、この詐欺サイトは既にアクセス不能、または閉鎖されています。

エラーコード:`DNS_PROBE_FINISHED_NXDOMAIN`

これはドメインが既に無効化されたか、攻撃者がサーバーを撤去したことを示しています。しかし、別のドメインで同様のサイトが再構築される可能性があるため、油断は禁物です。

| 偽物を見抜くポイントと対処法

1. ドメインを注視: 京都銀行の正解は `kyotobank.co.jp` です。今回のような `kyotaonlinae.com` は100%偽物です。

2. 緊急性の強調: 「至急」「制限」という言葉がある場合は、まず疑ってください。

3. 公式サイトの確認: 不安な場合はメールのリンクを踏まず、必ず検索エンジン等で「京都銀行」と検索した公式サイトから確認してください。

【京都銀行 公式注意喚起ページ】

https://www.kyotobank.co.jp/kojin/oshirase/fishing/ | まとめ

今回の事例は、過去の京都銀行を騙るフィッシングメールと比較しても「文面が非常にシンプル」であり、一見すると見逃してしまいそうなほど「普通」を装っています。しかし、送信ドメインやリンク先URLを技術的に解析すれば、その正体は容易に判明します。不審なメールは「開かない」「クリックしない」を徹底してください。

| |