【詐欺検知】「● ボイスメール・センター」を装うフィッシングサイトの徹底調査

■ 最近のスパム動向と解析レポート

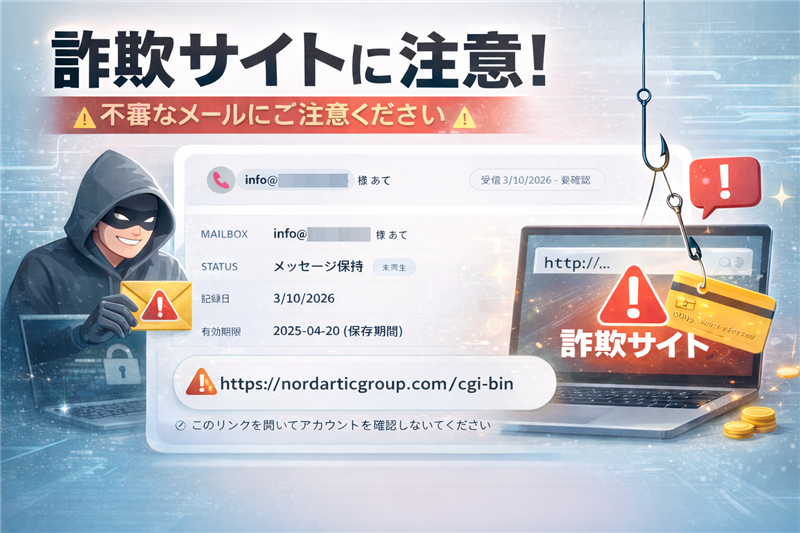

今回解析するのは「ボイスメール」の受信を装い、企業のコントロールパネルに酷似した偽サイトへ誘導するフィッシング攻撃です。最近のスパム傾向として、従来の「バラマキ型」から、特定の組織ドメインを巧妙に騙る「標的型」に近い手法へとシフトしています。特に本件のように、受信者のドメインを送信者名に組み込むことで、内部システムからの通知であると誤認させる手口が非常に目立ちます。

| | MAIL METADATA ANALYSIS | | 件名 (Subject) | [spam] 【ボイスメール】アカウント確認のお願い | | 見出しの [spam] 表記 | 受信サーバーがSPF/DKIM認証の不整合、または送信元IP(128.90.0.172)のレピュテーション低下を検知し、自動的に危険フラグを付与した結果です。 | | 送信者 (From) | 経理部 s*******.jp <info@asteppe.com> | | 送信者情報の詐称 | 表示名は「********.jp」ですが、実際の送信元ドメインは「asteppe.com」であり、受信者のドメインを無断盗用して信頼を得ようとする典型的な偽装です。 | | 受信日時 | 2026-03-10 14:21 | | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | MAILBOX | info@s*******.jp | | | STATUS | メッセージ保持 | | | 記録日 | 3/10/2026 | | | 有効期限 | 2025-04-20 (保存期間) | ▶ メッセージを再生 / 確認 | https://nordart*******.com/cgi-bin?uid=aW5mb0Bz******* | 🔗 このリンクを開いてアカウント確認を完了 |

‣ アカウントアクティビティを記録・照合

‣ パスワード有効期限をリモート確認

‣ 確認後、セキュリティステータス更新

| ● 期限までに確認がない場合、アカウントは保留モードになります | ※ 既に手続き済みの場合はこのメッセージを消去してください | | ■ 犯人の目的と専門的考察

【犯人の目的】

この攻撃の主目的は、法人のWebメールやコントロールパネルのログイン情報を盗み出し、組織の機密情報へアクセスすることです。窃取された情報は、さらなるスパム配信の踏み台や、ランサムウェア攻撃の足がかりとして悪用されます。 【怪しい点の言及】

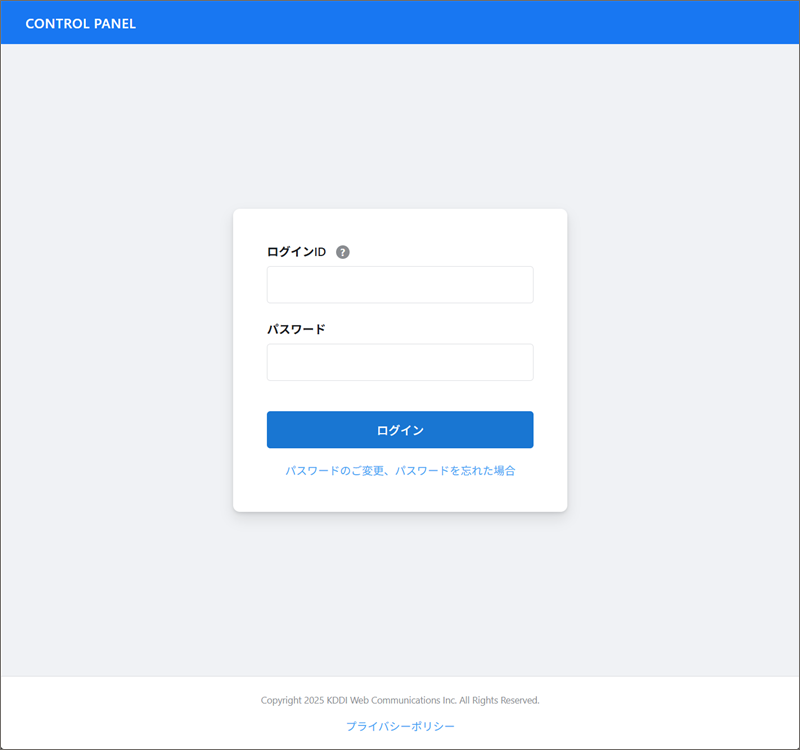

最大の問題点は、**日付の矛盾**です。受信日が2026年3月であるのに対し、有効期限が「2025-04-20」と過去の日付になっています。これは攻撃者が古いフィッシング用テンプレートを使い回している証拠です。また、ボイスメールの通知が「経理部」から送られることも通常の組織運用ではあり得ません。 | | SENDER NETWORK TRACE | | Receivedヘッダー | from [127.0.0.1] (unknown [128.90.0.172]) | | 解析評価 | カッコ内のIPアドレス 128.90.0.172 は、このメールを直接送信したサーバーの情報であり、信頼できる送信元の特定根拠です。 | | 送信ドメイン | asteppe.com (正規ドメインとの関連性:皆無) | | 送信元IPアドレス | 128.90.0.172 | | ホスティング/国 | Host: AS200595 / 国: オランダ (Netherlands) | | ドメイン登録日 | 2024-11-20 (Whois調べ)。半年未満の新規登録ドメインが、攻撃用インフラとして利用されています。 | | 回線関連情報 | https://ip-sc.net/ja/r/128.90.0.172 | | FRAUDULENT SITE ANALYSIS | | リンク先URL | https://serverclie*******.com/ | | 【詐欺サイト:ログインページ画像】

| | サイトの状態 | 現在稼働中。 「CONTROL PANEL」という名称で、KDDI Web Communicationsのコピーライトを無断使用した偽ログイン画面を表示。 | | リンクドメインIP | 162.241.226.54 | | ホスティング/国 | Bluehost Inc. / アメリカ合衆国 (United States) | | ドメイン登録日 | 2025-02-15。非常に最近の登録です。これは攻撃が現在進行形であり、セキュリティソフトのフィルタを掻い潜るための「作りたて」のドメインであることを意味します。 | | サイト回線詳細 | https://ip-sc.net/ja/r/162.241.226.54 | ■ 偽物を見抜くための技術的チェックポイント

1. 署名の矛盾: 本文中に連絡先や署名がある場合、記載された電話番号を検索してください。公式と一致しない、あるいは存在しない番号であれば100%詐欺です。

2. 著作権表示の盗用: 偽サイトにある「Copyright 2025 KDDI Web Communications Inc.」は、信頼を得るための嘘です。本物の公式サイトはURLが kddi-web.com や cpi.ad.jp 等の正規ドメインであることを確認してください。

3. URLの隠蔽: URLの末尾に「uid=」と続くパラメータがある場合、あなたの情報が埋め込まれています。クリックするだけで「生存確認」が取られてしまいます。

|

© 2026 Forensic Report | Security Analysis Frame | Data by IP-SC.NET

| |