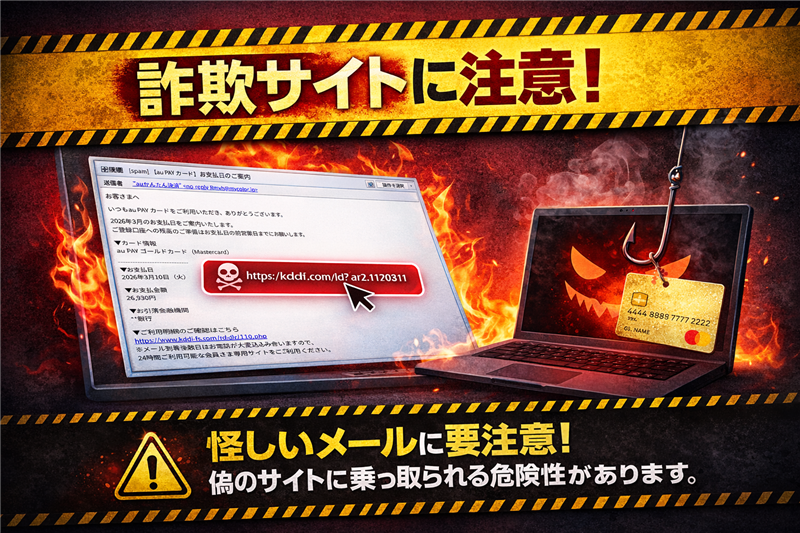

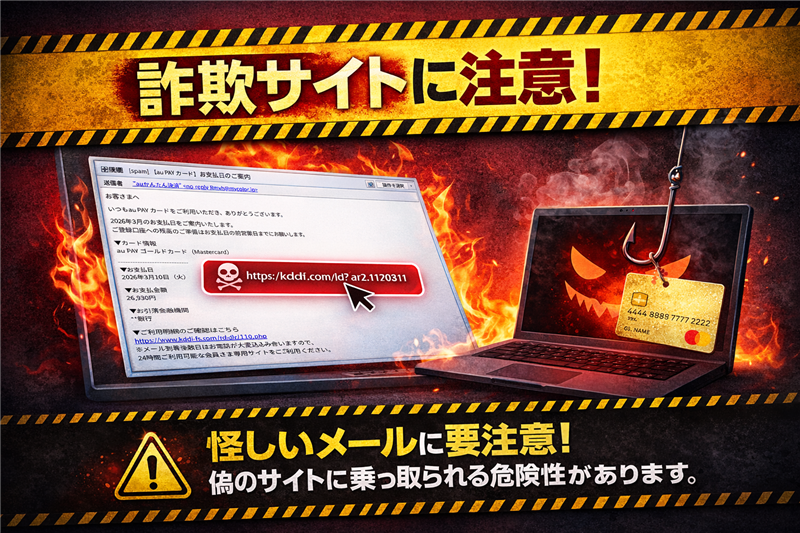

メール本文の完全再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客さまへ

いつもau PAY カードをご利用いただき、ありがとうございます。 2026年3月のお支払日をご案内いたします。

ご登録口座への残高のご準備はお支払日の前営業日までにお願いします。 ▼カード情報

au PAY ゴールドカード(Mastercard) ——————

▼お支払日

2026年3月10日(火) ▼お支払金額

26,930円 ▼お引落金融機関

**銀行 ▼ご利用明細のご確認はこちら

https://www.kddi-fs.com/rdr/1[伏字].php

※メール到着後数日はお電話が大変込み合いますので、

24時間ご利用可能な会員さま専用サイトをご利用ください。 ▼住所変更はこちら

https://www.kddi-fs.com/rd.php?aid=m_[伏字] ■お問い合わせの前に

▼「ご請求額・ご利用明細」についてよくあるご質問はこちら

https://www.kddi-fs.com/rd.php?aid=cs[伏字] ※本メールにお心当たりのない場合やご不明な点がございましたら以下URLをご確認ください。

https://www.kddi-fs.com/rd.php?aid=cs[伏字]

※本メールは送信専用のため返信はお受けしておりません。

※「お支払日のご案内メール」を受信しない場合は以下URLよりお手続きください。

https://www.kddi-fs.com/rdr/10[伏字].php ——————

auフィナンシャルサービス株式会社

https://www.kddi-fs.com/ Copyright All Rights Reserved.

au Financial Service Corporation

s

|