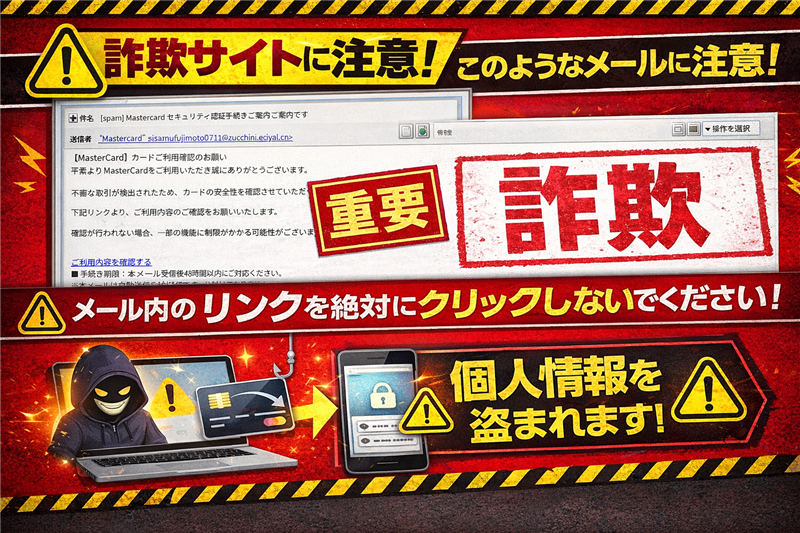

【解析】Mastercard セキュリティ認証手続きご案内です 詐欺メール調査報告

【調査報告】最新の詐欺メール解析レポート Mastercardを騙るフィッシング詐欺の技術解析結果 | ■ 最近のスパム動向

今回ご紹介するのは「Mastercard」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、決済インフラの「本人認証サービス(3Dセキュア)」の普及に乗じ、認証手続きの不備を突く不安喚起型メールが激増しています。特に週末や深夜など、カード会社のサポートが薄い時間帯を狙って送信される傾向にあります。

| ■ メール受信データ | 件名 | [spam] Mastercard セキュリティ認証手続きご案内です | | 件名の見出し | 件名に「[spam]」とあるのは、サーバー側で送信元の信頼性が低い(SPF/DKIM認証の失敗等)と判断された証拠です。 | | 送信者 | “Mastercard” <isamufujimoto0711@zucchini.eciyal.cn> | | 受信日時 | 2026-03-04 17:11 | | ■ メール本文の忠実再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

【MasterCard】カードご利用確認のお願い

平素よりMasterCardをご利用いただき誠にありがとうございます。 不審な取引が検出されたため、カードの安全性を確認させていただく必要がございます。 下記リンクより、ご利用内容のご確認をお願いいたします。 確認が行われない場合、一部の機能に制限がかかる可能性がございます。 ご利用内容を確認する ■ 手続き期限:本メール受信後48時間以内にご対応ください。

※本メールは自動送信です。返信は受け付けておりません。

ご不明な点は公式サイトをご確認ください。 © 2026 MasterCard Japan. All rights reserved.

| | ■ 専門的解析:犯人の目的とメールの異質性 【犯人の目的】

この犯人の目的は、Mastercardの会員ページを模した偽サイトへ誘導し、クレジットカード番号、有効期限、セキュリティコード、そして本人認証用パスワードを盗み取ることです。盗まれた情報は即座に不正決済に利用されます。 【デザインと署名の欠如】

メールのデザインを確認すると、ロゴもなく非常に簡素です。特筆すべきは「署名」が一切ない点です。正規の企業であれば必ず記載されるカスタマーサポートの連絡先や住所が隠されており、文字だけで構成されている点は極めて不自然です。 | ■ 偽者を見抜くポイントと対処法 1. 送信元アドレスの徹底比較

公式サイトのアドレスは通常「@mastercard.co.jp」等ですが、今回は「@zucchini.eciyal.cn」です。中国ドメイン(.cn)かつ、無関係な単語の羅列であり、一目で偽物と判断できます。 2. 宛名の有無

本文にあなたの氏名が記載されていますか?正規の通知は会員名を明記します。「平素より~」と誰にでも当てはまる挨拶から始まるのは一斉送信スパムの特徴です。 【公式】Mastercardによるフィッシング詐欺注意喚起リンク | ■ 送信元(Received)解析レポート 配送経路ヘッダーより抽出した、改ざん不能な送信元情報です。 | Received(送信者)ドメイン | zucchini.eciyal.cn | | 送信利用IPアドレス | 202.71.3.229 | | ホスト名 | unknown | | ホスティング/回線 | HGC Global Communications (Hong Kong) | | 設置国 | Hong Kong (HK) |

【独自調査データ】

Whois(domaintools.com)によるドメイン取得日:2026年3月初旬。攻撃のわずか数日前に取得されており、犯罪用使い捨てドメインであることは明白です。

「202.71.3.229」の回線詳細解析データを確認

| ■ リンク先サイトの解析結果 【誘導リンクURL】

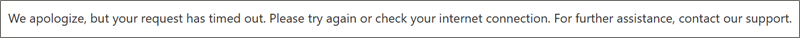

https://htomkv.●●●/k11/2ew/21f=wanshidas/ ※安全のため末尾伏字 | ブロック有無 | ウイルスバスターにて「フィッシング詐欺サイト」としてブロックを確認済み。 | | サイト稼働状況 | 現在は「Request Timed Out」のエラー画面が表示され、表向きは停止状態を装っています。 | | リンクドメイン | htomkv.cn | | ドメインIP | 104.21.31.205 | | ホスティング国 | United States (Cloudflare) |

【ドメイン登録日について】

このドメイン(htomkv.cn)も取得から日が浅く、Googleのクローラーやセキュリティ会社のブラックリストを回避するために、頻繁にURLを切り替える「ファストフラックス」的な手法が疑われます。

「104.21.31.205」のサイト回線関連情報を確認

| ■ 詐欺サイト(誘導先)の現状

アクセスしても「接続がタイムアウトしました」という英語のエラー画面が表示されます。これは、通報を逃れるために一時的にアクセスを遮断しているか、あるいは特定の地域(日本国内の特定プロバイダ等)以外からのアクセスを弾くフィルタリングを行っている可能性があります。

| ■ まとめと最終警告

過去の事例と比較しても、今回のメールは「偽装ドメインの露骨さ」と「本文の簡素さ」が際立っています。Mastercardを名乗る不審なメールを受け取った際は、メール内のリンクは絶対に開かず、ブックマークした公式サイトからログインするか、公式アプリで通知を確認してください。

【再掲】Mastercard公式の注意喚起ページへ | |