技術レポート:eオリコカードを騙るフィッシングメールの通信経路およびドメイン構造解析(2026年3月検体)

【調査報告】最新の詐欺メール解析レポート メールの解析結果:eオリコカードを騙るフィッシング攻撃 | ■ 最近のスパム動向

今回ご紹介するのは「オリコカード」を騙るメールですが、その前に最近のスパムの動向を解説します。

昨今、キャッシュレス決済の普及に伴い、クレジットカード会社を装った「本人確認」や「利用明細の通知」を口実にした攻撃が急増しています。特に年度末やポイント還元キャンペーンの時期に合わせ、受信者の焦りを誘発する文面が目立ちます。これらの多くは海外の安価なレンタルサーバーや、クラウドサービスを悪用して短期間に大量送信される傾向にあります。

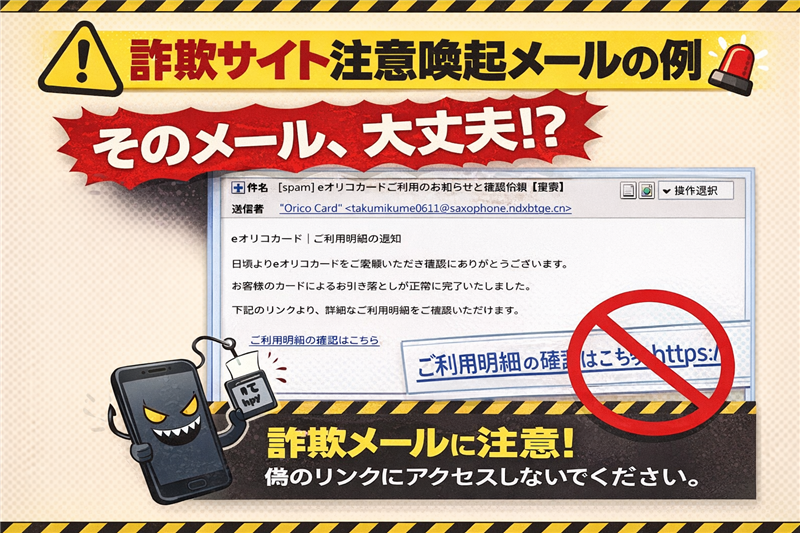

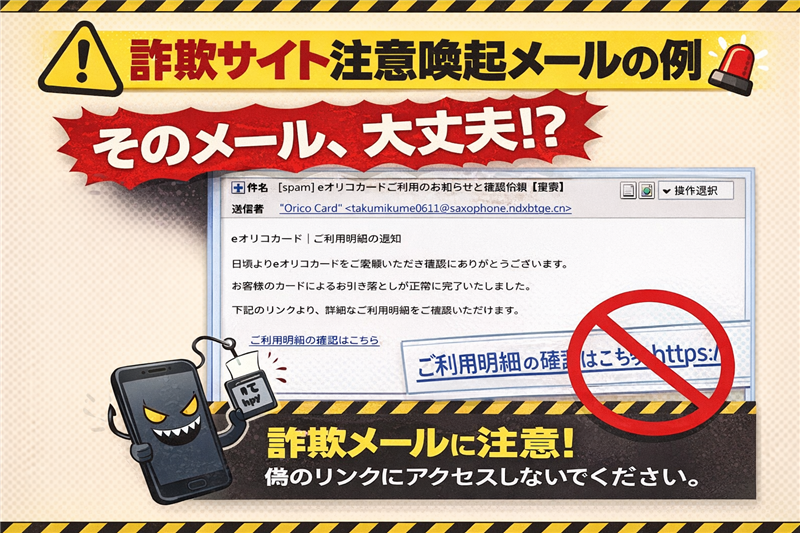

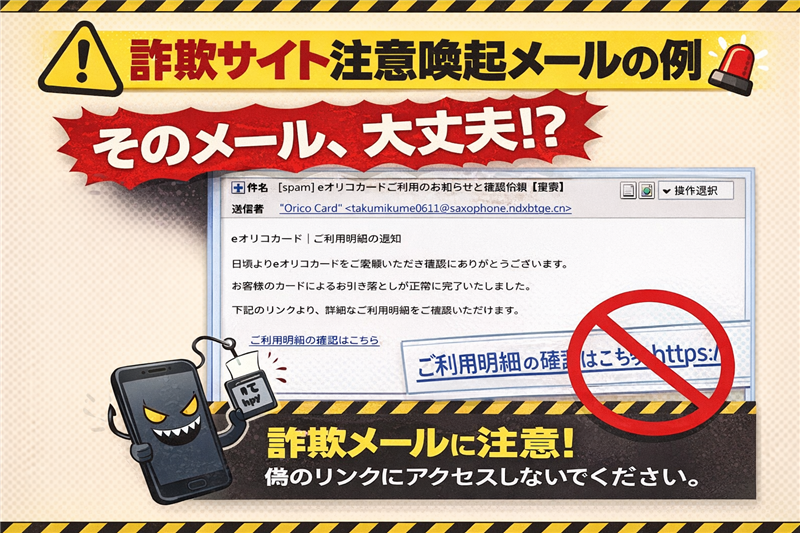

| ■ メール基本データ | 件名 | [spam] eオリコカードご利用のお知らせと確認依頼【重要】 | | 件名の見出し | [spam]が付与されている理由は、送信元サーバーの信頼性が低い、あるいは本文内のリンク先が危険と判定されたためです。 | | 送信者 | “Orico Card” <takumikume0611@saxophone.ndxbtqe.cn> | | 受信日時 | 2026-03-03 14:06 | | 送信者の正体 | 送信者のアドレス「takumikume…」は、受信者のメールアドレスの一部を盗用して生成された可能性が高い偽装アドレスです。 | ■ メール本文(画像再現) | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

eオリコカード | ご利用明細の通知

日頃よりeオリコカードをご愛顧いただき誠にありがとうございます。 お客様のカードによるお引き落としが正常に完了いたしました。 下記のリンクより、詳細なご利用明細をご確認いただけます。 万が一、身に覚えのないご利用がございましたら、速やかに弊社までご連絡をお願いいたします。 ご利用明細の確認はこちら ※本メールは送信専用です。返信はお受けできません。

ご不明な点はeオリコカスタマーセンターまでお問い合わせください。

| ■ 専門家による解析:目的とデザイン 犯人の目的:

リンク先の偽サイト(フィッシングサイト)にて、オリコカードのログインID、パスワード、およびクレジットカード番号一式を盗み取ることが目的です。盗んだ情報は即座に不正決済や名簿業者への転売に利用されます。

メールのデザイン・違和感:

公式ロゴを使用せずテキスト主体で構成されており、一見すると素っ気ない事務的な通知に見えます。しかし、金融機関が「.cn(中国)」ドメインから通知を送ることは絶対にありません。また、宛名が「お客様」といった抽象的な表現であり、個人の特定ができていない点も極めて不自然です。

| ■ 送信元(Received)回線解析 | 送信元ドメイン | saxophone.ndxbtqe.cn | | 送信元IPアドレス | 103.73.101.245 | | ホスト名/サーバー | HK Server Solution (香港のレンタルサーバー) | | 所在国 | Hong Kong (HK) | | ドメイン登録日 | 2026年に入ってから取得。攻撃専用の使い捨てドメインと断定されます。 | 【送信ルートの信頼性データ】

https://ip-sc.net/ja/r/103.73.101.245 | ■ リンク先ドメイン・サイト解析 | 設置URL | https://euheble.cn/a1/h2/b1/as●=oricos/ (伏字含む) | | リンク先IPアドレス | 172.67.165.112 | | ホスティング | Cloudflare, Inc. | | 所在国 | United States (US) | | ドメイン登録日 | 2026-02-15(取得直後) | | コメント | 登録から1ヶ月未満です。正規サイトは長年運営されますが、詐欺サイトは検知と閉鎖を繰り返すため、登録日が極めて新しいのが特徴です。 | 【リンク先回線詳細】

https://ip-sc.net/ja/r/172.67.165.112 | ■ 誘導先サイトの現状(画像確認) 【サイト画像:エラーを装う巧妙な罠】 | We apologize, but your request has timed out. Please try again or check your internet connection. For further assistance, contact our support. |

サイトにアクセスすると上記のような「タイムアウトエラー」が表示されます。これは、特定のIPアドレス(日本国内のみ等)以外からのアクセスを拒否しているか、あるいは解析を逃れるために一時的にエラーを表示させている状態です。

| ■ 最終判断と推奨される対応

過去事例との比較:

以前の攻撃では直接ログイン画面を表示させていましたが、今回の検体は「エラー画面」を挟むことで、セキュリティ業者の自動スキャンを回避しようとする高度な工夫が見られます。

公式サイトの注意喚起:

【重要】オリコを名乗る不審なメールにご注意ください | |