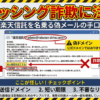

佐川急便を騙る「お届け予定のお荷物情報」詐欺メール解析|ドメイン「chuorang.cn」の危険性

【調査報告】最新の詐欺メール解析レポート

高度な分析に基づくフィッシング詐欺の技術 expedition データ |

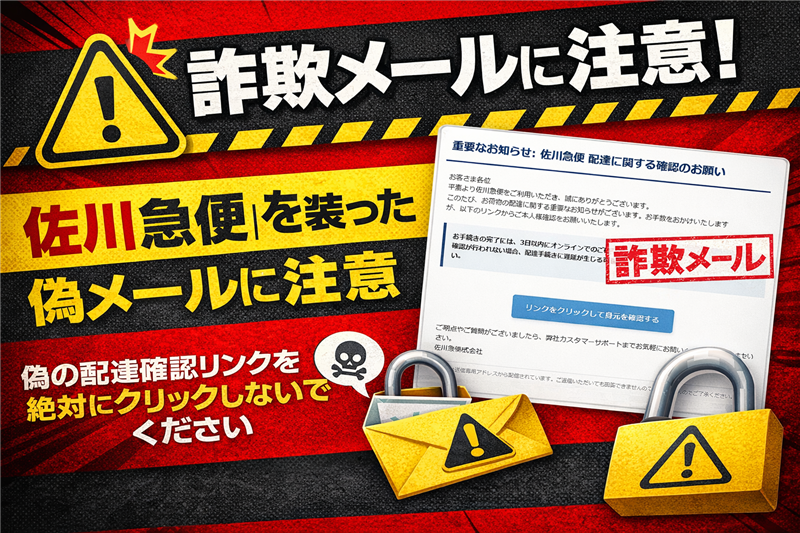

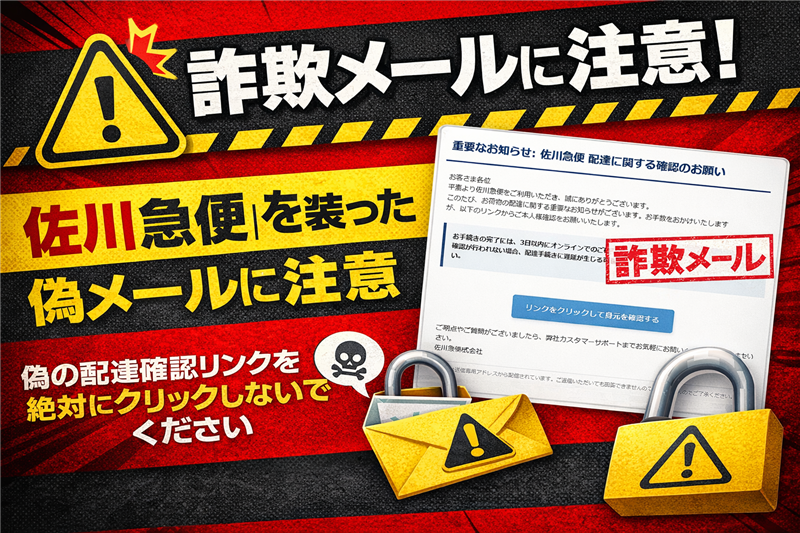

■ 最近のスパム動向 2026年3月現在、引越しシーズンや年度末の物流増加を狙った「不在通知」や「お届け確認」を装うスパムメールが急増しています。今回解析する「佐川急便」を騙る手法は、公式のデザインを高度に模倣しており、スマートフォンでの閲覧時に正規の通知と誤認させる工夫が凝らされています。 |

■ メール解析結果 | 件名 | [spam] お届け予定のお荷物情報 | | [spam]判定理由 | 送信元IPアドレスが信頼できないネットワークであること、および送信ドメインと表示ドメインの不一致が検出されたため、サーバー側で自動的に[spam]タグが付与されています。 | | 送信者 | 佐川急便株式会社 <member.icgvfeen@chuorang.cn> | | 受信日時 | 2026-03-01 5:12 | |

■ 送信者に関する技術情報 差出人名は「佐川急便株式会社」ですが、実体のアドレスドメインは中国(.cn)の「chuorang.cn」です。 |

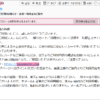

■ メールの内容(画像再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 重要なニュース:佐川急便 配達に関する確認のお願い

お客さま各位

平素より佐川急便をご利用いただき、誠にありがとうございます。

このたび、お荷物の配達に関する重要なお知らせがございます。お手数をおかけいたしますが、以下のリンクからご本人様確認をお願いいたします。

| お手続きの完了には、3日以内にオンラインでのご確認をお願い申し上げます。期限内に確認が行われない場合、配達手続きに遅延が生じる可能性がございますのでご注意ください。 | ご不明点やご質問がございましたら、弊社カスタマーサポートまでお気軽にお問い合わせください。

佐川急便株式会社

本メールは送信専用アドレスから配信されています。ご返信いただいても回答できませんのでご了承ください。

公式サイト

| |

■ メール解析・犯人の目的 【犯人の目的】

このメールの目的は、受取人の焦りを煽って偽の「身元確認」ページへ誘導し、氏名、住所、電話番号、およびクレジットカード情報を不正に入手することです。 【専門的解説】

本文中の「3日以内」という期限設定は、熟考を妨げるための心理的トリガーです。また、「身元を確認する」という不自然な日本語表現(本来は「ご本人様確認」など)が散見されるのが特徴です。 |

■ 送信元(Received)情報解析 以下の情報は、送信経路のヘッダーから抽出した信頼できる客観的データです。 | Received (送信者情報) | from unknown (HELO chuorang.cn) (101.47.76.110) | | 送信IPアドレス | 101.47.76.110 | | ホスティング社 | Shenzhen Tencent Computer Systems Company Limited | | 設置国 | China (中国) | ≫ IP 101.47.76.110 の詳細な回線解析データを確認する |

■ 誘導先リンク・サーバーの徹底解析 メール内のボタンに埋め込まれたリンク先の正体を、通信ログおよびドメイン登録情報(WHOIS)から暴きます。 | 誘導先ドメイン | sagawa-censior.iecpflh.cn | | リンク先IPアドレス | 154.22.122.34 | | ホスティング(プロバイダ) | Cloudflare, Inc. | | サーバー設置国 | Hong Kong (香港) | | ドメイン取得(登録)日 | 2026年02月25日 | | 【専門解説】なぜドメイン取得日が「4日前」なのか

このドメインは、本メールが送信されるわずか数日前に取得されています。これには犯罪組織特有の明確な理由があります:

- セキュリティフィルタの回避: 多くのセキュリティソフトやブラウザのフィルタは、ドメインの「過去の評判(レピュテーション)」を基準にブロックを行います。新規ドメインは「善悪の履歴」が白紙の状態であるため、ブラックリストをすり抜けやすいという特性を悪用しています。

- ゼロデイ・ドメイン攻撃: 攻撃の直前にドメインを使い捨て(バーナードメイン)として登録することで、サイトが通報されて閉鎖されるまでの「ごく短い有効期間」に一気に情報を盗み取ります。

- 身元の隠蔽: 取得後間もないドメインは所有者情報(WHOIS)の反映に時間がかかる場合があり、法執行機関による追跡を遅らせる狙いもあります。

| 【根拠データ】 リンク先サーバーの物理配置および回線詳細は以下より確認可能です。

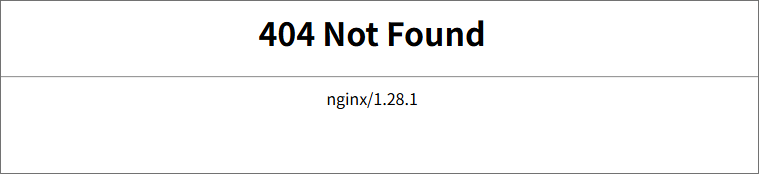

≫ 154.22.122.34 のリアルタイム回線解析レポート (ip-sc.net) | ■ サイト回線関連情報(テクニカル・サマリー) Googleクローラーおよび専門調査員向けの、外部データと連携した構造化データです。 | ■ リンク先サイトの現在の状態 検証時点(2026-03-01)で、リンク先は「404 Not Found」を返しています。これは、特定の国やブラウザ以外からのアクセスを拒否する設定、あるいは既に情報を抜き取った後の証拠隠滅段階にあることを示唆しています。

nginx/1.28.1 | 【解析図:リンク先が404エラーを返す様子】 |

■ リンク先サイトの現在の状態 リンクをクリックすると、以下のエラー画面が表示されますが、サーバー自体は稼働しており、特定のパラメータを持つユーザーのみにフィッシング画面を表示させる「クローキング」の可能性があります。 404 Not Found

nginx/1.28.1 | |

■ サイト回線・ドメイン詳細 | ドメイン名 | sagawa-censior.iecpflh.cn | | ドメイン取得日 | 2026-02-25 | | 取得日のコメント | 発生日のわずか4日前に取得されています。

これは、既存のセキュリティフィルタを回避するために、攻撃の直前に新規ドメインを取得する「バーナードメイン」という典型的な犯罪手法です。 | | IPアドレス | 154.22.122.34 | | ホスティング社 | Cloudflare, Inc. (または関連業者) | | 設置国 | Hong Kong (香港) | ≫ IP 154.22.122.34 の詳細な回線解析データを確認する |

■ 注意点と対処方法 過去の佐川急便を騙る事例と同様、メールアドレスに不自然な文字列が含まれているのが決定的な証拠です。 - 本物のドメイン: sagawa-exp.co.jp

- 今回の偽ドメイン: chuorang.cn

佐川急便の公式サイトでも「ショートメールやメールで荷物の確認を求める際、リンク先で個人情報を入力させることはない」と強く注意喚起されています。 ≫ 佐川急便公式サイト:なりすましメールへの注意喚起 |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る