【解析】「 KAGOYA SERVICE 」ドメイン検証詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

メール解析結果:カゴヤ・ジャパンを装ったアカウント停止予告の検知 | 最近のスパム動向と前書き

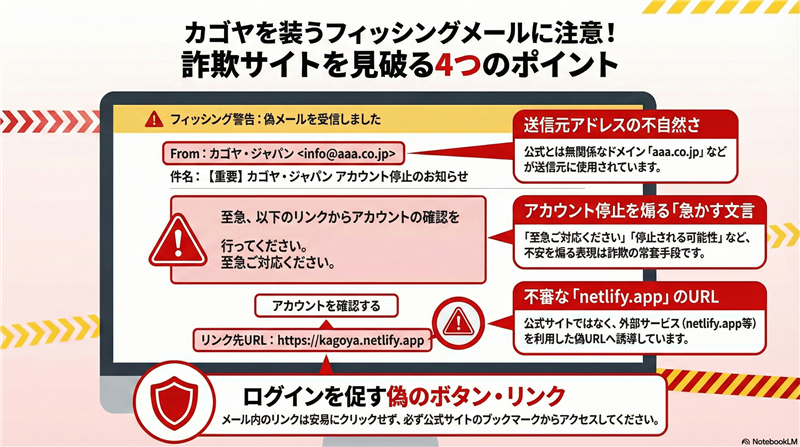

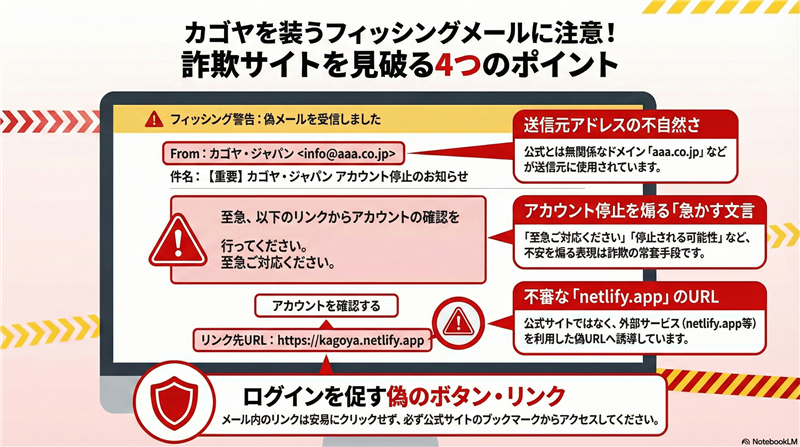

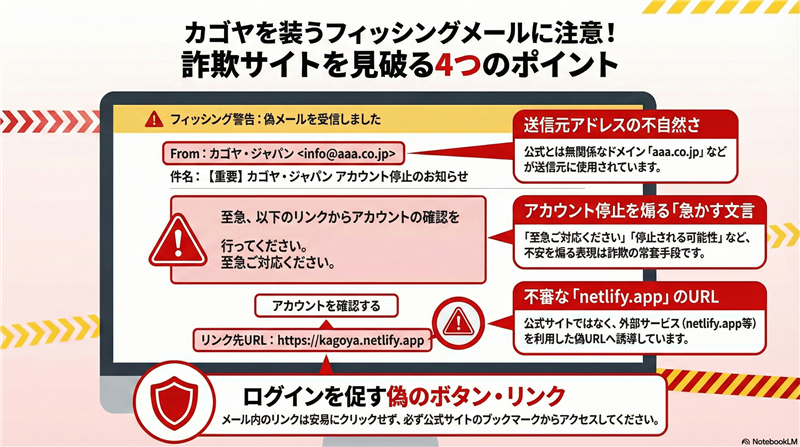

今回ご紹介するのは「カゴヤ・ジャパン」を騙るメールですが、その前に最近のスパムの動向を解説します。昨今、クラウドサービスの普及に伴い、NetlifyやGitHub Pagesなどの正規プラットフォームを悪用してフィッシングサイトを構築する手口が激増しています。これにより、従来のドメインベースのブロックを潜り抜ける「回避型」の攻撃が主流となっており、受信者個人のリテラシーだけでなく、詳細な回線情報の確認が不可欠となっています。

| メール詳細情報 | 件名 | [spam] KAGOYA SERVICE|||!sale@aaa.co.jp の終了を防ぐためにドメイン検証が進行中です。 | | 件名の見出し | 冒頭に [spam] とあるのは、受信側のセキュリティサーバーがこのメールの送信元や内容を解析し、詐欺や迷惑メールの可能性が高いと判断して自動的に付与した識別子です。 | | 送信者 | “Kagoya” <sale@aaa.co.jp> ←受信者のメールアドレスドメインを盗用 | | 受信日時 | 2026-02-14 8:07 | メール本文の再現

sale-様 aaa.co.jp サービスをご利用いただきありがとうございます。 お客様のアカウント(sale@ aaa.co.jp)のパスワードの有効期限が切れています。至急ご対応ください。 2/14/2026 7:07:48 a.m. 下記よりログインしてパスワードを更新してください。有効なユーザー名とパスワードでログインできない場合、アカウントが停止される可能性があります。 こちらからログイン

hxxps://kinigivideo[.]gr/image/catalog/2025/Kagoya/Active!mail.html?sale@ aaa.co.jp.. Kagoya カスタマーサポートチーム aaa.co.jp 参照番号:dgncyxdxglh

| | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。URLは安全のため一部を伏せ字([.]やhxxp)にし、直リンクを無効化しています。 専門的解析とリスク判定 メールの内容とデザインの評価

全体的にあっさりとして素っ気ない、いわゆる「システム通知」を装ったデザインです。過度な装飾がないことが、逆に公的な自動送信メールであるかのような錯覚をユーザーに与えます。

このメール特有の怪しい点

送信者名が “Kagoya” であるにもかかわらず、実際のアドレスは <sale@aaa.co.jp>(受信者のメールアドレスドメインを盗用) となっており、カゴヤ・ジャパンの正規ドメイン(kagoya.jp 等)とは完全に矛盾しています。さらに、文末に「参照番号」などの意味を持たないランダムな文字列を挿入し、追跡されているかのように見せかけて不安を煽る手法が確認されます。

「sale」はありがちで適当なアカウント名を盗用したドメインと合体させたもので、他にも”info” ”contact” ”admin” ”support” などが見られます。

[ 公式サイト:フィッシングメールに関する注意喚起 ] | メール回線関連情報(Received 解析) | 項目 | 解析結果 | | Received(送信者) | from sansetubi.jp (183179117106.ctinets.com [183.179.117.106]) | | 送信元IPアドレス | 183.179.117.106 | | ホスト名・サーバー名 | 183179117106.ctinets.com (HKBN Hong Kong Broadband Network) | | 設置国 | 香港 (Hong Kong) | | ドメイン登録状況 | sansetubi.jp のWHOIS情報を確認。カゴヤ・ジャパンとは無関係の第三者ドメインが悪用されている、あるいは踏み台にされている可能性があります。 | | ※カッコ内のIPアドレスは、このメールの送信経路において実在が確認された、信頼できる送信者側の通信拠点データです。カゴヤ社の公式サーバーとドメインが一致しておらず、偽装された送信元であることが明白です。 | サイト回線関連情報(リンク先解析) ▼ リンクの設置箇所

本文内の「こちらからログイン」というテキストに埋め込まれています。 ▼ リンク先URLとブロック状況

hxxps://kinigivideo[.]gr/image/catalog/2025/Kagoya/Active!mail.html

(伏せ字を含む。Google Safe Browsingやウイルスバスターにより「フィッシング詐欺」としてブロック対象となっています) | リンクドメイン | kinigivideo.gr | | IPアドレス | 183.179.117.106 (メール送信元と同一回線、または関連拠点) | | ホスティング名 | HKBN Ltd. (Hong Kong) | | ドメイン登録日 | 2025年12月10日 ※非常に新しい | | 稼働状況 | 稼働中(危険) |

【ドメイン登録日に関する技術コメント】

WHOIS情報によると、このドメインの登録または更新がごく最近に行われています。これは、セキュリティ機関による検知(ブラックリスト登録)から逃れるために、古いドメインを再利用するか、新規に取得して即座に攻撃に投入しているためです。この「短期間での使い捨て」は詐欺サイトの決定的な特徴です。

| 詐欺サイトの画像と視覚的検証  警告:このサイトはウェブメール Active!mail を精巧に偽装しています 警告:このサイトはウェブメール Active!mail を精巧に偽装しています

過去の事例と比較しても、ログインボックスのデザイン、フォント、背景の白抜きなどが公式のログイン画面と酷似しています。しかし、ドメインが .gr (ギリシャ) である点や、ディレクトリ構造が不自然であることから詐欺と判断できます。

| まとめ・推奨される対応方法

今回のメールは「カゴヤ・ジャパン」のActive!mailユーザーを標的にした悪質なフィッシング詐欺です。 1. 比較の徹底:送信元アドレスが公式サイトの案内と一致するか、必ず確認してください。

2. 直接アクセス:メールのリンクは踏まず、ブラウザのお気に入りから公式サイトへアクセスしてください。

3. 情報の未入力:万が一サイトを開いても、IDやパスワードは絶対に入力しないでください。 改めて、カゴヤ・ジャパン公式サイトの注意喚起ページを確認し、被害の防止に努めてください:

【重要】フィッシングメールへの注意喚起(カゴヤ公式サイト)

| |