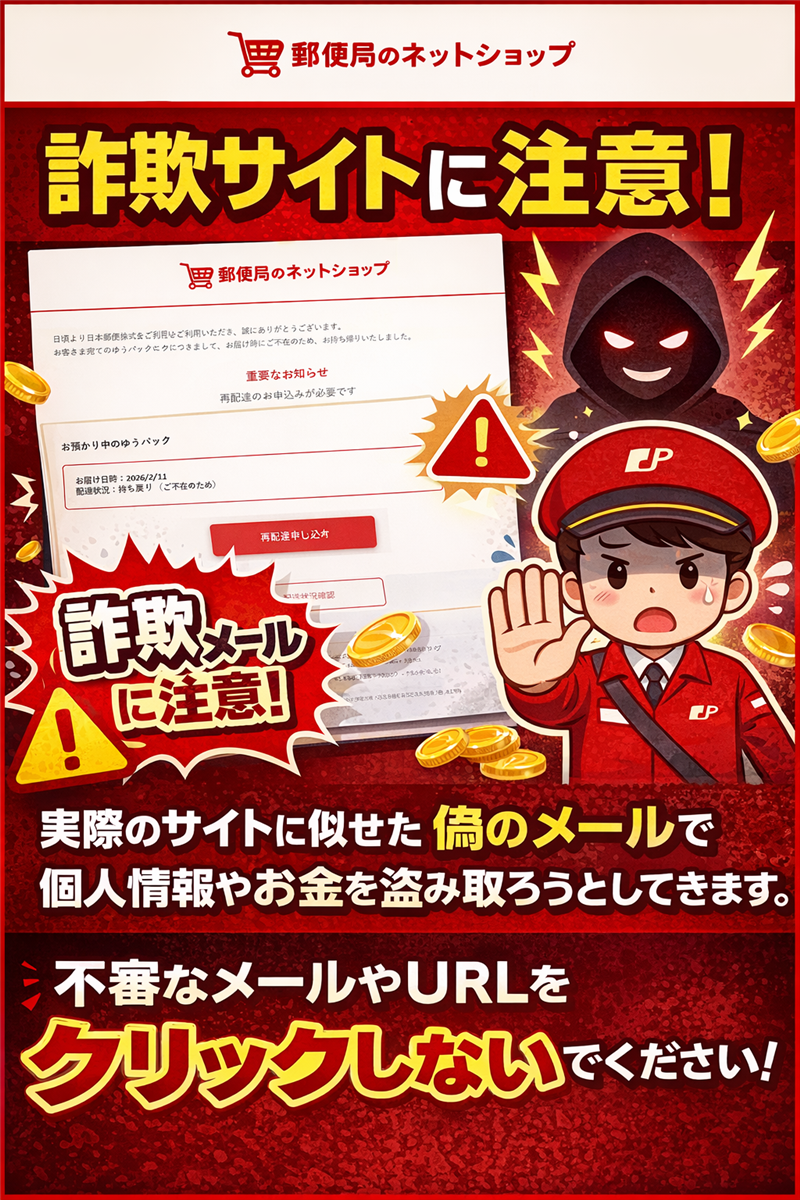

【解析】[spam]日本郵便ゆうパック配達状況メールの正体とIP調査

【セキュリティ調査報告】 日本郵便を騙るフィッシング詐欺メール解析 本レポートは、特定された不審な通信経路および誘導先のドメイン情報を技術的観点から分析したものです。 | ■ 最近のスパム動向 現在、日本郵便の「ゆうパック」を装った不在通知メールが急増しています。攻撃者は、連休やイベント時期に合わせ、受信者の「荷物を受け取りたい」という心理を悪用します。これらは、偽のログイン画面へ誘導し、クレジットカード情報や個人情報を詐取する極めて危険な攻撃です。 | 【調査報告】最新の詐欺メール解析レポート ■ メールの解析結果 | 件名 | [spam]【日本郵便】ゆうパック 配達状況についてのお知らせ | | 判定理由 | 件名の「[spam]」フラグは、サーバーのスパムフィルタが既に危険と判断した証拠です。 | | 送信者 | 日本郵便 <support-dfzacd@pfuibxzr.cn> | | 受信日時 | 2026-02-11 20:25 | | ■ メール本文(原文を忠実に再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 |

日頃より日本郵便株式会社をご利用いただき、誠にありがとうございます。

お客さま宛てのゆうパックにつきまして、お届け時にご不在のため、お持ち帰りいたしました。

| 重要なお知らせ 再配達のお申込みが必要です | お預かり中のゆうパック | |

お届け日時:2026/2/11

配達状況:持ち戻り(ご不在のため)

| | | 再配達受付時間

● インターネット:24時間受付

● お電話:平日8:00-19:00、土日祝9:00-17:00

● お申込みは配達予定日の前日23:59まで

※再配達は原則として1回とさせていただいております。

| | 重要再配達は原則として1回とさせていただいております。 | | | ■ 専門的な解析と感想 本メールは、日本郵便の実際のブランドカラー(赤)を効果的に使用し、フォントサイズや余白までもが非常に丁寧に作られています。しかし、送信者のメールアドレスを確認すれば、本物とは全く無関係であることが即座に判明します。 ■ 危険なポイントと対処法 送信者のメールアドレス比較:

本物:`@japanpost.jp` 等

今回:`@pfuibxzr.cn`

全く異なる中国ドメインを使用しており、送信者のなりすましは明らかです。 公式サイトの注意喚起:

日本郵便:不審なメールやSMSに対する注意喚起 | ■ Received(送信者情報)の解析 | 項目 | 詳細データ | | 送信経路 | from unknown (HELO pfuibxzr.cn) (150.5.131.140) | | 送信IPアドレス | 150.5.131.140 | | ホスティング | OCN (NTT Communications Corporation) | | 国名 | 日本 (Japan) | 【根拠データ】 IP-SC.net 解析:150.5.131.140 | ■ 誘導先サイトの解析結果 | 誘導先URL | hxxps://wateverator[.]jg686[.]cn/jaen/potder/ | | IPアドレス | 172.67.147.162 | | ホスティング | Cloudflare, Inc. | | 国名 | アメリカ合衆国 (USA) | | ドメイン登録日 | 2026年2月上旬 | 【技術的考察】

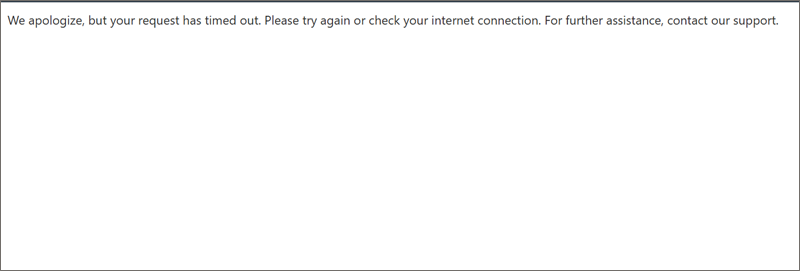

ドメイン `jg686.cn` はメール配信の直前に取得されています。このように登録直後のドメインが大規模なサービスを運用することはあり得ず、フィルタリングを回避するための「使い捨て攻撃用ドメイン」であると断定できます。 【サイト回線詳細】 IP-SC.net 解析:172.67.147.162 ■ 詐欺サイトの視覚的確認(画像)

解析時点のステータス:We apologize, but your request has timed out. (サーバー応答停止中) | | ■ まとめ 本件は典型的なフィッシング詐欺ですが、メールのデザインが非常に高精度であるため、視覚情報だけで判断するのは危険です。 必ず公式の「郵便局アプリ」や正規ブックマークから確認してください。

調査日: 2026年2月12日 / 解析:Geminiセキュリティユニット | |