『脅威!』リモートデスクトップに対する攻撃を受けた件

| ロシアより愛をこめてハッキング… |

|

リモートデスクトップに危険が私、Windowsファイルサーバーを2台自室で稼働中♪ 大好きな「浜田省吾」「山下達郎」「大滝詠一」 それに撮りためた子供達の写真や旅行で行った観光地の風景などもたくさん。 このマシン、Core i7ながら昔Webサーバーにも使っていたもので結構古株です。

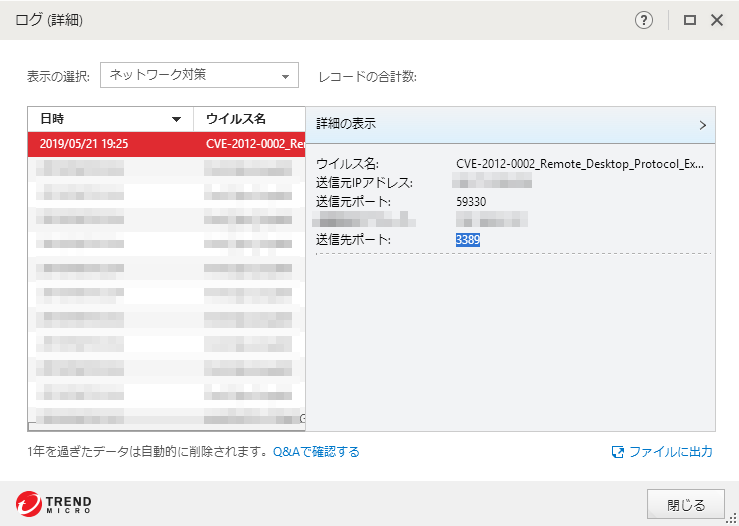

えっ、『ネットワーク脅威のブロック』って初めて見る画面…ヒィー(>ω<ノ)ノ 「詳細の表示」を押してみると。

ハッカーからリモートデスクトップに対したアタックのようです。 ハッキング調査これは放っておけない!早速調査を! って、私にできる事なんて知れてますが…(笑) まずウイルス名が「CVE-2012-0002_Remote_Desktop_Protocol_Exploit-2」 この脆弱性は、さまざまなMicrosoft Windowsオペレーティングシステムを使用している 実際に実証コードの出現を示す報告があります。トレンドマイクロは、この脆弱性に関連する なんだかよくわかりませんが、リモートデスクトップの虚弱性を狙ったハッカーからの IPによる発信元の確認では、いつものように「サーバー監視/ネットワーク監視サービス」さんで送信元IPによる

今回は「ロシア」からでした。 これってバスター入ってなかったどうなっているんでしょう? 何事も無くて良かった~バスター様様 (>人<) |