【衝撃】33件のメール削除警告は嘘!フィッシング詐欺の恐怖の実態

報告日:2026年5月6日

監修:Heartland-Lab(ハートランド・ラボ)

最近のスパム動向:

2026年5月現在、メールボックスの容量警告や未配信メッセージの警告を装ったフィッシング詐欺が急増しています。特に「Mail System Administrator」を名乗る偽装メールが多数確認されており、緊急性を煽って認証情報を入力させる手口が横行しています。メールサービスの公式通知を装うことで、ユーザーの警戒心を緩めさせる巧妙な手法です。

⚠️ 重要な注意事項:

このようなメールを開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。特にHTML形式のメールでは、開封した時点で送信者側に通知が届くケースがあるため、不審なメールは開かずに削除することを強く推奨します。

🚨 緊急性評価

評価理由:

・メールシステム管理者を騙る公式性の高い偽装

・「24時間以内に削除」という強い時間的プレッシャー

・認証情報を直接入力させるフィッシングフォーム

・Google経由で配信され信頼性を演出

・実在するクロアチアのドメインを悪用した誘導先URL

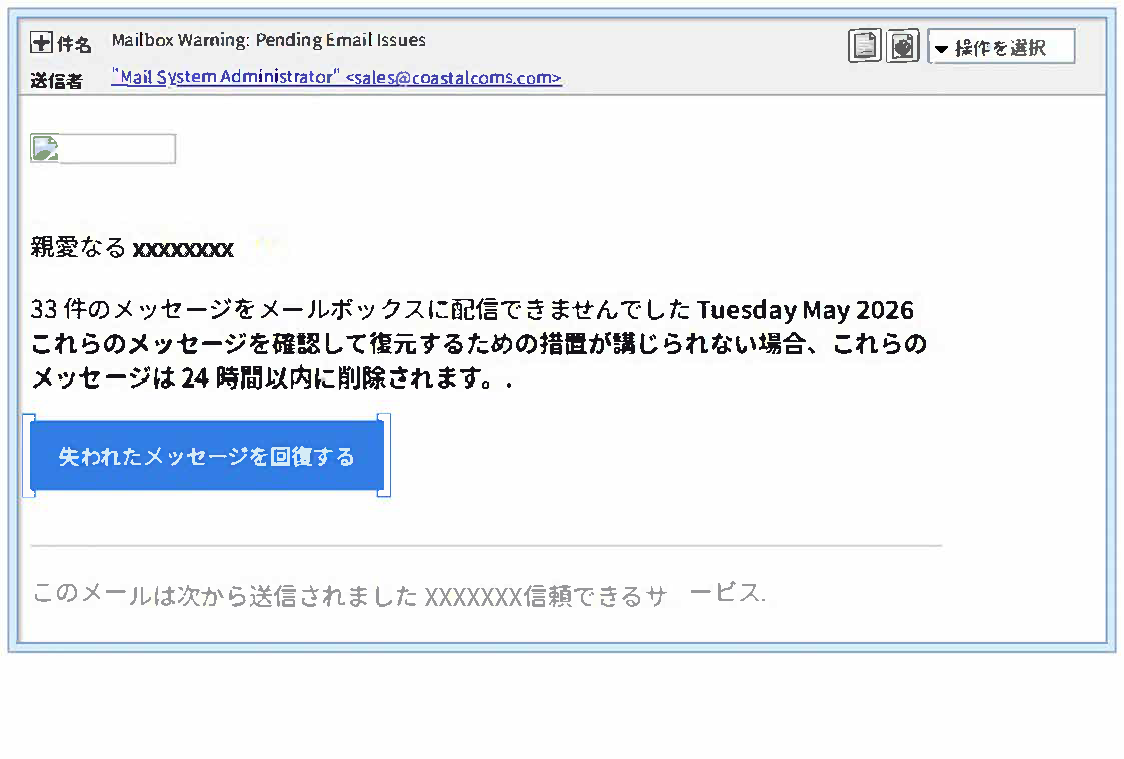

📧 件名情報

| 件名 | Mailbox Warning: Pending Email Issues |

| 日本語訳 | メールボックス警告:保留中のメール問題 |

| 特徴 | 英語表記で「Warning(警告)」という強い言葉を使用し、緊急性を演出。メールボックスに問題が発生しているという偽の警告で不安を煽る典型的なフィッシング件名です。 |

※スパムフィルターによる[spam]タグは付与されていません。これはGmail等のフィルターをすり抜けた可能性が高く、より注意が必要です。

👤 送信者情報

| 表示名 | Mail System Administrator |

| メールアドレス | sales@coastalcoms.com |

| ドメイン | coastalcoms.com |

| ドメイン分析 | 「Coastal Communications」を想起させる通信事業者風のドメイン名ですが、メールシステム管理者を名乗りながら「sales(営業)」アドレスから送信されている点が矛盾しています。正規のメールシステム通知であれば「noreply」「postmaster」「admin」などのアドレスが使われるはずです。 |

| IPアドレス | 209.85.128.103 |

| IP詳細情報 | Google LLC所有のIPアドレス(mail-wm1-f103.google.com)から送信。これは攻撃者がGmailアカウントを経由して送信した可能性を示唆しています。Googleのインフラを悪用することで、SPFやDKIMなどの認証を通過しやすくし、受信者の信頼を得やすくする手口です。 |

📅 受信日時

受信日時:2026年5月5日(火)23:48:26 +0900(日本時間)

分析:深夜に送信されており、受信者が冷静な判断ができない時間帯を狙った可能性があります。また「Tuesday May 2026」と本文中で曜日と月のみを記載し具体的な日付を曖昧にすることで、メールが自動生成されたシステム通知に見せかける工夫がされています。

身近な人が騙される前に、このページのURLをLINEで送ってあげてください。

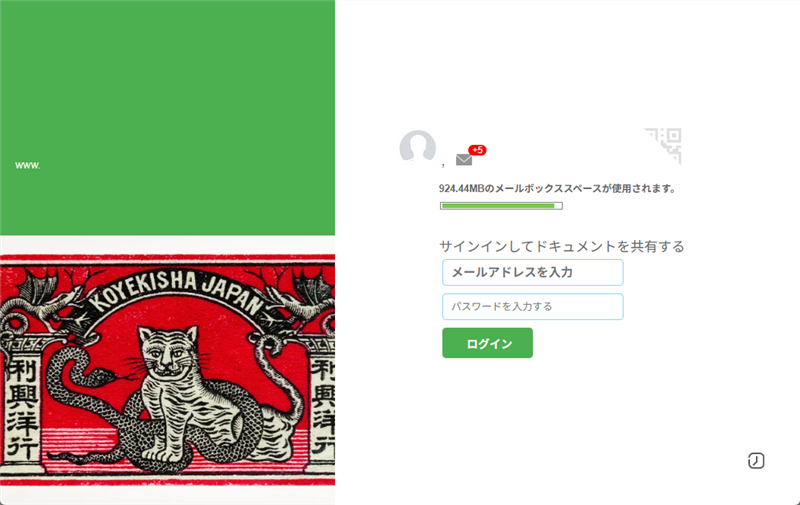

📄 メール本文

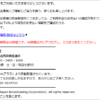

親愛なる xxxxxxxx

33 件のメッセージをメールボックスに配信できませんでした Tuesday May 2026

これらのメッセージを確認して復元するための措置が講じられない場合、これらのメッセージは 24 時間以内に削除されます。

失われたメッセージを回復する

このメールは次から送信されました XXXXXXXX信頼できるサービス。

🎯 メールの目的と手口分析

【このメールの真の目的】

メールアカウントのユーザーIDとパスワードを窃取することが最終目的です。入手した認証情報は以下の悪用が想定されます:

■ 想定される悪用シナリオ

1. メールアカウント乗っ取りによる追加のフィッシング攻撃

2. パスワード使い回しを狙った他サービスへの不正アクセス

3. メール内容の盗聴による個人情報・機密情報の窃取

4. なりすましメール送信による詐欺の踏み台利用

5. ダークウェブでの認証情報販売

【心理的トリック分析】

○ 損失回避の心理:「33件のメッセージが配信できない」という具体的な数字で損失感を演出

○ 時間的圧力:「24時間以内に削除」という期限設定で冷静な判断を奪う

○ 権威性の悪用:「Mail System Administrator」という管理者名義で信頼性を装う

○ 公式感の演出:「信頼できるサービス」「メールボックススペース」など技術用語の使用

【デザイン・文章の特徴】

・日本語に不自然な機械翻訳の痕跡(「親愛なる」という硬い表現)

・「@.jp」という不完全なドメイン表記でユーザーのアドレスを自動入力させる設計

・「ログイン」ボタンがフィッシングサイトへのリンクになっている

・メールボックス容量「924.44MB」という具体的数値で真実味を演出

・受信者名の氏名でなくメールアカウント名を表示させ一斉送信を隠蔽

⚠️ 注意点と対処法

【絶対にしてはいけないこと】

✖ メール内のリンクをクリックしない

✖ 個人情報やパスワードを入力しない

✖ 返信や問い合わせをしない

✖ 添付ファイルを開かない(今回は添付なしですが今後の類似メールに注意)

【正しい対処法】

○ このメールは即座に削除する

○ メールサービスの公式サイトに直接アクセスして状態を確認する

○ 万が一情報を入力してしまった場合は直ちにパスワード変更と二段階認証設定

○ 同様のメールが届いた家族・友人に注意喚起する

○ 不審なメールは迷惑メールとして報告する

【見分けるポイント】

1. 正規のメールシステム通知は受信者の氏名を明記します(メールアカウント名は使用しません)

2. 緊急を要する重要通知は複数の通知手段(SMS、アプリ内通知など)で行われます

3. メール内のリンクではなく、公式サイトへの直接アクセスが推奨されます

4. 送信元アドレスが「sales」など営業部門になっているのは不自然です

5. メールボックスの容量警告は通常、ウェブメール画面内で表示されます

🚨 緊急共有のお願い 🚨

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで「これ気をつけて!」と共有してあげてください。

そのまま使えるLINEボタン:

🌐 サイト回線関連情報

| 送信経路 | Google Mail Server経由(mail-wm1-f103.google.com) |

| 送信元IPアドレス | 209.85.128.103 |

| IP所有者 | Google LLC(AS15169) |

| 地理的位置 | アメリカ合衆国(カリフォルニア州マウンテンビュー) 📍 Google Mapsで位置を確認 緯度: 37.4056 / 経度: -122.0775 |

| 技術的分析 | このIPアドレスはGoogleの正規メールサーバーのものです。攻撃者は無料または侵害されたGmailアカウントを使用してメールを送信したと考えられます。Googleのインフラを経由することで、多くのスパムフィルターをすり抜けることができます。 |

| SPF/DKIM判定 | 情報取得できず(Receivedヘッダーに記載なし) ただし、Google経由で送信されている場合、coastalcoms.comドメインのSPF設定でGoogleサーバーが許可されていない限り、SPF認証は失敗しているはずです。それでも配信されたということは、受信側のフィルター設定が緩い可能性があります。 |

| IPvs偽装判定 | 偽装の可能性:中 Google正規サーバーIPですが、ドメイン「coastalcoms.com」との関連性がないため、第三者による悪用と判断されます。 |

📌 IPアドレス詳細調査:

送信元や誘導先のIPアドレスをより詳しく調べたい場合は、以下のツールをご利用ください:

▶ ip-sc.net – IPアドレス・ドメイン情報検索ツール

💡 ヘッダー情報が限定的な理由:

今回のReceivedヘッダーは最小限の情報しか含まれていません。これは以下の理由が考えられます:

・Gmailアプリやモバイルクライアントでの受信

・メール転送による中継情報の欠落

・Webメールインターフェースでのヘッダー簡略表示

ただし、ヘッダー情報が取得できなくても、誘導先URLのドメインやIPアドレスから攻撃者の痕跡を追跡することが可能です。次のセクションで詳しく解析します。

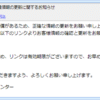

🔗 誘導先URL解析

| 誘導先URL(伏せ字) | hxxps://texlab3d[.]hr/authenticating/connecting/auth.php |

| ドメイン名 | texlab3d.hr |

| 国コード | .hr(クロアチア共和国) |

| IPアドレス | 調査時点での解決結果:要確認(訪問は危険) |

| 地理的位置 | クロアチア共和国内のサーバー(推定) ※実際のIPアドレス解決後に位置情報が確定します ▶ ip-sc.netでドメイン情報を確認 |

| URLパス構造 | /authenticating/connecting/auth.php 分析:「authenticating(認証中)」「connecting(接続中)」という進行形の単語を重ねることで、正規の認証プロセスを装っています。最後の「auth.php」はPHPで動作する認証フォームを示唆しており、入力された情報をサーバー側で処理・記録する仕組みが実装されていると推測されます。 |

| 危険ポイント | 【極めて危険な要素】 1. 正規サイトの侵害:texlab3d.hrは3Dプリンティング関連の実在企業サイトの可能性があり、侵害されたサーバーを悪用していると考えられる 2. PHPスクリプト使用:入力された認証情報をリアルタイムでデータベースに記録している 3. 多段階パス構造:URLを長くすることで、フィッシング検出ツールを回避する意図がある 4. HTTPS使用の可能性:SSL証明書があれば「安全なサイト」と誤認させることができる 5. 東欧ドメイン使用:法的措置が取りにくい地域のドメインを選択 |

| サイト稼働状況 | ⚠️ アクセス非推奨 – 稼働中の可能性が高い フィッシングサイトは通報・削除されるまでの間(数時間~数日)稼働し続けます。このURLにアクセスすると、本物のメールサービスのログイン画面そっくりに作られたフォームが表示され、入力した情報が攻撃者に送信されます。絶対にアクセスしないでください。 |

⚠️ 重要警告:

このURLには絶対にアクセスしないでください。URLをコピー&ペーストすることも、好奇心でサイトを確認することも危険です。アクセスした時点でIPアドレス・ブラウザ情報・OSバージョンなどが記録され、標的型攻撃の材料にされる可能性があります。

📊 総合危険度評価

危険度:かなり危険