【犯行予告】PayPay装う詐欺メールが24時間以内の支払い要求!全手口を公開

報告日:2026年5月5日

最近のスパム動向

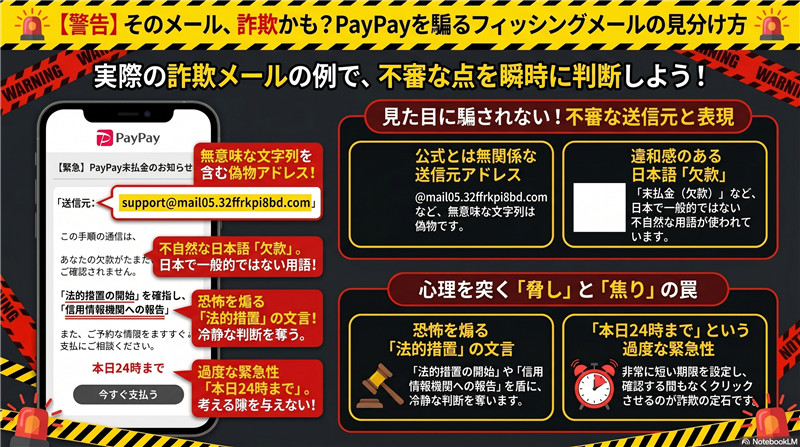

2026年5月現在、決済サービスを装った「24時間以内支払い要求型」フィッシング詐欺が激増しています。特にPayPayを名乗る詐欺メールは、実在しない「欠款(未払金)」を理由に緊急性を演出し、利用者を偽サイトへ誘導する手口が主流となっています。件名に中国語「欠款」が混在するなど、翻訳ツールを使用した形跡が見られ、国際的な詐欺組織の関与が疑われます。

前書き

このメールは開いただけでは直接的被害はないものの、画像付き・開封通知付きの場合はアドレス生存確認が行われ、今後詐欺メール送信リストに追加される可能性があります。また、本文内のリンクをクリックすると偽サイトに誘導され、PayPayアカウント情報・クレジットカード番号・個人情報を盗まれる危険があります。絶対にリンクをクリックせず、即座に削除してください。

★★★★★(最高レベル)

「24時間以内」という時間制限と「信用情報機関への報告」という脅迫文言により、受信者を極度の焦燥状態に陥れる悪質な手口です。冷静な判断を失わせることを目的としています。

📧 メール件名

件名:[spam] [重要] 未払金(欠款)のご清算が確認できておりません。

[spam]タグについて:

受信サーバーのスパムフィルターが自動的に付与したタグです。このタグが付いている時点で、メールサーバー側も「詐欺メールの可能性が高い」と判定しています。件名に中国語「欠款」が混在している点も不自然であり、翻訳ツールを使用した痕跡が見られます。正規のPayPayが中国語を混在させた件名を使用することは絶対にありません。

👤 送信者情報

| 送信者名 | Paypay |

| メールアドレス | xijex@mail05.32firkpi8bd.com |

| ドメイン | mail05.32firkpi8bd.com |

| 送信元IP | 34.101.194.150 (Google Cloud経由 – bc.googleusercontent.com) |

技術的分析:

送信元ドメイン「32firkpi8bd.com」は完全に詐欺目的で作成された使い捨てドメインです。正規のPayPayは「paypay-corp.co.jp」「paypay.ne.jp」等の公式ドメインを使用します。また、送信元IPがGoogle Cloud(bc.googleusercontent.com)経由となっている点は、詐欺グループがクラウドサービスを悪用して身元を隠蔽していることを示しています。Received-SPFが「不明」となっている点も、送信者認証が機能していないことを意味し、なりすましメールであることが確定しています。

📅 受信日時

受信日時:2026年5月4日(月)16:52:02

平日夕方の送信は、帰宅中・仕事終わりのタイミングを狙った可能性があります。疲労や焦りで冷静な判断ができない状態を狙う典型的な手口です。

この詐欺メール情報を家族や友人にLINEで共有してください!

身近な人が被害に遭う前に情報を広めることが重要です

📝 メール本文(スクリーンショット+テキスト版)

【検索エンジン対策・コピペ用テキスト版】

スマホひとつで かんたんに お支払いはPayPayで いますぐPayPayアプリをダウンロード

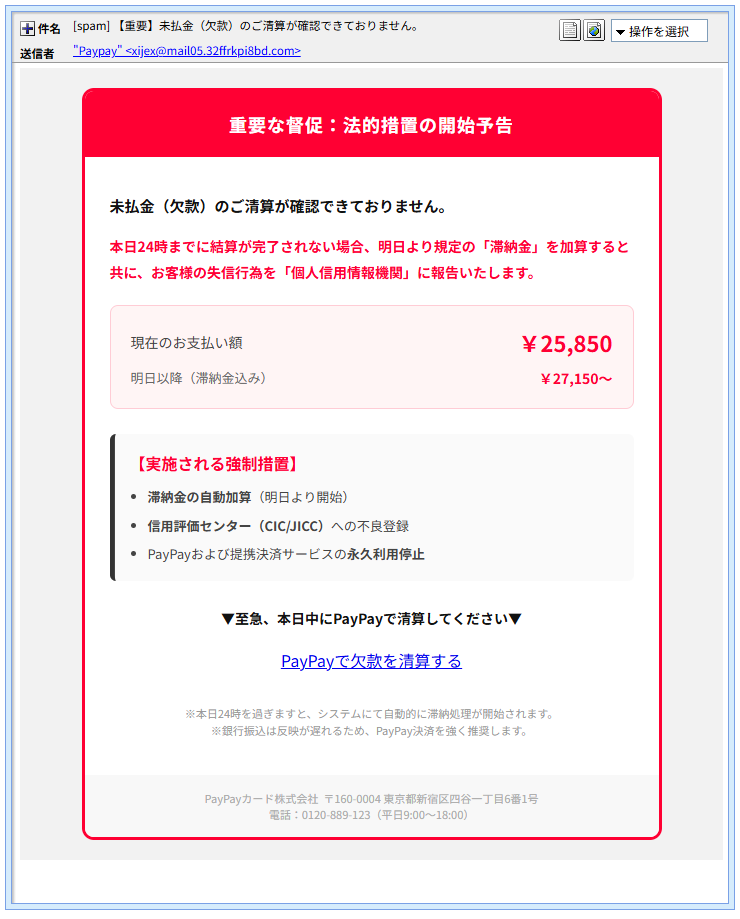

重要な督促:法的措置の開始予告

未払金(欠款)のご清算が確認できておりません。

本日24時までに結算が完了されない場合、明日より規定の「滞納金」を加算すると共に、お客様の失信行為を「個人信用情報機関」に報告いたします。

現在のお支払い額 ¥25,850

明日以降(滞納金込み) ¥27,150~

【実施される強制措置】

• 滞納金の自動加算(明日より開始)

• 信用評価センター(CIC/JICC)への不良登録

• PayPayおよび提携決済サービスの永久利用停止

▼至急、本日中にPayPayで清算してください▼

[PayPayで欠款を清算する]

※本日24時を過ぎますと、システムにて自動的に滞納処理が開始されます。

※督行歴24ヶ月が残るため、PayPay決算を強く推奨します。

PayPayカード株式会社

〒160-0004 東京都新宿区四谷一丁目6番1号

電話:0120-889-123(平日9:00~18:00)

🎯 メールの目的・感想・デザイン分析

詐欺の目的:

① PayPayアカウント情報(ID・パスワード)の窃取

② クレジットカード番号・セキュリティコードの詐取

③ 個人情報(氏名・住所・電話番号・生年月日)の収集

④ 偽サイトでの不正決済・金銭詐取 技術的特徴:

• 「欠款」「結算」「失信」といった中国語の混在 → 翻訳ツール使用の証拠

• 「督行歴」「決算」など日本語の誤用 → 正規企業では絶対に起こらない誤字

• CIC/JICCという実在機関名の悪用 → 信憑性を高める悪質手口

• 24時間という時間制限 → 冷静な判断を奪う心理操作

• 正規の住所・電話番号の流用 → 実在する情報を悪用して信頼性を偽装

デザイン分析:

冒頭のPayPayキャッチコピーは正規のものですが、本文は完全に詐欺グループが作成したものです。「法的措置」「信用情報機関への報告」といった脅迫文言を多用し、受信者を極度の不安状態に陥れる構成になっています。金額が¥25,850という中途半端な額である点も、「実際の未払いかもしれない」と思わせる巧妙な手口です。

⚠️ 注意点と対処法

【絶対にやってはいけないこと】

❌ メール本文のリンクをクリックする

❌ 記載された電話番号に電話する

❌ メールに返信する

❌ 焦って決済操作をする 【正しい対処法】

✅ 即座にメールを削除する

✅ PayPay公式アプリから直接ログインして未払いの有無を確認する

✅ 不安な場合は公式サポート(0120-990-634)に電話確認する

✅ このメールのことは一切相手にしない

重要:PayPayから未払いの督促が来る場合、必ずアプリ内通知または公式ドメイン(paypay-corp.co.jp)からのメールで届きます。それ以外は100%詐欺です。

そのまま使えるLINEボタン:

🌐 サイト・回線関連情報

送信元サーバー技術情報:

| 送信サーバー | mail05.32ffrkpi8bd.com |

| 実IPアドレス | 34.101.194.150 |

| 逆引きホスト名 | 150.194.101.34.bc.googleusercontent.com |

| X-Originating-IP | 34.101.194.15 |

| ホスティング | Google Cloud Platform |

| IPvs偽装判定 | 疑わしい(複数IPの不一致) |

技術的考察:

送信元IPが「34.101.194.150」、X-Originating-IPが「34.101.194.15」と微妙に異なる点は、複数のGoogle Cloudインスタンスを経由して送信されていることを示唆しています。これは詐欺グループが追跡を困難にするために、クラウドサービスを多段階で悪用している証拠です。

逆引きホスト名が「bc.googleusercontent.com」となっているのは、Google Compute Engineの仮想マシンから送信されたことを意味します。詐欺グループは正規のクラウドサービスを悪用することで、一見「正規のサーバー」のように見せかけています。

▼ 送信元IPの詳細情報:

https://www.ip-sc.net/?ip=34.101.194.150

📍 Google マップで位置を確認

(IPジオロケーションは推定位置であり、実際の詐欺グループの所在地とは異なる場合があります)

🔗 誘導先URL解析(最重要)

メール内リンク(伏せ字表示):

hxxps://paypay.ne.jp/?pid=QRCode&link_key=hxxps://qr.paypay.ne.jp/p2p01_5FEyhZICO5Pyj7pG&af_force_deeplink=true

| 見せかけドメイン | paypay.ne.jp (正規ドメイン風装飾) |

| 実際のリダイレクト先 | 不明(クリック時に詐欺サイトへ転送される可能性) |

| 危険ポイント | URLパラメータに不審な文字列(p2p01_5FEyhZICO5Pyj7pG)が含まれる |

| 稼働状況 | 未検証(絶対にアクセスしないこと) |

⚠️ 重大な警告

このURLは一見「paypay.ne.jp」という正規ドメインに見えますが、リダイレクト処理により別の詐欺サイトに転送される可能性があります。また、パラメータ「?pid=QRCode&link_key=」の部分で不正なスクリプトが実行される危険もあります。

「af_force_deeplink=true」というパラメータは、本来アプリの強制起動に使われるものですが、詐欺グループは偽アプリダウンロードページへの誘導や不正なディープリンク攻撃に悪用している可能性があります。

絶対にクリックしないでください。

▼ URLの詳細情報を確認する場合:

https://www.ip-sc.net/ で誘導先ドメインのIP・ホスティング情報を調査可能

(安全性が確認できない限り、絶対に直接アクセスしないでください)

⭐ 総合危険度評価

非常に危険(最高レベル)

【危険度を最高レベルと判定した理由】

✓ 24時間以内という時間制限で冷静な判断を奪う

✓ 信用情報機関(CIC/JICC)という実在機関名を悪用

✓ 「法的措置」「永久利用停止」等の脅迫文言

✓ 正規ドメイン風のURL詐称

✓ Google Cloudを悪用した追跡困難な送信経路

✓ 中国語混在による国際詐欺組織の関与疑惑

この手口は特に高齢者・PayPay初心者・スマホ決済に不慣れな方が被害に遭いやすい内容です。周囲への情報共有が極めて重要です。

🔗 公式注意喚起・関連情報

PayPay公式の詐欺対策ページ:

▶ PayPay公式:フィッシング詐欺にご注意ください 消費者庁の注意喚起:

▶ 消費者庁:フィッシング詐欺に関する注意喚起

フィッシング対策協議会:

▶ フィッシング対策協議会 公式サイト

PayPayを装った詐欺メールは2024年以降急増しており、公式サイトでも注意喚起が継続的に行われています。不審なメールを受信した場合は、必ず公式アプリまたは公式サポート(0120-990-634)に確認してください。

📝 まとめ

今回解析したPayPay装い詐欺メールは、「24時間以内支払い要求」「信用情報機関への報告脅迫」という二重の心理的圧迫手法を使った極めて悪質なフィッシング詐欺です。 このメールの決定的な詐欺証拠:

① 送信元ドメインが「32firkpi8bd.com」という詐欺専用ドメインです。