※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

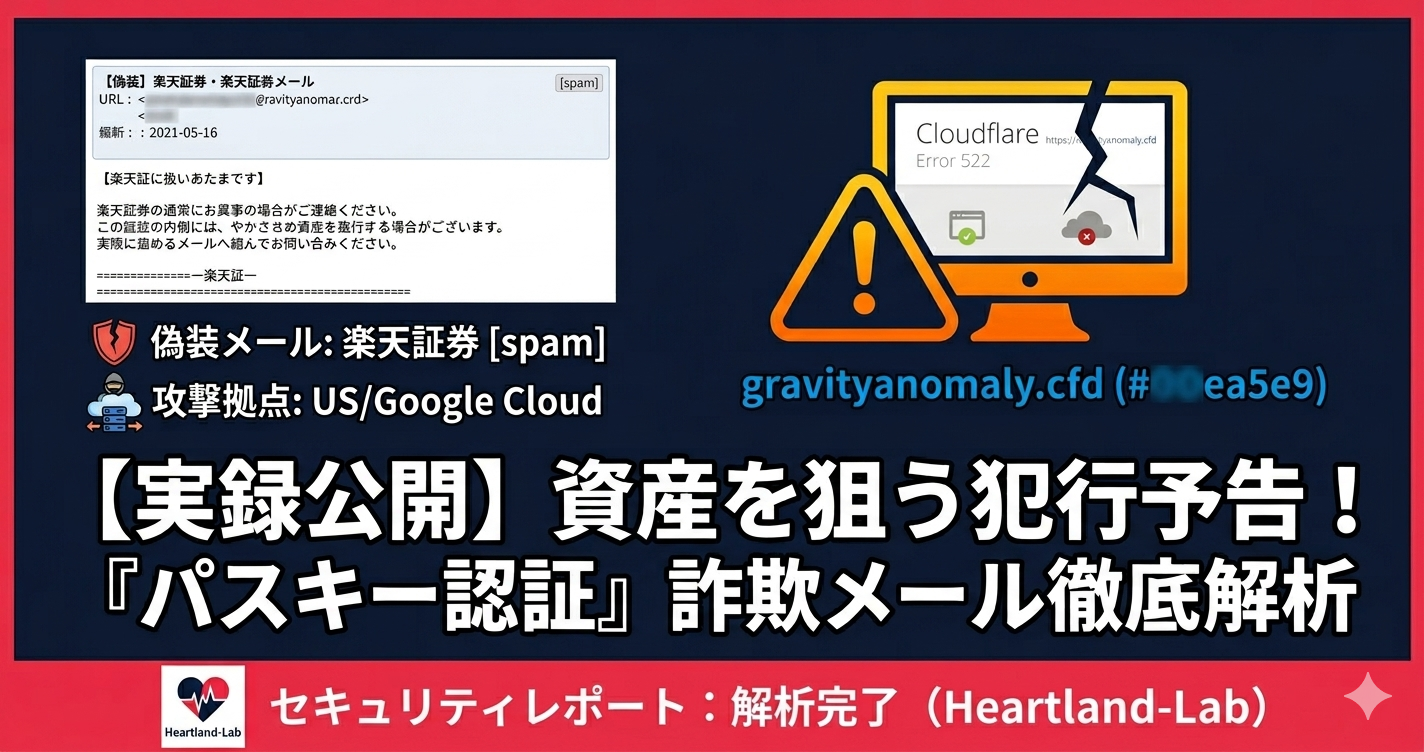

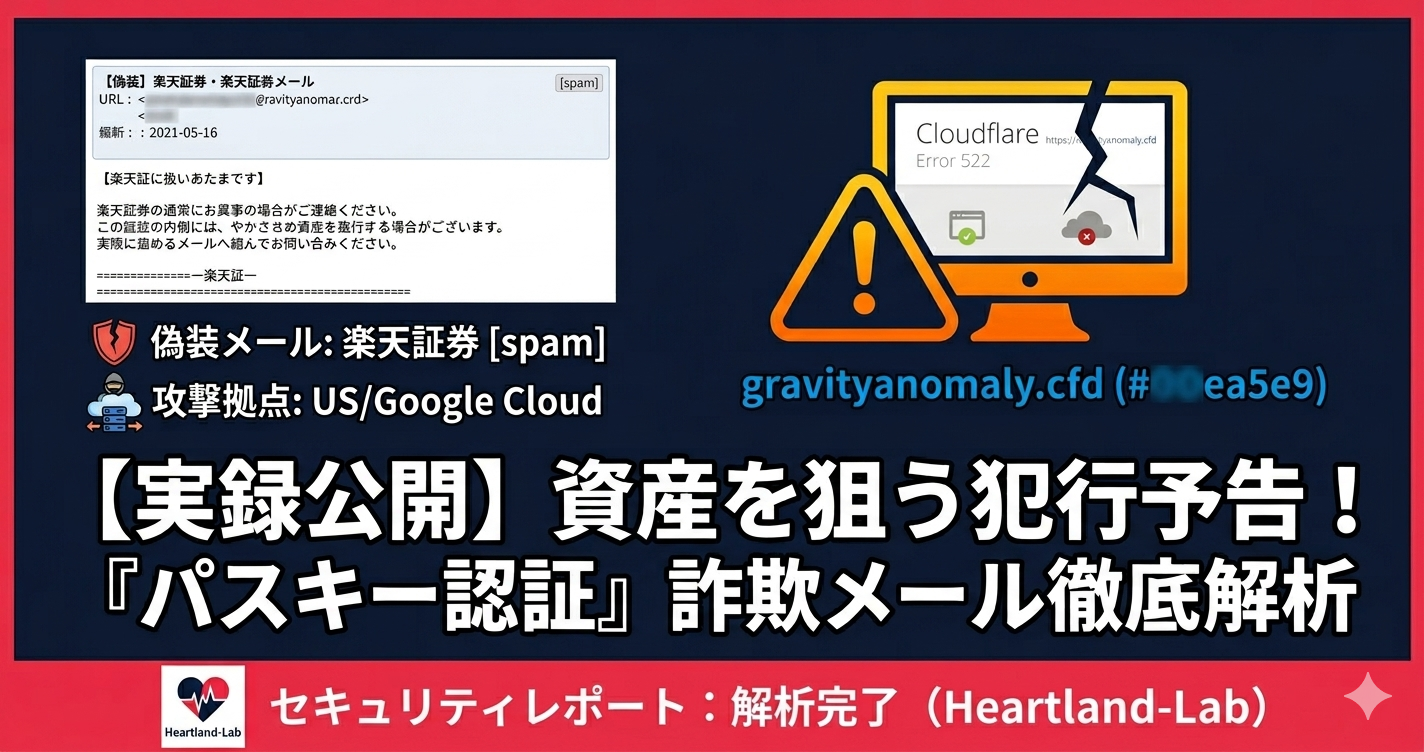

[+] 件名 [spam] 【楽天証券】パスキー認証未設定:アカウント保護のためご対応ください

送信者 “楽天証券” <service@rakuten-sec.co.jp>

平素より楽天証券をご利用いただき、誠にありがとうございます。 このたび、お客様の口座セキュリティ向上のため、重要なご案内を申し上げます。 当社では現在、より安全なログイン手段として「パスキー認証」の導入を進めております。

お客様のアカウントでは、本認証がまだ設定されていない状況を確認しております。 本機能を有効にすることで、ログイン時の本人確認が強化され、

第三者による不正アクセスや情報漏洩のリスクを低減できます。 ▼ 認証設定はこちら(所要時間:約2~3分)

https://www.raku●ten-sec.co.jp/login/(※伏せ字加工・リンク無効) 設定がお済みでない場合でも、ただちにアカウントが制限されるわけではございませんが、

セキュリティ強化の観点より、早期の設定をお願いしております。 引き続き安心してご利用いただくため、お時間のあるときに設定をご検討ください。 ■会社名:楽天証券株式会社

■本店所在地:〒107-0062 東京都港区南青山二丁目6番21号

■登録番号:関東財務局長(金商)第195号

■詳細情報:https://www.raku●ten-sec.co.jp

■お問い合わせ先:0120-885-696(平日 9:00~17:00 ※祝日除く) ※本メールは送信専用アドレスから配信しております。

※お心当たりのない場合は、本メールを破棄いただきますようお願い申し上げます。 |