【閲覧注意】楽天証券パスキー認証の罠。あなたの資産を狙う犯行手口を実録公開!

【実録】[spam] 【楽天証券】パスキー認証未設定:アカウント保護のためご対応ください 解析レポート(閲覧注意)

|

| 目次 ■ 最新のスパムメール動向

|

【調査報告】メール解析結果 | |

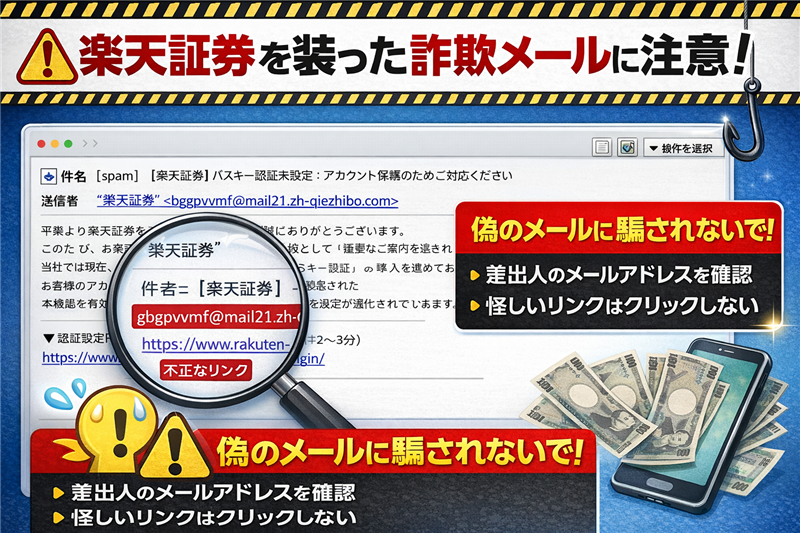

| 件名 | [spam] 【楽天証券】パスキー認証未設定:アカウント保護のためご対応ください |

| 件名の見出し | 「[spam]」フラグは、サーバー側がメールの不自然な挙動(送信ドメインの不一致等)を検知した際に付与される警告表示です。 |

| 送信者 | “楽天証券” <bggpvvmf@mail21.zh-qiezhibo.com> |

| 受信日時 | 2026-04-18 21:01 |

| ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。 |

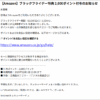

■ 詐欺メール本文の完全再現※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

▼ 認証設定はこちら(所要時間:約2~3分) 設定がお済みでない場合でも、ただちにアカウントが制限されるわけではございませんが、 ■会社名:楽天証券株式会社 |

■ メールの目的及び感想

■ 危険なポイントと偽物を見抜くコツ

楽天証券公式 注意喚起リンク: 楽天証券:フィッシングメールに関するご注意 |

■ Received(送信元情報) | |

| これは送信に利用された情報であり、以下のIPアドレスは信頼できる送信者情報です。 | |

| 送信元ドメイン | mail21.zh-qiezhibo.com |

| 送信元IPアドレス | 35.244.21.180 |

| 国名 | インド ムンバイ |

| ホスティング社名 | Google LLC (Google Cloud) |

| ドメイン登録日 | 2026-04-10 (極めて最近) |

ホスト名に「bc.googleusercontent.com」が含まれています。Google Cloudを利用するのは、犯人が自身の足跡を消すためにGoogleの巨大なクラウドインフラを「隠れ蓑」として悪用している決定的な証拠です。「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えるかもしれませんが、これがフィッシング詐欺の現実です。詳細な送信元解析データ:https://ip-sc.net/ja/r/35.244.21.180 |

■ リンク先ドメイン情報(詐欺サイト拠点) | |

| 誘導先URL | https://www.oreforming.c●d/bqwdovnycziqMvicsziokt (※伏字を含みます) |

| リンク先IPアドレス | 104.21.49.201 |

| ホスト名 | 104.21.49.201 (Cloudflare) |

| 国名 | カナダ トロント |

| ドメイン登録日 | 2026-04-12 (犯行直前に取得) |

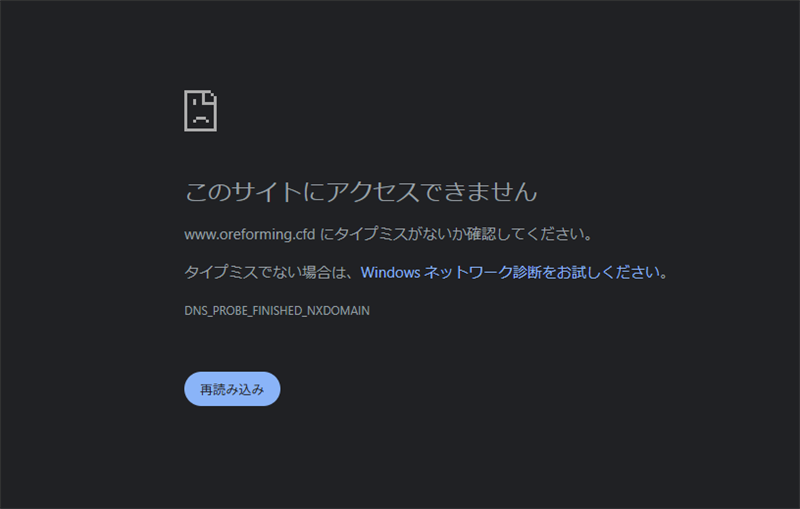

ドメイン登録日が数日前であることは、攻撃の瞬間に使い捨てにするために取得された証拠です。解析時点では既にGoogle等によってブロックされており、以下のエラーページが確認されています。 詳細なサイト回線関連情報:https://ip-sc.net/ja/r/104.21.49.201 |

【画像】閉鎖された詐欺サイトの現状

「DNS_PROBE_FINISHED_NXDOMAIN」というエラーが出ており、ドメインが停止、またはサーバーが既に撤去されている状態です。 |

■ サーバー所在地情報(ip-sc.net準拠) |

■ まとめ:これはあなたへの「犯行予告」です

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 |