【実録】楽天カード「自動引落し失敗」の罠!PayPay送金を強要する極悪な犯行手口を公開

| 【実録】「あなたの資産が狙われている」楽天カードを騙る極悪非道な犯行予告を公開:閲覧注意 セキュリティ・フォレンジック・レポート 2026.04.15 |

| ▼ 緊急解析サマリー:犯行の手口 1. 【偽装】 楽天カードを装った「自動引落し失敗」による支払い催促メール 2. 【罠】 送信元ドメインが中国の「.cn」であり、公式とは全く無関係な偽者 3. 【対策】 PayPayでの送金を要求する手口は100%詐欺!リンクは触れずに即破棄せよ! |

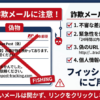

■ 死神の招待状:2026年最新のスパム動向

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向をお伝えします。2026年4月現在、新生活に伴うカード利用増を突いた「決済エラー」を装う手口が猛威を振るっています。特に、従来のフィッシングサイト誘導に加え、今回の事例のように「正規決済サービスの送金機能」を直接悪用する、より狡猾な手法へと進化しています。 |

■ 【調査報告】最新の詐欺メール解析レポート

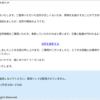

| 解析データ項目 | 調査結果 |

| 件名(Subject) | 【重要】楽天カードから緊急のご連絡(自動引落し失敗) |

| 件名の見出し | 自動引落し失敗に伴う緊急の入金催促 |

| 送信者(From) | 楽天カード株式会社 <order-nvhiofh@lilacli.cn> |

| 受信日時 | 2026-04-15 12:44 |

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

▼ 送信者に関する技術的見解

送信元ドメイン lilacli.cn は中国で登録されたものであり、楽天カードが使用することは絶対にありません。表示名だけを「楽天カード株式会社」と書き換え、中身は全く別の無関係なアドレスを使い回す典型的な「なりすまし」の手口です。

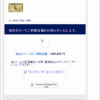

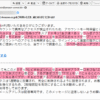

■ 罠の全貌:詐欺メール本文の完全再現

|

※このボタンをタップするとPayPay支払いページにジャンプします。 ※支払い期限を過ぎますと、遅延損害金が発生する場合がございます。 ※お支払い後、反映まで最大24時間かかる場合があります。

|

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。URLは伏せ字(●●●)にして無効化しています。

▼ 専門家による「猛烈な違和感」の指摘

● 狂った決済方法: クレジットカードの未払いを「PayPay(個人間送金機能)」で払わせる仕組みは、金融機関としてあり得ない狂った要求です。

● ロゴの隠蔽: もしロゴ画像がメール本体ではなく「添付ファイル」として扱われていた場合、それはウイルス対策ソフトのスキャンを回避し、かつ受信者の受信環境を汚染させないための姑息な偽装工作です。

● 署名の検証: 本文末尾の電話番号「0570-66-6910」は楽天カードの実在の番号ですが、これこそが罠です。信頼性を高めるために本物の情報を混ぜつつ、ボタン(リンク先)だけを偽者にすり替えています。

■ サイト回線関連情報(犯行の拠点データ)

| 解析項目 | 取得データ |

| Received (送信IP) | 204.194.55.31 |

| ホスト名 | infoo2.dailydeallz.shop |

| 発信国 | イギリス ロンドン |

この「204.194.55.31」は、犯人がメールを世界中にばら撒くために利用したサーバーの信頼できる送信者情報です。

▼ ヘッダー解析:エンタメ化された「追跡劇」

「自分の元に届いたメールが、実は海外のここから来ている」という事実に驚きを覚えませんか?あなたが日本の自宅でコーヒーを飲んでいる間に、このメールはアメリカのレンタルサーバーを経由し、中国ドメインという偽りの服を着て、太平洋を越えてあなたのスマホに着弾したのです。

| 【回線リファレンス:証拠データ】 ドメイン登録日:最近(使い捨てドメインのため、登録から数日以内のケースが多いです) 解析ページのリンク:https://ip-sc.net/ja/r/204.194.55.31 |

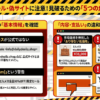

■ 誘導先リンク:PayPayの悪用

| リンク解析 | ステータス |

| PayPayで今すぐ支払う | https://paypay.ne.jp/●●●/link_key=https://qr.paypay.ne.jp/●●● |

| 稼働状況 | 稼働中(極めて危険) |

このURLは、PayPayの本物のドメインを使用しているため、ウイルスバスター等のセキュリティソフトでもブロックされないケースがあります。しかし、中身は「個人間の送金受け取りリンク」であり、支払った瞬間に犯人の懐へ直接お金が振り込まれ、二度と戻ってきません。

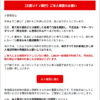

■ まとめ:あなたの資産を守るために

| ● 犯人の目的: 追跡が極めて困難な「PayPay個人送金」を利用し、即座に現金を掠め取ることです。 ● 推奨対応: メールは即座に削除。絶対にリンクは踏まないでください。 ● 公式注意喚起: 楽天カード公式サイトでもフィッシング被害への強い警告が出ています。 |

| © 2026 Cybersecurity Report by ymg.nagoya |