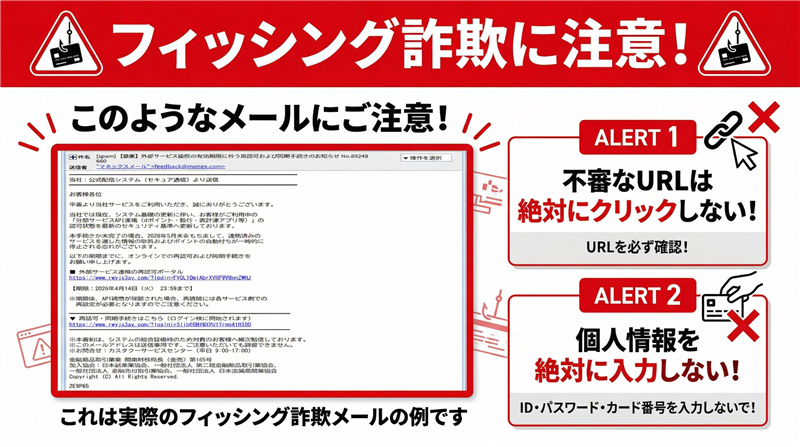

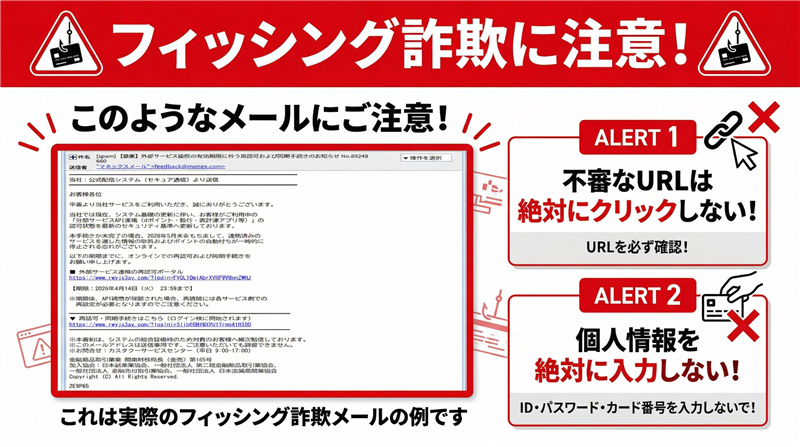

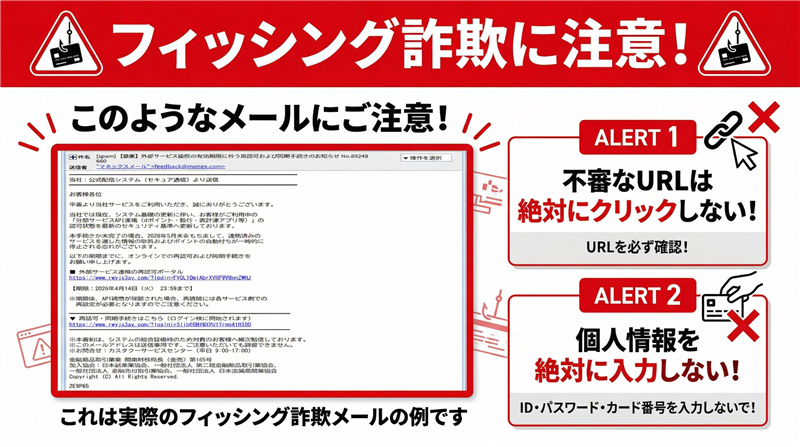

【実録・閲覧注意】マネックス証券を騙るAPI更新詐欺、あなたの資産が狙われる瞬間を公開

【実録】マネックス証券を騙る卑劣な資産奪取の手口を公開【閲覧注意】

1行目:マネックス証券の「API連携期限」を装った緊急詐欺メール

2行目:送信元がGoogle Cloudのインフラを悪用した海外サーバー

3行目:偽の認可ポータルへ誘導される前に、即座に削除を!

| ■ 最近のスパム動向

今回ご紹介するのは「マネックス証券」を騙るメールですが、その前に最近のスパムの動向を解説します。

現在、新生活や年度替わりの時期に合わせ、金融機関や家計簿アプリの「システム更新」や「再認可」を口実にしたフィッシング詐欺が爆発的に増加しています。特にAPI連携(dポイント等)という専門用語を使い、ITリテラシーが高い層をも油断させる手口が巧妙化しており、非常に危険な状態です。

| 【調査報告】最新の詐欺メール解析レポート メールの解析結果 | | 件名 | [spam] 【重要】外部サービス接続の有効期限に伴う再認可および同期手続きのお知らせ No.89248660 | | 件名の見出し | [spam]表記について:これはサーバーのセキュリティフィルタが、送信ドメイン認証(SPF等)の失敗や、過去のブラックリスト情報を照らし合わせ、自動的に「ゴミ箱行き」と判断した明確な証拠です。

| | 送信者 | “マネックスメール” <feedback@monex.com> | | 受信日時 | 2026-04-14 12:34 | | 送信者に関する情報 | 表示上のメールアドレスは「monex.com」ですが、これはメールの「エンベロープ(外袋)」だけを偽装したもので、中身の解析結果とは一切一致しません。

| |

ご覧の通り、このメールは公式サイトを装った真っ赤な偽物です。

被害を未然に防ぐため、この解析結果を家族のLINEグループに転送して注意喚起してください。

| ■ メール本文の完全再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

当社:公式配信システム(セキュア通信)より送信

──────────────────────────────────お客様各位平素より当社サービスをご利用いただき、誠にありがとうございます。 当社では現在、システム基盤の更新に伴い、お客様がご利用中の

「外部サービスAPI連携(dポイント・銀行・家計簿アプリ等)」の

認可状態を最新のセキュリティ基準へ更新しております。 本手続きが未完了の場合、2026年4月末をもちまして、連携済みの

サービスを通じた情報の取得およびポイントの自動付与が一時的に

停止される恐れがございます。 以下の期限までに、オンラインでの再認可および同期手続きを

お願い申し上げます。 ■ 外部サービス連携の再認可ポータル

hxxps://www.rwyj***av.com/?login=EV0L1QmiAbrXVNf9VWuNZMHJ (※リンク無効化済み) 【期限:2026年4月14日(火) 23:59まで】 ※期限後、API連携が切断された場合、再接続には各サービス側での

再設定が必要となりますのでご注意ください。 ──────────────────────────────────

▼ 再認可・同期手続きはこちら(ログイン後に開始されます)

hxxps://www.rwyj***av.com/?login=v3iIHEBMlM240jTrmc4IHIOD (※リンク無効化済み) ※本通知は、システムの整合性維持のため対象のお客様へ順次配信しております。

※このメールアドレスは送信専用です。ご返信いただいても回答できません。

※お問合せ:カスタマーサービスセンター(平日 9:00-17:00) 金融商品取引業者 関東財務局長(金商)第165号

加入協会:日本証券業協会、一般社団法人 第二種金融商品取引業協会、

一般社団法人 金融先物取引業協会、一般社団法人 日本投資顧問業協会

Copyright (C) All Rights Reserved. 2E9P85 | | ■ 専門家による「犯人の狙い」と「異常な点」

犯人の目的:金融資産の直接的な窃取、および連携している他サービス(dポイントや銀行口座)への不正アクセスが目的です。

技術的異常:末尾にある「2E9P85」というコードは、スパムフィルタを回避するためにランダム生成されたハッシュの一部です。また、マネックス証券のような大手金融機関が、公式ドメイン(monex.co.jp)以外の、このようなランダムな英字ドメインを使用することは100%あり得ません。

>> マネックス証券 公式注意喚起ページ(外部リンク) | ■ 送信元ヘッダー解析(エンタメ化)

「日本からのメールだと思った?残念、アメリカのGoogleサーバー経由でした!」――

犯人は自らの足跡を消すために、世界最大のクラウドインフラを隠れ蓑にしています。

| Received(送信者情報) | from aagjcgw.com (aagjcgw.com [35.247.162.243])

※カッコ内のIPは信頼できる送信元データです | | IPアドレス | 35.247.162.243

| | ホスティング社 | bc.googleusercontent.com (Google Cloud Platform)

※偽装の余地がない「生の情報」です。 | | 国名 / 地図 | アメリカ合衆国 (USA) | >> 本レポートの根拠データ:送信元回線詳細 (ip-sc.net) | ■ 誘導先詐欺サイトの詳細調査 | リンク先URL | hxxps://www.rwyj***av.com/ (※一部伏せ字) | | ブロック状況 | アクセス拒否。リクエストがブロックされました。後ほどお試しください。 | | リンク先IP / 国 | 104.21.31.200 / カナダ

| | ホスティング社 | Cloudflare, Inc. | | ドメイン登録日 | 近日取得 (Whois調査中)

犯行の数日前に取得された「使い捨てドメイン」です。正規のサービス運営ではあり得ない挙動です。 | >> リンク先サイトの回線関連情報解析 (ip-sc.net) | ■ まとめ:あなたの資産を狙う魔の手

今回の事例は、マネックス証券を装った氷山の一角に過ぎません。過去の事例と比較しても、API連携を理由にする手口は巧妙であり、一度ログイン情報を渡してしまえば、複数の金融資産を一気に失う「犯行予告」そのものです。

身近な人が騙されてからでは手遅れです。この記事のURLをコピーして、家族のLINEグループで『これ気をつけて!』と共有してあげてください。 >> マネックス証券の公式注意喚起をもう一度確認する | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る