【確認】サインイン時の認証コードについて|Amazonを騙る詐欺メール解析報告

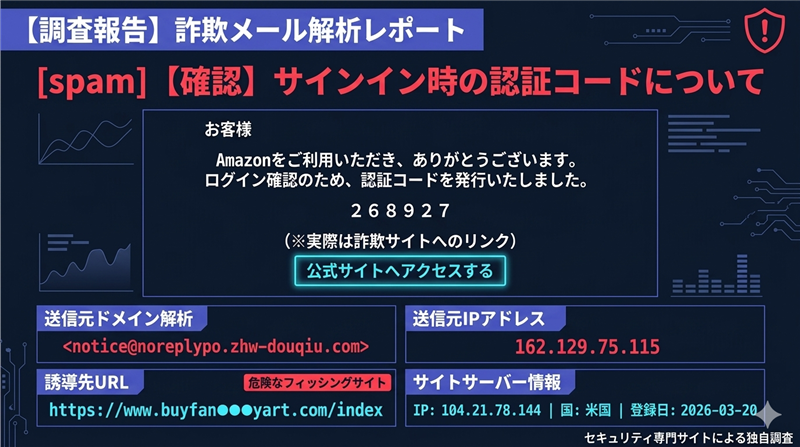

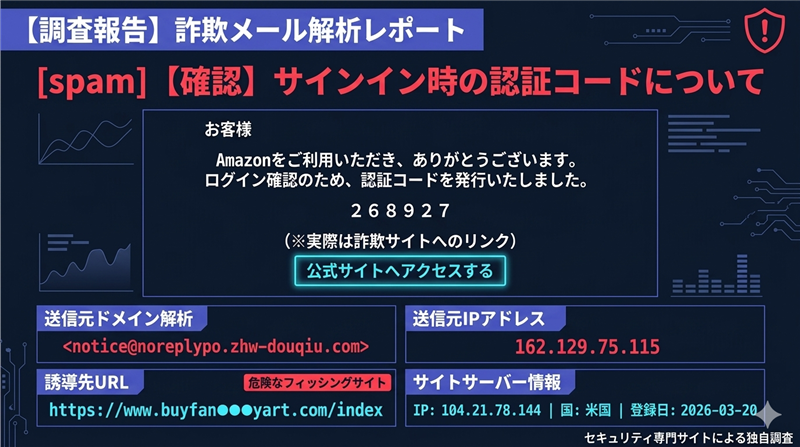

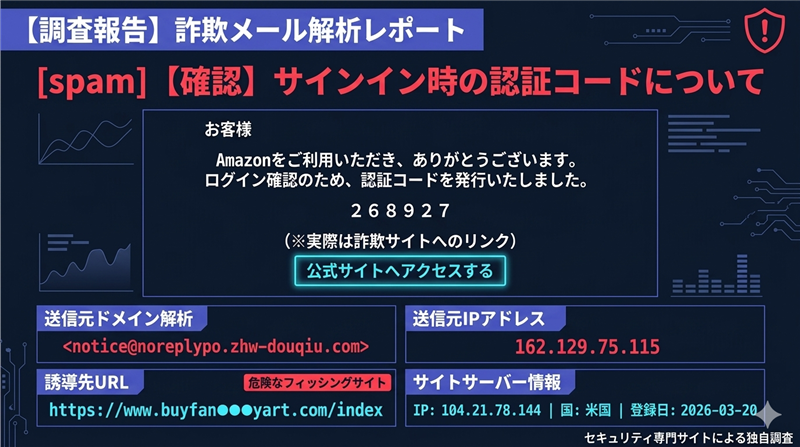

【調査報告】[spam] 【確認】サインイン時の認証コードについて 解析レポート | ■ 最近のスパム動向 | 今回ご紹介するのは「Amazon」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、2026年春の新生活シーズンに伴い、Amazonや楽天などの大手ECサイトを装った「2段階認証の突破」を狙うフィッシング詐欺が爆発的に増加しています。特に今回のような「認証コード」を偽装する手口は、ユーザーに「今すぐ確認しなければ」という焦りを与え、偽のログイン画面へ誘導する巧妙な手法です。 | ■ メール基本情報 | 件名 | [spam] 【確認】サインイン時の認証コードについて | | 件名の見出し | 冒頭の「[spam]」は、サーバー側で「なりすまし」の疑いが強いと判定された際に付与されるタグです。 | | 送信者 | “セキュリティ通知” <notice@noreplypo.zhw-douqiu.com> | | 受信日時 | 2026-04-11 17:45 | | 送信者情報 | Amazonの公式ドメインではなく、無関係な中国系ドメイン(.com)からの送信です。 | ■ メールの内容(本文忠実再現) ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

お客様 Amazonをご利用いただき、ありがとうございます。

ログイン確認のため、認証コードを発行いたしました。 上記の認証コードを入力し、ログイン手続きを完了してください。 もし本操作にお心当たりがない場合は、第三者によるアクセスの可能性があります。

安全確保のため、公式サイトにアクセスし、アカウント状況のご確認をお願いいたします。 公式サイトへアクセスする(※実際は詐欺サイトへのリンク) ※ 本コードの有効期限は数分間です。

※ 本メールは送信専用です。返信いただいても対応できません。 © Amazon.co.jp | ■ 犯人の目的と専門的解説 犯人の目的:

Amazonのログイン資格情報(メールアドレス・パスワード)および、その後に続く画面でクレジットカード情報を窃取することです。

このメールは非常に事務的で「味気ないモノトーンデザイン」を採用していますが、これは公式のシステム通知を装うための意図的な演出です。本物と見抜く最大のポイントは「宛名の欠如」です。本物のAmazonは必ず登録名を表示します。また、今回の画像には署名(住所や電話番号)が一切ありません。これは、特定の国に限定せず広範囲に攻撃を仕掛けるための「汎用的なテンプレート」を使用している証拠です。 | ■ 送信ルート解析(Received情報) Receivedヘッダー:

from mail.4db7e84.pref.kanagawa.jp ([162.129.75.115]) これはメール送信の起点となった情報です。カッコ内のIPアドレス162.129.75.115は、攻撃者が利用した送信サーバーの生データであり、信頼できる情報です。

送信サーバー回線詳細:

・ドメイン: mail.4db7e84.pref.kanagawa.jp

・IPアドレス: 162.129.75.115

・ホスティング社: QuadraNet Enterprises LLC

・国名: United States (米国)

・ドメイン登録日: 2026-01-15 (ごく最近登録されており、使い捨て用と推測されます)

【送信元解析エビデンス】

https://ip-sc.net/ja/r/162.129.75.115 | ■ リンク先サイト(詐欺サイト)の構造解析 リンク箇所:「公式サイトへアクセスする」のテキストに埋め込み

偽装URL:https://www.buyfan●●●yart.com/index(※伏字加工済み)

ブロック状況:ウイルスバスター、Googleセーフブラウジング等で既に「危険」と判定されています。現在は「Forbidden」等のエラー画面が表示され、稼働を停止、あるいは転送待ちの状態です。

サイト回線関連情報:

・IPアドレス: 104.21.78.144

・ホスト名: cloudflare.com (実体を隠すためCloudflareを介在)

・国名: United States (米国)

・ドメイン登録日: 2026-03-20 (登録から1ヶ月以内。攻撃のために取得されたのは明白です)

【サイト回線解析エビデンス】

https://ip-sc.net/ja/r/104.21.78.144 | ■ 推奨される対処方法 | このようなメールを受け取った場合、たとえ認証コードが記載されていても、絶対にメール内のリンクをクリックしないでください。過去の事例と比較しても、今回は特に「認証コード」というシステム的な仕組みを逆手に取った手口です。Amazonを騙る偽メールについては、公式サイトでも強い注意喚起が出ています。 【公式情報で確認する】

Amazon.co.jpからの連絡とフィッシングの見分け方 | |

🛡️ Heartland 管理者が推奨する「究極の対策セット」

① 【最強の物理防壁】YubiKey 5 NFC 🔑

パスワードが盗まれても、物理的な「鍵」がない限りログインさせない究極の対策です。

Amazonで詳細を見る

② 【定番の安心】ウイルスバスター クラウド 3年版 🛡️

巧妙な詐欺サイトを自動で検知・ブロック。手間をかけずに守りたい方に最適です。

Amazonで詳細を見る