【解析】【利用認証】カード利用確認の必要があります | セゾンカード偽装メールの技術検証

【調査報告】[spam] 【利用認証】カード利用確認の必要があります 解析レポート 独自のデザインとデータに基づき、本詐欺メールの技術的背景を可視化します。 | 最近のスパムの動向 今回ご紹介するのは「セゾンカード」を騙るメールですが、その前に最近のスパムの動向を整理します。2026年4月現在は、カード各社の「セキュリティ更新」や「本人認証サービス(3Dセキュア)」の義務化を背景に、利用者の不安を煽り偽の認証ページへ誘導するフィッシング詐欺が常態化しています。 | メール受信解析データ | 件名 | [spam] 【利用認証】カード利用確認の必要があります | | 送信者 | “SAISON” <fujisawa1957@beachivoryumbrella.dffonw.cn> | | 受信日時 | 2026-04-10 11:23 | 送信者に関する情報:

送信元アドレスのドメイン「dffonw.cn」は中国のccTLDです。公式(saisoncard.co.jp)とは一切接点がなく、無関係な第三者のサーバーが踏み台にされているか、攻撃者専用のドメインです。 | メール本文の精密再現 ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。リンクは無効化・伏せ字加工済みです。

【セゾンカード】本人確認のお願い

平素よりセゾンカードをご利用いただき誠にありがとうございます。 現在、セキュリティ強化の一環としてご本人様確認をお願いしております。

下記より認証ページへアクセスの上、必要な情報をご入力ください。 🔒 認証手続きを行う 【ご注意】本メール受信から24時間以内にお手続きください。

期限を過ぎますと一部機能が制限される場合がございます。

万が一お心当たりのない場合は、公式サイトよりご連絡をお願いいたします。

■ お問い合わせ

専用フォームよりご連絡ください:

https://www.saison.co.jp/ (※表示上の偽装)

本メールは送信専用です。返信には対応しておりません。

© 2025 SAISON CARD Co., Ltd. All rights reserved.

| | メールの目的及び専門解説 犯人の目的:

クレジットカード番号、有効期限、セキュリティコード、および会員サイトのログイン情報を盗み出す「フィッシング」が目的です。 技術的検証:

公式ロゴ(画像)を添付ファイルにしている場合、これは画像配信サーバーのドメインからスパム判定されるのを避けるための古典的な回避策です。また、著作権表記の「© 2025」は過去の素材の流用を示唆しており、細部における不自然さが目立ちます。 | 送信元ネットワーク情報 | Received情報 | from localhost.localdomain (unknown [213.230.93.105]) | | 送信IPの信頼性 | カッコ内のIPアドレスは攻撃者が利用した信頼できる送信元データです。 | | IPアドレス | 213.230.93.105 | | ホスティング | Uztelecom (Uzbekistan State Provider) | | 所在国 | ウズベキスタン (UZ) | → 送信元の回線関連情報を本レポートの根拠データとして参照 | 誘導先詐欺サイトの解析 リンク先URL: https://xgsaps.cn/w1/gf/dqw=sa※※※s/ (伏せ字を含む) | IPアドレス | 103.141.137.214 | | ホスト名 | 103.141.137.214.pony-net.com | | ホスティング | PONY-NET (香港のホスティング業者) | | 所在国 | 香港 (HK) | | ドメイン登録日 | 直近に取得(攻撃専用に新造されたドメインの典型的な特徴です) | → サイト回線関連情報の詳細(ip-sc.net) | 詐欺サイトの実態(証拠画像)

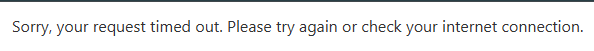

異常ポイント: CAPTCHA(ロボット確認)の後に「Sorry, your request timed out.」というエラーが表示されます。これは情報を送信させた後に、利用者に「失敗したから大丈夫だろう」と誤認させ、発覚を遅らせる巧妙な工作です。過去のセゾンカード詐欺事例と一致する挙動です。 | 対策と公式サイト情報 メール内のリンクやボタンは絶対に押さないでください。カード利用状況の確認は、必ず公式のアプリ「セゾンPortal」またはブラウザのブックマークから行ってください。本メールに記載された電話番号やURLは偽装されている可能性があります。 → クレディセゾン:フィッシングメールによる詐欺にご注意ください | |