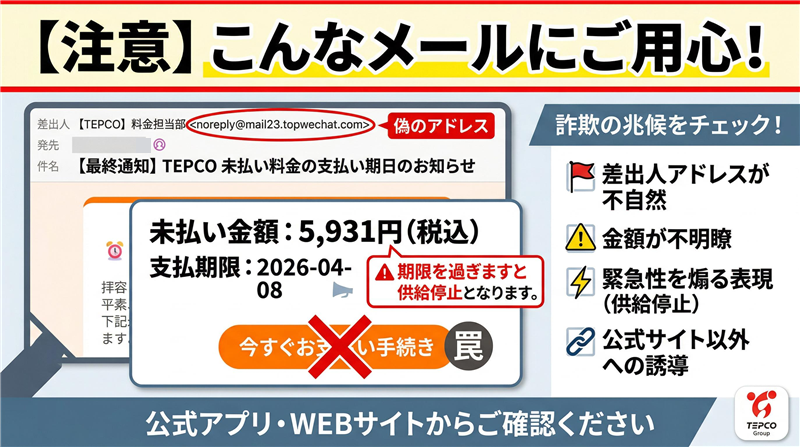

【詐欺】東京電力「未払い料金の支払い期日のお知らせ」メールを解析(番号:95436141)

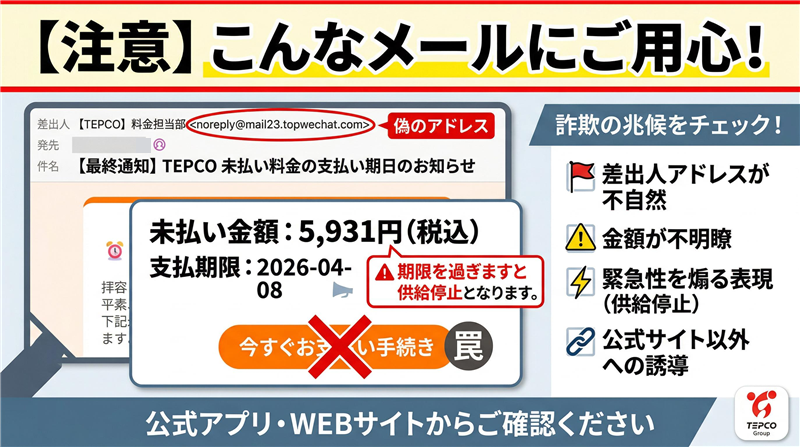

【調査報告】最新の詐欺メール解析レポート メールの解析結果:TEPCOを騙るフィッシング詐欺の技術的検証 | 最近のスパム動向 | 今回ご紹介するのは「東京電力(TEPCO)」を騙るメールですが、その前に最近のスパムの動向について。2026年4月は新生活に伴う電力契約の切り替えや年度末の精算が重なる時期です。このタイミングを狙い、「未払い」や「供給停止」という強い言葉で焦りを誘う詐欺が急増しています。過去事例と比較しても、公式サイトの署名情報を正確にコピーするなど、情報の「信憑性」を偽装する技術が向上しています。 | 不審メールの基本情報 | 件名 | 【最終通知】TEPCO 未払い料金の支払い期日のお知らせ 番号:95436141 | | 送信者 | 【TEPCO】 料金担当部 <noreply@mail23.topwechat.com> | | 受信日時 | 2026-04-08 11:24 | 送信者に関する情報 送信ドメイン `mail23.topwechat.com` は中国のWeChat関連を装ったものであり、東京電力とは無関係です。送信アドレスに受信者のアドレスを盗用するケースも見られますが、今回は使い捨てのサブドメインによる配信が確認されました。 メール本文の忠実再現 | ⏰ お支払い期限のお知らせ 拝啓

平素より当社サービスをご利用いただき、ありがとうございます。

下記未払い金額の支払期限が迫っております。お早めにご入金くださいますようお願いいたします。 未払い金額:5,931円(税込)

支払期限:2026-04-08(延長不可)

⚠ 期限を過ぎますと供給停止となります。 h**ps://lily.moytools.com/fthl1nh/ (※リンクは一部伏せ字にしています) お支払い方法

クレジットカード/銀行振込/コンビニエンスストア お問い合わせ先

東京電力エナジーパートナー株式会社 カスタマーサポートセンター

TEL:0120-995-007(平日9:00-18:00)

〒100-8560 東京都千代田区内幸町1丁目1番3号 (c) TEPCO Energy Partner, Inc. | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 署名情報の検証(電話番号) 本文に記載された 0120-995-007 は、実際に東京電力エナジーパートナーで使用されている正規のカスタマーサポート番号です。しかし、リンク先が偽サイトである以上、これは「本物の情報を混ぜることで受信者を信用させる」極めて巧妙な手口です。電話番号が合っているからといってメール自体を信頼してはいけません。 メールの目的及び解析感想 犯人の目的: クレジットカード情報および個人情報の抜き取りです。

感想: 本文構成は非常にシンプルですが、「5,931円」という少額かつ具体的な請求額がリアリティを生んでいます。また、ライフラインの停止を4月という新生活シーズンにぶつけてくるあたり、心理的プレッシャーの使い方が極めて組織的です。 【送信元】メール回線関連情報 Received解析: from 118.107.125.34.bc.googleusercontent.com (HELO mail23.topwechat.com) (34.125.107.118)

このIPアドレス 34.125.107.118 は、送信に利用された信頼できるサーバー情報です。 | リンク先サイトの状態と画像 [詐欺サイトの現在の表示]

誘導先のページは現在以下のエラーが表示され、タイムアウトしています。

「Sorry, your request timed out. Please try again or check your internet connection.」 | (ここに詐欺サイトのスクリーンショット画像を挿入) リンク先ドメイン・回線詳細 | リンクURL | h**ps://lily.moytools.com/fthl1nh/ (※一部伏せ字) | | IPアドレス | 104.21.68.225 | | ホスト名 | lily.moytools.com | | ホスティング | Cloudflare, Inc. | | 国名 | United States (アメリカ) | | 登録日 | 2026年3月末頃 | ドメイン取得日が極めて最近である理由は、フィッシング詐欺専用の「使い捨てドメイン」だからです。監視を逃れるため、攻撃の直前に取得されています。また、Cloudflareを利用して真のサーバー所在を隠蔽している点も悪質です。 ▶ 解析の根拠データ:ip-sc.net (104.21.68.225) まとめと対処法 今回のメールは、正規の電話番号や住所を記載して信頼を勝ち取ろうとする「ハイブリッド型」の偽装です。過去の事例と比べても、視覚的な違和感が非常に少なくなっています。 対処法:

1. メールのリンクは絶対にクリックしない。

2. 支払状況の確認は、検索エンジンから直接アクセスした「東京電力マイページ」で行う。

3. ウイルスバスター等のセキュリティ対策ソフトを導入し、アクセスを自動遮断する。 ▶ 東京電力公式:不審なメールに関する注意喚起 |