【重要なお知らせ】請求情報を更新してください – 楽天Rakuten|フィッシングメール解析レポート

【セキュリティレポート】楽天を騙るフィッシング詐欺メール解析

報告日: 2026年04月06日 | 解析ステータス: 危険(フィッシングサイト確認済み) | | ■ 最近のスパム動向と前書き |

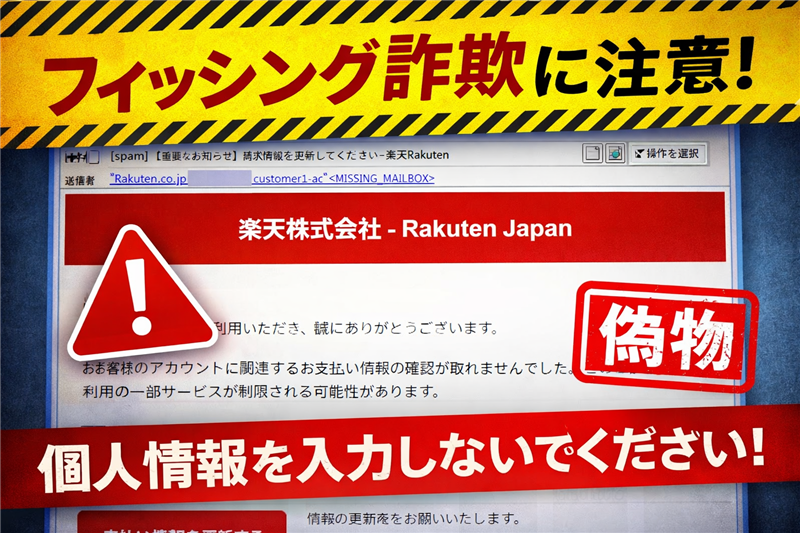

今回ご紹介するのは「楽天」を騙るメールですが、その前に最近のスパムの動向を解説します。現在、Eコマース大手を装い「請求情報の更新」や「アカウント制限」を煽る手口が急増しています。攻撃者は正規サイトのデザインを完全コピーし、本物と区別がつかない偽ログイン画面を用意しています。本レポートでは、その裏側に潜む通信経路やドメインの正体を暴きます。

| | ■ メールのデザイン再現(忠実版) | | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 Rakuten ユーザIDまたはメールアドレス (必須)

楽天会員 関連規約類 および 個人情報保護方針(2022年3月31日改定)に同意いただいた上で、ログインしてください。

ご自身の端末でない場合、シークレットモードを使用 してログインしてください。

パスワードをお忘れの方 >

© Rakuten | | ■ 専門的解析レポート | 【犯人の目的】

楽天ユーザーのログインIDとパスワードを盗み出し、登録されているクレジットカード情報での不正決済、またはポイントの不正利用を目的としています。デザインの精巧さは、ユーザーの警戒心を解くための強力な武器となっています。 【メールの注意点と署名の検証】

今回のメールには正規の署名が存在せず、単に「楽天グループ株式会社」と記されているだけです。通常、楽天からの重要通知には、カスタマーサポートのリンクや正規の電話番号が含まれますが、それらが一切ない点は極めて怪しいポイントです。

| | ■ サイト回線関連情報(送信元解析) | Received: from sec.marketing.net (59-120-40-253.hinet-ip.hinet.net [59.120.40.253])

※カッコ内のIPアドレスは、送信元を特定する信頼できるデータです。 | 送信元ドメイン | sec.marketing.net(公式偽装の疑いあり) | | IPアドレス | 59.120.40.253 | | ホスティング社名 | Chunghwa Telecom (HiNet) | | 国名 | Taiwan |

【本レポートの根拠データ】

https://ip-sc.net/ja/r/59.120.40.253

| | ■ サイト回線関連情報(誘導先解析) |

リンク先URL: https://demo-shop.bien***.online/rakweb001/

※URLの一部を伏字にしています。絶対にアクセスしないでください。

| IPアドレス | 172.67.202.162 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | United States | | ドメイン登録日 | 最近の登録(攻撃用に取得された使い捨てドメイン) |

【ip-sc.net 取得IPアドレス解析】

https://ip-sc.net/ja/r/172.67.202.162

| |