※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

ANAマイレージクラブ

お客様各位 平素よりANAマイレージクラブをご利用いただき、誠にありがとうございます。 お客様の口座には現在24,152マイルが貯まっておりますが、このうちの一部につきまして、まもなく有効期限を迎えます。期限が過ぎますと、これらのマイルはすべてご利用いただけなくなり、失効いたしますので、お早めにお手続きくださいますようお願いいたします。

━━━━━━━━━━━━━━━

■失効期限:2026年4月2日 23:00

━━━━━━━━━━━━━━━

対象となるマイル数:24,152マイル

━━━━━━━━━━━━━━━

■24,152マイルのご活用例 国内線特典航空券(往復分)と交換することが可能です

国際線特典航空券のために、不足分を追加することもできます

ANAショッピング「A-style」にて、人気の商品と交換いただけます

Amazonギフト券など、日常のお買い物にすぐにお使いいただけるギフト券もご用意しております この機会に、お持ちのマイルをぜひ旅先や日々の暮らしの中でお役立てください。

━━━━━━━━━━━━━━━

■ マイル交換のお手続き

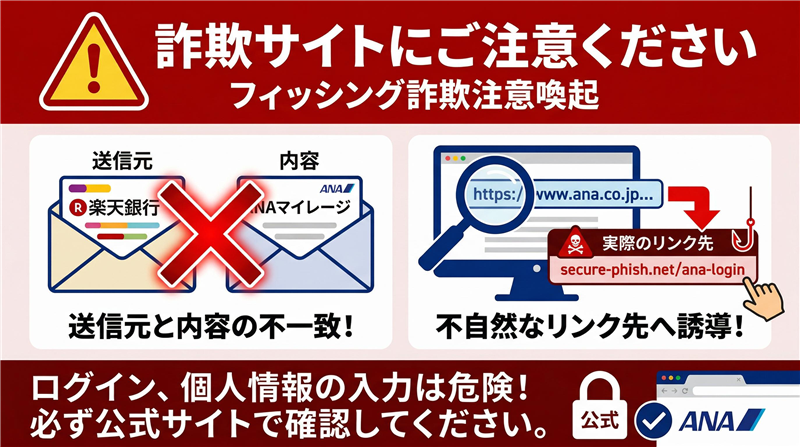

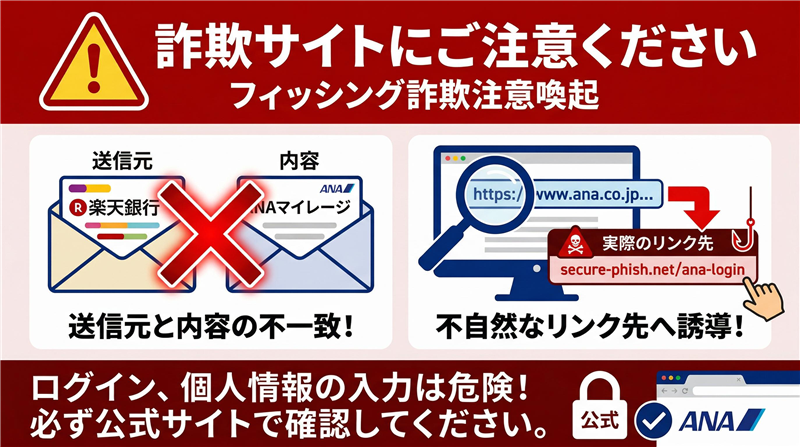

━━━━━━━━━━━━━━━ 下記リンクよりログイン後、特典交換ページに進んでいただき、お手続きをお願いいたします。 https://www.ana.co.jp.●●●.asia/ja/jp/amc/

(※上記URLは一部を伏せ字にして無効化しています) ※期限を過ぎたマイルの再発行はできませんので、あらかじめご了承ください。

━━━━━━━━━━━━━━━ ご不明な点がございましたら、ANAマイレージクラブサービスセンターまでお問い合わせください。

今後ともANAグループをご愛顧賜りますよう、よろしくお願い申し上げます。

━━━━━━━━━━━━━━━ 本メールは送信専用のため、ご返信いただいてもお答えできません。

本メールに心当たりのない方、または既にマイルをご利用済みの方は、本メールを破棄していただけますようお願いいたします。 全日本空輸株式会社(ANA)

〒105-7133 東京都港区東新橋1丁目5番2号 汐留シティセンター

ANAマイレージクラブサービスセンター:0570-029-709 配信停止:https://www.ana.co.jp/●●●/

© ANA 2026 All rights reserved.

AOWeeqHD

|