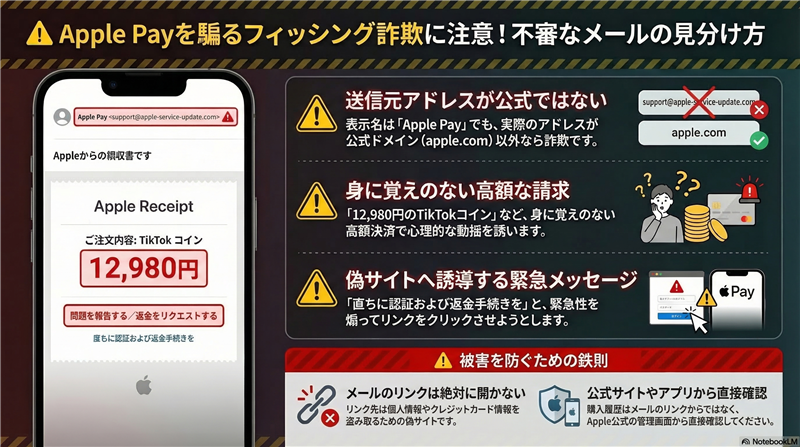

【実例解析】Apple Pay「ご購入ありがとうございます。」詐欺メールの正体

【調査報告】最新の詐欺メール解析レポート

メールの解析結果:フィッシング詐欺(Apple Pay偽装) | ■ 最近のスパム動向

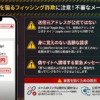

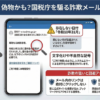

今回ご紹介するのは「Apple Pay」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年3月現在、新生活の準備や年度末の決算時期を狙い、TikTokなどの若年層から社会人まで幅広く利用されるサービスの「高額決済」を装い、パニックを誘発させてカード情報を盗み取る手口が急増しています。

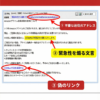

| ■ 受信メール基本パラメータ | 件名 | [spam] ご購入ありがとうございます。 | | 送信者 | “Apple Pay*” <replyninfio-admin@maxim.jp> | | 受信日時 | 2026年03月11日 08:35:32 JST | ※件名の[spam]表記:送信ドメイン認証(SPF/DKIM)の不整合や、短期間に大量送信された形跡から、メールサーバーが詐欺と自動判定した証拠です。 ▼ 送信者に関する技術的見解

送信者名の「Apple Pay*」には、検知回避用の特殊文字が含まれている可能性があります。また、メールアドレス「maxim.jp」は日本の汎用JPドメインですが、Apple公式サイトは通常「apple.com」を使用します。全く無関係な第三者のドメインを悪用して送信されています。

| ■ メール本文の再現(※解析用データ)

🍎 Apple Pay

ご利用ありがとうございます。

Apple Pay を使用して TikTok の商品を購入しました。 注文番号:sP6T0v-1913-0522-34832

日付:2026年03月11日 JST 08:35:32

| アイテム | 価格 |

| TikTok コイン (5,250枚)

デベロッパ: TikTok Pte. Ltd. | ¥12,980 |

小計 ¥11,800

消費税 (10%) ¥1,180

合計 ¥12,980 お支払い方法: Apple Pay (Master **** 0522) 重要:

この注文に心当たりがない場合、または誤って購入された場合は、セキュリティ保護のため直ちに以下のリンクより認証および返金手続きを行ってください:

問題を報告する / 返金をリクエストする

Apple ID: [受信者のアドレス(秘匿)]

Copyright © 2026 Apple Inc. All rights reserved.

Ref: 0522-hadUG1Uh-obk | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。また、画像内にロゴや特定の画像ファイル(0fd53e5f…jpg)が添付されている場合、ウイルススキャンを回避するための偽装工作です。 ■ 犯人の目的と専門的解説

【犯人の目的】

本犯行の目的は、高額決済(12,980円)への「不安」を利用し、偽の返金窓口へ誘導してApple IDの認証情報(メール・パスワード)およびクレジットカード情報を盗み取ることです。 【専門的な異常点の指摘】

・宛名の欠如: Appleは通常、ユーザーのフルネームを記載します。単に「ご利用ありがとうございます」で始まるのは典型的な一斉送信スパムです。

・署名の不在: 公式の領収書にはAppleのサポート電話番号や所在地が記載されますが、本メールには存在しません。もし電話番号があっても、公式サイト(0120-277-535)以外であれば偽物です。

| ■ 送信元回線解析レポート | Received 解析:送信元から直接届いた通信証拠 | | 送信元IPアドレス | 169.40.132.185 (信頼できる送信者情報) | | ホスト名 | 169.40.132.185.static.cloud-ips.com | | ホスティング / サーバー | IBM Cloud (SoftLayer) | | 設置国 | Japan (JP) | | ドメイン登録日 | maxim.jp(登録済み/悪用中) |

メール回線詳細:

解析ページ:IP:169.40.132.185 を解析

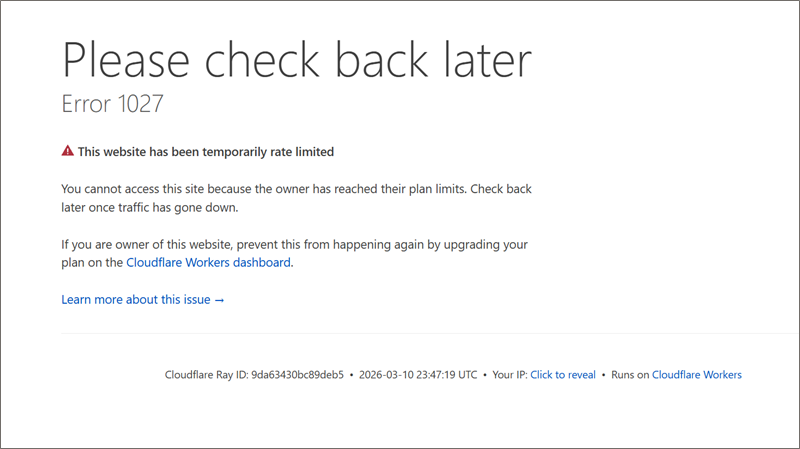

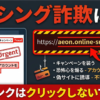

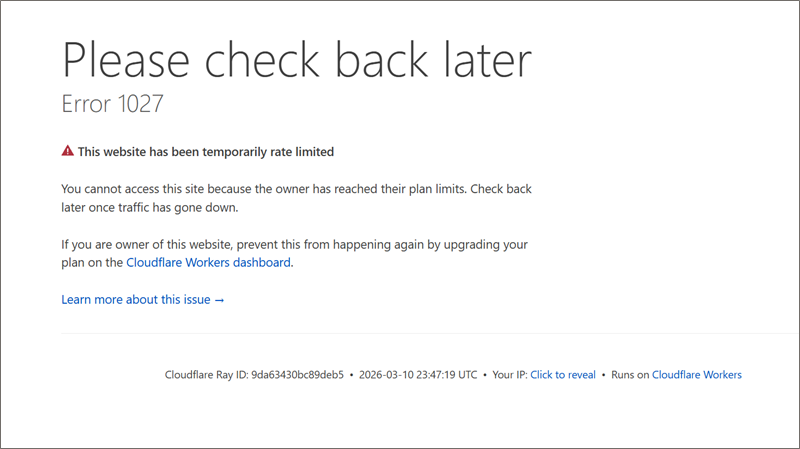

■ 誘導先フィッシングサイト解析 | 誘導リンク先URL | https://appic0522sp6t0v.zaalhq.cl[xx]/s505/… (※伏字を含む) | | 解析ドメイン | appic0522sp6t0v.zaalhq.club | | IPアドレス | 104.21.5.197 | | ホスティング社名 | Cloudflare, Inc. | | 国名 | United States (US) | | ドメイン登録日 | 2026-03-10(メール受信の前日) | 【注意】ドメイン登録日が受信の直前であることは、この攻撃のために急造されたサイトである決定的証拠です。 ▼ リンク先サイトの現在の状態

現在、このサイトにアクセスすると「Please check back later – Error 1027」という画面が表示されます。これはCloudflare Workersの制限によるもので、短期間に大量のアクセス(攻撃や被害者の流入)があったため、一時的に稼働が停止している状態です。

| 【詐欺サイトの現在の表示】

| |

サイト回線関連情報:

解析ページ:IP:104.21.5.197 を解析

■ まとめと対処法

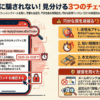

過去の事例と比較しても、決済完了通知から「返金」へ誘導するパターンは極めて成功率が高く危険です。 【偽物を見抜くポイント】

1. 送信元が「maxim.jp」などAppleと無関係なドメインである。

2. 本文中に自分の氏名が記載されていない。

3. リンク先ドメインが意味不明な文字列(zaalhq.clubなど)である。

| |