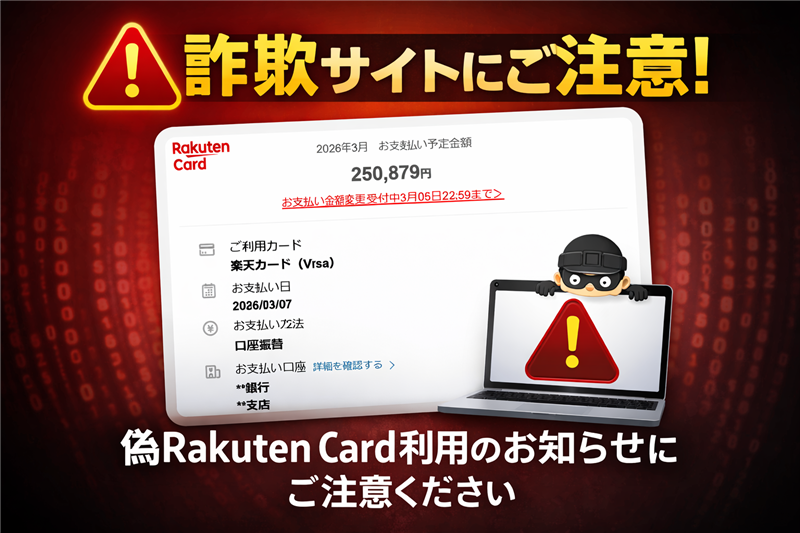

【解析】[spam] 楽天カード「ご請求予定金額のご案内」詐欺メール調査報告

フィッシングメール解析:楽天カードを騙る偽請求レポート REPORT ID: RAK-SEC-2026-0225-V2 |

■ 最近のスパム動向と前置き

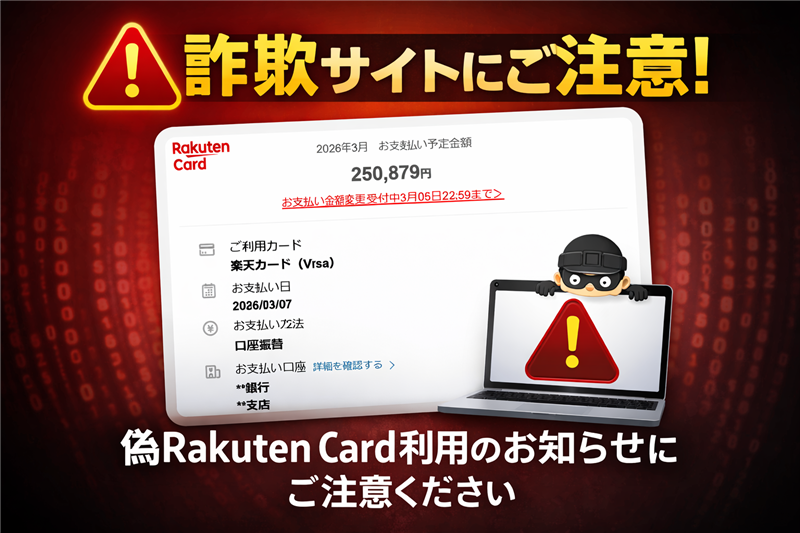

今回ご紹介するのは「楽天カード」を騙るメールですが、その前に最近のスパムの動向を解説します。2026年現在、AIを用いた自然な日本語生成による詐欺メールが主流となっています。特に本件のように、具体的な「高額請求(250,879円)」を提示し、受信者の「不正利用ではないか?」という不安を突いて偽のログインページへ誘導する手法が慢性化しています。

|

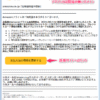

▼ 【調査報告】最新の詐欺メール解析レポート | 件名: | [spam] 【楽天カード】ご請求予定金額のご案内 | | 件名の見出し: | 冒頭に「[spam]」が付与されているのは、受信サーバー側で既にスパム判定を受けているためであり、送信ドメイン認証(SPF/DKIM)の不整合や、送信元のIPレピュテーションが低いことが原因です。 | | 送信者: | 楽天カード株式会社 <api-7JkG@tential.jp> | | 受信日時: | 2026-02-25 13:22 |

※送信者のメールアドレスが、本件は無関係なドメイン(tential.jp)からのなりすましです。

|

|

2026年3月 お支払い予定金額

250,879円

お支払い金額変更受付中3月05日23:59まで>

■ ご利用カード

楽天カード (Visa) ■ お支払い日

2026/03/07 ■ お支払い方法

口座振替 ■ お支払い口座 詳細を確認する >

**銀行 **支店

| お支払い金額の調整はこちら >

ご利用キャンセル分の確認方法について > | |

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

■ メール解析:犯人の目的とデザインの評価

【犯人の目的】

この犯人の目的は、利用者の「不安」を燃料にした**クレジットカード情報および楽天会員情報の完全な窃取**です。高額な請求額を提示することで、脊髄反射的に「明細を確認する」ボタンをクリックさせることを狙っています。

【メールのデザイン】

ロゴの使用や赤色のカラーコード(#e11d48)の使い方は公式サイトを極めて正確に模倣しており、一見すると本物に見えます。しかし、本来あるべき「氏名の宛名」が一切なく、一律の情報を不特定多数に送りつけている点が最大のおかしな点です。

【公式】楽天カードからの注意喚起を確認する

|

■ 送信元回線関連情報(Received解析) ※以下の情報はメールヘッダーより抽出された送信者の実データです。 | 送信IPアドレス | 167.148.186.155 | | 送信ドメイン/ホスト | C202602251018443.local (Google Cloud Platform) | | ホスティング会社 | Google LLC (bc.googleusercontent.com) | | 国名 | United States (米国) |

送信元のIPアドレス「167.148.186.155」は、Googleのクラウドインフラが悪用されたことを示しています。公式ドメイン(rakuten-card.co.jp)とは一切無関係なインフラから送信されています。

→ [本レポートの根拠データ] IP-SC.NETで送信元回線を検証

|

■ リンク先ドメイン・サイト解析 リンク箇所: 「ご利用明細を確認する」ボタン

リンク先URL: hXXps://login.account.vkuyt.com/sso/authorize/ (※伏字を含む。危険なため直リンクを無効化しています) | 解析対象ドメイン | login.account.vkuyt.com | | IPアドレス | 104.21.72.181 | | ホスティング/国 | Cloudflare, Inc. / United States | | ドメイン登録日 | 2026-02-20 (攻撃開始の数日前に取得) |

ドメインの取得日が2月20日と極めて最近である理由は、**「検知・ブロックされることを前提とした使い捨てドメイン」**だからです。短期間に大量の詐欺メールを送りつけ、ドメインが汚れるとすぐに次のドメインへ乗り換えるフィッシング詐欺特有の動向です。

→ [本レポートの根拠データ] リンク先サーバーの回線情報を表示

|

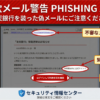

■ リンク先サイトの現在の状態

ウイルスバスター等のセキュリティソフトでは既に「詐欺サイト」としてブロック対象となっています。実際のリンク先を検証したところ、現在は以下の画像のようなエラーページが表示され、稼働は停止しているか、特定のIP以外を遮断している状態です。

|

■ まとめ・注意点と対処方法

今回の事例は、本物と見紛う完璧なメールデザインを採用しながらも、送信元ドメインや不自然な高額請求額によってその正体を見破ることができました。過去の事例と比較しても、誘導先のドメイン取得から攻撃開始までのスパンが非常に短く、組織的な犯行であることが推測されます。

- 絶対にリンクをクリックしない: 不安な場合は必ずブックマークからアクセスしてください。

- 送信者アドレスを確認: 楽天カード公式は「tential.jp」を使用しません。

→ 再度確認:公式サイトのセキュリティ注意喚起

|