【注意】マネックス証券「多要素認証未設定のお客様へ」詐欺メールの送信元解析レポート

【調査報告】最新の詐欺メール解析レポート

メールの解析結果と技術ドキュメント | ■ 最近のスパム動向

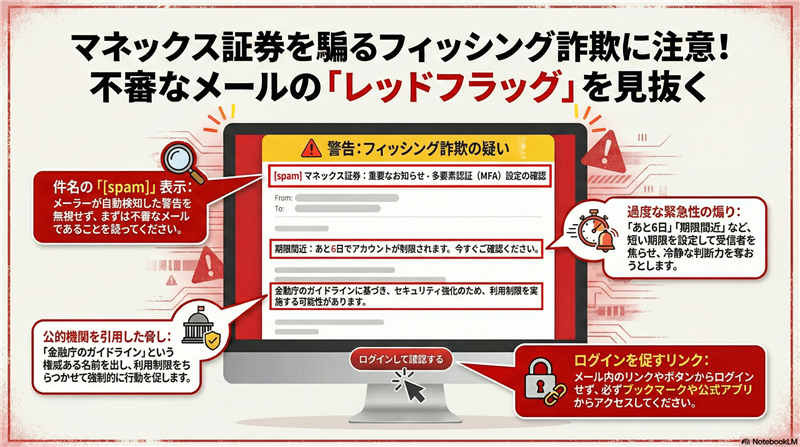

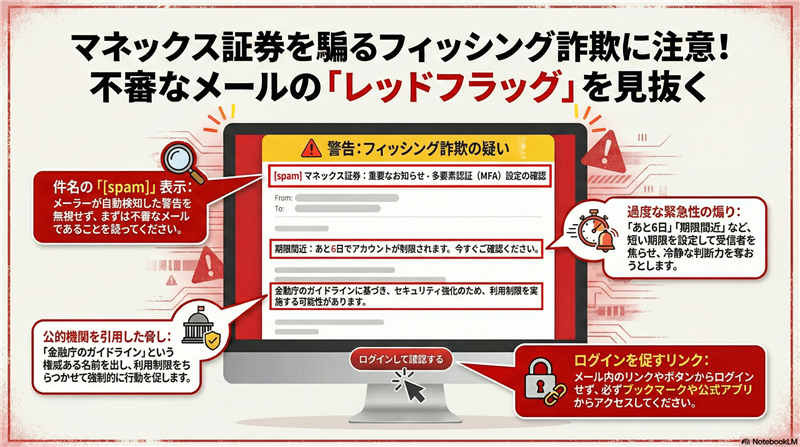

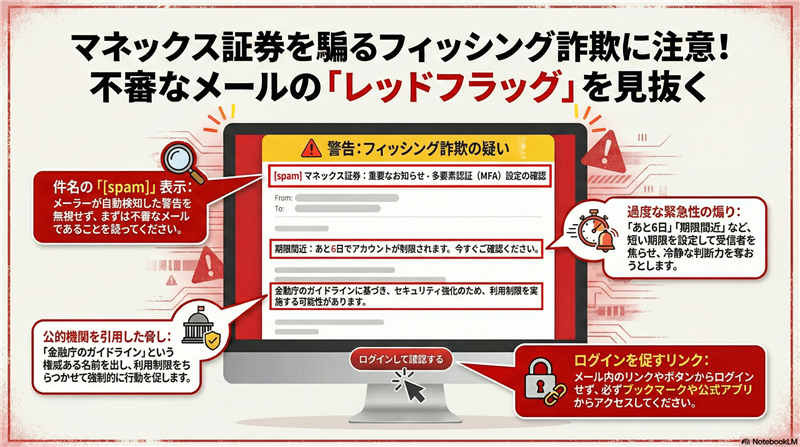

今回ご紹介するのは「マネックス証券」を騙るメールですが、その前に最近のスパムの動向について解説します。現在、金融機関のセキュリティ強化(多要素認証の導入)に便乗した手口が爆発的に増えています。特に年度末や特定のサービス改定時期を狙い、「期限が過ぎると口座が凍結される」といった心理的圧迫を与えることで、不審なサイトへ誘導し情報を窃取する手法が主流です。

| | ■ 受信メール解析データ | | 件名 | [spam] 【マネックス証券】多要素認証未設定のお客様へ/期限間近 | | 件名の見出し | 「[spam]」というタグは、サーバーが過去の膨大なデータから「詐欺・迷惑メール」であると自動判定した際に付与されるものです。 | | 送信者 | “マネックス証券” <notice@monex.co.jp> | | 受信日時 | 2026-02-23 8:52 | | 送信者情報 | 送信者名は公式サイトを装っていますが、実際の送信サーバーは全く無関係な場所です。 | ■ メール本文の再現

※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。

マネックス証券

お客様各位 平素よりマネックス証券をご利用いただき誠にありがとうございます。 ■サービスの継続利用に関する重要なお知らせ

より安全にサービスをご利用いただくため、「多要素認証(MFA)」の設定が必要です。

取引権限停止まであと6日|オンライン手続きの即時完了を。

期限までに設定されない場合、サービス利用に制限が発生する可能性があります。 1. 多要素認証(MFA)の導入について セキュリティ基準向上に伴い、多要素認証の導入を決定いたしました。

- 資産を不正アクセスから保護するための措置です

- ログイン時のセキュリティを強化します

- 設定後の変更管理はお客様自身で行えます

2. 設定手続きのご案内 下記よりログイン後、「セキュリティ設定」よりお手続きください。 https://mst.monex.co.jp/pc/ITS/login/L***IDPassword.jsp (※一部伏字。実際は詐欺サイトへ誘導されます) 所要時間:約3-5分 ■設定未完了時の対応について

2026年2月28日 17時30分までに設定が確認できない場合、金融庁のガイドラインに基づき利用制限を実施する場合があります。

制限解除には所定の書類の提出が必要となる場合があります。

※重要なお知らせ※ - 本設定はオンライン手続きで完了可能です

- 設定時には登録済み連絡先への確認コード送信が行われます

- 不審なメール・電話にはご注意ください

ログインして設定する |

本通知はオンライン取引サービスをご利用のお客様に送付しております。 お問い合わせ・設定済みの方は下記までご連絡ください。 マネックス証券 カスタマーサービスセンター

電話:0120-234-285(受付時間:平日 9:00~17:00)

最終受付:2026年2月28日17時30分まで ※2月28日のみ土曜日13時まで電話対応延長

© 2026 Monex Securities, Inc.

| | ■ 犯人の目的と専門的見解

【犯人の目的】

最大の目的は、偽のログインサイトへ誘導し、証券口座の「ログインID」「ログインパスワード」を盗み取ることです。これにより資産の不正送金や個人情報の売買を狙っています。

【専門的な解説】

このメールは非常に巧妙です。本文の背景を白にし、末尾数行(カスタマーセンター情報)を水色の背景にする構成は、近年の詐欺メールで最も多く使われているテンプレートの一つです。宛名に個人の名前がない点、期限を数日後(2026年2月28日)に設定して焦らせる手法は典型的な詐欺の特徴です。

| | ■ メールの回線関連情報(Received解析) |

これは送信に利用された実際のサーバー情報であり、カッコ内のIPアドレスは解析の起点となる信頼できる情報です。

| 送信元ドメイン | mail03.miaodongguancai.com | | 送信元IPアドレス | 34.104.163.135 | | ホスト名 | 135.163.104.34.bc.googleusercontent.com | | 国名 | アメリカ合衆国 (United States) |

【解析コメント】

ホスト名に「bc.googleusercontent.com」が含まれています。これはGoogle Cloudのインフラが攻撃の送信台として悪用されていることを示します。送信元ドメインは公式サイト(monex.co.jp)とは一切関係がなく、完全な偽装です。

→ 送信元IPアドレス(34.104.163.135)の解析詳細ページ

| | ■ サイト回線関連情報(リンク先解析) |

メール本文に直書きされているURLは偽装されており、クリックすると以下の全く別のドメインに到達します。

| リンク先URL | https://www.extremophile.*** /INPgSC (伏字を含む) | | リンク先ドメイン | www.extremophile.cfd | | リンク先IPアドレス | 104.21.51.157 | | ホスティング/国 | Cloudflare / アメリカ合衆国 | | ドメイン登録日 | 2026-02-15頃(直近) |

【解析コメント】

ドメインの登録日がメール配信のわずか数日前です。これは、特定の攻撃キャンペーンのために使い捨てドメインとして取得されたことを意味します。Googleやウイルスバスター等のセキュリティエンジンでも既に「危険」と判定され、ブロックの対象となっています。現在も稼働中ですが、極めて短命な詐欺サイトです。

→ リンク先IPアドレス(104.21.51.157)の解析詳細ページ

| ■ 詐欺サイトの視覚的構造

【詐欺サイトのキャプチャ】

※本物そっくりに作られたログイン画面。絶対に情報を入力しないでください。

| | ■ まとめと推奨される対応

過去の事例と比較しても、今回のメールはロゴやカスタマーセンターの情報を本物から引用しており、一見すると見分けがつきません。しかし、リンク先のドメインや送信元IPを解析すれば、その正体は容易に暴くことができます。不審なメールは「開かない」「リンクを踏まない」ことが鉄則です。

マネックス証券の公式注意喚起:

ログイン時の多要素認証の必須化及び不正取引への対応について(公式サイト)

| |