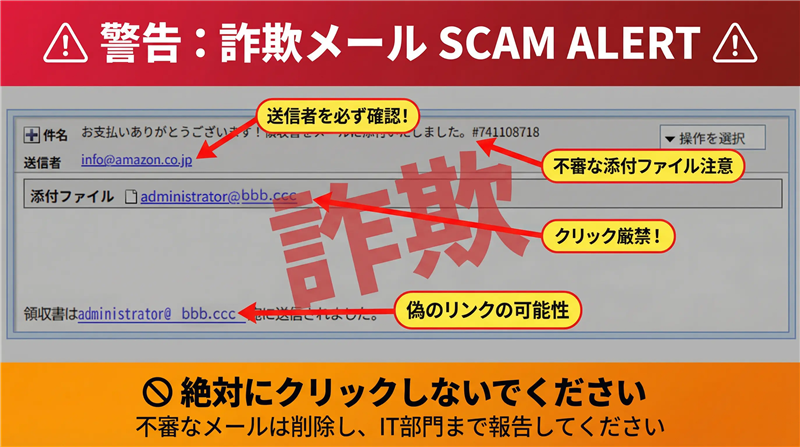

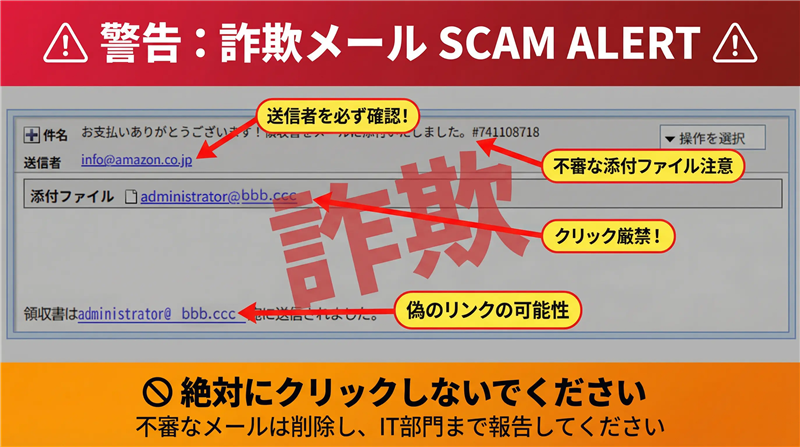

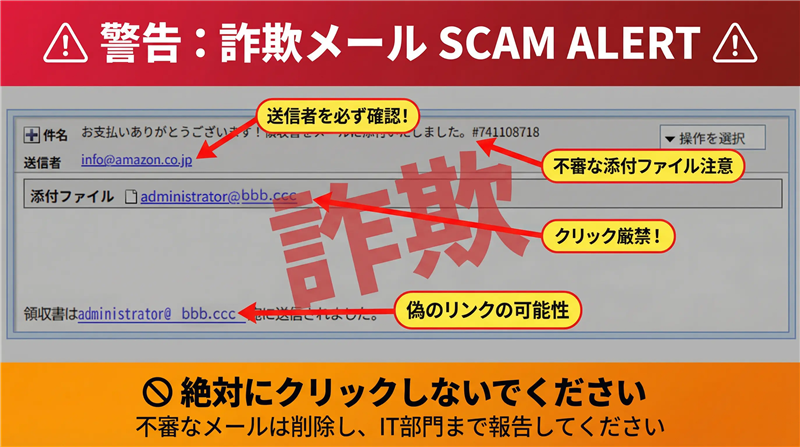

【詐欺メール解析】お支払いありがとうございます!領収書をメールに添付いたしました。の正体と危険性

【調査報告】最新の詐欺メール解析レポート 偽装ドメインと悪質な添付ファイルによる複合脅威の分析 | 最近のスパム動向と前書き

今回ご紹介するのは「Amazon」のブランドを悪用した極めて悪質なフィッシングメールです。最近のスパム傾向として、単にサイトへ誘導するだけでなく、「添付ファイル」という心理的トラップを組み合わせ、ユーザーの警戒心を解く手法が急増しています。本レポートでは、その技術的背景を詳解します。

| メール基本情報 | 件名 | [spam] お支払いありがとうございます!領収書をメールに添付いたしました。 #741108718 | | 表示送信者 | info@amazon.co.jp(完全な偽装) | | 受信日時 | 2026-02-09 9:12 | メール本文の再現(解析対象)

件名: お支払いありがとうございます!領収書をメールに添付いたしました。 #741108718

送信者: info@amazon.co.jp

| | 【警告】添付ファイル: 📄 administrator@ bbb.ccc | | 領収書は administrator@ bbb.ccc 宛に送信されました。 | ※できる限り忠実に再現していますが、本物の詐欺メールとデザインが異なる場合もあります。 | 【重大な警告】正規ドメイン偽装の巧妙さ Amazon.co.jpという「偽りの信頼」

このメールの最大の特徴は、送信者として「info@amazon.co.jp」という本物と全く同じアドレスを表示させている点です。これは「メールヘッダーの書き換え」という技術的手法により、受信者のメーラーに正規のドメインを誤認させる攻撃です。

※注意: アドレスが正しいからといって、メールが本物である証拠にはなりません。後述する「送信元IPアドレス」の検証のみが、真実を証明します。

| 【重大な警告】添付ファイルに潜む罠 ファイル形式を装ったウイルス感染・情報奪取

画像内で「administrator@ bbb.ccc」と表示されている部分は、一見送信先のアドレスに見えますが、”bbb.ccc”は受信者のメールアドレスと全く同じドメインです。

このメールの実態は悪意あるプログラムやフィッシングサイトへの「トリガー(引き金)」です。

- マルウェア感染: ファイルを開いた瞬間に、パソコン内のキーボード入力を記録する「キーロガー」などがインストールされる危険性があります。

- 偽の領収書: 「領収書を確認する」という名目で偽のログイン画面に誘導し、Amazonのパスワードやクレジットカード情報を盗み取ります。

| サイト回線関連情報(送信者の正体)

「amazon.co.jp」を名乗りながら、実際の通信経路は全くの別物です。

| 解析済みIPアドレス | 90.175.185.101 | | ホスト/回線種別 | orange.es(スペインの動的IP) | | Amazonとの関連性 | 一切なし(偽装確定) | | 推奨される対処法

1. 添付ファイル・リンクは絶対にクリックしない: このメールの目的は、あなたのデバイスに侵入することです。

2. 公式アプリから確認: Amazonからの通知や領収書は、必ずスマートフォンの「Amazon公式アプリ」または「ブックマークした公式サイト」の注文履歴から確認してください。

3. Amazon公式の注意喚起を確認: Amazonヘルプ:フィッシングの見分け方

| 専門家によるまとめ

今回の事例は、「Amazonの信頼性」と「領収書という緊急性」を組み合わせた、非常に巧妙な詐欺手法です。特に、見た目上のアドレスが正しくても、中身(送信元IP)は海外の一般回線であるという「技術的な矛盾」を見抜くことが、被害を防ぐ唯一の手段です。

メールの添付ファイルは絶対に開かず即座に削除してください! | |