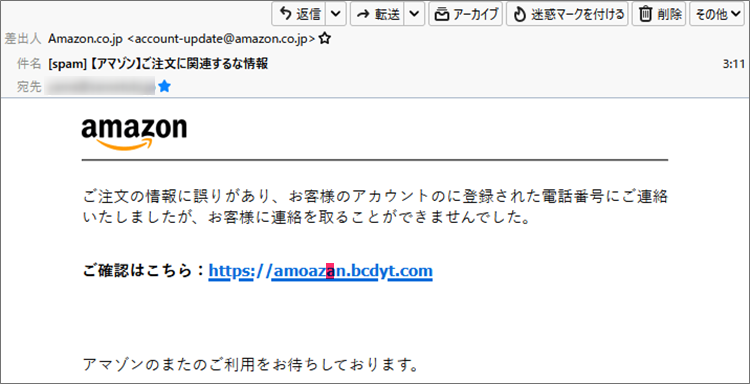

”amazon”じゃなくて”amoazan”土曜の朝から笑わせてもらってます。

こんなのでマジで騙せると思ってるのでしょうか?

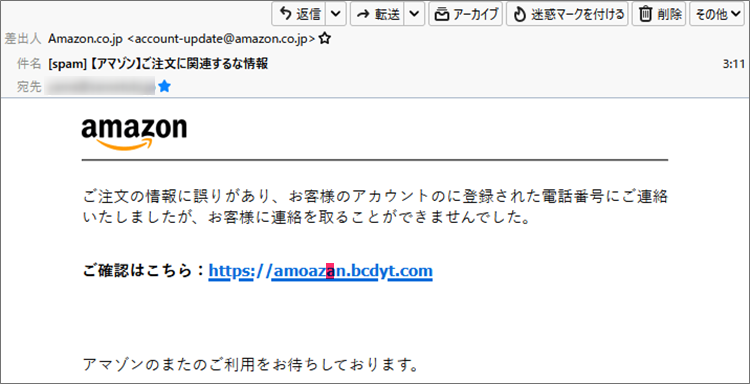

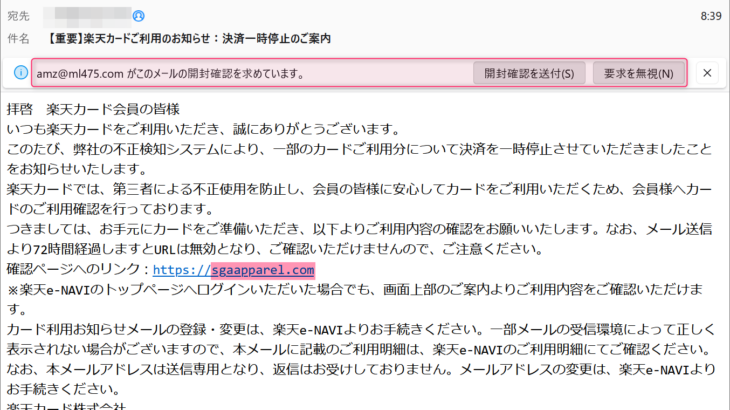

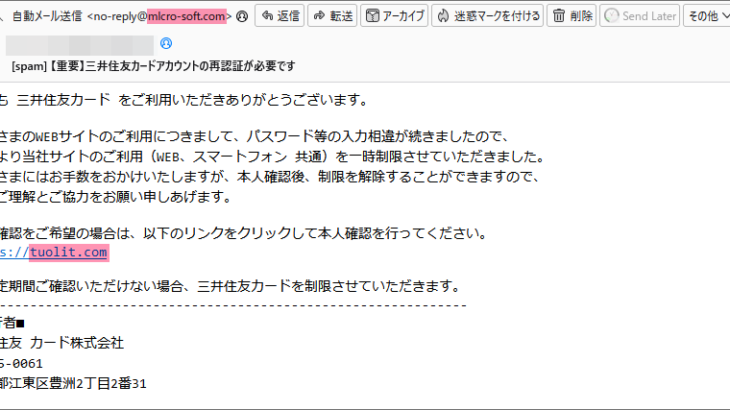

これは今朝届いていたフィッシング詐欺メールの画像です。

件名の”な”って要らないと思うのですが…(笑)

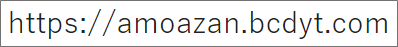

それに直書きされているリンク先のURLにある”amoazan”ってところ”amazon”

じゃないんですね。(^^; 件名は

「[spam] 【アマゾン】ご注文に関連するな情報」

”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いて

いるものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに「迷惑メール」フォルダーに勝手に保存されるような仕組みもあります。 差出人は

「Amazon.co.jp <account-update@amazon.co.jp>」

ウソ、ウソ、アマゾンがこんな間違いするはずないもん!

間違いなく偽装されています!!

脅威レベルは「高」では、このメールのヘッダーソースを確認し調査してみます。

ソースから抜き出した「フィールド御三家」がこちらです。 | Return-Path: 「<sjzbmzbeyc@bounces.amazon.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される

メールアドレスです。

一般的には、差出人と同じメールアドレスが記載されますが、ここは誰でも簡単に

偽装可能なフィールドなのであてにできません。 | | Message-ID:「<9F4DAD3EC2C7F98D04ADC52F21253C8F@bounces.amazon.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。

このIDは世の中に1つしかありません。

”@”以降は、メールアドレスと同じドメインか若しくはデバイス名が入ります。

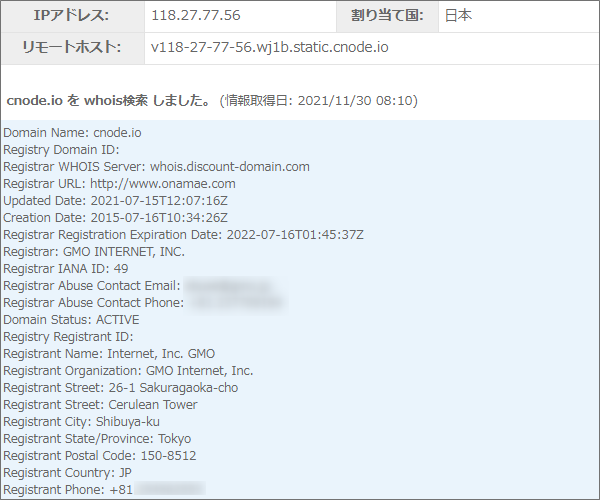

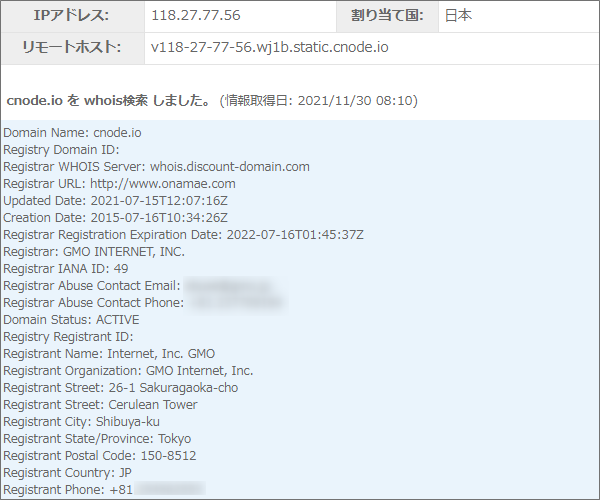

ここも偽装可能で鵜呑みにはできません。 | | Received:「from bounces.amazon.co.jp (v118-27-77-56.wj1b.static.cnode.io [118.27.77.56])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。 |

”Received”に”static.cnode.io”ってドメインが記載されているってことは、差し出したのは

よく来るご常連さん。

では、このIPアドレス”118.27.77.56”を使ってそのサーバーの位置情報を拾ってみましょう! まず、このIPアドレスの持ち主さんから。

GMOが管理していますね。

次にIPアドレスの所在と危険度。

GMOのある住所付近が表示され、IPアドレスの脅威レベルは「高」

そして脅威の種類は「Web・メールによるサイバーアタックの攻撃元」とされています。

アマゾンはやすやすと電話してきません。そして本文。 ご注文の情報に誤りがあり、お客様のアカウントのに登録された電話番号に

ご連絡いたしましたが、お客様に連絡を取ることができませんでした。ご確認はこちら:https://… |

アマゾンって電話してくる?

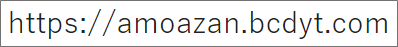

連絡は普通メールですよね? そしてそのあとにこのようなURLの直書きされたリンクが付けられています。

なぜ”amazon”としなかったんだろう?

どっちにしてもこのURLで使われているドメインは”bcdyt.com”で”amoazan”は

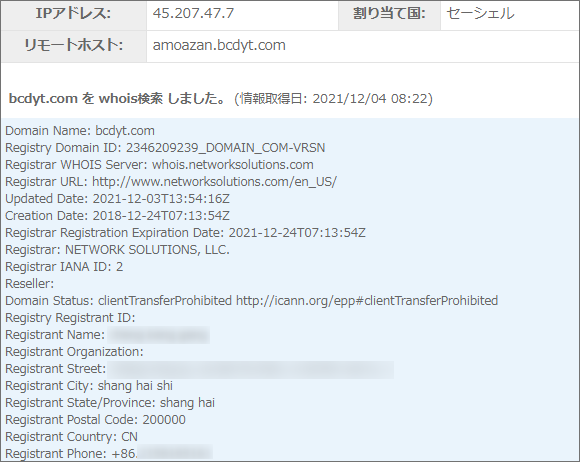

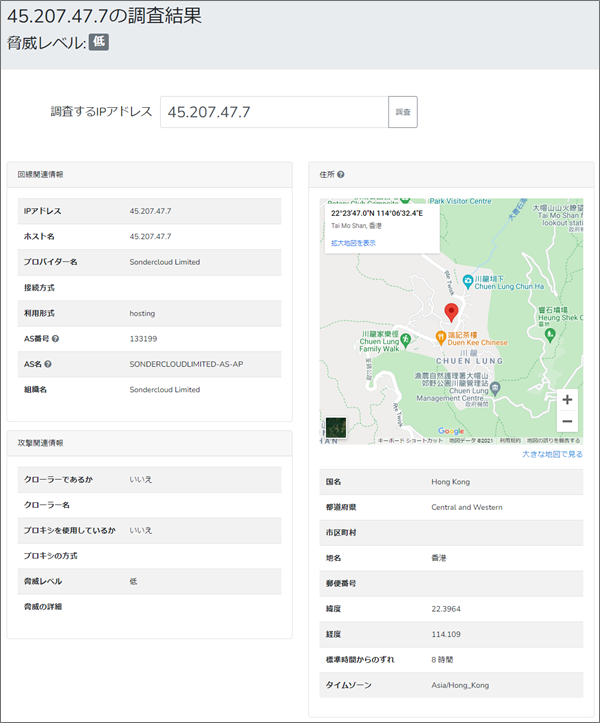

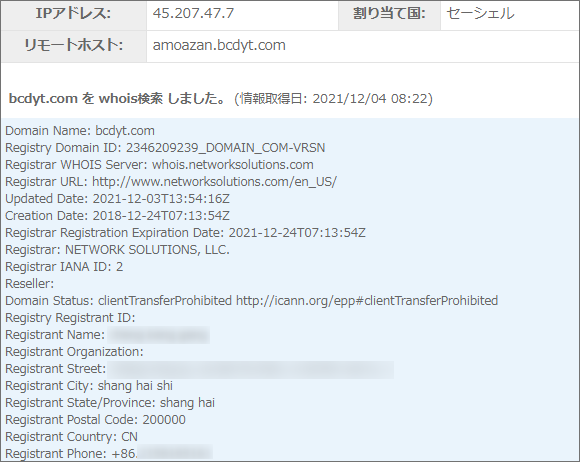

サブドメインだからどーでも良い部分だけどね。 これは、このドメインについて調べた情報です。

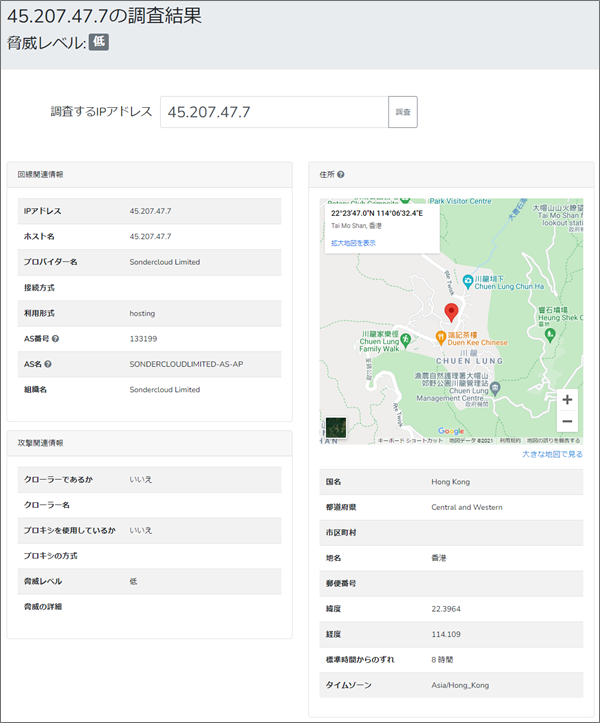

持ち主は、上海の方で割当てているIPアドレスは”45.207.47.7”

割り当て国は「セーシェル」とありますが、このサイトの割り当て国はあまり信用

できないので、別サイトで確認してみます。

こちらのサイトでは「香港」と出ました。

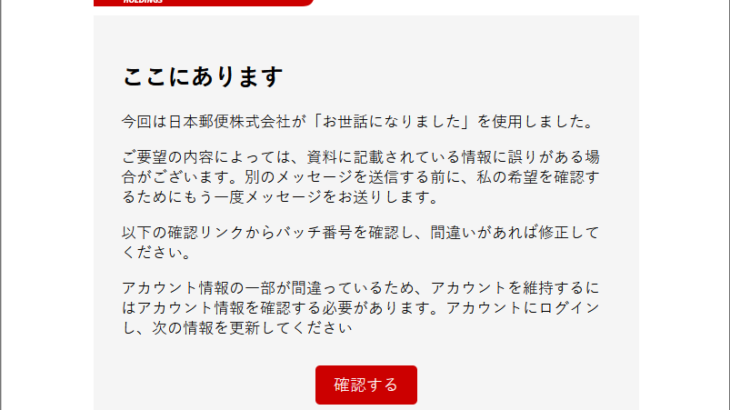

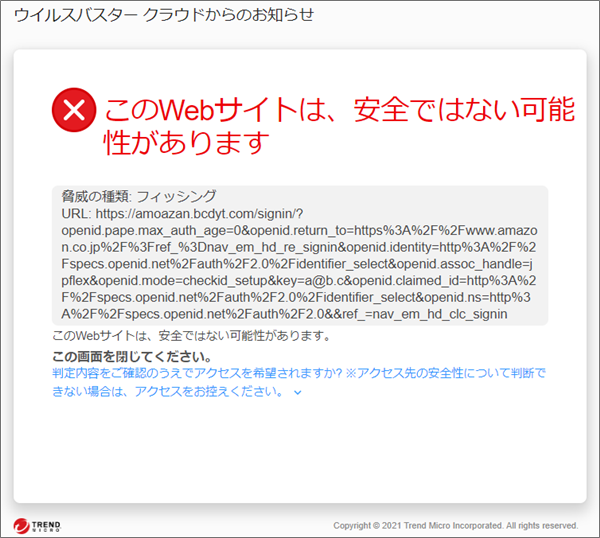

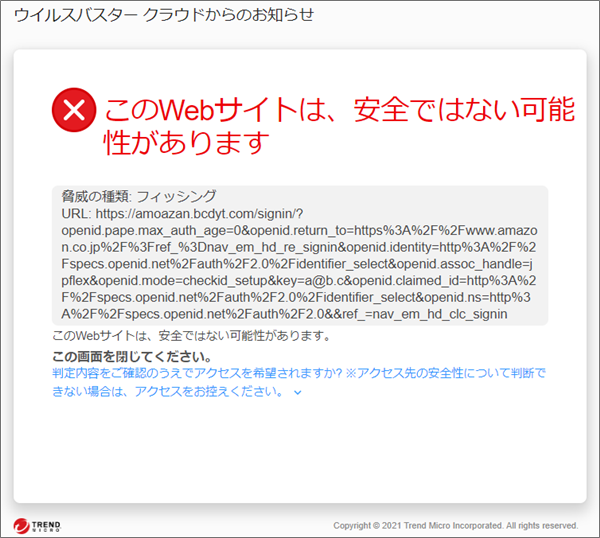

たまには騙されてみることに!ちょっとだけサイトを覗いてみようとしたら早速ウイルスバスターにブロックされました。

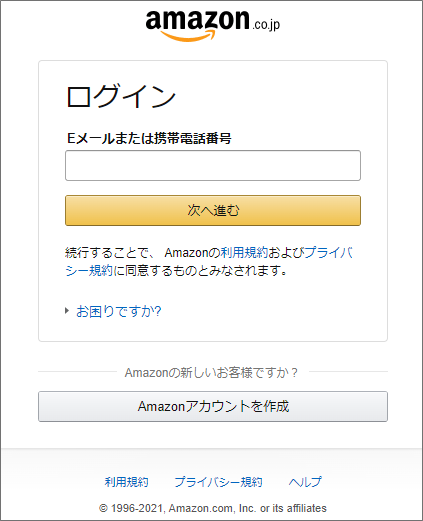

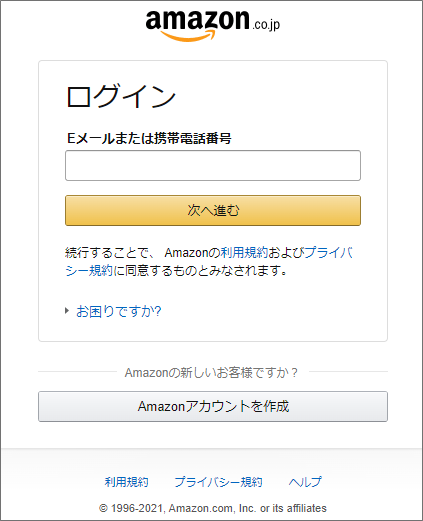

危険を承知で先へ進んでみるとアマゾンのログイン画面らしきページが表示されました。

ちょっと適当に打ち込んでログインしてみます。

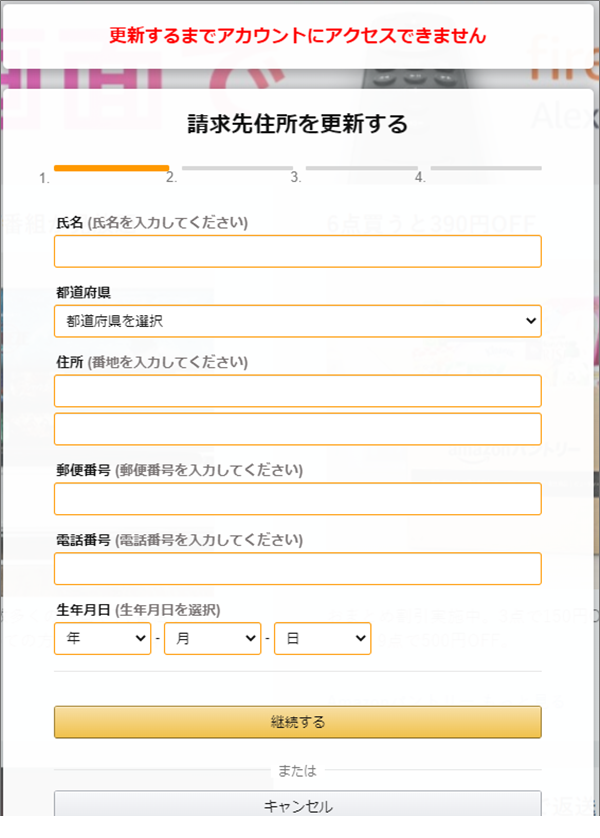

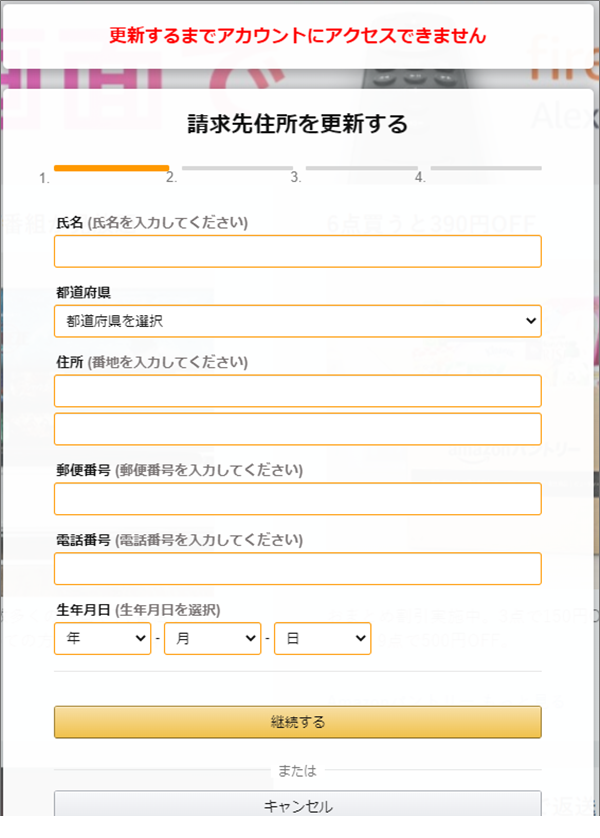

パスワードを入力する画面の後、個人情報を入力する画面が表示されました。

ここも適当に…

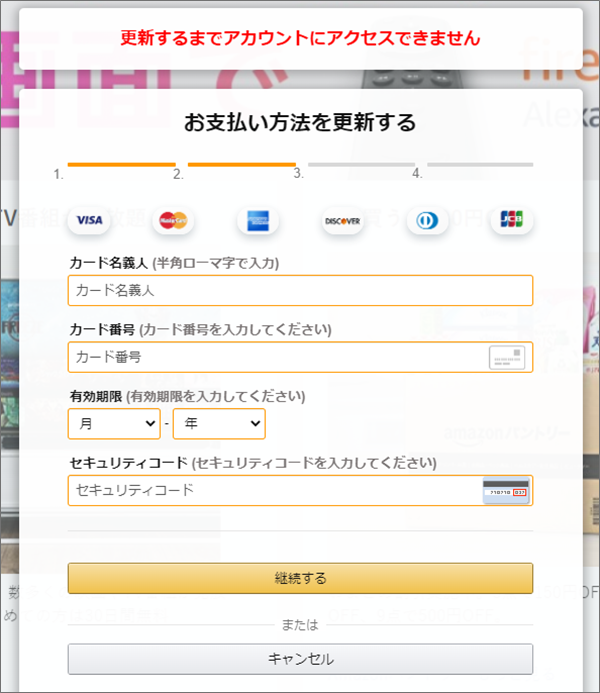

はい、出ました。

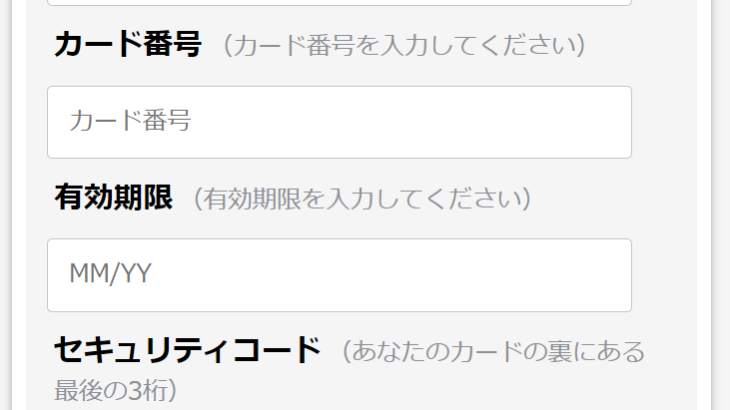

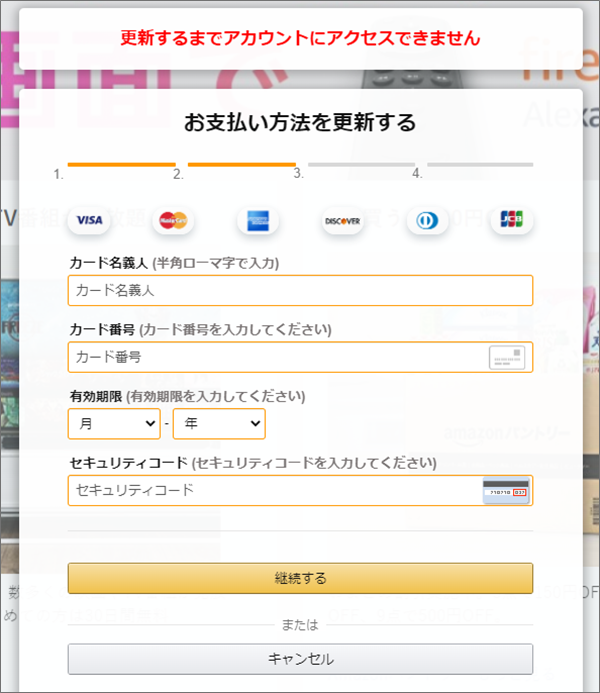

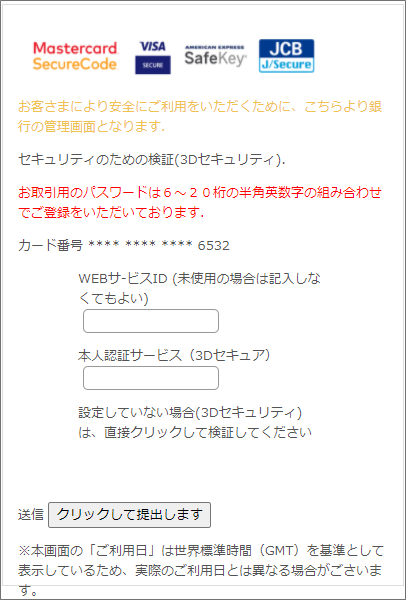

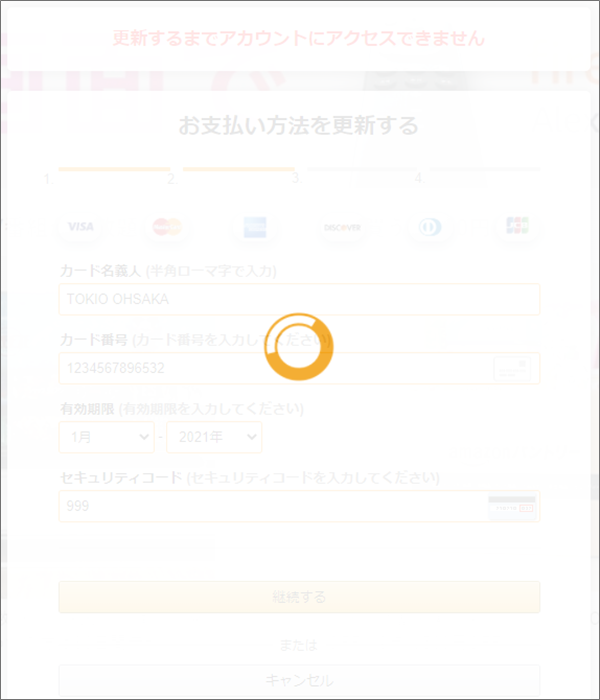

今度はカードの情報を入力するフォームが表示されました。

メールでは注文情報に間違いがあったとされていましたが、カードが使えなかったとは

どこにもなかったはず。

それなのにいきなりカードの情報を入力しろってのは違和感を感じます。

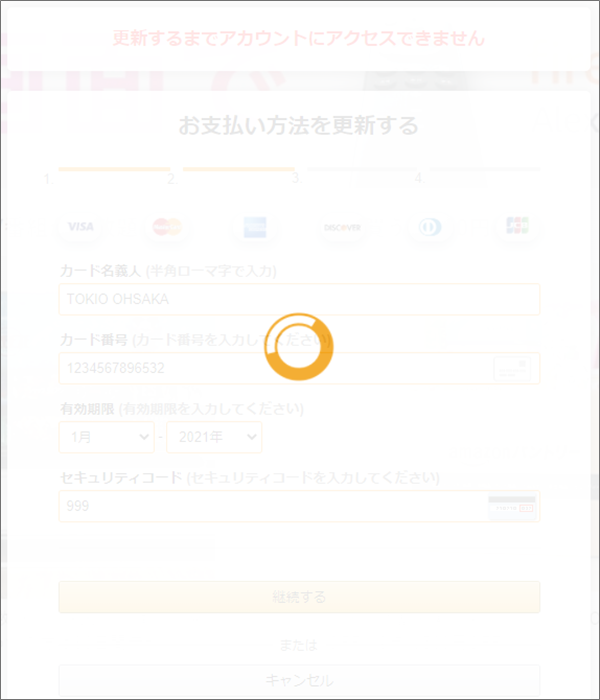

ここも適当に入力してみると、しばらく考え込まれてしまいました(笑)

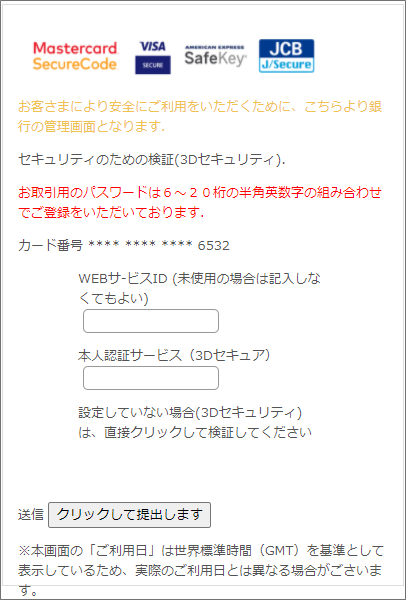

5~6秒ほど考え込んだ後「3Dセキュリティ」を求められました。

ここまできたら最後目で見たくなるのが人情、ここも適当に埋めて進んでみます。

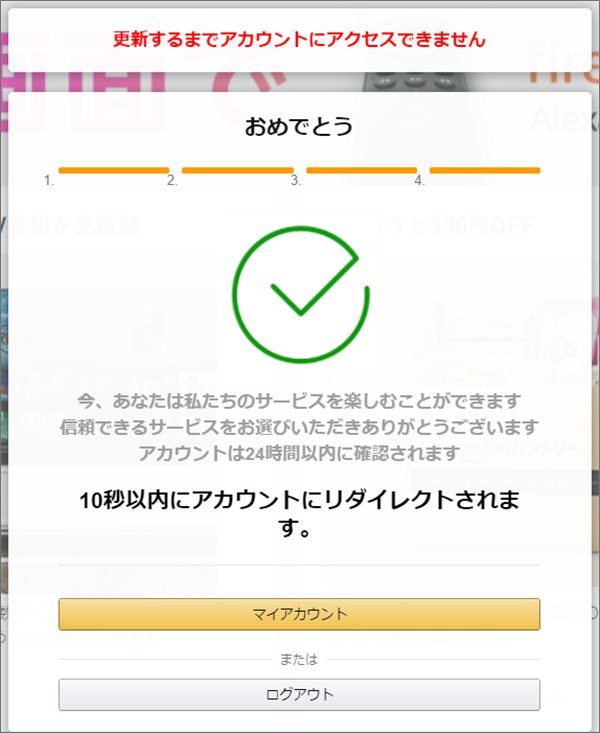

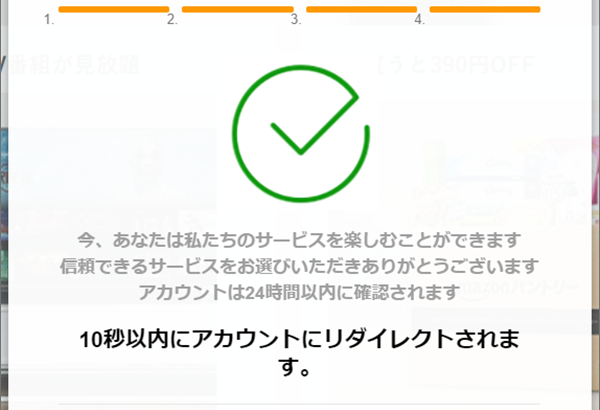

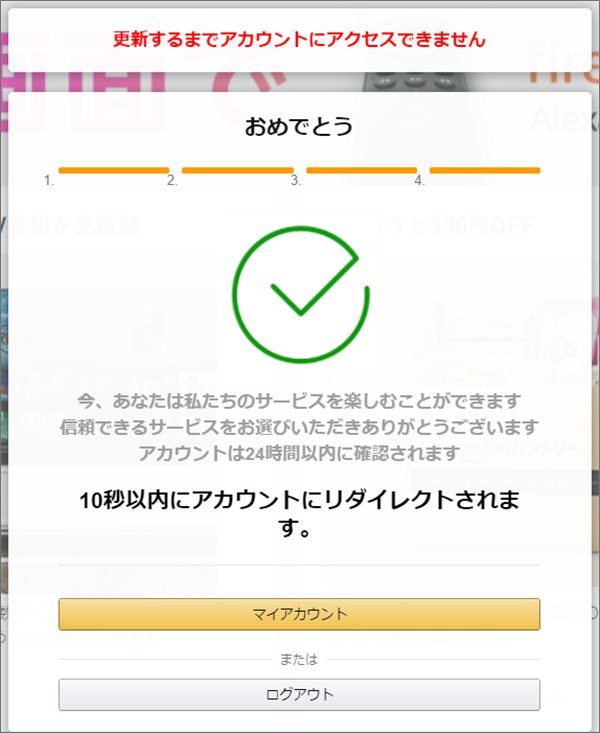

えっ「おめでとう」??

めでたいのは犯人のあなただけでしょ?(笑)

この後、アマゾンの正規サイトにリダイレクトされて終了です。

まとめこのような手順で「アカウント情報」⇒「個人情報」⇒「カード情報」と犯人側に詐取

されていきます。

もっとも、こんなおかしな件名と本文では騙される人も居ないと思いますが…(笑)

どちらにしてもお気を付けください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |

![『詐欺メール』『American Express] カードの発送の準備ができました』と、来た件](/wp-content/uploads/2024/04/img_66304cee201c7-730x410.png)