| 中国、マレーシア、日本 | |||

| ※ご注意ください! 当エントリーは迷惑メールの注意喚起を目的とし、悪意を持ったメールをご紹介しています。 このようなメールを受け取っても絶対に本文中のリンクをクリックしてはいけません! リンク先は正規サイトを模した完全コピーした偽サイトで、フォームにアカウント情報を 入力させアカウント情報を詐取します。 ですから被害に遭わないために絶対にリンクはクリックせず、どうしても気になる場合は ブックマークしてあるリンクを使うかスマホアプリをお使いになってログインするよう 心掛けてください! | |||

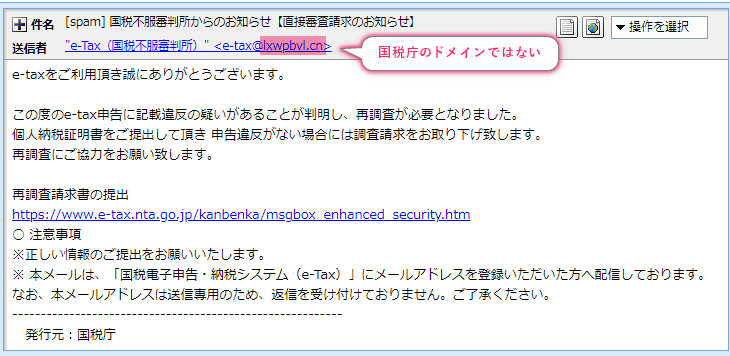

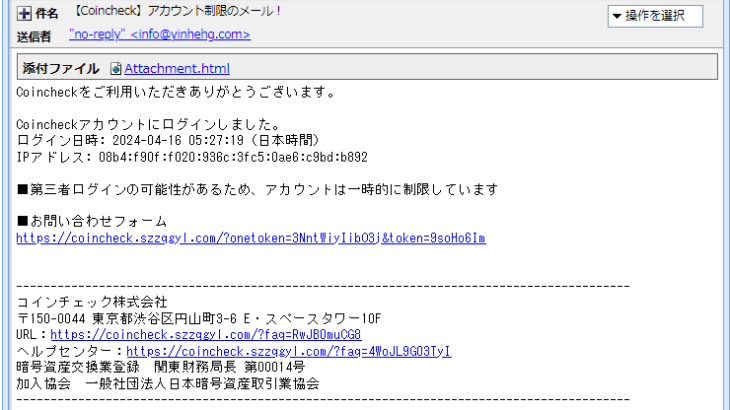

|

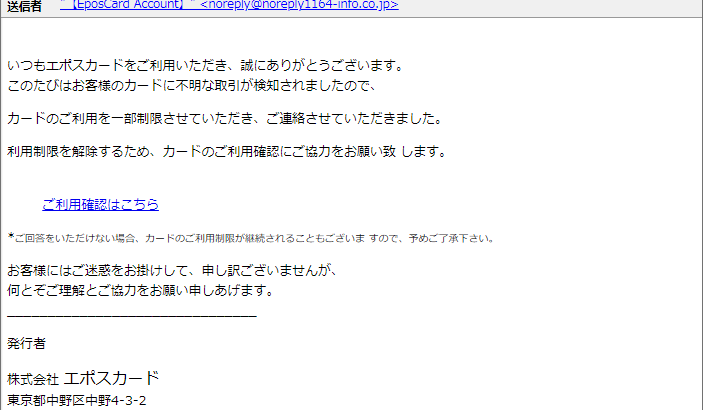

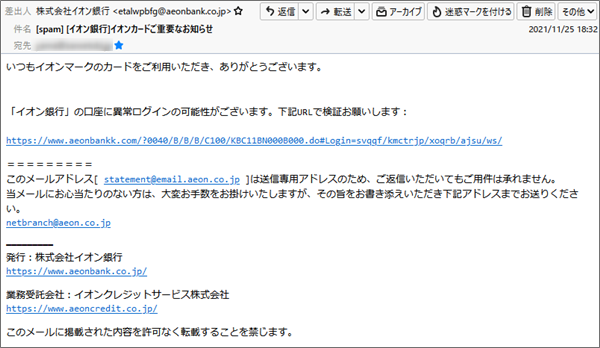

| Return-Path: 「<etalwpbfg@aeonbank.co.jp>」 ”Return-Path”は、このメールが何らかの障害で不達に終わった際に返信される |

| Message-ID:「<20211125173216871585@aeonbank.co.jp>」 ”Message-ID”は、そのメールに与えられた固有の識別因子。 |

| Received:「from aeonbank.co.jp (unknown [106.75.164.9])」 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む |

では、このIPアドレスを使ってそのサーバーの位置情報を拾ってみましょう!

中国北京市と出ました。

イオン銀行が中国のメールサーバーを使うでしょうか?

使わないですよね!(笑)

何とも大きなログインボタン

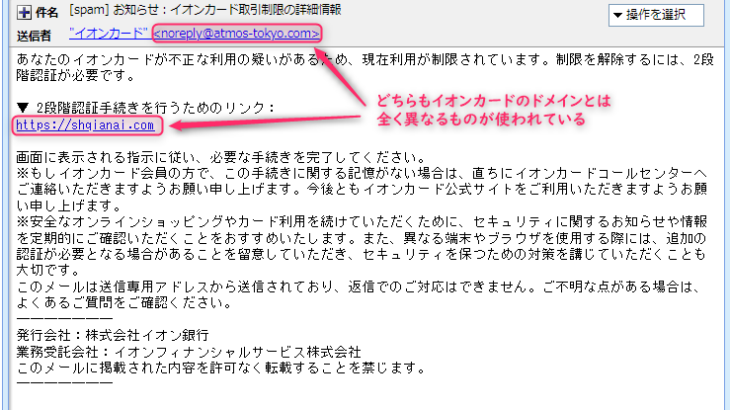

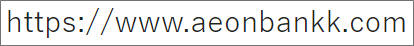

本文にはいかのURLから始まる長ったらしいリンクが直書きされています。

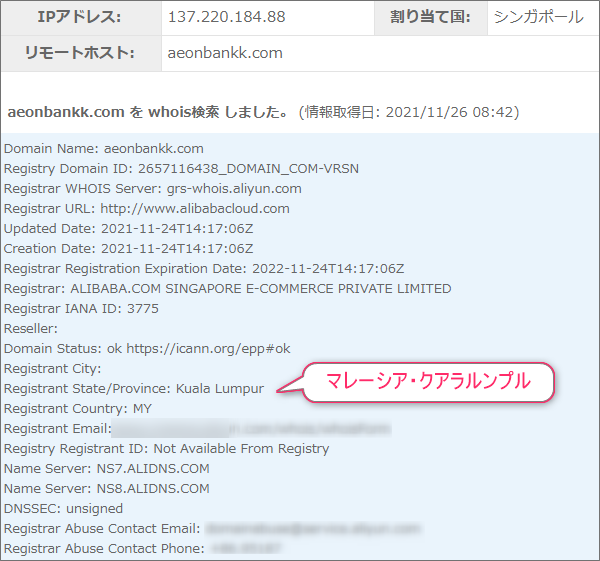

使われているドメインは”aeonbankk.com”…”k”が1つ多いですょ~(笑)

調べてみるとこのドメインの持ち主はマレーシアのクアラ・ルンプルの在住の方で

このドメインを割当てているIPアドレスは”137.220.184.88”と表示されています。

割当てられているIPアドレスからその位置情報を拾ってみました。

その場所は「東京都千代田区九段」

もちろんおおよその位置ですが、この付近に設置されたウェブサーバーを使ったサイトへの

リンクであることが分かりました。

リンク先はどのようなサイトなのか気になりますよね。

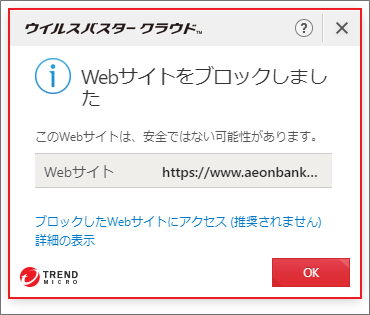

既にセキュリティー企業では周知されているようで、接続しようとしたらウイルスバスターに

遮断されてしまいました。

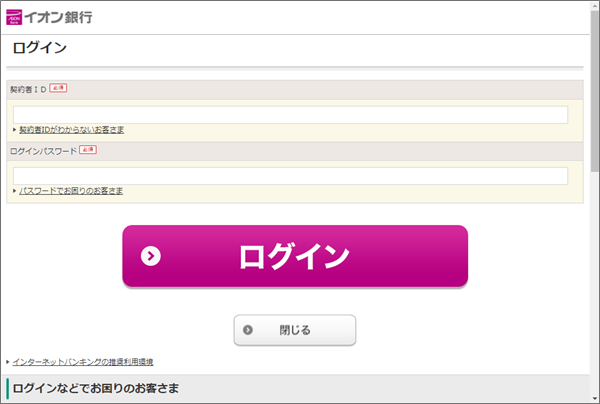

ブロックされたサイトに強制アクセスしてみると。

めちゃめちゃログインをアピールしたボタンの付いたサイトが開きました。

ここまでアピールしなくても良いのに…(^-^;

まとめ

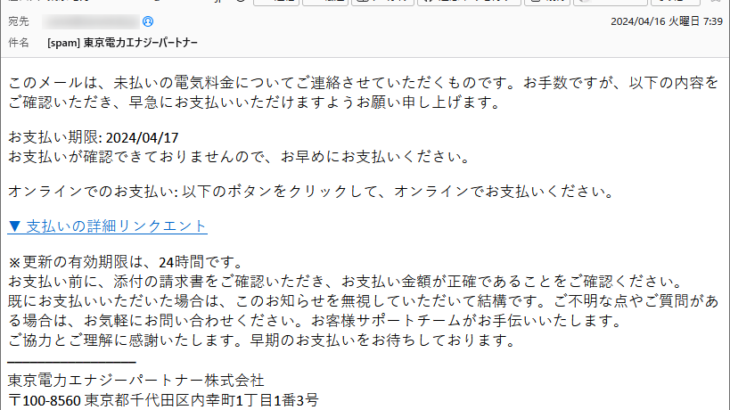

ほんとこの手のメールは多いですね。

今回のポイントは、メールアドレスのアカウント部分が意味の分からないものだったのと

リンクのドメインに”k”がひとつ多かったところです。

それ以前にイオンカード持ってませんけどね。(笑)

いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^;

こういった詐欺まがいのブラッキーなメールは、本文中のリンクをクリックしないことが大切!

そしてOS付随のセキュリティーは充てにせず、必ず自身でセキュリティーソフトを導入し

防御することが大切です。

丸腰の方、躊躇しないで「ポチっ」としてご安全に!(*^^*)

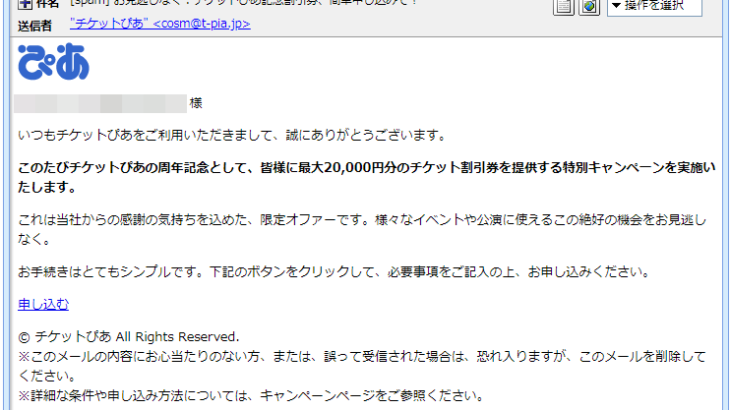

”ご重要な”なんて使う?

”ご重要な”なんて使う?